Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Defender für Endpunkt erweitert die Unterstützung auf down-level-Betriebssysteme und bietet erweiterte Angriffserkennungs- und Untersuchungsfunktionen für unterstützte Windows-Versionen.

Sie können folgende Aktionen ausführen, um heruntergefahrene Windows-Clientendpunkte in Defender für Endpunkt zu integrieren:

Verwenden des Defender-Bereitstellungstools zum Bereitstellen der Defender-Endpunktsicherheit

oder

Installieren und Konfigurieren von Microsoft Monitoring Agent (MMA) und Konfigurieren und Aktualisieren System Center Endpoint Protection-Clients (SCEP)

Tipp

Nach dem Onboarding des Geräts können Sie einen Erkennungstest ausführen, um zu überprüfen, ob es ordnungsgemäß in den Dienst integriert ist. Weitere Informationen finden Sie unter Ausführen eines Erkennungstests auf einem neu integrierten Defender für Endpunkt-Endpunkt.

Unterstützte Betriebssysteme

Defender-Endpunktsicherheitslösung

- Windows 7 SP1 Pro

- Windows 7 SP1 Enterprise

- Windows Server 2008 R2 SP1

MMA/SCEP

- Windows 7 SP1 Pro

- Windows 7 SP1 Enterprise

- Windows 8.1 Pro

- Windows 8.1

- Windows Server 2008 R2 SP1

Verwenden des Defender-Bereitstellungstools zum Bereitstellen der Defender-Endpunktsicherheit

Eine Microsoft Defender für Endpunktsicherheitslösung (Vorschau) ist für Ältere Windows 7 SP1- und Windows Server 2008 R2 SP1-Geräte verfügbar. Die Lösung bietet erweiterte Schutzfunktionen und verbesserte Funktionen für diese Geräte im Vergleich zu anderen Lösungen. In der folgenden Tabelle werden die derzeit unterstützten Funktionen der Lösung beschrieben.

| Feature | Funktionalität |

|---|---|

| Erweiterte Suche | Suchen nach Ereignissen mit Kusto-Abfragesprache |

| Antivirus im passiven Modus | Ermöglicht die Koexistenz mit Nicht-Microsoft-Antischadsoftwarelösungen. |

| Benutzerdefinierte Dateiindikatoren | Zulassen, Blockieren und Quarantäne von Dateien basierend auf Hash- oder Zertifikatinformationen |

| Geräte- und Dateiantwortfunktionen | Isolieren des Geräts, Blockieren und Abrufen von Dateien, Sammeln von Untersuchungspaketen, Ausführen eines Antivirenscans Hinweis: Andere Antwortfunktionen werden nicht unterstützt. |

| Schutzlösungen der nächsten Generation | Defender Antivirus mit Echtzeitverhaltensüberwachung, cloudbasierter und definitionsbasierter Blockierung und Behebung von Schadsoftware. Geplante und manuell ausgelöste Scans. Hinweis: Netzwerkschutz, Regeln zur Verringerung der Angriffsfläche, kontrollierter Ordnerzugriff und zugehörige Funktionen, einschließlich IP- und URL-Indikatoren, werden nicht unterstützt. |

| Sicherheitsrisikobewertungen für Betriebssysteme und Software | Defender Vulnerability Management bietet Einblicke in Sicherheitsrisiken für Windows und installierte Software. Hinweis: Die folgenden Funktionen sind für Windows 7 SP1 und Windows Server 2008 R2 nicht verfügbar: – Sicherheitskonfigurationsbewertung – Erfahrung "Ausstehender Neustart" - Premium-Funktionen: Sicherheitsbaselinebewertung, Browsererweiterungen, Zertifikat- und Anwendungsblockierung |

| Verwaltung von Sicherheitseinstellungen | Richtlinienerzwingung für Defender Antivirus Funktionen. Beachten Sie, dass nur Einstellungen für verfügbare Features wirksam werden. |

| Sensor zur Erkennung der Sinneserkennung | Umfangreiche Erkennungsereignisse für die Verwendung in Geräte-Zeitleiste, Hunting und zum Generieren von Warnungen basierend auf Indikatoren für Kompromittierung und Angriff. |

| Angriffsunterbrechung: Gerät/IP-Adresse enthalten | Automatisierte Angriffsunterbrechung zum Beenden von Angriffen mithilfe von Lateral Movement. |

| (Automatische) Updates | Regelmäßige Updates für Antischadsoftware- und Erkennungskomponenten. |

Die Lösung kann mit dem Defender-Bereitstellungstool heruntergeladen und installiert werden, einer einfachen, sich selbst aktualisierenden Anwendung, die das Onboarding für alle Von Defender für Endpunkt unterstützten Windows-Versionen optimiert. Das Bereitstellungstool kümmert sich um die Voraussetzungen, automatisiert Migrationen von älteren Lösungen und entfernt die Notwendigkeit komplexer Onboardingskripts, separater Downloads und manueller Installationen. Informationen zum Tool und zur Verwendung finden Sie unter Bereitstellen Microsoft Defender Endpunktsicherheit auf Windows-Geräten mithilfe des Defender-Bereitstellungstools (Vorschau).

Installieren und Konfigurieren von Microsoft Monitoring Agent (MMA)

Bevor Sie beginnen

Überprüfen Sie die folgenden Details, um die Mindestsystemanforderungen zu überprüfen:

Installieren des monatlichen Updaterollups vom Februar 2018: Link zum direkten Download aus dem Windows Update-Katalog finden Sie hier.

Installieren des Wartungsstapelupdates vom 12. März 2019 (oder höher): Link zum direkten Download aus dem Windows Update-Katalog finden Sie hier.

Installieren des Sha-2-Unterstützungsupdates für die Codesignatur: Link zum direkten Download aus dem Windows Update-Katalog finden Sie hier.

Hinweis

Gilt nur für Windows Server 2008 R2, Windows 7 SP1 Enterprise und Windows 7 SP1 Pro.

Installieren des Updates für Kundenerfahrung und Diagnosetelemetrie

Installieren von Microsoft .NET Framework 4.5.2 oder höher

Hinweis

Bei der Installation von .NET 4.5 müssen Sie den Computer möglicherweise nach der Installation neu starten.

Erfüllen Sie die Mindestsystemanforderungen für den Azure Log Analytics-Agent. Weitere Informationen finden Sie unter Sammeln von Daten von Computern in Ihrer Umgebung mit Log Analytics.

Installationsschritte

Laden Sie die Agent-Setupdatei herunter: Windows 64-Bit-Agent oder Windows 32-Bit-Agent.

Hinweis

Da die SHA-1-Unterstützung durch den MMA-Agent eingestellt wird, muss der MMA-Agent Version 10.20.18029 oder höher aufweisen.

Rufen Sie die Arbeitsbereichs-ID ab:

- Wählen Sie im Navigationsbereich von Defender für Endpunkt Einstellungen > Geräteverwaltung > Onboarding aus.

- Wählen Sie das Betriebssystem aus.

- Kopieren Sie die Arbeitsbereichs-ID und den Arbeitsbereichsschlüssel.

Wählen Sie mithilfe der Arbeitsbereichs-ID und des Arbeitsbereichsschlüssels eine der folgenden Installationsmethoden aus, um den Agent zu installieren:

Installieren Sie den Agent manuell mithilfe des Setups.

Wählen Sie auf der Seite Agent-Setupoptionendie Option Agent mit Azure Log Analytics (OMS) verbinden aus.

Hinweis

Wenn Sie ein Kunde der US-Regierung sind, müssen Sie unter "Azure Cloud" "Azure US Government" auswählen, wenn Sie den Setup-Assistenten verwenden oder bei Verwendung einer Befehlszeile oder eines Skripts den Parameter "OPINSIGHTS_WORKSPACE_AZURE_CLOUD_TYPE" auf 1 festlegen.

Wenn Sie einen Proxy verwenden, um eine Verbindung mit dem Internet herzustellen, lesen Sie den Abschnitt Konfigurieren von Proxy- und Internetkonnektivitätseinstellungen.

Nach Abschluss des Vorgangs sollten innerhalb einer Stunde integrierte Endpunkte im Portal angezeigt werden.

Konfigurieren und Aktualisieren System Center Endpoint Protection Clients

Defender für Endpunkt ist in System Center Endpoint Protection integriert, um Sichtbarkeit für Schadsoftwareerkennungen zu bieten und die Verbreitung eines Angriffs in Ihrem organization zu verhindern, indem potenziell schädliche Dateien oder vermutete Schadsoftware gesperrt werden.

Die folgenden Schritte sind erforderlich, um diese Integration zu aktivieren:

- Installieren des Antischadsoftware-Plattformupdates vom Januar 2017 für Endpoint Protection-Clients

- Konfigurieren der Cloud Protection Service-Mitgliedschaft des SCEP-Clients mit der Einstellung "Erweitert "

- Konfigurieren Sie Ihr Netzwerk so, dass Verbindungen mit der Microsoft Defender Antivirus-Cloud zugelassen werden. Weitere Informationen finden Sie unter Konfigurieren und Überprüfen Microsoft Defender Antivirus-Netzwerkverbindungen.

Konfigurieren der Einstellungen für Endpunktproxy und Internetkonnektivität für Ihren Azure ATP-Sensor

Wenn Ihre Server einen Proxy für die Kommunikation mit Defender für Endpunkt verwenden müssen, verwenden Sie eine der folgenden Methoden, um den MMA für die Verwendung des Proxyservers zu konfigurieren:

Wenn ein Proxy oder eine Firewall verwendet wird, stellen Sie sicher, dass Server direkt und ohne SSL-Abfangen auf alle Microsoft Defender for Endpoint-Dienst-URLs zugreifen können. Weitere Informationen finden Sie unter Aktivieren des Zugriffs auf Microsoft Defender for Endpoint-Dienst-URLs. Die Verwendung von SSL-Abfangen verhindert, dass das System mit dem Defender für Endpunkt-Dienst kommuniziert.

Nach Abschluss des Vorgangs sollten die integrierten Windows-Server innerhalb einer Stunde im Portal angezeigt werden.

Integrieren von Windows-Servern über Microsoft Defender für Cloud

Wählen Sie im Microsoft Defender XDR Navigationsbereich Einstellungen>Endpunkte>Geräteverwaltung>Onboarding aus.

Wählen Sie Windows Server 2008 R2 SP1 als Betriebssystem aus.

Wählen Sie Onboard Servers in Microsoft Defender für Cloud aus.

Befolgen Sie die Onboardinganweisungen unter Microsoft Defender for Endpoint mit Microsoft Defender für Cloud. Wenn Sie Azure ARC verwenden, befolgen Sie die Onboardinganweisungen unter Aktivieren der Microsoft Defender for Endpoint Integration.

Nach Abschluss der Onboardingschritte müssen Sie System Center Endpoint Protection Clients konfigurieren und aktualisieren.

Hinweis

- Damit das Onboarding über Microsoft Defender funktioniert, damit Server wie erwartet funktionieren, müssen auf dem Server in den MmA-Einstellungen (Microsoft Monitoring Agent) ein entsprechender Arbeitsbereich und schlüssel konfiguriert sein.

- Nach der Konfiguration wird das entsprechende Cloud Management Pack auf dem Computer bereitgestellt, und der Sensorprozess (MsSenseS.exe) wird bereitgestellt und gestartet.

- Dies ist auch erforderlich, wenn der Server für die Verwendung eines OMS-Gatewayservers als Proxy konfiguriert ist.

Überprüfen des Onboardings

Vergewissern Sie sich, dass Microsoft Defender Antivirus und Microsoft Defender for Endpoint ausgeführt werden.

Hinweis

Die Ausführung Microsoft Defender Antivirus ist nicht erforderlich, wird jedoch empfohlen. Wenn ein anderes Antivirenprodukt die primäre Endpoint Protection-Lösung ist, können Sie Defender Antivirus im passiven Modus ausführen. Sie können nur bestätigen, dass der passive Modus aktiviert ist, nachdem Sie überprüft haben, ob Microsoft Defender for Endpoint Sensor (SENSE) ausgeführt wird.

Hinweis

Da Microsoft Defender Antivirus nur für Windows 10 und Windows 11 unterstützt wird, gilt Schritt 1 nicht, wenn Windows Server 2008 R2 SP1 ausgeführt wird.

Führen Sie den folgenden Befehl aus, um zu überprüfen, ob Microsoft Defender Antivirus installiert ist:

sc.exe query WindefendWenn das Ergebnis "Der angegebene Dienst ist nicht als installierter Dienst vorhanden" lautet, müssen Sie Microsoft Defender Antivirus installieren. Weitere Informationen finden Sie unter Microsoft Defender Antivirus in Windows 10.

Informationen zur Verwendung von Gruppenrichtlinie zum Konfigurieren und Verwalten von Microsoft Defender Antivirus auf Ihren Windows-Servern finden Sie unter Verwenden von Gruppenrichtlinie Einstellungen zum Konfigurieren und Verwalten von Microsoft Defender Antivirus.

Wenn Probleme beim Onboarding auftreten, lesen Sie Problembehandlung beim Onboarding.

Ausführen eines Erkennungstests

Führen Sie die Schritte unter Ausführen eines Erkennungstests auf einem neu integrierten Gerät aus, um zu überprüfen, ob der Server Berichte an Defender für den Endpunktdienst meldet.

Onboarding von Endpunkten ohne Verwaltungslösung

Verwenden von Gruppenrichtlinien

Schritt 1: Laden Sie das entsprechende Update für Ihren Endpunkt herunter.

Navigieren Sie zu c:\windows\sysvol\domain\scripts (Die Änderungssteuerung kann auf einem der Domänencontroller erforderlich sein.)

Erstellen Sie einen Ordner mit dem Namen MMA.

Laden Sie Folgendes herunter, und speichern Sie sie im MMA-Ordner:

- Update für Kundenerfahrung und Diagnosetelemetrie:

Für Windows Server 2008 R2 SP1 sind auch die folgenden Updates erforderlich:

Monatliches Rollup für Februar 2018 – KB4074598 (Windows Server 2008 R2)

Herunterladen von Updates für Windows Server 2008 R2 x64

.NET Framework 3.5.1 (KB315418)

Hinweis

In diesem Artikel wird davon ausgegangen, dass Sie x64-basierte Server verwenden (MMA-Agent .exe x64 Neue SHA-2-kompatible Version).

Schritt 2: Erstellen einer Datei mit dem Namen DeployMMA.cmd (mithilfe von Editor) Fügen Sie der cmd-Datei die folgenden Zeilen hinzu. Beachten Sie, dass Sie Ihre ARBEITSBEREICHs-ID und ihren SCHLÜSSEL benötigen.

Der folgende Befehl ist ein Beispiel. Ersetzen Sie die folgenden Werte:

- KB: Verwenden Sie die entsprechende Wissensdatenbank, die für den Endpunkt relevant ist, den Sie integrieren.

- Arbeitsbereichs-ID und SCHLÜSSEL : Verwenden Sie Ihre ID und Ihren Schlüssel.

@echo off

cd "C:"

IF EXIST "C:\Program Files\Microsoft Monitoring Agent\Agent\MonitoringHost.exe" (

exit

) ELSE (

wusa.exe C:\Windows\MMA\Windows6.1-KB3080149-x64.msu /quiet /norestart

wusa.exe C:\Windows\MMA\Windows6.1-KB4074598-x64.msu /quiet /norestart

wusa.exe C:\Windows\MMA\Windows6.1-KB3154518-x64.msu /quiet /norestart

wusa.exe C:\Windows\MMA\Windows8.1-KB3080149-x64.msu /quiet /norestart

"c:\windows\MMA\MMASetup-AMD64.exe" /c /t:"C:\Windows\MMA"

c:\windows\MMA\setup.exe /qn NOAPM=1 ADD_OPINSIGHTS_WORKSPACE=1 OPINSIGHTS_WORKSPACE_ID="<your workspace ID>" OPINSIGHTS_WORKSPACE_KEY="<your workspace key>" AcceptEndUserLicenseAgreement=1

)

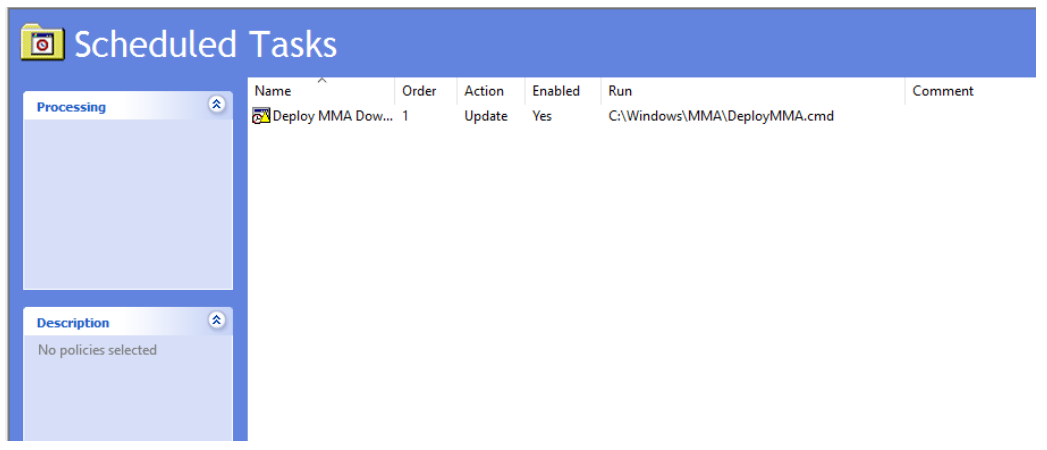

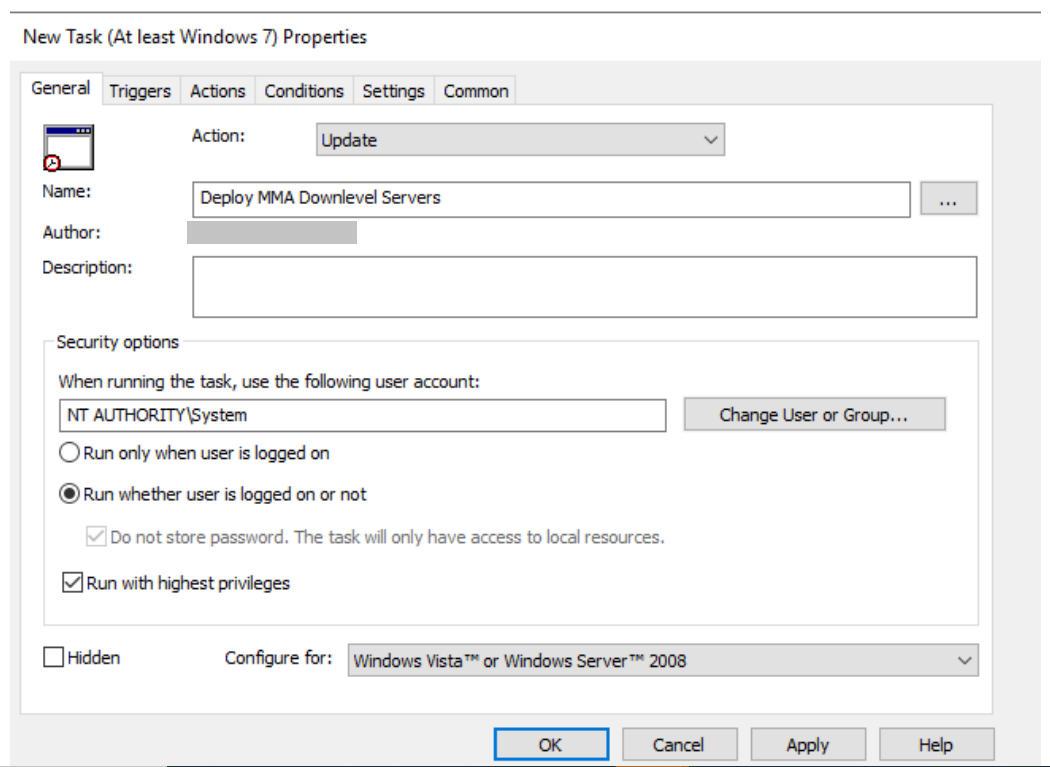

Gruppenrichtlinie-Konfiguration

Erstellen Sie eine neue Gruppenrichtlinie speziell für das Onboarding von Geräten, z. B. "Microsoft Defender for Endpoint Onboarding".

Erstellen Eines Gruppenrichtlinie Ordners mit dem Namen "c:\windows\MMA"

Dadurch wird auf jedem Server ein neuer Ordner hinzugefügt, auf den das Gruppenrichtlinienobjekt angewendet wird( mma genannt) und in c:\windows gespeichert wird. Diese enthält die Installationsdateien für das MMA, die erforderlichen Komponenten und das Installationsskript.

Erstellen Sie eine Gruppenrichtlinie Dateieinstellungen für jede der dateien, die in net logon gespeichert sind.

Die Dateien werden von DOMAIN\NETLOGON\MMA\filename in C:\windows\MMA\filename kopiert, sodass die Installationsdateien lokal auf dem Server sind:

Wiederholen Sie den Vorgang, aber erstellen Sie auf der Registerkarte COMMON die Zielbestimmung auf Elementebene, sodass die Datei nur in die entsprechende Plattform-/Betriebssystemversion im Bereich kopiert wird:

Für Windows Server 2008 R2 benötigen Sie Folgendes (und es wird nur nach unten kopiert):

- Windows6.1-KB3080149-x64.msu

- Windows6.1-KB3154518-x64.msu

- Windows6.1-KB4075598-x64.msu

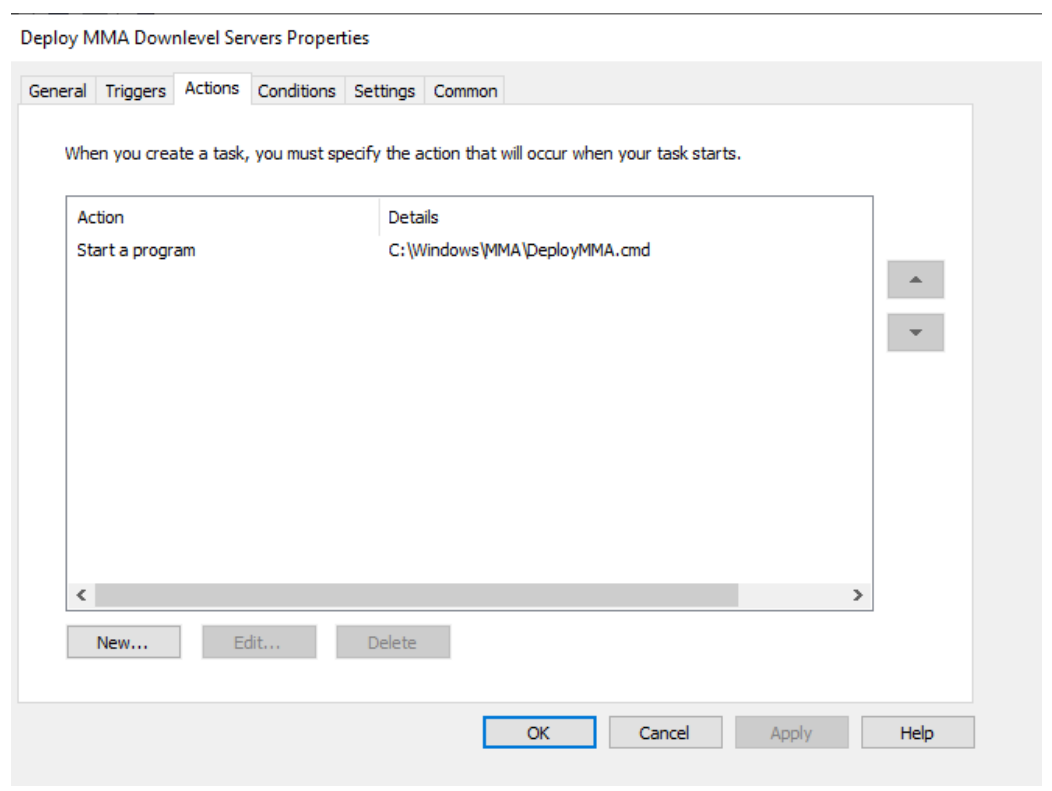

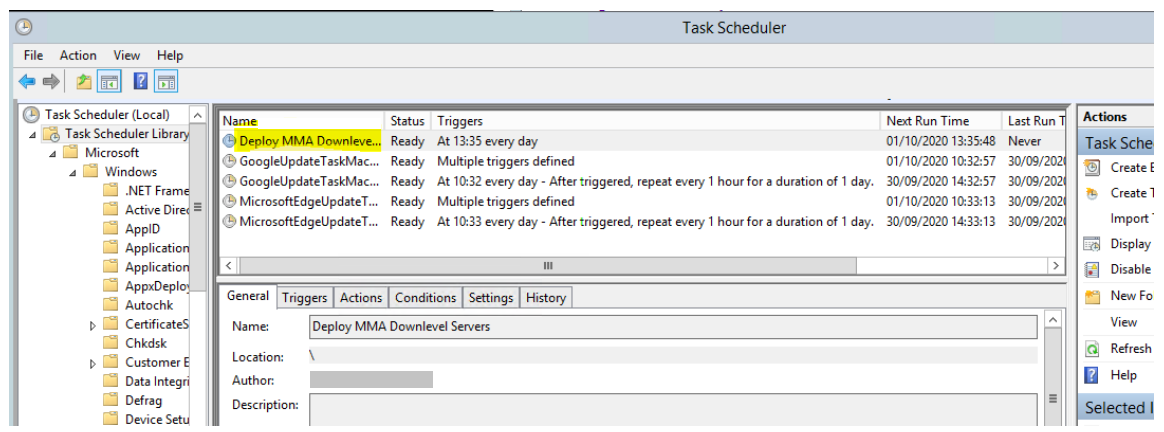

Anschließend müssen Sie eine Startskriptrichtlinie erstellen:

Der Name der auszuführenden Datei lautet c:\windows\MMA\DeployMMA.cmd. Nachdem der Server im Rahmen des Startvorgangs neu gestartet wurde, installiert er das Update für Kundenerfahrung und Diagnosetelemetrie und installiert dann den MMA-Agent, während die Arbeitsbereichs-ID und der Schlüssel festgelegt werden, und der Server wird integriert.

Sie können auch eine sofortige Aufgabe verwenden, um die deployMMA.cmd auszuführen, wenn Sie nicht alle Server neu starten möchten.

Dies könnte in zwei Phasen erfolgen. Erstellen Sie zuerst die Dateien und den Ordner im Gruppenrichtlinienobjekt. Geben Sie dem System Zeit, um sicherzustellen, dass das Gruppenrichtlinienobjekt angewendet wurde und alle Server über die Installationsdateien verfügen. Fügen Sie dann die sofortige Aufgabe hinzu. Dadurch wird das gleiche Ergebnis erzielt, ohne dass ein Neustart erforderlich ist.

Da das Skript über eine Exitmethode verfügt und nicht erneut ausgeführt wird, wenn das MMA installiert ist, können Sie auch eine tägliche geplante Aufgabe verwenden, um dasselbe Ergebnis zu erzielen. Ähnlich wie bei einer Configuration Manager Konformitätsrichtlinie wird sie täglich überprüft, um sicherzustellen, dass der MMA vorhanden ist.

Wie in der Onboardingdokumentation für Server speziell für Server 2008 R2 erwähnt, siehe unten: Stellen Sie für Windows Server 2008 R2 SP1 sicher, dass Sie die folgenden Anforderungen erfüllen:

- Installieren des monatlichen Updaterollups für Februar 2018

- Installieren Sie .NET Framework 4.5 (oder höher) oder KB3154518

Überprüfen Sie, ob die KBs vor dem Onboarding Windows Server 2008 R2 vorhanden sind. Dieser Prozess ermöglicht ihnen das Onboarding aller Server, wenn Sie nicht über Configuration Manager Verwalten von Servern verfügen.

Offboarden von Endpunkten

Sie haben zwei Möglichkeiten, Windows-Endpunkte aus dem Dienst zu offboarden:

- Deinstallieren des MMA-Agents

- Entfernen der Defender für Endpunkt-Arbeitsbereichskonfiguration

Hinweis

Das Offboarding bewirkt, dass der Windows-Endpunkt keine Sensordaten mehr an das Portal sendet. Daten vom Endpunkt, einschließlich verweise auf warnungen, werden jedoch bis zu sechs Monate lang aufbewahrt.

Deinstallieren des MMA-Agents

Zum Offboarding des Windows-Endpunkts können Sie den MMA-Agent deinstallieren oder von der Berichterstellung an Ihren Defender für Endpunkt-Arbeitsbereich trennen. Nach dem Offboarding des Agents sendet der Endpunkt keine Sensordaten mehr an Defender für Endpunkt. Weitere Informationen finden Sie unter So deaktivieren Sie einen Agent.

Entfernen der Defender für Endpunkt-Arbeitsbereichskonfiguration

Sie können eine der folgenden Methoden verwenden:

- Entfernen der Defender für Endpunkt-Arbeitsbereichskonfiguration aus dem MMA-Agent

- Ausführen eines PowerShell-Befehls zum Entfernen der Konfiguration

Entfernen der Defender für Endpunkt-Arbeitsbereichskonfiguration aus dem MMA-Agent

Wählen Sie in den Microsoft Monitoring Agent-Eigenschaften die Registerkarte Azure Log Analytics (OMS) aus.

Wählen Sie den Arbeitsbereich Defender für Endpunkt und dann Entfernen aus.

Ausführen eines PowerShell-Befehls zum Entfernen der Konfiguration

Rufen Sie Ihre Arbeitsbereichs-ID ab:

- Wählen Sie im Navigationsbereich Einstellungen>Onboarding aus.

- Wählen Sie das relevante Betriebssystem aus, und rufen Sie Ihre Arbeitsbereichs-ID ab.

Öffnen Sie eine PowerShell mit erhöhten Rechten, und führen Sie den folgenden Befehl aus. Verwenden Sie die arbeitsbereichs-ID, die Sie abgerufen haben, und ersetzen

WorkspaceIDSie :$AgentCfg = New-Object -ComObject AgentConfigManager.MgmtSvcCfg # Remove OMS Workspace $AgentCfg.RemoveCloudWorkspace("WorkspaceID") # Reload the configuration and apply changes $AgentCfg.ReloadConfiguration()

Tipp

Möchten Sie mehr erfahren? Engage mit der Microsoft-Sicherheitscommunity in unserer Tech Community: Microsoft Defender for Endpoint Tech Community.