Hinweis

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, sich anzumelden oder das Verzeichnis zu wechseln.

Für den Zugriff auf diese Seite ist eine Autorisierung erforderlich. Sie können versuchen, das Verzeichnis zu wechseln.

Der Microsoft Cloud Security Benchmark (MCSB) bietet präskriptive bewährte Methoden und Empfehlungen zur Verbesserung der Sicherheit von Workloads, Daten und Diensten in Azure und Ihrer Multi-Cloud-Umgebung. Dieser Benchmark konzentriert sich auf cloudorientierte Kontrollbereiche mit Eingaben aus einer Reihe ganzheitlicher Microsoft- und Branchensicherheitsleitlinien, die Folgendes umfassen:

- Cloud Adoption Framework: Leitfaden zur Sicherheit, einschließlich Strategie, Rollen und Zuständigkeiten, Azure Top 10 Best Practices für Sicherheit und Referenzimplementierung.

- Azure Well-Architected Framework: Anleitung zum Sichern Ihrer Workloads in Azure.

- Der Chief Information Security Officer (CISO) Workshop: Programmleitfaden und Referenzstrategien zur Beschleunigung der Sicherheitsmodernisierung mit Zero Trust-Prinzipien.

- Andere Sicherheits-Best-Practice-Standards und Frameworks von Branchen- und Clouddienstanbietern: Beispiele sind das Amazon Web Services (AWS) Well-Architected Framework, die Center for Internet Security (CIS) Controls, das National Institute of Standards and Technology (NIST) und der Payment Card Industry Data Security Standard (PCI-DSS).

Neuerungen in Microsoft Cloud Security Benchmark v1

Hinweis

Microsoft Cloud Security Benchmark ist der Nachfolger von Azure Security Benchmark (ASB), der im Oktober 2022 umbenannt wurde.

Google Cloud Platform-Unterstützung in MCSB ist jetzt als Vorschaufeature sowohl in MCSB-Benchmarkanleitungen als auch in Microsoft Defender für Cloud verfügbar.

Dies ist neu in der Microsoft Cloud Security Benchmark v1:

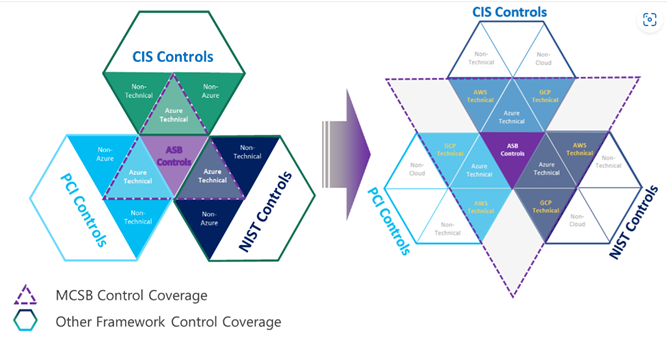

Umfassendes Multi-Cloud-Sicherheitsframework: Organisationen müssen häufig einen internen Sicherheitsstandard erstellen, um Sicherheitskontrollen auf mehreren Cloudplattformen abzugleichen, um die Sicherheits- und Complianceanforderungen für jeden von ihnen zu erfüllen. Dies erfordert häufig, dass Sicherheitsteams die gleiche Implementierung, Überwachung und Bewertung in den verschiedenen Cloudumgebungen wiederholen (häufig für unterschiedliche Compliancestandards). Dies verursacht unnötigen Aufwand, Kosten und Anstrengung. Um dieses Problem zu beheben, haben wir den ASB auf MCSB erweitert, um Ihnen bei der schnellen Arbeit mit verschiedenen Clouds zu helfen:

- Bereitstellung eines einzigen Steuerungsrahmens zur einfachen Erfüllung der Sicherheitskontrollen über Clouds hinweg.

- Bereitstellen einer konsistenten Benutzererfahrung für die Überwachung und Erzwingung des Multi-Cloud-Sicherheits-Benchmarks in Defender für Cloud

- Die Einhaltung der Branchenstandards (z. B. CIS, NIST, PCI)

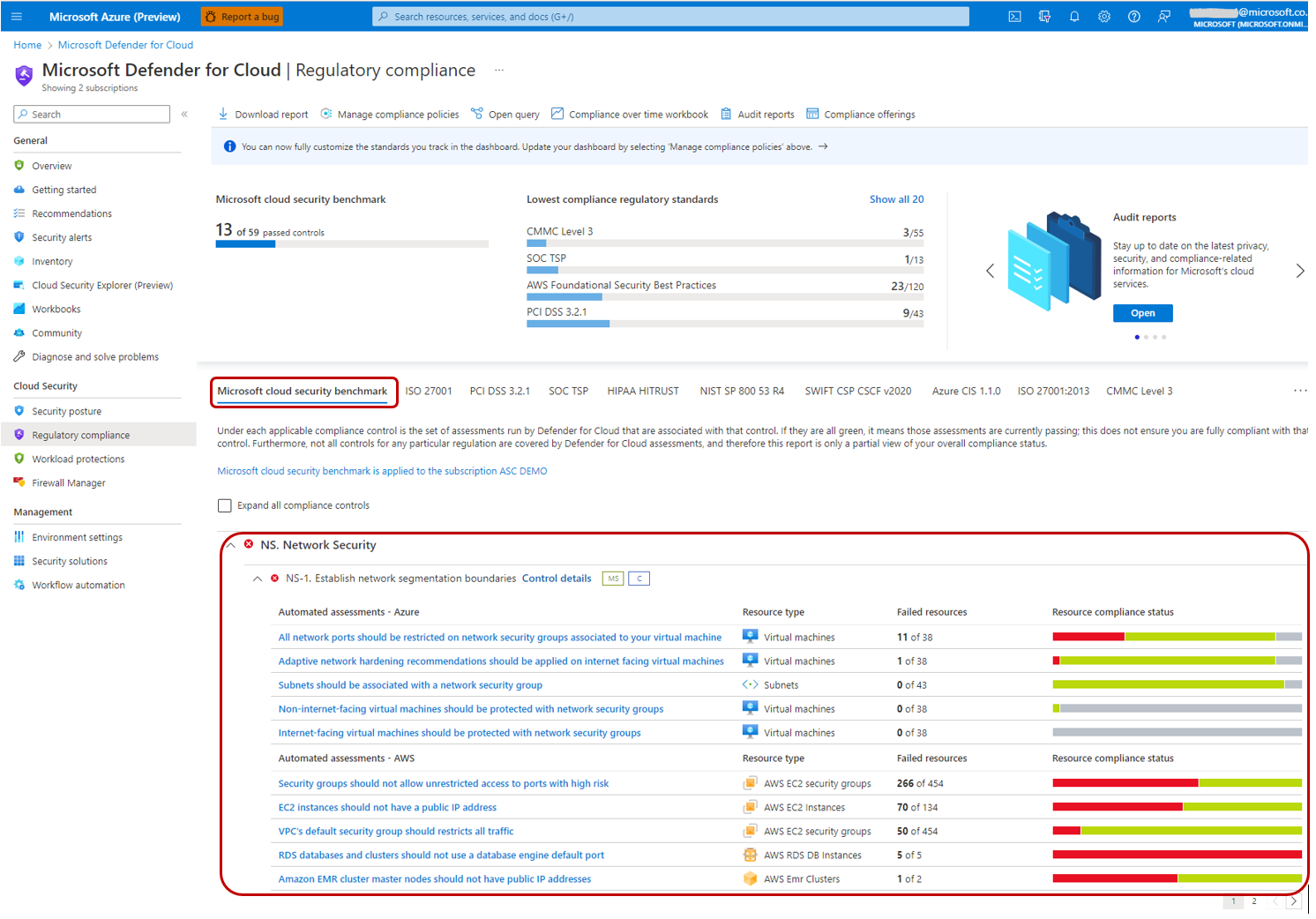

Automatisierte Steuerungsüberwachung für AWS in Microsoft Defender for Cloud: Sie können microsoft Defender for Cloud Regulatory Compliance Dashboard verwenden, um Ihre AWS-Umgebung auf MCSB genau wie ihre Azure-Umgebung zu überwachen. Wir haben ungefähr 180 AWS-Prüfungen für die neuen AWS-Sicherheitsleitlinien in MCSB entwickelt, sodass Sie Ihre AWS-Umgebung und -Ressourcen in Microsoft Defender für Cloud überwachen können.

Eine Aktualisierung der vorhandenen Azure-Richtlinien und Sicherheitsprinzipien: Wir haben auch einige der vorhandenen Azure-Sicherheitsrichtlinien und -Sicherheitsprinzipien während dieses Updates aktualisiert, damit Sie mit den neuesten Azure-Features und -Funktionen auf dem laufenden bleiben können.

Bedienelemente

| Kontrolldomänen | Description |

|---|---|

| Netzwerksicherheit (NS) | Die Netzwerksicherheit umfasst Steuerelemente zum Sichern und Schützen von Netzwerken, einschließlich sicherung virtueller Netzwerke, Einrichten privater Verbindungen, Verhindern und Mildern externer Angriffe und Schützen von DNS. |

| Identitätsverwaltung (IM) | Identitätsverwaltung umfasst Kontrollmechanismen zum Einrichten sicherer Identitäts- und Zugriffssteuerungen mithilfe von Identitäts- und Zugriffsverwaltungssystemen. Dazu gehören das einmalige Anmelden, sichere Authentifizierungen, verwaltete Identitäten (und Dienstprinzipale) für Anwendungen, bedingter Zugriff und Überwachung von Anomalien bei Konten. |

| Privilegierter Zugriff (PA) | Privileged Access umfasst Steuerelemente zum Schutz des privilegierten Zugriffs auf Ihren Mandanten und Ressourcen, einschließlich einer Reihe von Steuerelementen zum Schutz Ihres Verwaltungsmodells, Administrativen Konten und Arbeitsstationen mit privilegiertem Zugriff vor absichtlichen und versehentlichen Risiken. |

| Datenschutz (DP) | Der Schutz von Daten umfasst die Kontrolle des Schutzes ruhender Daten, in Übertragung begriffener Daten und des Zugriffs über autorisierte Zugriffsmechanismen. Hierzu gehören auch das Ermitteln, Klassifizieren, Schützen und Überwachen vertraulicher Daten mithilfe von Zugriffssteuerung, Verschlüsselung sowie Schlüssel- und Zertifikatverwaltung. |

| Ressourcenverwaltung | Die Ressourcenverwaltung umfasst Kontrollmechanismen zur Gewährleistung von Transparenz und Governance in Bezug auf die Sicherheit Ihrer Ressourcen. Dazu gehören auch Empfehlungen zu Berechtigungen für das Sicherheitspersonal, zum sicheren Zugriff auf den Ressourcenbestand und zur Verwaltung von Genehmigungen für Dienste und Ressourcen (Bestandsaufnahme, Nachverfolgung und Korrektur). |

| Protokollierung und Bedrohungserkennung | Protokollierung und Bedrohungserkennung umfasst Kontrollmechanismen zur Erkennung von Bedrohungen in der Cloud sowie das Aktivieren, Erfassen und Speichern von Überwachungsprotokollen für Clouddienste. Dazu gehört das Aktivieren von Erkennungs-, Untersuchungs- und Abhilfeprozessen mit Mechanismen zur Generierung nützlicher Warnungen mithilfe der nativen Bedrohungserkennung in Clouddiensten. Außerdem gehört dazu das Erfassen von Protokollen mit einem Cloudüberwachungsdienst, die Zentralisierung der Sicherheitsanalyse mit einem SIEM-System (Security Information and Event Management), die Zeitsynchronisierung und die Aufbewahrung von Protokollen. |

| Reaktion auf Vorfälle (IR) | Reaktion auf Incidents umfasst Kontrollmechanismen im Lebenszyklus der Reaktion auf Incidents. Dazu gehören Vorbereitung, Erkennung und Analyse, Eindämmung und Nachbereitung von Incidents, einschließlich der Nutzung von Azure-Diensten (z. B. Microsoft Defender for Cloud und Sentinel) und/oder Clouddiensten zur Automatisierung des Prozesses zur Reaktion auf Incidents. |

| Status- und Sicherheitsrisikomanagement | Das Status- und Sicherheitsrisikomanagement konzentriert sich auf Kontrollmechanismen zur Bewertung und Verbesserung des Cloudsicherheitsstatus, einschließlich Überprüfung auf Sicherheitsrisiken, Penetrationstests und Wartung sowie Nachverfolgung, Berichterstellung und Korrektur der Sicherheitskonfiguration von Cloudressourcen. |

| Endpunktsicherheit (ES) | Die Endpunktsicherheit umfasst Kontrollmechanismen zur Erkennung und Reaktion am Endpunkt (Endpoint Detection and Response, EDR) sowie zur Nutzung von EDR- und Antimalwarediensten für Endpunkte in Cloudumgebungen. |

| Sicherung und Wiederherstellung (BR) | Sicherung und Wiederherstellung umfasst Kontrollen, die sicherstellen, dass Daten- und Konfigurationssicherungen auf den verschiedenen Dienstebenen durchgeführt, überprüft und geschützt werden. |

| DevOps-Sicherheit | DevOps Security deckt die Steuerelemente im Zusammenhang mit dem Sicherheits engineering und den Vorgängen in den DevOps-Prozessen ab, einschließlich der Bereitstellung kritischer Sicherheitsprüfungen (z. B. statischer Anwendungssicherheitstests, Sicherheitsrisikoverwaltung) vor der Bereitstellungsphase, um die Sicherheit während des gesamten DevOps-Prozesses sicherzustellen; sie enthält auch allgemeine Themen wie Bedrohungsmodellierung und Softwareversorgungssicherheit. |

| Governance und Strategie (GS) | Governance und Strategie bietet Leitlinien für die Gewährleistung einer stimmigen Sicherheitsstrategie und eines dokumentierten Governanceansatzes zur Lenkung und Aufrechterhaltung der Sicherheitsgarantie. Dazu gehören auch die Festlegung von Rollen und Verantwortlichkeiten für die verschiedenen Cloudsicherheitsfunktionen, eine einheitliche technische Strategie und die Unterstützung von Richtlinien und Standards. |

Empfehlungen in microsoft Cloud Security Benchmark

Jede Empfehlung umfasst die folgenden Informationen:

- ID: Die Benchmark-ID, die der Empfehlung entspricht.

- CIS-Steuerelemente v8-IDs: Die CIS-Steuerelemente v8, die der Empfehlung entsprechen.

- CIS Controls v7.1 ID(s): Die CIS-Steuerelemente v7.1, die der Empfehlung entsprechen (aus Formatierungsgründen nicht im Web verfügbar).

- PCI-DSS v3.2.1 ID(n):Die PCI-DSS v3.2.1-Steuerelemente, die der Empfehlung entsprechen.

- NIST SP 800-53 r4 ID(s): Die NIST SP 800-53 r4 (moderate und hohe) Steuerelemente entsprechen dieser Empfehlung.

- Sicherheitsprinzip: Die Empfehlung konzentrierte sich auf das "Was", in dem die Kontrolle auf technologieagnostischer Ebene erläutert wird.

- Azure-Leitfaden: Die Empfehlung konzentriert sich auf das "How", in dem die technischen Features und Implementierungsgrundlagen von Azure erläutert werden.

- AWS-Leitfaden: Die Empfehlung konzentrierte sich auf das "How", in dem die technischen Features und Implementierungsgrundlagen von AWS erläutert werden.

- Implementierung und zusätzlicher Kontext: Die Implementierungsdetails und andere relevante Kontexte, die mit den Dokumentationsartikeln zu Azure- und AWS-Diensten verknüpft sind.

- Stakeholder der Kundensicherheit: Sicherheitsfunktionen in der Kundenorganisation, die für die jeweilige Kontrolle verantwortlich, rechenschaftspflichtig oder konsultiert sein können. Es kann sich von Organisation zu Organisation unterscheiden, abhängig von der Sicherheitsorganisationsstruktur Ihres Unternehmens und den Rollen und Zuständigkeiten, die Sie im Zusammenhang mit Azure-Sicherheit eingerichtet haben.

Die Kontrollzuordnungen zwischen MCSB und Branchen-Benchmarks (z. B. CIS, NIST und PCI) deuten nur darauf hin, dass ein bestimmtes Azure-Feature(n) verwendet werden kann, um eine in diesen Branchen-Benchmarks definierte Steuerungsanforderung vollständig oder teilweise zu erfüllen. Sie sollten sich bewusst sein, dass diese Implementierung nicht notwendigerweise in die vollständige Einhaltung der entsprechenden Kontrollen in diesen Branchen-Benchmarks übersetzt wird.

Wir freuen uns über Ihr detailliertes Feedback und ihre aktive Teilnahme am Microsoft Cloud Security Benchmark-Aufwand. Wenn Sie direkte Eingaben bereitstellen möchten, senden Sie uns bitte eine E-Mail an benchmarkfeedback@microsoft.com.

Download

Sie können die Offlinekopie von Benchmark und Baseline im Tabellenkalkulationsformat herunterladen.

Nächste Schritte

- Sehen Sie sich die erste Sicherheitskontrolle an: Netzwerksicherheit

- Lesen Sie die Einführung in die Microsoft Cloud Security-Benchmark

- Lernen Sie die Grundlagen der Azure-Sicherheit kennen