Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

La asignación de entidades enriquece las alertas y los incidentes con información esencial para los procesos de investigación y las acciones correctivas siguientes.

Los cuadernos de estrategias de Microsoft Sentinel incluyen estas acciones nativas para extraer información de entidad:

- Cuentas

- DNS (Sistema de Nombres de Dominio)

- Hashes de archivo

- Anfitriones

- Direcciones IP

- URLs

Además de estas acciones, la asignación de entidades de regla analítica contiene tipos de entidad que no son acciones nativas, como malware, proceso, clave del Registro, buzón, etc. En este tutorial, aprenderá a trabajar con acciones no nativas mediante diferentes acciones integradas para extraer los valores pertinentes.

En este tutorial, aprenderá a:

- Cree un cuaderno de estrategias con un desencadenador de incidentes y ejecútelo manualmente en el incidente.

- Inicialice una variable de matriz.

- Filtre el tipo de entidad necesario de otros tipos de entidad.

- Analice los resultados en un archivo JSON.

- Cree los valores como contenido dinámico para su uso futuro.

Importante

Microsoft Sentinel está disponible con carácter general en el portal de Microsoft Defender, incluidos los clientes sin XDR de Microsoft Defender o una licencia E5.

A partir de julio de 2026, todos los clientes que usan Microsoft Sentinel en Azure Portal se redirigirán al portal de Defender y solo usarán Microsoft Sentinel en el portal de Defender. A partir de julio de 2025, a muchos clientes nuevos se les incorpora y redirige automáticamente al portal Defender.

Si sigue usando Microsoft Sentinel en Azure Portal, se recomienda empezar a planear la transición al portal de Defender para garantizar una transición sin problemas y aprovechar al máximo la experiencia unificada de operaciones de seguridad que ofrece Microsoft Defender. Para obtener más información, consulte Es hora de avanzar: Retirar el portal de Azure de Microsoft Sentinel para obtener una mayor seguridad.

Requisitos previos

Para completar este tutorial, asegúrese de disponer de los siguientes elementos:

Suscripción a Azure. Cree una cuenta gratuita si aún no tiene una.

Un usuario de Azure con los siguientes roles asignados en los siguientes recursos:

- Colaborador de Microsoft Sentinel en el área de trabajo de Log Analytics donde se implementa Microsoft Sentinel.

- Colaborador de aplicaciones lógicas y Propietario o equivalente en el grupo de recursos que contenga el cuaderno de estrategias creado en este tutorial.

Una cuenta de VirusTotal (gratuita) será suficiente para este tutorial. Una implementación de producción requiere una cuenta Premium de VirusTotal.

Creación de un cuaderno de estrategias con un desencadenador de incidentes

Para Microsoft Sentinel en el portal de Defender, seleccione Microsoft Sentinel>Configuración>Automatización. Para Microsoft Sentinel en Azure Portal, seleccione la páginaAutomatización de >.

En la página Automatización , seleccione Crear>cuaderno de estrategias con desencadenador de incidentes.

En el Asistente para crear cuadernos de estrategias, en Aspectos básicos, seleccione la suscripción y el grupo de recursos y asigne un nombre al cuaderno de estrategias.

Seleccione Siguiente: Conexiones >.

En Conexiones, la conexión de Microsoft Sentinel con identidad administrada debe estar visible. Por ejemplo:

Seleccione Siguiente: Revisar y crear >.

En Revisar y crear, seleccione Crear y continúe con el diseñador.

El diseñador de aplicaciones lógicas abre una aplicación lógica con el nombre del cuaderno de estrategias.

Inicialización de una variable de matriz

En el diseñador de aplicaciones lógicas, en el paso en el que desea agregar una variable, seleccione Nuevo paso.

En Elegir una operación, en el cuadro de búsqueda, escriba variables como filtro. En la lista de acciones, seleccione Inicializar variable.

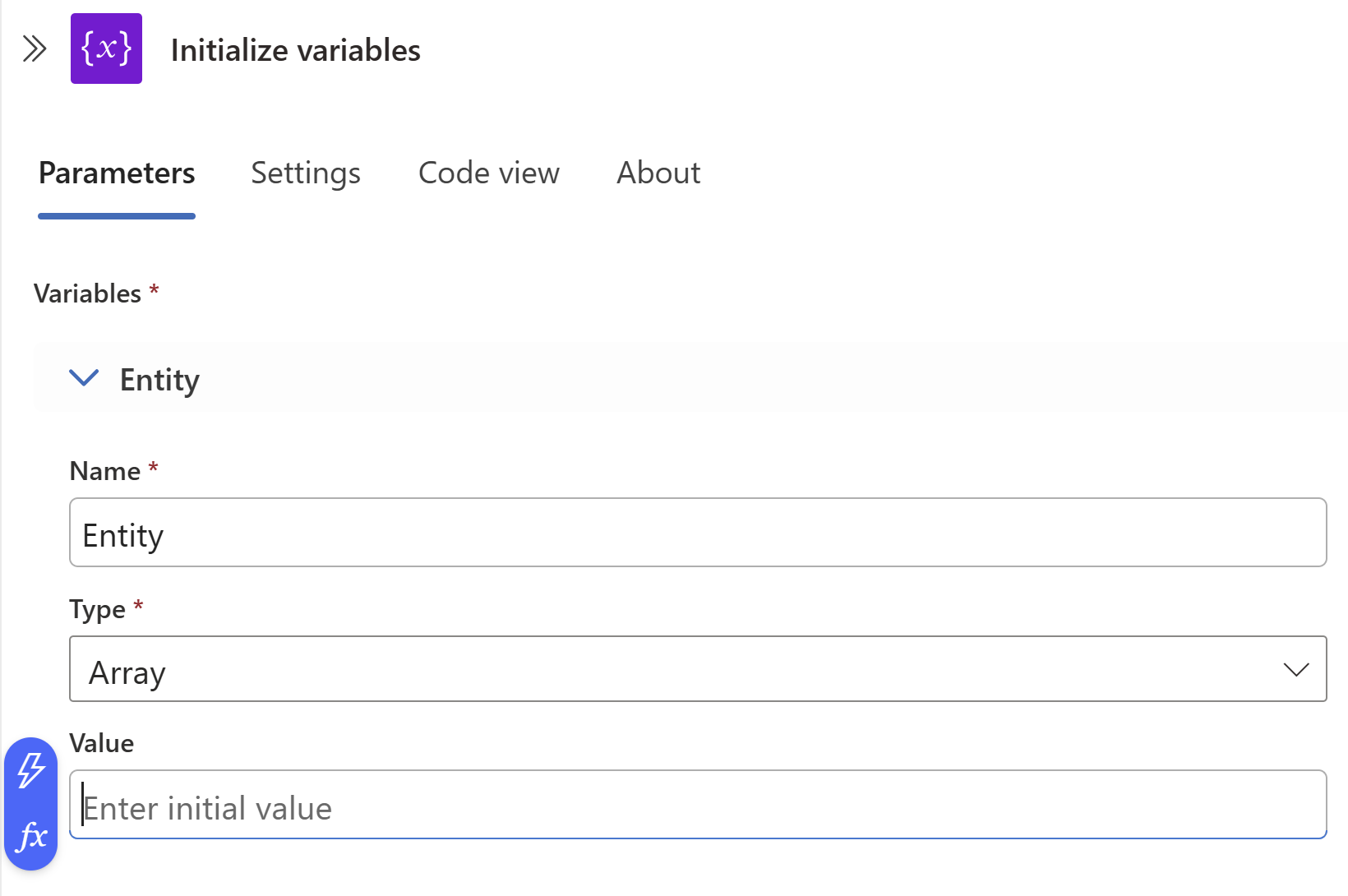

Proporcione esta información sobre la variable:

Para el nombre de la variable, use Entities.

Para el tipo, seleccione Matriz.

Para el valor, mantenga el puntero sobre el campo Valor y seleccione fx en el grupo de iconos azul de la izquierda.

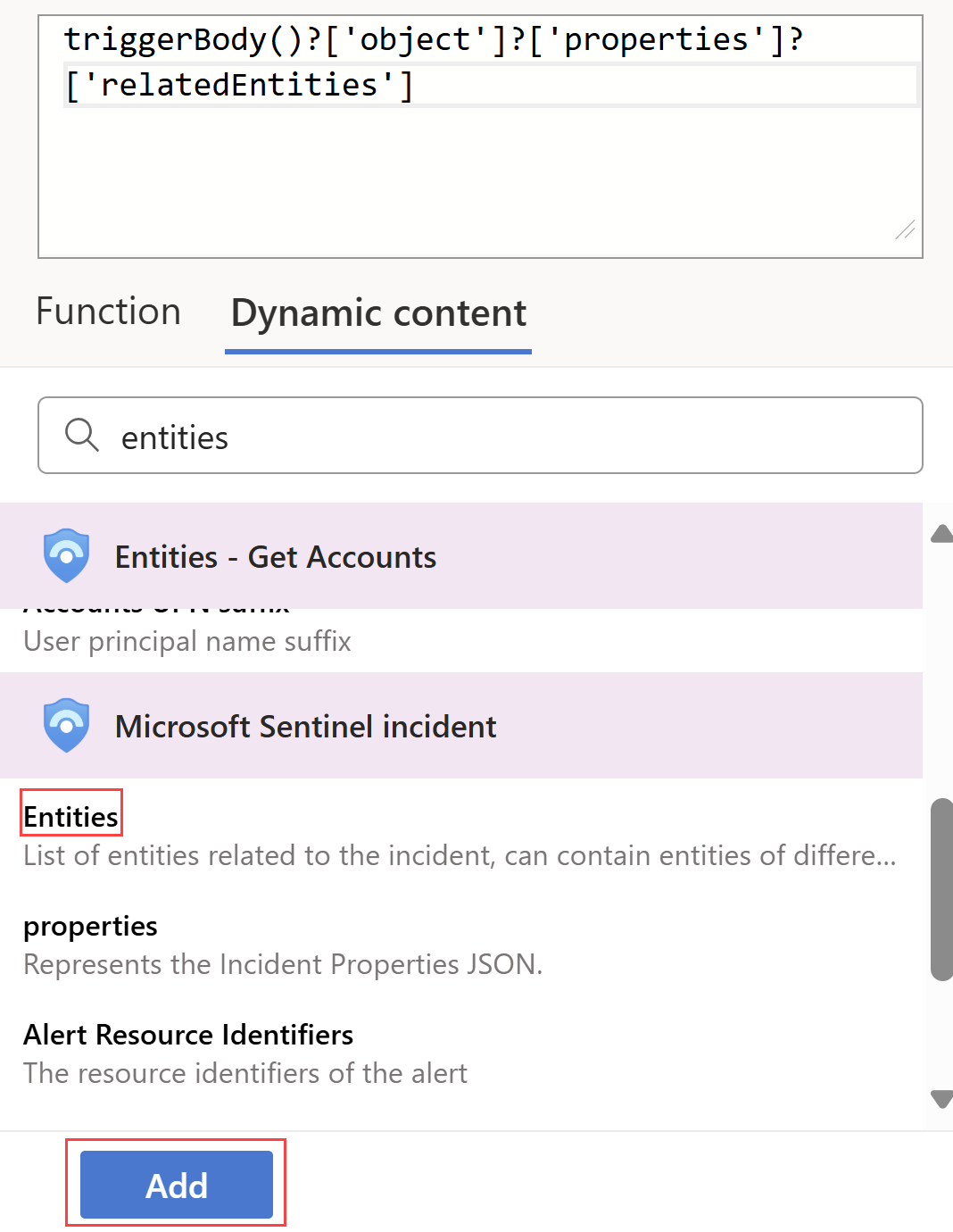

En el cuadro de diálogo que se abre, seleccione la pestaña Contenido dinámico y, en el cuadro de búsqueda, escriba entidades.

Seleccione Entidades en la lista y seleccione Agregar.

Selección de un incidente existente

En Microsoft Sentinel, vaya a Incidentes y seleccione un incidente en el que desea ejecutar el cuaderno de estrategias.

En la página del incidente de la derecha, seleccione Acciones > Ejecutar cuaderno de estrategias (versión preliminar).

En Playbooks, junto al playbook que creó, seleccione la opción Ejecutar.

Cuando se ejecuta el manual, se muestra un mensaje de El manual se ha ejecutado correctamente en la parte superior derecha.

Seleccione Ejecuciones y, junto al cuaderno de estrategias, seleccione Ver ejecución.

La página de ejecución de la aplicación lógica está visible.

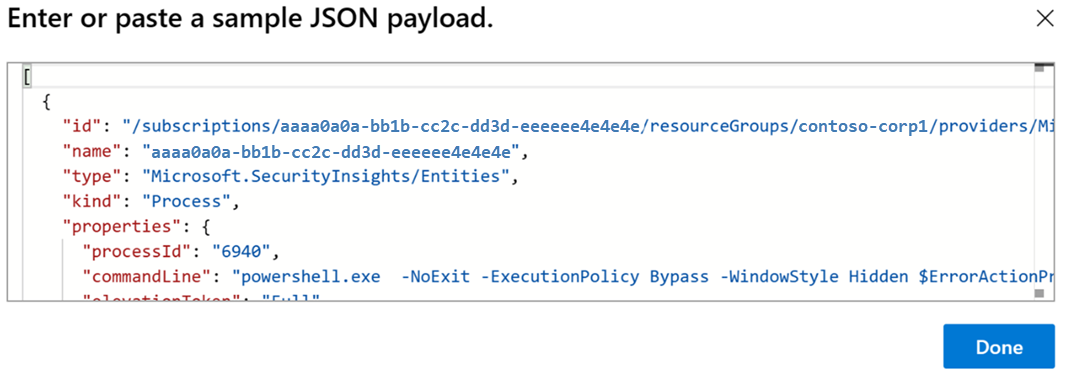

En Inicializar variable, la carga de ejemplo está visible en Valor. Tenga en cuenta la carga de ejemplo para su uso posterior.

Filtrar el tipo de entidad necesario de otros tipos de entidad

Vuelva a la página Automation y seleccione el cuaderno de estrategias.

En el paso en el que desea agregar una variable, seleccione Nuevo paso.

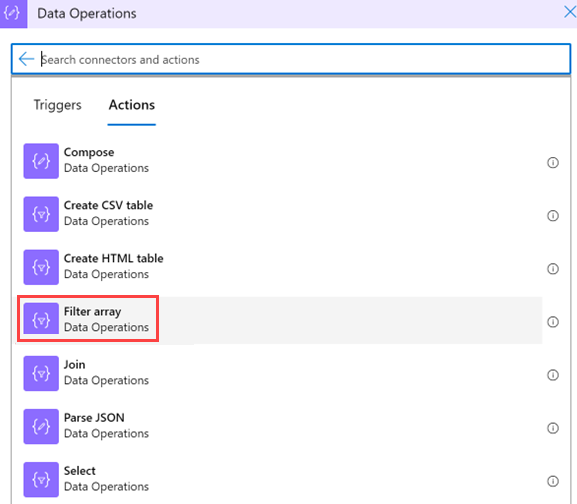

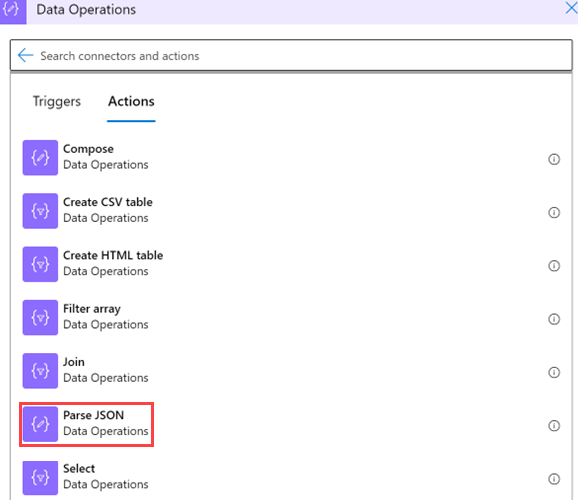

En Elegir una acción, en el cuadro de búsqueda, escriba la matriz de filtros como filtro. En la lista de acciones, seleccione Operaciones de datos.

Proporcione esta información sobre la matriz de filtros:

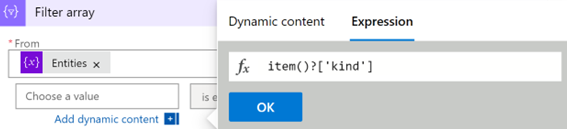

En De>Contenido dinámico, seleccione la variable Entidades que inicializó anteriormente.

Seleccione el primer campo Elegir un valor (a la izquierda) y seleccione Expresión.

Pegue el valor item()?['kind'], y seleccione Aceptar.

Deje el valor igual a es igual a (no lo modifique).

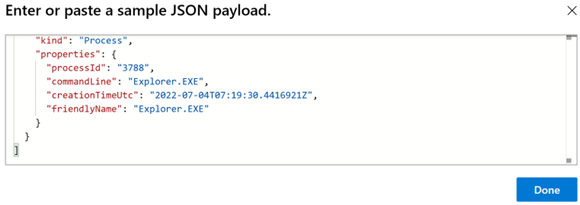

En el segundo campo Elegir un valor (a la derecha), escriba Proceso. Debe ser una coincidencia exacta con el valor del sistema.

Nota:

Esta consulta distingue mayúsculas de minúsculas. Asegúrese de que el valor

kindcoincide con el valor de la carga de ejemplo. Vea la carga de ejemplo de cuando crea un cuaderno de estrategias.

Analice los resultados en un archivo JSON

En la aplicación lógica, en el paso donde desea agregar una variable, seleccione Nuevo paso.

Seleccione Operaciones> de datosAnalizar JSON.

Proporcione esta información sobre la operación:

Seleccione Contenido y, enMatriz de filtros de > dinámico, seleccione Cuerpo.

En Esquema, pegue un esquema JSON para que pueda extraer valores de una matriz. Copie la carga de ejemplo que generó al crear el cuaderno de estrategias.

Vuelva al cuaderno de estrategias y seleccione Usar carga de ejemplo para generar el esquema.

Pegue la carga útil. Agregue un corchete de apertura (

[) al principio del esquema y ciérrelo al final del esquema].

Seleccione Listo.

Usar los nuevos valores como contenido dinámico para su uso futuro

Ahora puede usar los valores que creó como contenido dinámico para realizar más acciones. Por ejemplo, si desea enviar un correo electrónico con datos de proceso, puede encontrar la acción Analizar JSON en Contenido dinámico, si no cambió el nombre de la acción.

Asegúrese de que el cuaderno de estrategias está guardado

Asegúrese de que el cuaderno de estrategias está guardado y podrá usar el cuaderno de estrategias para las operaciones SOC.

Pasos siguientes

Pase al siguiente artículo para aprender a crear y realizar tareas de incidentes en Microsoft Sentinel mediante cuadernos de estrategias.