Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

Con esta actualización, se ha mejorado la seguridad de la API REST de Azure Pipelines para canalizaciones de compilación clásicas. Ahora, el ámbito de autorización del trabajo de compilación será Project, de forma predeterminada en lugar de la colección de proyectos.

Consulte las notas de la versión para obtener más información.

Azure Pipelines

- Mejoras en la seguridad de la API REST de canalizaciones

- Uso de direcciones URL de proxy para la integración de GitHub Enterprise

- Mejoras de compilaciones programadas

- Novedades al evento de enlace de servicio "Ejecutar estado de fase cambiado"

- Cambio en el ámbito predeterminado de los tokens de acceso en canalizaciones de compilación clásicas

- Compatibilidad de Azure Pipelines con la versión de San Diego de ServiceNow

- Anuncio de la retirada de la imagen de Windows 2016

- Anuncio del desuso de imágenes de macOS 10.15 Catalina (actualizadas)

Azure Artifacts

Azure Pipelines

Compatibilidad de Azure Pipelines con la versión de San Diego de ServiceNow

Azure Pipelines tiene una integración existente con ServiceNow. La integración se basa en una aplicación de ServiceNow y una extensión en Azure DevOps. Ahora hemos actualizado la aplicación para trabajar con la versión de San Diego de ServiceNow. Para asegurarse de que esta integración funciona, actualice a la nueva versión de la aplicación (4.205.2) desde el almacén de ServiceNow.

Para obtener más información, consulte la documentación integración con La administración de cambios de ServiceNow.

Mejoras en la seguridad de la API REST de canalizaciones

La mayoría de las API REST de Azure DevOps usan tokens pat con ámbito. Sin embargo, algunos de ellos requieren tokens pat de ámbito completo. En otras palabras, tendría que crear un token PAT seleccionando "Acceso completo" para usar algunas de estas API. Estos tokens suponen un riesgo de seguridad, ya que se pueden usar para llamar a cualquier API rest. Hemos realizado mejoras en Azure DevOps para quitar la necesidad de tokens de ámbito completo mediante la incorporación de cada API REST a un ámbito específico. Como parte de este esfuerzo, la API REST para actualizar los permisos de canalización de un recurso ahora requiere un ámbito específico. El ámbito depende del tipo de recurso que se autoriza para su uso:

Code (read, write, and manage)para los recursos de tiporepositoryAgent Pools (read, manage)oEnvironment (read, manage)para los recursos de tipoqueueyagentpoolSecure Files (read, create, and manage)para los recursos de tiposecurefileVariable Groups (read, create and manage)para los recursos de tipovariablegroupService Endpoints (read, query and manage)para los recursos de tipoendpointEnvironment (read, manage)para los recursos de tipoenvironment

Para editar de forma masiva los permisos de canalizaciones, seguirá necesitando un token pat de ámbito completo. Para más información sobre cómo actualizar los permisos de canalización para los recursos, consulte la documentación Permisos de canalización: actualizar permisos de canalización para recursos .

Uso de direcciones URL de proxy para la integración de GitHub Enterprise

Azure Pipelines se integra con servidores de GitHub Enterprise locales para ejecutar compilaciones continuas de integración y pr. En algunos casos, GitHub Enterprise Server está detrás de un firewall y requiere que el tráfico se enrute a través de un servidor proxy. Para admitir este escenario, las conexiones de servicio de GitHub Enterprise Server en Azure DevOps le permiten configurar una dirección URL de proxy. Anteriormente, no todo el tráfico de Azure DevOps se enrutaba a través de esta dirección URL del proxy. Con esta actualización, nos aseguramos de que enrutamos el siguiente tráfico desde Azure Pipelines para pasar por la dirección URL del proxy:

- Obtención de ramas

- Obtención de información de solicitud de incorporación de cambios

- Notificar estado de la compilación

Mejoras de compilaciones programadas

Se ha corregido un problema que provocaba que la información de programación de una canalización estuviera dañada y que la canalización no se cargara. Esto se produjo, por ejemplo, cuando el nombre de la rama superó un número determinado de caracteres.

Anuncio de la retirada de la imagen de Windows 2016

Azure Pipelines quita la imagen de Windows 2016 (vs2017-win2016) de nuestros grupos hospedados el 31 de julio. Para obtener más información sobre cómo identificar canalizaciones mediante imágenes en desuso, incluido Windows 2016, consulte nuestra entrada de blog Sobre el desuso de imágenes de canalizaciones hospedadas.

Anuncio del desuso de imágenes de macOS 10.15 Catalina (actualizadas)

Azure Pipelines está en desuso para imágenes macOS 10.15 Catalina (macOS-1015) en nuestros grupos hospedados. Esta imagen se retirará el 30 de septiembre. Es posible que empiece a ver tiempos de cola más largos.

Para ayudarle a identificar mejor qué canalizaciones usan la imagen macOS-1015, estamos planeando los brownouts. Se producirá un error en los trabajos durante un período de inactividad.

- Los mensajes de advertencia se muestran en las ejecuciones de canalización mediante la imagen macOS-1015

- Hay un script disponible para ayudarle a encontrar canalizaciones mediante imágenes en desuso, incluido macOS-1015.

- Estamos programando cortos "brownouts". Las ejecuciones de macOS-1015 producirán un error durante el período de marrón. Por lo tanto, se recomienda migrar las canalizaciones antes de los brownouts.

Programación de Brownout (actualizada)

- 7 de octubre de 10:00 UTC - 7 de octubre de 16:00 UTC

- 14 de octubre de 12:00 UTC - 14 de octubre de 18:00 UTC

- 21 de octubre de 14:00 UTC - 21 de octubre de 20:00 UTC

- 28 de octubre de 16:00 UTC - 28 de octubre de 22:00 UTC

- 4 de noviembre de 22:00 UTC - 5 de noviembre de 04:00 UTC

- 11 de noviembre de 04:00 UTC - 11 de noviembre de 10:00 UTC

- 18 de noviembre de 06:00 UTC - 18 de noviembre de 12:00 UTC

- 25 de noviembre de 08:00 UTC - 25 de noviembre de 14:00 UTC

Novedades al evento de enlace de servicio "Ejecutar estado de fase cambiado"

Los enlaces de servicio permiten ejecutar tareas en otros servicios cuando se producen eventos en el proyecto en Azure DevOps, el estado de fase de ejecución cambiado es uno de estos eventos. El evento Run stage state changed debe contener información sobre la ejecución, incluido el nombre de la canalización y el estado de la ejecución general. Anteriormente, solo incluía información sobre el identificador y el nombre de la ejecución. Con esta actualización, hemos realizado cambios en el evento para incluir información que falta.

Cambio en el ámbito predeterminado de los tokens de acceso en canalizaciones de compilación clásicas

Para mejorar la seguridad de las canalizaciones de compilación clásicas, al crear una nueva, el ámbito de autorización del trabajo de compilación será Project de forma predeterminada. Hasta ahora, solía ser Colección de proyectos. Obtenga más información sobre los tokens de acceso al trabajo. Este cambio no afecta a ninguna de las canalizaciones existentes. Solo afecta a las nuevas canalizaciones de compilación clásicas que se crean desde este punto.

Azure Artifacts

Permisos de fuente predeterminados actualizados

Las cuentas del servicio de compilación de recopilación de proyectos ahora tendrán el rol Colaborador de forma predeterminada cuando se cree una nueva fuente de Azure Artifacts con ámbito de organización, en lugar del rol colaborador actual.

Pasos siguientes

Nota:

Estas características se implementarán en las próximas dos a tres semanas.

Vaya a Azure DevOps y eche un vistazo.

Cómo enviar sus comentarios

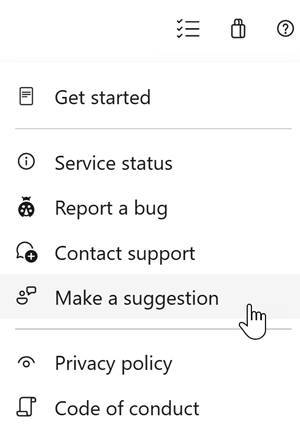

Nos encantaría escuchar lo que piensas sobre estas características. Use el menú de ayuda para notificar un problema o proporcionar una sugerencia.

También puede obtener consejos y sus preguntas respondidas por la comunidad en Stack Overflow.

Gracias,

Vijay Machiraju