Nota:

El acceso a esta página requiere autorización. Puede intentar iniciar sesión o cambiar directorios.

El acceso a esta página requiere autorización. Puede intentar cambiar los directorios.

En este artículo se proporcionan recursos para resolver problemas o configurar Microsoft Defender para punto de conexión en Linux. En este artículo se describe cómo recopilar información de diagnóstico, registrar problemas de instalación y configurar Defender para punto de conexión en Linux mediante la línea de comandos. En este artículo también se describe cómo desinstalar Defender para punto de conexión en Linux.

Recopilación de información de diagnóstico

Sugerencia

Ejecute el analizador de cliente de Defender para punto de conexión con respuesta activa o localmente en el dispositivo para recopilar información de diagnóstico de Defender para punto de conexión en Linux.

Si puede reproducir un problema, aumente primero el nivel de registro, ejecute el sistema durante algún tiempo y, a continuación, restaure el nivel de registro al valor predeterminado.

Aumentar el nivel de registro:

mdatp log level set --level debugLog level configured successfullyReproduzca el problema.

Ejecute el siguiente comando para hacer una copia de seguridad de los registros de Defender para punto de conexión. Los archivos se almacenarán dentro de un archivo .zip.

sudo mdatp diagnostic createEste comando también imprimirá la ruta de acceso del archivo a la copia de seguridad después de que la operación se realice correctamente:

Diagnostic file created: <path to file>Restaurar el nivel de registro:

mdatp log level set --level infoLog level configured successfully

Problemas de instalación de registros

Si se produce un error durante la instalación, el instalador solo notificará un error general.

El registro detallado se guardará en /var/log/microsoft/mdatp/install.log.

Si experimenta problemas durante la instalación, envíenos este archivo para que podamos ayudar a diagnosticar la causa.

Configuración desde la línea de comandos

Las tareas importantes, como controlar la configuración del producto y desencadenar exámenes a petición, se pueden realizar desde la línea de comandos.

Opciones globales

De forma predeterminada, la herramienta de línea de comandos genera el resultado en formato legible. Además, la herramienta también admite la salida del resultado como JSON, lo que resulta útil para escenarios de automatización. Para cambiar la salida a JSON, pase --output json a cualquiera de los comandos siguientes.

Comandos admitidos

En la tabla siguiente se enumeran los comandos de algunos de los escenarios más comunes. Ejecute mdatp help desde terminal para ver la lista completa de comandos admitidos.

| Group | Escenario | Get-Help |

|---|---|---|

| Configuración | Activar o desactivar la protección en tiempo real | mdatp config real-time-protection --value [enabled\|disabled] |

| Configuración | Activar o desactivar la supervisión del comportamiento | mdatp config behavior-monitoring --value [enabled\|disabled] |

| Configuración | Activar o desactivar la protección en la nube | mdatp config cloud --value [enabled\|disabled] |

| Configuración | Activar o desactivar diagnósticos de productos | mdatp config cloud-diagnostic --value [enabled\|disabled] |

| Configuración | Activar o desactivar el envío automático de ejemplos | mdatp config cloud-automatic-sample-submission --value [enabled\|disabled] |

| Configuración | Activar o desactivar el modo pasivo antivirus | mdatp config passive-mode --value [enabled\|disabled] |

| Configuración | Agregar o quitar una exclusión antivirus para una extensión de archivo | mdatp exclusion extension [add\|remove] --name [extension] |

| Configuración | Adición o eliminación de una exclusión de antivirus para un archivo | mdatp exclusion file [add\|remove] --path [path-to-file] |

| Configuración | Adición o eliminación de una exclusión de antivirus para un directorio | mdatp exclusion folder [add\|remove] --path [path-to-directory] |

| Configuración | Adición o eliminación de una exclusión de antivirus para un proceso | mdatp exclusion process [add\|remove] --path [path-to-process] |

| Configuración | Agregar o quitar una exclusión global para un archivo | mdatp exclusion file [add\|remove] --path [path-to-file] --scope global |

| Configuración | Agregar o quitar una exclusión global para un directorio | mdatp exclusion folder [add\|remove] --path [path-to-directory] --scope global |

| Configuración | Agregar o quitar una exclusión global para un proceso | mdatp exclusion process [add\|remove] --path [path-to-process] --scope global |

| Configuración | Enumerar todas las exclusiones de antivirus | mdatp exclusion list |

| Configuración | Agregar un nombre de amenaza a la lista permitida | mdatp threat allowed add --name [threat-name] |

| Configuración | Quitar un nombre de amenaza de la lista permitida | mdatp threat allowed remove --name [threat-name] |

| Configuración | Enumerar todos los nombres de amenazas permitidos | mdatp threat allowed list |

| Configuración | Activar la protección de PUA | mdatp threat policy set --type potentially_unwanted_application --action block |

| Configuración | Desactivar la protección de PUA | mdatp threat policy set --type potentially_unwanted_application --action off |

| Configuración | Activar el modo de auditoría para la protección de PUA | mdatp threat policy set --type potentially_unwanted_application --action audit |

| Configuración | Configuración del grado de paralelismo para los exámenes a petición | mdatp config maximum-on-demand-scan-threads --value [numerical-value-between-1-and-64] |

| Configuración | Activar o desactivar exámenes después de las actualizaciones de inteligencia de seguridad | mdatp config scan-after-definition-update --value [enabled/disabled] |

| Configuración | Activar o desactivar el examen de archivos (solo exámenes a petición) | mdatp config scan-archives --value [enabled/disabled] |

| Configuración | Activación o desactivación del cálculo de hash de archivos | mdatp config enable-file-hash-computation --value [enabled/disabled] |

| Diagnóstico | Cambio del nivel de registro | mdatp log level set --level verbose [error|warning|info|verbose] |

| Diagnóstico | Generación de registros de diagnóstico | mdatp diagnostic create --path [directory] |

| Diagnóstico | Límites de tamaño para los registros de productos retenidos | mdatp config log-rotation-parameters [max-current-size/max-rotated-size] --size [value in MB] |

| Mantenimiento | Comprobar el estado del producto | mdatp health |

| Protección | Examen de una ruta de acceso | mdatp scan custom --path [path] [--ignore-exclusions] |

| Protección | Realizar un examen rápido | mdatp scan quick |

| Protección | Realizar un examen completo | mdatp scan full |

| Protección | Cancelación de un examen a petición en curso | mdatp scan cancel |

| Protección | Solicitud de una actualización de inteligencia de seguridad | mdatp definitions update |

| Protección | Reversión de la inteligencia de seguridad al conjunto predeterminado original | mdatp definitions restore |

| Historial de protección | Imprimir el historial de protección completo | mdatp threat list |

| Historial de protección | Obtener detalles de amenazas | mdatp threat get --id [threat-id] |

| Administración de cuarentena | Enumerar todos los archivos en cuarentena | mdatp threat quarantine list |

| Administración de cuarentena | Quitar todos los archivos de la cuarentena | mdatp threat quarantine remove-all |

| Administración de cuarentena | Adición de un archivo detectado como una amenaza a la cuarentena | mdatp threat quarantine add --id [threat-id] |

| Administración de cuarentena | Eliminación de un archivo detectado como amenaza de la cuarentena | mdatp threat quarantine remove --id [threat-id] |

| Administración de cuarentena | Restaure un archivo desde la cuarentena. Disponible en la versión de Defender para punto de conexión anterior a 101.23092.0012. |

mdatp threat quarantine restore --id [threat-id] --path [destination-folder] |

| Administración de cuarentena | Restaure un archivo desde la cuarentena con el identificador de amenaza. Disponible en la versión 101.23092.0012 de Defender para punto de conexión o posterior. |

mdatp threat quarantine restore threat-id --id [threat-id] --destination-path [destination-folder] |

| Administración de cuarentena | Restaure un archivo desde la cuarentena con La ruta de acceso original de la amenaza. Disponible en la versión 101.23092.0012 de Defender para punto de conexión o posterior. |

mdatp threat quarantine restore threat-path --path [threat-original-path] --destination-path [destination-folder] |

| Detección y respuesta de puntos de conexión | Establecimiento de una versión preliminar temprana | mdatp edr early-preview [enabled\|disabled] |

| Detección y respuesta de puntos de conexión | Establecimiento de group-id | mdatp edr group-ids --group-id [group-id] |

| Detección y respuesta de puntos de conexión | Establecer o quitar etiqueta, solo GROUP compatible |

mdatp edr tag set --name GROUP --value [tag] |

| Detección y respuesta de puntos de conexión | Exclusiones de lista (raíz) | mdatp edr exclusion list [processes|paths|extensions|all] |

Directorio de cuarentena para Defender para Punto de conexión Linux

El directorio predeterminado para los archivos en cuarentena por MDATP es /var/opt/microsoft/mdatp/quarantine. Para obtener mejores resultados, use el comando MDATP threat quarantine para administrar archivos en cuarentena, en lugar de mover o modificar archivos directamente en el directorio de cuarentena. No se recomiendan las operaciones de archivos directos: use siempre la CLI para la administración de cuarentena segura y compatible.

Desinstalación de Defender para punto de conexión en Linux

Hay varias maneras de desinstalar Defender para punto de conexión en Linux. Si usa una herramienta de configuración como Puppet, siga las instrucciones de desinstalación del paquete para la herramienta de configuración.

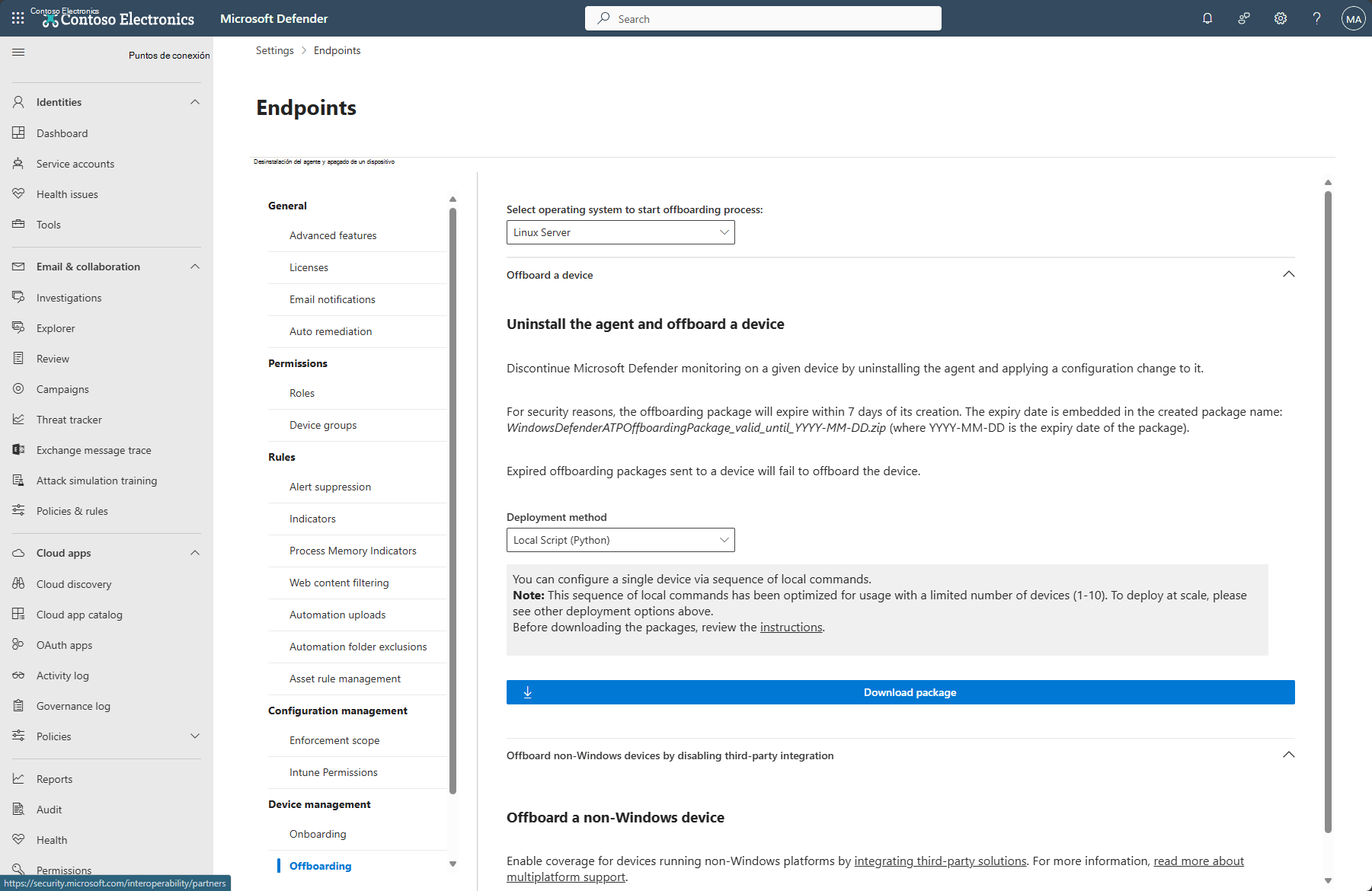

Dispositivos Linux fuera del panel

Para evitar que los dispositivos retirados aparezcan en el inventario de dispositivos y para ayudar a garantizar una clasificación de puntuación segura más precisa, agregue etiquetas de dispositivo a los dispositivos que quiera quitar de Defender para punto de conexión. De lo contrario, verá esos dispositivos en el inventario de dispositivos durante 180 días.

Cree una etiqueta de dispositivo y asigne un nombre a la etiqueta

decommissioned. Asigne la etiqueta a los dispositivos Linux que desea quitar de Defender para punto de conexión.Cree un grupo de dispositivos y asígnele un nombre similar a .

Decommissioned LinuxAsigne esta etiqueta a un grupo de usuarios adecuado.En el portal de Microsoft Defender, en el panel de navegación, seleccione Configuración>Fuera del panel. En seleccionar el sistema operativo para iniciar el proceso de eliminación, seleccione Servidor Linux y, a continuación, seleccione un método de implementación.

O bien, si usa una solución de administración de dispositivos que no es de Microsoft, deshabilite la integración con Defender para punto de conexión.

Desinstale Defender para punto de conexión en los dispositivos.

Desinstalación manual

-

sudo yum remove mdatppara RHEL y variantes (CentOS y Oracle Linux). -

sudo zypper remove mdatppara SLES y variantes. -

sudo apt-get purge mdatppara sistemas Ubuntu y Debian. -

sudo dnf remove mdatppara Mariner.

Contenido relacionado

- Microsoft Defender para punto de conexión en Linux

- Requisitos previos para Microsoft Defender para punto de conexión en Linux

- Configuración de las opciones de seguridad en Microsoft Defender para punto de conexión en Linux

- Ejecución del analizador de cliente en Linux

Sugerencia

¿Desea obtener más información? Participe con la comunidad de Seguridad de Microsoft en nuestra Comunidad tecnológica: Comunidad tecnológica de Microsoft Defender para punto de conexión.