Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Guide de gestion des licences Microsoft 365 pour la sécurité & la conformité

Remarque

Cette documentation concerne la préversion de Gestion de la posture de sécurité des données qui est en cours de déploiement. Nous vous invitons à essayer cette préversion qui présente des flux de travail guidés pour la gestion proactive des risques et rationalise les opérations de sécurité des données afin que vous puissiez adopter plus en toute confiance l’IA dans votre patrimoine numérique.

La plupart des nouvelles fonctionnalités seront ajoutées à cette version uniquement, mais vous pouvez toujours accéder aux versions précédentes et à leur documentation :

Gestion de la posture de sécurité des données Microsoft Purview (DSPM) aide les organisations à découvrir, protéger et examiner les risques liés aux données sensibles dans leur patrimoine numérique. Cette solution offre une visibilité et un contrôle unifiés pour les applications traditionnelles et les applications et agents IA, prenant en charge la gouvernance des données dans Microsoft 365, Azure, Fabric et les plateformes SaaS tierces intégrées. Surveillez, évaluez et corrigez les risques liés aux données, quel que soit l’emplacement où se trouvent les données sensibles.

Au lieu de se concentrer sur l’infrastructure ou les points de terminaison, Gestion de la posture de sécurité des données se concentre sur les données elles-mêmes, en identifiant où elles résident, qui peut y accéder, comment elles sont utilisées et si elles sont correctement protégées. Cela est particulièrement important, car les données deviennent plus distribuées et exposées dans les espaces de travail basés sur l’IA d’aujourd’hui, où les données se déplacent et changent constamment, ce qui rend plus difficile le suivi et le contrôle.

Gestion de la posture de sécurité des données analyse en permanence votre environnement pour identifier les données sensibles, évaluer les risques et recommander des actions pour réduire l’exposition. Il regroupe les insights des solutions Microsoft Purview de protection contre la perte de données (DLP), de gestion des risques internes, de protection des informations avec des étiquettes de confidentialité et de Enquêtes sur la sécurité des données . Ces insights fournissent une vue unique pour la surveillance des risques liés aux données, la couverture des stratégies et les tendances de posture.

Les tableaux de bord et les métriques dédiés surveillent les risques associés aux applications et agents IA. L’observabilité des risques de l’agent vous permet de suivre les activités spécifiques à l’agent, telles que le surpartage, l’exfiltration et les modèles d’accès inhabituels, dans les environnements Microsoft et tiers. Les rapports améliorés fournissent un filtrage avancé et des vues personnalisables, prenant en charge l’analyse granulaire de l’utilisation des données sensibles, de l’activité DLP et des tendances de posture. Les tableaux de bord et les rapports peuvent être adaptés aux exigences de conformité et aux priorités opérationnelles de votre organization. Les journaux d’audit et les fonctionnalités de l’Explorateur d’activités permettent de suivre les interactions avec les applications et les agents IA, en prenant en charge les enquêtes de conformité et la réponse aux incidents. Les outils intégrés d’investigation et d’investigation prennent en charge la réponse rapide aux incidents et l’analyse de la cause racine des événements de sécurité des données.

Ces insights permettent de découvrir les données fantômes, de classifier les informations sensibles, d’analyser les modèles d’accès et de mettre en évidence les risques. L’approche unifiée remplace le besoin de plusieurs solutions et audits manuels, répondant aux quatre questions pratiques :

- Quelles données avons-nous ?

- Où est-il stocké ?

- Qui peut y accéder ?

- Comment est-il protégé ?

Lorsque ces questions sont traitées, Gestion de la posture de sécurité des données pouvez automatiser les étapes de correction, telles que la suppression des liens de partage public ou l’application de stratégies de protection contre la perte de données, pour éviter les incidents avant qu’ils ne se produisent. L’investigation, les alertes, l’analytique et la création de rapports sont tous intégrés, prenant en charge une approche de sécurité en couches. Les métriques clés sont suivies au fil du temps, ce qui prend en charge l’amélioration continue de la posture de sécurité des données de votre organization.

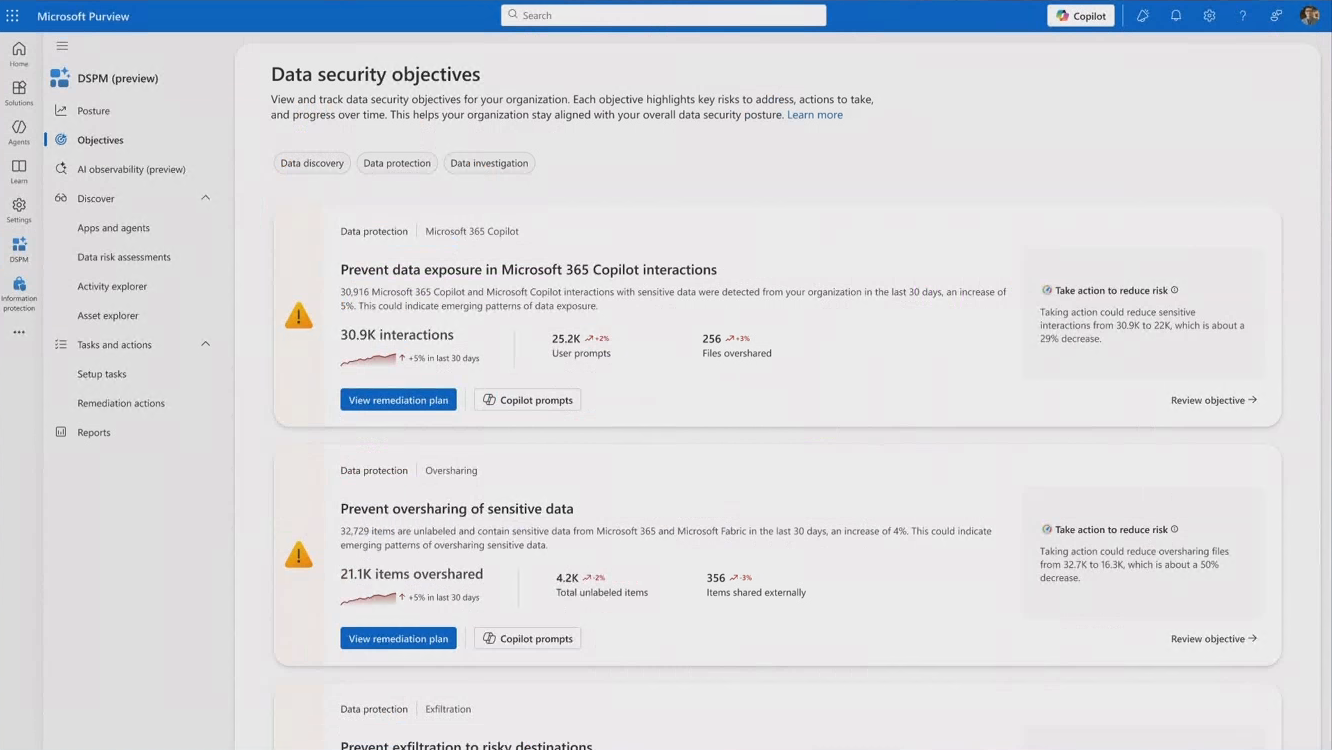

Objectifs de sécurité des données

Nouveauté de cette version de Gestion de la posture de sécurité des données, après les tâches d’installation initiales, les objectifs de sécurité des données apparaissent sous forme de cartes ou de modules sélectionnables et importants. Elles sont également disponibles en contexte à partir de la page Posture initiale. Chaque objectif de sécurité représente un objectif de sécurité spécifique, tel que Empêcher l’exposition des données dans les interactions Microsoft 365 Copilot et Microsoft Copilot, Empêcher le surpartage des données sensibles, Empêcher l’exfiltration vers des emplacements à risque et Découvrir les données sensibles dans votre organization.

La sélection de chacune d’elles vous guide tout au long d’un workflow de bout en bout en regroupant les solutions Microsoft Purview les plus pertinentes, telles que la protection des informations, la protection contre la perte de données (DLP), la gestion des risques internes et eDiscovery. Par conséquent, vous pouvez vous concentrer sur l’obtention de résultats de sécurité des données spécifiques plutôt que sur la navigation dans des solutions distinctes. Chaque carte de résultats affiche des métriques clés, telles que le pourcentage de données couvertes par les stratégies, le nombre d’incidents de partage à risque ou les améliorations au fil du temps. Ces informations vous permettent de voir rapidement votre posture de sécurité actuelle et de suivre la progression à mesure que vous corrigez les risques.

Dans chaque résultat, vous voyez des actions hiérarchisées suggérées, telles que l’application d’étiquettes de confidentialité, la configuration de stratégies DLP ou l’examen des alertes, toutes adaptées aux données de votre organisation. Vous pouvez prendre des mesures directement à partir du flux de travail, par exemple corriger le surpartage, configurer des stratégies en un clic ou lancer des enquêtes sur les activités suspectes. Les rapports et les analyses sont également organisés par résultat, ce qui facilite l’identification et la création de rapports sur les améliorations, la conformité et la réduction des risques.

Les insights opérationnels sont exposés dans Gestion de la posture de sécurité des données, notamment :

- Visuels de prédiction d’impact et suivi de la progression pour les étapes de correction

- Contrôles d’accès en fonction du rôle pour fournir un accès granulaire aux fonctionnalités et au contenu IA pour l’administration et la conformité déléguées

Comment l’IA aide à atteindre les résultats de la sécurité des données

Cette version de Gestion de la posture de sécurité des données non seulement sécurise et régit les applications et les agents IA, mais utilise également des agents Microsoft Security Copilot et IA pour sécuriser et régir vos données. Cette intégration d’IA vous permet d’identifier, de protéger et d’examiner plus rapidement les données qui résident dans les environnements cloud, SaaS, locaux et IA. La sécurité des données devient plus adaptative et moins dépendante de l’intervention manuelle. L’IA analyse les modèles d’accès, les comportements de partage et les écarts de stratégie pour exposer les risques actionnables. Il peut également détecter les activités inhabituelles, telles que les partages excessifs ou les téléchargements suspects, et hiérarchiser les incidents qui semblent nécessiter une attention immédiate.

Vous contrôlez toujours vos données et, sous votre direction, les agents IA peuvent prendre des mesures directes sur les risques détectés, tels que la suppression des liens de partage public, l’application de stratégies DLP ou la révocation d’autorisations. Pour simplifier les investigations, les agents de triage pilotés par l’IA passent en revue les alertes des solutions de gestion des risques internes et DLP, en filtrant le bruit et en mettant en évidence les menaces les plus critiques. Vous examinez, approuvez ou personnalisez les actions automatisées effectuées par les agents IA, et ces actions sont toujours auditées. Utilisez les options Afficher l’activité de l’agent tout au long des objectifs de sécurité des données pour accéder facilement à l’activité des agents.

Ces fonctionnalités d’IA de Gestion de la posture de sécurité des données permettent de garantir que les données sensibles sont régies, étiquetées et surveillées, avec une gestion simplifiée. En savoir plus :

- Comment l’IA est utilisée dans Gestion de la posture de sécurité des données, consultez FAQ sur l’IA responsable pour Gestion de la posture de sécurité des données

- Pour une expérience optimale à l’aide des invites Security Copilot, consultez Conseils pour les invites de Security Copilot personnalisées dans Gestion de la posture de sécurité des données

Comment utiliser Gestion de la posture de sécurité des données

Pour commencer à utiliser Gestion de la posture de sécurité des données, utilisez le portail Microsoft Purview. Vous avez besoin d’un compte disposant des autorisations appropriées pour la gestion de la sécurité et de la conformité, comme un compte membre du rôle Administrateur de conformité Entra ou du groupe de rôles Administrateur de conformité Microsoft Purview . Certaines activités Gestion de la posture de sécurité des données nécessitent des autorisations supplémentaires, telles que le rôle Visionneuse de la sécurité des données pour utiliser Security Copilot. Pour plus d’informations, consultez Autorisations pour Gestion de la posture de sécurité des données.

Si vous débutez avec Gestion de la posture de sécurité des données, les étapes suivantes fournissent une procédure pas à pas recommandée.

Se connecter au portail> Microsoft PurviewSolutions>DSPM (préversion).

Ne confondez pas cela avec les versions précédentes, qui sont maintenant nommées Gestion de la posture de sécurité des données (classique) et DSPM pour l’IA (classique).

Lors de la première utilisation de DSPM, vous êtes invité à accepter certaines tâches d’installation initiales si elles ne sont pas déjà activées pour votre locataire. Prévoyez un jour ou deux avant de commencer à voir les données de votre locataire sur lesquelles vous pouvez prendre des mesures.

En attendant, regardez la vidéo Microsoft Mechanics, New Gestion de la posture de sécurité des données pour une présentation avec les mêmes exemples de données pour voir comment vous pouvez utiliser les pages clés suivantes de DSPM pour découvrir, protéger et examiner des données sensibles :

Posture : le tableau de bord qui vous permet d’interagir immédiatement avec Security Copilot avec des invites suggérées, ou d’explorer les métriques de posture clés, les objectifs principaux à atteindre en fonction du risque, une instantané d’utilisation des données dans votre patrimoine de données et un graphique de tendances de 30 jours pour la posture de sécurité des données de votre organization.

Objectifs : Objectifs de sécurité des données pour vous aider à gérer les risques de sécurité des données identifiés pour votre organization, chacun avec un plan de correction qui inclut des stratégies en un clic et des actions recommandées.

Observabilité de l’IA : inventaire de toutes les applications et agents IA actifs et inactifs qui incluent les Microsoft Agent 365 récemment publiées, le nombre de risques élevés et le total avec des interactions sensibles, avec une répartition des agents et stratégies individuels pour les régir.

- Rapports : pour vous aider à suivre l’utilisation et l’étiquetage des données sensibles, l’utilisation des stratégies et le comportement risqué des utilisateurs et des agents IA.

- Tâches d’installation : pour identifier et effectuer les étapes de configuration indépendamment des objectifs de sécurité.

Explorez les pages DSPM suivantes qui ne sont pas directement couvertes dans la vidéo :

Découvrir>Applications et agents : pour afficher un tableau de bord des applications IA et de leurs agents qui ont été utilisés dans votre organization, même s’il n’inclut pas Agent 365 (utilisez plutôt la page d’observabilité de l’IA). Pour les 20 agents les plus récemment utilisés, consultez les détails sur les données sensibles auxquelles ils ont accédé et la façon dont ils sont protégés par les stratégies de Microsoft Purview.

Découvrir>Explorateur d’activités : pour comprendre l’activité liée au contenu qui contient des informations sensibles ou qui a des étiquettes de confidentialité appliquées. Utilisez l’onglet Activités d’IA pour voir les données spécifiques aux interactions ia, par exemple quand un utilisateur a parcouru un site d’IA générative, les invites et les réponses et si elles contiennent des informations sensibles, et quand une règle de protection contre la perte de données a été mise en correspondance pendant l’une de ces interactions. Pour plus d’informations sur ces événements, consultez Événements de l’Explorateur d’activités dans Gestion de la posture de sécurité des données.

Découvrir>Évaluations des risques liés aux données : pour empêcher le partage excessif de données sensibles dans votre organization avec les évaluations par défaut ou personnalisées qui identifient et corrigent les risques potentiels de surpartage des données. Pour plus d’informations, consultez Empêcher le surpartage avec les évaluations des risques de données à partir de Gestion de la posture de sécurité des données.

Tâches et actions>Actions de correction : pour identifier et créer des stratégies automatiques indépendamment des tâches d’installation initiales et des objectifs de sécurité. La plupart de ces stratégies proviennent de la version précédente, DSPM pour l’IA. Pour plus d’informations à leur sujet, consultez :

Si vous êtes familiarisé avec les versions précédentes qui sont maintenant nommées DSPM pour l’IA (classique) et DSPM (classique), vous pouvez trouver utile de vous reporter à Rechercher les tâches familières que vous avez effectuées dans DSPM pour l’IA ou dans DSPM.

Étapes suivantes

Lisez les annonces du billet de blog pour cette nouvelle version de Gestion de la posture de sécurité des données :

- Renforcer la sécurité des données intégrée aux organisations : nouveautés de Microsoft Purview

- Au-delà de la visibilité : la nouvelle expérience Gestion de la posture de sécurité des données Microsoft Purview (DSPM)

Découvrez comment Microsoft Purview sécurise et régit les applications et agents IA : protections de conformité et de sécurité des données Microsoft Purview pour les applications d’IA générative

Découvrez les Security Copilot et les agents dans Microsoft Purview :