Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Azure DevOps Services

Note

L'audit est encore en phase de prévisualisation publique.

Découvrez comment créer un flux d’audit, qui envoie des données à d’autres emplacements pour un traitement ultérieur. Envoyez les données d’audit à d’autres outils SIEM (Security Incident and Event Management) et élargissez vos possibilités, telles que le déclenchement d’alertes pour des événements spécifiques, la création de vues sur les données d’audit et la détection des anomalies. La configuration d’un flux vous permet également de stocker plus de 90 jours de données d’audit, ce qui correspond à la quantité maximale de données conservées par Azure DevOps pour vos organisations.

Importante

L'audit n'est disponible que pour les organisations adossées à Microsoft Entra ID. Pour plus d'informations, voir Connexion de votre organisation à Microsoft Entra ID.

Les flux d’audit représentent un pipeline qui transfère les événements d’audit de votre organisation Azure DevOps vers une cible de flux. Chaque demi-heure ou moins, les nouveaux événements d’audit sont regroupés et diffusés en continu vers vos cibles. Voici les cibles de flux disponibles pour la configuration :

- Splunk : connectez-vous à Splunk sur site ou dans le cloud.

- Journaux Azure Monitor : envoyez des journaux d’audit aux journaux Azure Monitor. Les journaux stockés dans les journaux Azure Monitor peuvent être interrogés, et des alertes peuvent aussi être configurées. Recherchez la table intitulée AzureDevOpsAuditing. Vous pouvez également connecter Microsoft Sentinel à votre espace de travail.

- Azure Event Grid : pour les scénarios où vous souhaitez que vos journaux d’audit soient envoyés ailleurs, que ce soit dans Azure ou en dehors d’Azure, vous pouvez configurer une connexion Azure Event Grid.

À ce jour, les espaces de travail liés privés ne sont pas pris en charge.

Note

L’audit n’est pas disponible pour les déploiements locaux. Il est possible de connecter un flux d’audit à une instance locale ou cloud de Splunk, mais veillez à autoriser les plages d’adresses IP pour les connexions entrantes. Pour plus d’informations, consultez Listes d’adresses autorisées et connexions réseau, Restrictions d’adresse IP et de plage d’adresse IP.

Prerequisites

L’audit est désactivé par défaut pour toutes les organisations Azure DevOps Services. Assurez-vous que seul le personnel autorisé a accès aux informations d’audit sensibles.

Note

Si la fonctionnalité en préversion Limiter la visibilité et la collaboration des utilisateurs à des projets spécifiques est activée pour l’organisation, les utilisateurs du groupe Utilisateurs affectés à un projet ne peuvent pas voir l’option Audit et ont une visibilité limitée sur les pages des paramètres de l’organisation. Pour en savoir plus et vous familiariser avec des détails importants liés à la sécurité, consultez Limiter la visibilité des utilisateurs pour les projets, etc.

Créer un flux

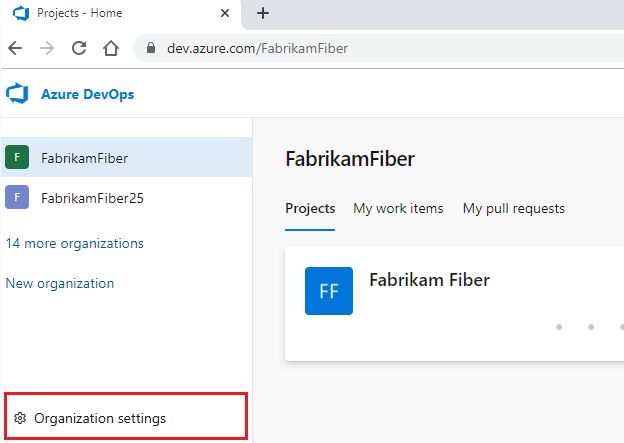

Connectez-vous à votre organisation (

https://dev.azure.com/{Your_Organization}).Sélectionnez

Paramètres de l’organisation.

Paramètres de l’organisation.

Sélectionnez Audit.

Note

Si vous ne voyez pas l’audit dans les paramètres de l’organisation, l’audit n’est actuellement pas activé pour votre organisation. Un membre du groupe d’administrateurs de collection de projets ou du groupe de propriétaires de l’organisation doit activer l’audit dans les stratégies d’organisation. Vous pouvez voir les événements sur la page Audit si vous disposez des autorisations appropriées.

Accédez à l’onglet Flux et sélectionnez Nouveau flux.

Sélectionnez la cible de flux que vous souhaitez configurer, puis sélectionnez les instructions ci-dessous qui vous conviennent pour configurer votre type de cible de flux.

Note

À ce stade, vous ne pouvez avoir que deux flux pour chaque type cible.

Configurer un flux Splunk

Les flux envoient des données à Splunk via le point de terminaison du collecteur d’événements HTTP.

Activez cette fonctionnalité dans Splunk. Pour plus d’informations, consultez cette documentation de Splunk.

Une fois activé, vous devez disposer d’un jeton de collecteur d’événements HTTP et de l’URL de l’instance Splunk. Vous aurez besoin de ce jeton et de cette URL pour créer un flux Splunk.

Note

Lorsque vous créez un jeton d'Event Collector dans Splunk, ne cochez pas « Activer l’accusé de réception de l’indexeur ». Si elle est cochée, aucun événement ne sera acheminé vers Splunk. Vous pouvez modifier le jeton dans Splunk pour supprimer ce paramètre.

Entrez l’URL Splunk, qui pointe vers votre instance Splunk. Vérifiez que vous avez bien spécifié un port à la fin de l’URL. Le port par défaut étant

8088, votre URL devrait être similaire àhttps://prd-p-2k3mp2xhznbs.cloud.splunk.com:8088ouhttps://prd-p-2k3mp2xhznbs.splunkcloud.com.Entrez le jeton de collecteur d’événements que vous avez créé dans le champ Jeton. Ce jeton sera stocké en toute sécurité dans Azure DevOps et ne s’affichera plus jamais dans l’interface utilisateur. Nous vous recommandons de changer régulièrement de jeton, ce que vous pouvez faire en obtenant un nouveau jeton à partir de Splunk et en modifiant le flux.

Sélectionnez Configurer.

Votre flux est configuré, et les événements commencent à arriver sur Splunk dans un délai d’une demi-heure ou moins.

Configurer un flux Event Grid

- Créez une rubrique Event Grid sur Azure.

Note

Accédez à l’onglet Avancé et vérifiez que le schéma d’événement est défini sur Schéma Event Grid. D’autres schémas ne sont pas pris en charge par Azure DevOps.

Notez le « point de terminaison de rubrique » et l’une des deux « clés d’accès ». Utilisez ces informations pour créer la connexion Event Grid.

Entrez le point de terminaison de la rubrique et l’une des clés d’accès. La clé d’accès sera stockée en toute sécurité dans Azure DevOps et ne s’affichera plus jamais dans l’interface utilisateur. Changez régulièrement la clé d’accès, ce que vous pouvez faire en obtenant une nouvelle clé à partir d’Azure Event Grid et en modifiant le flux.

Une fois que le flux Event Grid est configuré, vous pouvez configurer des abonnements sur Event Grid pour envoyer les données presque n’importe où dans Azure.

Configurer un flux de journal Azure Monitor

- Créer un espace de travail Log Analytics.

- Ouvrez l’espace de travail et sélectionnez Vue d’ensemble.

- Notez l’ID de l’espace de travail, le groupe de ressources et le nom de l’espace de travail.

- Obtenez la clé partagée à l’aide de l’une des méthodes suivantes :

-

Utilisation de PowerShell et du module Az.OperationalInsights :

Get-AzOperationalInsightsWorkspaceSharedKey -ResourceGroupName <Resource group> -Name <Workspace name> -

En utilisant Azure CLI :

az monitor log-analytics workspace get-shared-keys --resource-group <Resource group> --workspace-name <Workspace name> - Utilisation de l’API REST : Appeler l’API Obtenir des clés partagées

Note

L’accès direct aux clés d’espace de travail via le portail Azure est déconseillé. Utilisez des méthodes PowerShell, Azure CLI ou API REST pour récupérer des clés partagées par programmation.

Configurez votre flux de journal Azure Monitor en suivant les mêmes étapes initiales de création d’un flux.

Pour les options cibles, sélectionnez Journaux Azure Monitor.

Entrez l’ID de l’espace de travail et la clé primaire, puis sélectionnez Configurer. La clé primaire sera stockée en toute sécurité dans Azure DevOps et ne s’affichera plus jamais dans l’interface utilisateur. Changer régulièrement cette clé, ce que vous pouvez faire en obtenant une nouvelle clé à partir du journal Azure Monitor et en modifiant le flux.

Le flux est activé, et les nouveaux événements commenceront à circuler dans un délai d’une demi-heure ou moins. Vous pouvez référencer la table AzureDevOpsAuditing.

Note

La durée de conservation par défaut des journaux Azure Monitor est de 30 jours uniquement. Pour configurer et choisir une durée de conservation plus longue, sélectionnez Conservation des données sous Utilisation et coûts estimés dans les paramètres de votre espace de travail. Cette action entraîne davantage de frais. Pour plus d’informations, consultez la documentation sur la gestion de l’utilisation et des coûts avec les journaux Azure Monitor.

Modifier un flux

Les détails de la cible de flux peuvent changer au fil du temps. Pour refléter ces modifications dans vos flux, vous pouvez les modifier. Pour modifier un flux, vérifiez que vous disposez de l’autorisation Gérer les flux d’audit.

En regard du flux que vous souhaitez modifier, sélectionnez les trois points verticaux à l’extrême droite, puis sélectionnez Modifier le flux.

Sélectionnez Enregistrer.

Les paramètres disponibles pour la modification diffèrent par type de flux.

Désactiver un flux

En regard du flux que vous souhaitez désactiver, faites passer le bouton bascule Activé sur Désactivé.

En cas d’échec des flux, ils peuvent être désactivés. Pour plus d’informations sur l’échec, consultez l’état affiché en regard du flux ou sélectionnez Modifier le flux. Vous pouvez également désactiver un flux manuellement, puis le réactiver ultérieurement.

Sélectionnez Enregistrer.

Vous pouvez réactiver un flux désactivé. Cette opération récupère les événements d’audit qui ont été manqués en remontant jusqu’aux sept derniers jours. De cette façon, vous ne manquez aucun événement pour la durée pendant laquelle le flux a été désactivé.

Note

Les événements de plus de sept jours ne sont pas inclus dans le rattrapage si un flux est désactivé pendant plus de sept jours.

Supprimer un flux

Pour supprimer un flux, vérifiez que vous disposez de l’autorisation Supprimer les flux d’audit.

Importante

Une fois que vous avez supprimé un flux, vous ne pouvez pas le récupérer.

Survolez le flux que vous souhaitez supprimer et sélectionnez les trois points verticaux à droite.

Sélectionnez Supprimer le flux.

Sélectionnez Confirmer.

Le système supprimera le flux. Les événements non envoyés avant la suppression ne sont pas envoyés.