Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Cette version apporte plusieurs fonctionnalités gitHub Advanced Security à la disponibilité générale, notamment l’activation en un clic pour l’analyse des dépendances et la liaison d’éléments de travail pour les alertes de sécurité. Ces améliorations simplifient la détection des vulnérabilités et simplifient le suivi des problèmes, ce qui aide les équipes à renforcer la sécurité tout en conservant la vitesse de développement.

En outre, le serveur MCP local pour Azure DevOps est désormais en disponibilité générale, fournissant un pont sécurisé entre les assistants IA et les flux de travail DevOps. Cette version introduit une connexion et une autorisation améliorées, de nouveaux outils et des étendues basées sur le domaine pour un meilleur contrôle et sécurité, ce qui permet aux équipes d’intégrer les fonctionnalités d’IA en toute confiance.

Pour plus d’informations, consultez les notes de publication.

Sécurité avancée GitHub pour Azure DevOps

- Liens d'éléments de travail pour les alertes de sécurité avancée généralement disponibles

- L'activation en un clic pour l’analyse des dépendances est généralement disponible

- Résolution de l'étranglement pour l’installation automatique de la chaîne d’outils CodeQL

Boards

Pipelines

Test Plans

- Panneau d’historique des points de test prioritaires

- Correction de la navigation du bouton Précédent dans les plans de test

Sécurité avancée GitHub pour Azure DevOps

Liaison d’éléments de travail pour les alertes Advanced Security en disponibilité générale

Les clients Advanced Security peuvent désormais lier des éléments de travail directement à des alertes de sécurité avancées à partir de vos alertes de sécurité ou de vos éléments de travail. Pour plus d’informations, consultez Lier des éléments de travail aux alertes Advanced Security.

Cette intégration élimine les étapes de suivi manuel, en gardant vos outils de sécurité et de gestion de projet synchronisés.

L'activation en un clic pour l'analyse des dépendances est désormais disponible en général.

Les clients Advanced Security peuvent désormais activer l’analyse des dépendances directement à partir des paramètres du référentiel sans modifier leur pipeline. Il vous suffit d’opter pour analyser la branche par défaut pour les dépendances vulnérables au niveau du référentiel ou d’activer la configuration par défaut des alertes de dépendance au niveau du projet ou de l’organisation, et la tâche d’analyse des dépendances s’exécute automatiquement sur n’importe quel pipeline ciblant votre branche par défaut et les demandes de tirage.

La tâche détecte intelligemment sa présence dans votre pipeline pour éviter les analyses en double.

Avez-vous des commentaires sur cette fonctionnalité ou GitHub Advanced Security dans l’ensemble ? Faites-nous savoir !

Résoudre la restriction pour l'installation automatique de la chaîne d'outils CodeQL

Les clients utilisant le champ enableAutomaticCodeQLInstall dans AdvancedSecurity-Codeql-Init@1 peuvent avoir rencontré une limitation des agents lors de la tentative d’extraction de la dernière version de CodeQL, provoquant des échecs de tâches. Nous avons apporté une modification pour stocker les informations d’installation de CodeQL dans le service Advanced Security et limiter le nombre d’appels externes pour empêcher la limitation future avec ce paramètre.

Boards

Serveur MCP local Azure DevOps en disponibilité générale

Le serveur MCP local pour Azure DevOps est désormais en disponibilité générale, en sortant de la préversion publique avec plusieurs améliorations clés basées sur les commentaires de la communauté. Cette version fournit une connexion et une autorisation améliorées, des outils nouveaux et affinés, et introduit des « domaines » pour aider à étendre les outils et à gérer les limites du client.

Le serveur MCP Azure DevOps agit comme un pont entre les assistants IA tels que GitHub Copilot et Azure DevOps, ce qui permet aux utilisateurs d’accéder et d’interagir en toute sécurité avec des éléments de travail, des wikis, des plans de test et bien plus encore dans leur propre environnement.

Prêt à commencer ? Visitez le référentiel Azure DevOps MCP Server pour obtenir des instructions d’installation, des exemples et des instructions de contribution.

Pipelines

Réduire le délai d’expiration de l’autorisation

Avant qu’une exécution de pipeline YAML puisse accéder à une ressource pouvant être protégées pour la première fois, telle qu’une connexion de service ou un pool d’agents, l’autorisation est requise. Pendant le processus d’autorisation, les exécutions sont suspendues, ce qui peut entraîner l’arrêt temporaire de nombreuses exécutions. Une fois l’autorisation accordée, toutes les exécutions suspendues reprendnt, ce qui peut parfois entraîner des effets inattendus.

Pour limiter le nombre d’exécutions reprises, nous réduisons le délai d’expiration de l’autorisation de 30 jours à 7 jours. Les processus déjà bloqués et en attente d’autorisation ne seront pas affectés par cette modification. Dans certains cas, les exécutions bloquées peuvent afficher des irrégularités d’interface utilisateur, y compris des délais d’expiration négatifs.

Paramètres du pipeline

Lors de l’inspection ou du débogage d’une exécution de pipeline de déploiement, il est essentiel de comprendre les entrées de l’exécution. Ces informations permettent de clarifier le comportement du pipeline et d’expliquer l’objectif de l’exécution.

Dans ce sprint, nous avons ajouté un nouveau panneau Paramètres .

Les informations du panneau sont remplies comme suit :

- Imaginez lancer une exécution de pipeline à l’aide des paramètres suivants.

- En outre, nous modifions la valeur d’une variable nommée defaultTimeout sur 240 et désélectionnez la dernière étape.

- Le panneau Paramètres affiche les valeurs des paramètres du pipeline, les variables (non secrètes) définies dans l’interface utilisateur et les étapes sélectionnées.

Valeurs des paramètres :

Variables définies dans l’interface utilisateur :

Étapes sélectionnées :

Test Plans

Panneau d’historique des points de test prioritaires

Auparavant, vous n’aviez aucun moyen simple de voir l’historique spécifique à un point à partir de la page Plan de test, ce qui rend difficile la distinction entre les points de test dans l’historique des résultats. Vous pouvez maintenant afficher l’historique d’exécution des points de test individuels directement à partir de la page Plan de test.

Correction de la navigation du bouton Retour dans les plans de test

Résolution des problèmes de navigation en corrigeant la fonctionnalité du bouton Précédent, permettant des transitions précises de la vue Cas de test vers la vue Plan de test.

Étapes suivantes

Note

Ces fonctionnalités seront déployées au cours des deux à trois prochaines semaines. Accédez à Azure DevOps et jetez un coup d’œil.

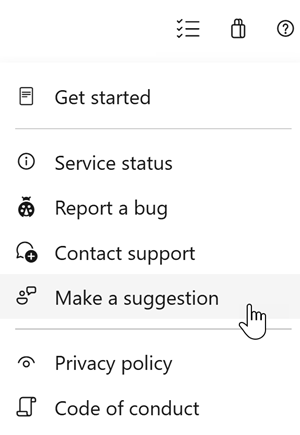

Comment fournir des commentaires

Nous aimerions entendre ce que vous pensez de ces fonctionnalités. Utilisez le menu d’aide pour signaler un problème ou fournir une suggestion.

Vous pouvez également obtenir des conseils et répondre à vos questions par la communauté sur Stack Overflow.