Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Remarque

Cet article décrit l’expérience autonome de l’agent De briefing sur les menaces dans Security Copilot. Pour en savoir plus sur l’expérience incorporée dans le portail Microsoft Defender, lisez Microsoft Security Copilot Threat Intelligence Briefing Agent dans Microsoft Defender (préversion) .

Les analystes du renseignement sur les menaces sont confrontés à plusieurs défis pour fournir des renseignements perspicaces, exploitables et contextualisés. La tâche d’élaborer des réunions d’information sur les renseignements sur les menaces implique la collecte d’informations à partir de divers flux, outils et portails sur les menaces ; filtrage et corrélation de ces informations ; analyse et mappage des risques organisationnels. Ces activités se produisent avant même que les analystes puissent commencer à développer le rapport lui-même et à générer des insights pour le moment où ils effectuent le briefing. D’ici là, comme ces processus peuvent prendre n’importe où de quelques heures à plusieurs jours, les menaces auxquelles est confronté le organization ont déjà évolué, ce qui peut rendre le briefing obsolète.

L’agent de renseignement sur les menaces a été développé en réponse à ces difficultés. L’agent de renseignement sur les menaces dans le portail autonome Microsoft Security Copilot génère des informations sur les menaces basées sur l’activité la plus récente de l’acteur sur les menaces et les informations sur les vulnérabilités internes et externes, en quelques minutes. L’agent peut aider les équipes de sécurité à gagner du temps en créant un rapport personnalisé et pertinent qui fournit aux responsables de la sécurité, aux responsables de la sécurité et aux analystes une connaissance de la situation clé et une base solide pour le travail de défense.

L’agent tire parti de l’automatisation dynamique et de l’IA générative profonde, ainsi que de sa richesse de connaissances et de signaux de renseignement sur les menaces. Lors de la création du briefing, l’agent choisit dynamiquement l’étape suivante en fonction du résultat de l’étape précédente, ce qui lui permet de décider en temps réel du renseignement sur les menaces à inclure et de hiérarchiser. L’agent traduit ensuite ces informations techniques en un rapport digestible qui peut être consommé par différents publics.

L’agent threat intelligence briefing est idéal pour les clients qui ont activé Microsoft Defender surface d’attaque externe et Microsoft Defender pour point de terminaison, car l’agent s’appuie sur les signaux et les insights de ces intégrations internes pour fournir des rapports précis et riches en contexte.

Configuration requise

Produits

Microsoft Security Copilot est nécessaire pour exécuter cet agent.

Plugins

Le plug-in suivant est requis pour exécuter cet agent :

- Microsoft Threat Intelligence

Le plug-in suivant est facultatif, mais peut ajouter davantage de contexte à la sortie :

- Microsoft Defender External Attack Surface Management

Configuration des autorisations de compte d’utilisateur

Importante

Identité et autorisations requises : cet agent nécessite une connexion à un compte d’utilisateur existant ou la création d’une identité d’agent (recommandé). L’agent peut lire des données à partir de Defender External Attack Surface Management et Defender Vulnerability Management. Vous devez configurer le compte d’utilisateur avec les autorisations appropriées décrites dans la section suivante avant de configurer l’agent.

Vue d’ensemble des autorisations

Le compte d’utilisateur connecté à l’agent doit disposer des autorisations suivantes :

Autorisations requises :

- Microsoft Defender pour point de terminaison : Accès aux données Defender Vulnerability Management

- Contributeur Security Copilot : accès à Security Copilot gestion des agents et de la plateforme

Autorisations facultatives :

- Gestion des expositions (lecture) : accès aux insights Sécurité Microsoft - Gestion de l’exposition, y compris aux données de gestion des surfaces d’attaque externes

Accès en fonction du rôle :

- Les propriétaires et les contributeurs peuvent voir le rapport généré par l’agent de renseignement sur les menaces dans la page de la bibliothèque de l’agent Microsoft Security Copilot

Configuration des autorisations

Étape 1 : Créer un rôle personnalisé dans Microsoft Defender XDR

Connectez-vous au portail Microsoft Defender en tant qu’administrateur général ou administrateur de la sécurité.

Accédez à Autorisations>Microsoft Defender XDR>rôles.

Sélectionnez Créer un rôle personnalisé.

Sous l’onglet Informations de base :

-

Nom du rôle :

Threat Intel Agent - Read Only -

Description :

Read-only access for Threat Intelligence Briefing Agent - Sélectionnez Suivant

-

Nom du rôle :

Dans la page Choisir des autorisations :

Sélectionner la posture de sécurité

Sélectionner des autorisations personnalisées

Sous Gestion de la posture, sélectionnez Gestion des vulnérabilités - Lire

Sélectionnez Appliquersuivant.>

Dans la page Affecter des utilisateurs et des sources de données :

- Sélectionnez Ajouter une affectation.

-

Nom de l’affectation :

Threat Intel Agent Assignment - Employés : sélectionnez le compte d’utilisateur de l’agent

- Sources de données : sélectionnez Microsoft Defender pour point de terminaison

- Sélectionner l’envoi suivant>

Étape 2 : Attribuer Security Copilot rôle Contributeur

Connectez-vous à Microsoft Security Copilot.

Sélectionnez le menu > Accueil Attribution >de rôleAjouter des membres.

Recherchez et sélectionnez le compte d’utilisateur, puis attribuez Security Copilot rôle Contributeur.

Sélectionnez Ajouter.

Étape 3 (facultative) : Ajouter des autorisations de gestion de la surface d’attaque externe

Si votre organization utilise Gestion de surface d’attaque externe Microsoft Defender :

Dans le portail Microsoft Defender, accédez à Autorisations>Microsoft Defender XDR>Rôles.

Recherchez le

Threat Intel Agent - Read Onlyrôle et sélectionnez Modifier.Accédez à Choisir les autorisations> Posture >de sécuritéSélectionnez des autorisations personnalisées.

Sous Gestion de la posture, ajoutez Gestion de l’exposition - En lecture.

Dans Sources de données, ajoutez Sécurité Microsoft - Gestion de l’exposition.

Enregistrez les modifications.

Importante

Après avoir configuré les autorisations, activez le Microsoft Defender XDR modèle de contrôle d’accès en fonction du rôle unifié (RBAC) pour que le rôle prenne effet.

Conseil

Envisagez d’utiliser un compte de service dédié pour exécuter des agents afin de maintenir la séparation des tâches et d’améliorer la surveillance de la sécurité.

Déclencher

Cet agent s’exécute à l’intervalle de temps défini lorsqu’il est activé ou manuellement lorsque vous souhaitez l’exécuter.

Configurer l’agent

Pour exécuter l’agent Threat Intelligence Briefing, accédez à la page Agents dans le portail autonome Microsoft Security Copilot.

Choisissez l’agent de briefing threat intelligence , puis sélectionnez Configurer.

Sélectionnez une identité pour l’agent. Vous avez la possibilité de choisir de créer une identité d’agent ou d’attribuer un compte d’utilisateur existant. Après cela, attendez que l’agent termine la configuration.

Spécifiez les paramètres d’entrée pour personnaliser la sortie, puis sélectionnez Suivant. Vous pouvez modifier ces paramètres ultérieurement en sélectionnant les trois points dans la section supérieure droite de la page de vue d’ensemble de l’agent.

- Insights à rechercher : nombre de vulnérabilités que l’agent recherche pour les menaces actives

- Regardez les jours en arrière : jusqu’où l’agent recherche les menaces contre vos vulnérabilités

- Email : adresse e-mail de l’utilisateur ou du groupe de distribution auquel le briefing est envoyé

- Région : étendue de la zone géographique que l’agent vérifie pour les menaces

- Secteur : secteur ou secteur d’activité que l’agent vérifie pour les menaces

Une fois l’agent créé, sélectionnez Retourner aux agents pour revenir à la page Agents , ou sélectionnez Accéder à l’agent pour accéder à la page vue d’ensemble de l’agent De renseignement sur les menaces.

Pour exécuter l’agent, accédez en haut à droite de la page de vue d’ensemble de l’agent, puis sélectionnez Exécuter. Sélectionnez Sur le déclencheur pour planifier l’exécution de l’agent à l’heure définie ou sélectionnez Une fois pour exécuter le rapport à la demande.

Évaluer et fournir des commentaires sur la sortie de l’agent

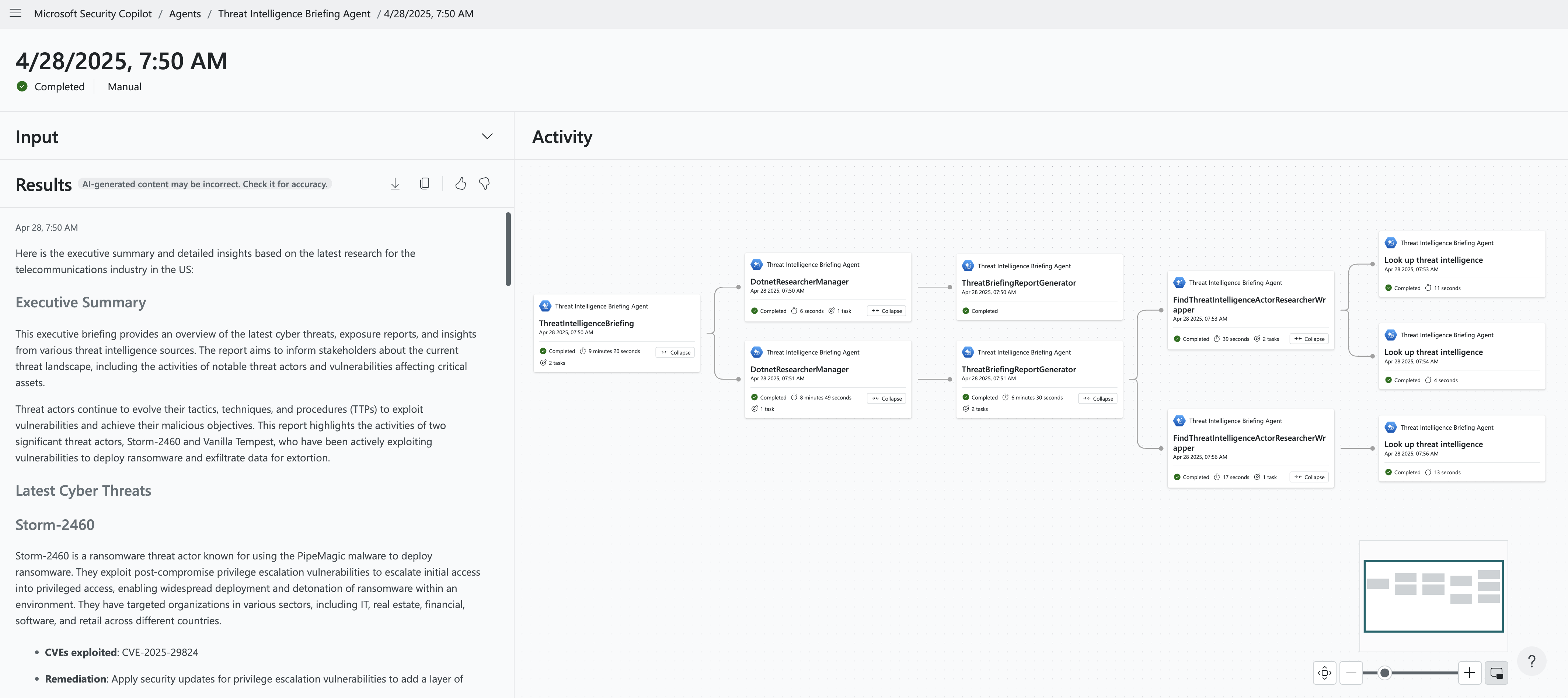

Les rapports générés s’affichent dans la page Agent de renseignement sur les menaces sous Activité. La page affiche le nom du rapport, l’heure de début, la méthode de génération et la status actuelle.

Sélectionnez l’un des rapports pour évaluer la sortie de l’agent.

Le briefing sur les renseignements sur les menaces contient un résumé pertinent des informations sur les menaces et une analyse technique détaillée, y compris toute vulnérabilité activement exploitée et son impact organisationnel possible.

L’agent de renseignement sur les menaces choisit dynamiquement l’étape suivante en fonction du résultat de l’étape précédente lors de la création du briefing. Vous pouvez voir la progression de l’agent vers la production du briefing sur les menaces en sélectionnant Afficher l’activité.

Vous verrez les détails de l’activité, ce qui vous fournit une transparence sur les étapes que l’agent effectue pour produire la sortie.

Vous pouvez fournir des commentaires sur le briefing en sélectionnant le bouton pouce vers le haut ou le pouce vers le bas. Vous pouvez développer dans la zone de texte qui s’affiche après. Sélectionnez Envoyer pour envoyer vos commentaires.