Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Notes de publication de l'

Note

Cette version de Visual Studio 2019 n’est plus prise en charge. La dernière version prise en charge est 16.11. Mettez à jour votre installation ou effectuez une mise à niveau vers la dernière version de Visual Studio pour continuer à bénéficier du support.

Pour obtenir la liste de toutes les notes de publication de Visual Studio 2019, consultez la page de l’historique des versions.

Important

Il ne s’agit pas de la dernière version de Visual Studio. Pour télécharger la dernière version, consultez https://visualstudio.microsoft.com/downloads/ les notes de publication de Visual Studio 2022.

Publications de Visual Studio 2019 version 16.4

- 12 octobre 2021 — Visual Studio 2019 version 16.4.27

- 14 septembre 2021 — Visual Studio 2019 version 16.4.26

- 10 août 2021 — Visual Studio 2019 version 16.4.25

- 13 juillet 2021 — Visual Studio 2019 version 16.4.24

- 8 juin 2021 — Visual Studio 2019 version 16.4.23

- 11 mai 2021 — Visual Studio 2019 version 16.4.22

- 13 avril 2021 — Visual Studio 2019 version 16.4.21

- 09 mars 2021 — Visual Studio 2019 version 16.4.20

- 10 février 2021 — Visual Studio 2019 version 16.4.19

- 09 février 2021 — Visual Studio 2019 version 16.4.18

- 12 janvier 2021 — Visual Studio 2019 version 16.4.17

- 08 décembre 2020 — Visual Studio 2019 version 16.4.16

- 10 novembre 2020 — Visual Studio 2019 version 16.4.15

- 13 octobre 2020 — Visual Studio 2019 version 16.4.14

- 8 septembre 2020 — Visual Studio 2019 version 16.4.13

- 11 août 2020 — Visual Studio 2019 version 16.4.12

- 14 juillet 2020 — Visual Studio 2019 version 16.4.11

- 09 juin 2020 — Visual Studio 2019 version 16.4.10

- 27 mai 2020 — Visual Studio 2019 version 16.4.9

- 12 mai 2020 — Visual Studio 2019 version 16.4.8

- 14 avril 2020 — Visual Studio 2019 version 16.4.7

- 10 mars 2020 — Visual Studio 2019 version 16.4.6

- 11 février 2020 — Visual Studio 2019 version 16.4.5

- 30 janvier 2020 — Visual Studio 2019 version 16.4.4

- 14 janvier 2020 — Visual Studio 2019 version 16.4.3

- 17 décembre 2019 — Visual Studio 2019 version 16.4.2

- 10 décembre 2019 — Visual Studio 2019 version 16.4.1

- 3 décembre 2019 — Visual Studio 2019 version 16.4.0

Blog Visual Studio 2019

Le blog Visual Studio 2019 est la source officielle où l’équipe d’ingénierie de Visual Studio partage des insights sur le produit. Vous trouverez des informations détaillées sur les versions de Visual Studio 2019 dans les publications suivantes :

- C'est la saison pour la sortie de Visual Studio 2019 v16.4

- Visual Studio 2019 v 16.4 Preview 2, Fall Sports et Pumpkin Spice

- Prise en charge de .NET Core et bien plus encore dans Visual Studio 2019 version 16.3 - Procédez dès maintenant à la mise à jour !

- Publication de Visual Studio 2019 version 16.3 Préversion 2 et de Visual Studio 2019 pour Mac version 8.3 Préversion 2 !

- Visual Studio 2019 version 16.2 et 16.3 Preview 1 maintenant disponible

- Visual Studio 2019 version 16.2 Preview 2

- Visual Studio 2019 version 16.1 et Preview 16.2 Preview

- Visual Studio 2019 : codez plus rapidement. Travaillez plus intelligemment. Créez l’avenir.

Consultez cette liste complète de tous les éléments de la Communauté des développeurs pris dans Visual Studio 2019 version 16.4

L' Visual Studio 2019 version 16.4.27

Visual Studio 2019 version 16.4.27

publiée le 12 octobre 2021

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.27

Avis de sécurité

CVE-2021-1971 Vulnérabilité de déni de service OpenSSL

Une vulnérabilité de déni de service potentielle existe dans la bibliothèque OpenSSL, qui est consommée par Git.

CVE-2021-3449 Vulnérabilité de déni de service dans OpenSSL

Une vulnérabilité de déni de service potentielle existe dans la bibliothèque OpenSSL, qui est consommée par Git.

CVE-2021-3450 Vulnérabilité de déni de service dans OpenSSL

Il existe une faille potentielle dans la bibliothèque OpenSSL, qui est utilisée par Git.

Visual Studio 2019 version 16.4.26

Visual Studio 2019 version 16.4.26

publiée le 14 septembre 2021

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.26

Avis de sécurité

CVE-2021-26434 Vulnérabilité d’escalade des privilèges d’attribution d’autorisations incorrecte de Visual Studio

Il existe une vulnérabilité d’affectation d’autorisations dans Visual Studio après l’installation du développement de jeu avec C++ et la sélection de la charge de travail du programme d’installation Unreal Engine. Le système est vulnérable à LPE pendant l’installation, il crée un répertoire avec un accès en écriture à tous les utilisateurs.

CVE-2021-36952 Vulnérabilité d’exécution de code à distance de Visual Studio

Une vulnérabilité d’exécution de code à distance existe dans Visual Studio lorsqu’elle gère incorrectement les objets en mémoire. Un attaquant qui a réussi à exploiter la vulnérabilité peut exécuter du code arbitraire dans le contexte de l’utilisateur actuel.

Visual Studio 2019 version 16.4.25

Visual Studio 2019 version 16.4.25

publiée le 10 août 2021

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.25

- Correction d’un problème qui affectait l’exécution de la ligne de commande de la commande de mise à jour. Si la mise à jour échoue la première fois, l’émission ultérieure de la commande de mise à jour entraîne désormais la reprise par la mise à jour de l’opération précédente là où elle s’est arrêtée.

Avis de sécurité

CVE-2021-26423 vulnérabilité de déni de service .NET Core

Une vulnérabilité de déni de service existe par laquelle les applications serveur .NET (Core) fournissant des points de terminaison WebSocket peuvent être trompées pour boucler indéfiniment lors de la tentative de lecture d’une seule trame WebSocket.

CVE-2021-34485 vulnérabilité de divulgation d’informations dans .NET Core

Une vulnérabilité de divulgation d'informations existe lorsque des vidages générés par l'outil de collecte de crash dumps et des vidages à la demande sont créés avec des autorisations de lecture globales sur Linux et macOS.

CVE-2021-34532 Vulnérabilité de divulgation d'informations dans ASP.NET Core

Une vulnérabilité de divulgation d'informations existe lorsqu'un jeton JWT est consigné s'il ne peut pas être analysé.

Visual Studio 2019 version 16.4.24

Visual Studio 2019 version 16.4.24

Publication : 13 juillet 2021

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.24

- Sdk .NET 3.1.117 inséré dans Visual Studio 2019.

Visual Studio 2019 version 16.4.23

Visual Studio 2019 version 16.4.23

Publication : 08 juin 2021

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.23

Avis de sécurité

CVE-2021-31957 ASP.NET vulnérabilité de déni de service

Une vulnérabilité de déni de service existe lorsque ASP.NET Core gère incorrectement la déconnexion du client.

Visual Studio 2019 version 16.4.22

Visual Studio 2019 version 16.4.22

Publication : 11 mai 2021

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.22

- Correction d’un problème entraînant l’échec des mises à jour lorsqu’un administrateur crée une nouvelle disposition de Visual Studio pour le déploiement des mises à jour. La mise à jour de l’ordinateur client échoue, car la disposition a déplacé des emplacements.

Avis de sécurité

CVE-2021-27068 Une exécution de code à distance (RCE) est possible lors de l'insertion de python.exe dans un dossier imbriqué

Une vulnérabilité d’exécution de code à distance existe lors de l’ouverture d’un espace de travail avec du code Python et de cet espace de travail contient un python.exe dans un sous-dossier de scripts.

CVE-2021-31204 Vulnérabilité d’élévation de privilèges .NET Core

Une vulnérabilité d’élévation de privilèges existe dans .NET 5.0 et .NET Core 3.1 lorsqu’un utilisateur exécute une application de fichier unique sur des systèmes d’exploitation basés sur Linux ou macOS.

Visual Studio 2019 version 16.4.21

Visual Studio 2019 version 16.4.21

Publication : 13 avril 2021

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.21

Avis de sécurité

CVE-2021-27064 Vulnérabilité d’élévation de privilèges du programme d’installation de Visual Studio

Une vulnérabilité d’exécution de code à distance existe lorsque le programme d’installation de Visual Studio exécute le client de commentaires dans un état élevé.

CVE-2021-28313 / CVE-2021-28321 / CVE-2021-28322 Vulnérabilité d'élévation de privilèges du service de collecteur standard de Hub de diagnostics

Une vulnérabilité d’élévation de privilèges existe lorsque le collecteur standard de Diagnostics Hub gère incorrectement les opérations de données.

Visual Studio 2019 version 16.4.20

Visual Studio 2019 version 16.4.20

Publication : 09 mars 2021

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.20

Avis de sécurité

CVE-2021-21300 Vulnérabilité d'exécution de code à distance dans Git pour Visual Studio

Une vulnérabilité d’exécution de code à distance existe lorsque Visual Studio clone un référentiel malveillant.

CVE-2021-26701 Vulnérabilité d’exécution de code distant .NET Core

Une vulnérabilité d’exécution de code à distance existe dans .NET 5 et .NET Core en raison de la façon dont l’encodage de texte est effectué.

Icône  Visual Studio 2019 version 16.4.19

Visual Studio 2019 version 16.4.19

Publication : 10 février 2021

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.19

Visual Studio 2019 version 16.4.18

Visual Studio 2019 version 16.4.18

Publication : 09 février 2021

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.18

Avis de sécurité

CVE-2021-1639 Vulnérabilité d’exécution de code à distance du service de langage TypeScript

Une vulnérabilité d’exécution de code à distance existe lorsque Visual Studio charge un référentiel malveillant contenant des fichiers de code JavaScript ou TypeScript.

CVE-2021-1721 Vulnérabilité de déni de service .NET Core

Une vulnérabilité par déni de service existe lors de la création d’une requête web HTTPS pendant la création d’une chaîne de certificats X509.

CVE-2021-24112 .NET 5 et vulnérabilité d’exécution de code distant .NET Core

Une vulnérabilité d’exécution de code à distance existe lors de la suppression des métafichiers lorsqu’une interface graphique a toujours une référence à celle-ci. Cette vulnérabilité existe uniquement sur les systèmes s’exécutant sur MacOS ou Linux.

Visual Studio 2019 version 16.4.17

Visual Studio 2019 version 16.4.17

Publication : 12 janvier 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.17

Avis de sécurité

CVE-2021-1651 / CVE-2021-1680 Vulnérabilité d’élévation de privilèges du service collecteur standard du hub de diagnostics

Une vulnérabilité d’élévation de privilèges existe lorsque le collecteur standard de Diagnostics Hub gère incorrectement les opérations de données.

CVE-2020-26870 Vulnérabilité d’exécution de code à distance de Visual Studio Installer

Une vulnérabilité d’exécution de code à distance existe lorsque visual Studio Installer tente d’afficher markdown malveillant.

CVE-2021-1723 Vulnérabilité de déni de service de .NET Core et Visual Studio

Une vulnérabilité de déni de service existe dans l’implémentation de Kestrel.

Visual Studio 2019 version 16.4.16

Visual Studio 2019 version 16.4.16

Publication : 08 décembre 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.16

- Optimizer supprime incorrectement les informations EH provoquant un blocage de certaines exceptions.

Avis de sécurité

CVE-2020-17156 Vulnérabilité d’exécution de code à distance de Visual Studio

Une vulnérabilité d’exécution de code à distance existe lorsque Visual Studio clone un référentiel malveillant.

Icône des notes de publication Visual Studio 2019 version 16.4.15

Publication : 10 novembre 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.15

Avis de sécurité

CVE-2020-17100 Vulnérabilité de falsification de Visual Studio

Une vulnérabilité de falsification existe lorsque Python Tools pour Visual Studio crée le dossier Python27. Un attaquant qui a réussi à exploiter cette vulnérabilité peut exécuter des processus dans un contexte élevé.

Visual Studio 2019 version 16.4.14

Visual Studio 2019 version 16.4.14

Publication : 13 octobre 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.14

- Ajout d’un indicateur d’opt-in pour atténuer l’impact des performances de l’erratum JCC sur certains processeurs Intel.

- Le commutateur PGO MEMMAX doit maintenant se comporter de telle sorte que l’entrée utilisateur soit plus susceptible d’être respectée.

- La quantité de mémoire réservée pour le profilage PGO a été réduite.

- .NET Core 2.1.13 Runtime et sdk 3.1.109 (3.1.9) ajoutés à Visual Studio 2019.

Visual Studio 2019 version 16.4.13

Visual Studio 2019 version 16.4.13

Publication : 8 septembre 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.13

Avis de sécurité

CVE-2020-1130 Vulnérabilité d’élévation de privilèges du collecteur standard du hub de diagnostics

Une vulnérabilité d’élévation de privilèges existe lorsque le collecteur standard de Diagnostics Hub gère incorrectement les opérations de données. Un attaquant qui a réussi à exploiter cette vulnérabilité peut exécuter des processus dans un contexte élevé.

CVE-2020-1133 Vulnérabilité d’élévation de privilèges du collecteur standard du hub de diagnostics

Une vulnérabilité d'élévation de privilèges existe lorsque le Collecteur Standard de Diagnostics Hub gère incorrectement les opérations de fichier. Un attaquant qui a réussi à exploiter cette vulnérabilité peut exécuter des processus dans un contexte élevé.

CVE-2020-16856 Vulnérabilité d’exécution de code à distance de Visual Studio

Une vulnérabilité d’exécution de code à distance existe dans Visual Studio lorsqu’elle gère incorrectement les objets en mémoire. Un attaquant qui a réussi à exploiter la vulnérabilité peut exécuter du code arbitraire dans le contexte de l’utilisateur actuel.

CVE-2020-16874 Vulnérabilité d’exécution de code à distance de Visual Studio

Une vulnérabilité d’exécution de code à distance existe dans Visual Studio lorsqu’elle gère incorrectement les objets en mémoire. Un attaquant qui a réussi à exploiter la vulnérabilité peut exécuter du code arbitraire dans le contexte de l’utilisateur actuel.

CVE-2020-1045 Vulnérabilité de contournement des fonctionnalités de sécurité de Microsoft ASP.NET Core

Une vulnérabilité de contournement des fonctionnalités de sécurité existe de la façon dont Microsoft ASP.NET Core analyse les noms de cookies encodés. L’analyseur de cookies ASP.NET Core décode des chaînes de cookies entières, ce qui pourrait permettre à un attaquant malveillant de définir un deuxième cookie portant le nom étant encodé en pourcentage.

Correctifs supplémentaires dans la version 16.4.13

- Correction d’un problème qui empêchait parfois Visual Studio ou MSBuild d’arrêter de répondre après l’annulation d’une build C++.

- Les versions non prises en charge de .NET Core ne seront plus réinstallées lors d'une réparation ou d'une mise à niveau si elles ont été supprimées en dehors de l'installation de Visual Studio.

Visual Studio 2019 version 16.4.12

Visual Studio 2019 version 16.4.12

Publication : 11 août 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.12

Avis de sécurité

CVE-2020-1597

Une vulnérabilité de déni de service existe quand ASP.NET Core gère incorrectement les demandes web. Un attaquant qui a réussi à exploiter cette vulnérabilité peut provoquer un déni de service contre une application web ASP.NET Core. La vulnérabilité peut être exploitée à distance, sans authentification.

Release Notes Icon Visual Studio 2019 version 16.4.11

Publication : 14 juillet 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.11

- Correction d’un bogue occasionnel où l’analyse du code de C/C++ cesse de répondre.

- Correction d’un bogue dans lequel des valeurs incorrectes pouvaient être restaurées après setjmp.

- Les runtimes .NET Core 1.0 et 2.0 ont été marqués comme « hors prise en charge » dans l’interface utilisateur d’installation et sont facultatifs pour tous les scénarios.

Avis de sécurité

CVE-2020-1393 Vulnérabilité d’élévation de privilèges du service collecteur standard du hub de diagnostics

Une vulnérabilité d’élévation de privilèges existe lorsque le service collecteur standard du Hub de diagnostics Windows ne parvient pas à nettoyer correctement les entrées, ce qui entraîne un comportement de chargement de bibliothèque non sécurisé.

CVE-2020-1416 Vulnérabilité d’élévation de privilèges Visual Studio

Une vulnérabilité d’élévation de privilèges existe dans Visual Studio quand il charge des dépendances logicielles.

CVE-2020-1147 Vulnérabilité de déni de service .NET Core

Un attaquant non authentifié distant peut exploiter cette vulnérabilité en émettant des requêtes spécialement conçues vers une application ASP.NET Core ou une autre application qui analyse certains types de code XML. La mise à jour de sécurité résout la vulnérabilité en limitant les types autorisés à être présents dans la charge utile XML.

Visual Studio 2019 version 16.4.10

Visual Studio 2019 version 16.4.10

Publication : 09 juin 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.10

- Correction d’un bogue dans lequel des valeurs incorrectes pouvaient être restaurées après setjmp.

Avis de sécurité

CVE-2020-1108 / CVE-2020-1108 .NET Core Vulnérabilité de déni de service

Pour traiter de manière complète CVE-2020-1108, Microsoft a publié des mises à jour pour .NET Core 2.1 et .NET Core 3.1. Les clients qui utilisent l’une de ces versions de .NET Core doivent installer la dernière version de .NET Core. Consultez les notes de publication pour obtenir les derniers numéros de version et les dernières instructions de mise à jour de .NET Core.

CVE-2020-1202 / CVE-2020-1203 Vulnérabilité d’élévation de privilèges du service collecteur standard du hub de diagnostics

Une vulnérabilité d’élévation de privilège existe lorsque le collecteur standard du hub de diagnostic ou le collecteur standard de Visual Studio ne parvient pas à gérer correctement les objets en mémoire.

CVE-2020-1293 / CVE-2020-1278 / CVE-2020-1257 Vulnérabilité d’élévation de privilèges du service collecteur standard du hub de diagnostics

Une vulnérabilité d’élévation de privilèges existe lorsque le Service Collecteur Standard du Hub de Diagnostics gère incorrectement les opérations sur les fichiers.

Visual Studio 2019 version 16.4.9

Visual Studio 2019 version 16.4.9

Publication : 27 mai 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.9

- Cela corrige un bogue de mise en cache dans une analyse utilisée par une optimisation, l’effet étant que nous supprimons des instructions marquées par erreur comme inutiles. Le correctif consiste à détecter les cas où nous aurions autrement stocké des données obsolètes dans le cache. Il est difficile de caractériser précisément le moment où cela se manifeste, mais dans le rapport, il s’agissait d’un opérateur modulo sur un index dans une boucle. Pour l'avenir, nous avons ajouté l'option (non prise en charge) /d2ssa-bit-estimator- pour désactiver entièrement l'optimisation particulière. Cet indicateur a été ajouté avec le correctif et n’est pas présent dans les versions antérieures.

- Ajout de la prise en charge pour atténuer l’impact sur les performances provoqué par la mise à jour du microcode erratum Intel Jump (JCC) dans certains processeurs Intel.

- Faux avertissements C6244 et plantage dans cl.exe pendant l’analyse du code causés par des variables locales lambda ont été résolus.

- ICE dans PREfast 16.5 s’exécutant sur le code Office

Visual Studio 2019 version 16.4.8

Visual Studio 2019 version 16.4.8

Publication : 12 mai 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.8

- Ajoutez une modification qui permet aux administrateurs informatiques et aux ingénieurs de déploiement d’entreprise de configurer des outils tels que le client Microsoft Update et SCCM pour déterminer l’applicabilité des mises à jour VS2019 16.4 hébergées sur le catalogue Microsoft Update &WSUS.

Avis de sécurité

CVE-2020-1108 Vulnérabilité de déni de service .NET Core

Un attaquant non authentifié distant pourrait exploiter cette vulnérabilité en émettant des requêtes spécialement conçues à l’application .NET Core. La mise à jour de sécurité résout la vulnérabilité en corrigeant la façon dont l’application web .NET Core gère les demandes web.

CVE-2020-1161 Vulnérabilité de déni de service .NET Core

Un attaquant non authentifié distant pourrait exploiter cette vulnérabilité en émettant des requêtes spécialement conçues à l’application ASP.NET Core. La mise à jour de sécurité résout la vulnérabilité en corrigeant la façon dont l’application web ASP.NET Core gère les requêtes web.

Visual Studio 2019 version 16.4.7

Visual Studio 2019 version 16.4.7

Publication : 14 avril 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.7

Avis de sécurité

CVE-2020-0899 Vulnérabilité d’élévation de privilèges Microsoft Visual Studio

Une vulnérabilité d’élévation de privilèges existe lorsque le service de mise à jour De Microsoft Visual Studio gère incorrectement les autorisations de fichier. Un attaquant qui a réussi à exploiter cette vulnérabilité peut remplacer le contenu de fichier arbitraire dans le contexte de sécurité du système local.

CVE-2020-0900 Vulnérabilité d’élévation de privilèges du service d’installation d’extension Visual Studio

Une vulnérabilité d’élévation de privilèges existe lorsque le service d’installation de l’extension Visual Studio gère incorrectement les opérations de fichier. Un attaquant qui a réussi à exploiter la vulnérabilité peut supprimer des fichiers dans des emplacements arbitraires avec des autorisations élevées.

CVE-2020-5260 Vulnérabilité de fuite d’informations d’identification Git pour Visual Studio en raison d’une validation insuffisante sur les URL

Une vulnérabilité de fuite d’informations d’identification existe lorsque des URL spécialement conçues sont analysées et envoyées aux helpers d’informations d’identification. Cela peut entraîner l’envoi d’informations d’identification à l’hôte incorrect.

Icône  Visual Studio 2019 version 16.4.6

Visual Studio 2019 version 16.4.6

Publication : 10 mars 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.6

- Mauvaise compilation, condition booléenne déduite comme étant toujours vraie.

- Problème de déroulement de boucle dans le compilateur Visual Studio 2019

- CL (VC v19.24) se bloque lors de la génération dans un dossier de volume Docker

- CL (VC v19.22) se bloque quand il commence par le paramètre /ZI dans le conteneur Docker

- Compilation d’intrinsèques SSE avec le compilateur MSVC 19.20 : le code compilé génère des résultats incorrects dans un cas spécifique

- Le code AMP C++ ne sera pas compilé dans Visual Studio 2019 16.3.1

- Parfois, coroutine_handle::destroy() reprend la coroutine au lieu de la détruire.

- Nouvelles options d’atténuation de Spectre dans le compilateur C++ : /Qspectre-load & /Qspectre-load-cf pour renforcer la charge spéculative.

Avis de sécurité

CVE-2020-0793 & CVE-2020-0810 Diagnostics Hub Standard Collector - Vulnérabilité d’élévation de privilèges

Une vulnérabilité d’élévation de privilèges existe lorsque le collecteur standard de Diagnostics Hub gère incorrectement les opérations de fichier, ou que le service collecteur standard du hub de diagnostics Windows ne parvient pas à nettoyer correctement les entrées.

CVE-2020-0884 Vulnérabilité d’usurpation d’identité lors de la création d’Outlook Web -Complément

Une vulnérabilité d’usurpation existe lors de la création d’un Web-Addin Outlook si l’authentification multifacteur est activée, car elle inclut une URL de réponse qui n’est pas sécurisée par SSL. Un attaquant qui a réussi à exploiter cette vulnérabilité pourrait compromettre les jetons d’accès, exposant les risques de sécurité et de confidentialité.

CVE-2020-0789 Vulnérabilité de déni de service du service d'installation d'extension Visual Studio

Visual Studio 2019 version 16.4.5

Visual Studio 2019 version 16.4.5

Publication : 11 février 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.5

- Conflit de fusion : « Take Source »/« Keep Target » est manquant

- Se bloque lors de la tentative de débogage de l’application uwp

- Impossible de sélectionner la plateforme cible Azure v12 pour le projet de base de données

- Correction d’incidents ou d’erreurs qui peuvent se produire lors de l’exécution de Visual Studio après une action d’installation nécessitant un redémarrage.

- Correction d’un problème lors du déploiement d’applications Xamarin.Android. Cette désinstallation manuelle de l’application à partir de l’appareil ou de l’émulateur est nécessaire.

- Cette modification corrige un bogue dans lequel le compilateur peut parfois supprimer incorrectement une instruction dans une coroutine C++.

Visual Studio 2019 version 16.4.4

Visual Studio 2019 version 16.4.4

Publication : 30 janvier 2020

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.4

- Modèle de projet personnalisé introuvable

- msvsmon.exe se bloque lors de l’accès au point d’arrêt dans le code C++ natif

- Recherchez un dossier dans l’Explorateur de solutions, puis cliquez sur la page d’accueil ou le X dans la zone de recherche. La vue est réinitialisée.

- La ligne actuelle de l’argument Outils externes est toujours égale à zéro.

- Impossible de créer un projet de fonction v3.

- Emplacement de lecture de violation d’accès 0xFFFFFFFFFFFFFFFF. après la mise à jour vers VS 2019 Update 16.4.3

- Impossible de créer une application de fonction sous la version 16.4

- MSVC2019 génère des instructions AVX-512 en mode AVX/AVX2

- Génération de code incorrecte avec rsqrtss (registre clobber)

- Le débogueur Visual Studio 2019 se bloque lors de l’affichage de la pile d’appels FastLink.

- C# : Correction d’un incident lorsqu’un constructeur d’attribut est décoré avec lui-même et que les types de référence nullables sont activés.

- Correction d’un bogue d’analyse de l’optimisation qui entraîne la perte de suivi des informations d’alias pour les tableaux de longueur indéterminée (déclarés comme extern int a[]) lorsque nous déroulons des boucles, ce qui entraîne une suppression incorrecte des stockages morts.

Icône Release Notes Icon Visual Studio 2019 version 16.4.3

Publication : 14 janvier 2020

Avis de sécurité

CVE-2020-0602 ASP.NET vulnérabilité de déni de service principal

Un attaquant non authentifié distant pourrait exploiter cette vulnérabilité en émettant des requêtes spécialement conçues à l’application ASP.NET Core. La mise à jour de sécurité résout la vulnérabilité en corrigeant la façon dont l’application web ASP.NET Core gère les requêtes web.

CVE-2020-0603 Vulnérabilité d’exécution de code à distance dans ASP.NET Core

Un attaquant non authentifié distant pourrait exploiter cette vulnérabilité en émettant des requêtes spécialement conçues à l’application ASP.NET Core. La mise à jour de sécurité résout la vulnérabilité en corrigeant la façon dont l’application web ASP.NET Core gère en mémoire.

CVE-2020-0605 Vulnérabilité d’exécution de code distant .NET Core

L’exploitation de la vulnérabilité nécessite qu’un utilisateur ouvre un fichier spécialement conçu avec une version affectée de .NET Core. Dans un scénario d’attaque par e-mail, un attaquant peut exploiter la vulnérabilité en envoyant le fichier spécialement conçu à l’utilisateur et en convainquant l’utilisateur d’ouvrir le fichier. La mise à jour de sécurité résout la vulnérabilité en corrigeant la façon dont .NET Core vérifie le balisage source d’un fichier.

CVE-2020-0606 Vulnérabilité d’exécution de code distant .NET Core

L’exploitation de la vulnérabilité nécessite qu’un utilisateur ouvre un fichier spécialement conçu avec une version affectée de .NET Core. Dans un scénario d’attaque par e-mail, un attaquant peut exploiter la vulnérabilité en envoyant le fichier spécialement conçu à l’utilisateur et en convainquant l’utilisateur d’ouvrir le fichier. La mise à jour de sécurité résout la vulnérabilité en corrigeant la façon dont .NET Core vérifie le balisage source d’un fichier.

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.3

- DateTime.Now = Impossible de fournir la valeur : valeur de l’hôte introuvable

- Erreur de génération de code MSVC vecteur reverse_iterator x64 C++17 en mode débogage

- Erreur C2440 lors de la construction de atlenc.h avec /permissive- dans VS 16.4 Preview 1

- La dernière mise à jour de Visual Studio a rompu l’authentification NTLM sur Android (semble être une nouvelle version de Momo serait une raison)

- Visual Studio 16.3.1 échoue lors de la compilation du code de modèle (par exemple, à partir du Kit de développement logiciel (SDK) Basler Pylon)

- Utilisation de TypeScript 3.7 pour IntelliSense

- XCode 11.3 est trop nouveau tout à coup après la mise à jour vers la version 8.4

- Vous avez chargé un bundle d’applications APK ou Android avec des informations de signature non valides ou manquantes pour certains de ses fichiers. Vous devez créer un fichier APK ou Android App Bundle signé valide.

- Impossible d’exécuter le projet UWP

- JavaScript IntelliSense ne fonctionne pas après la mise à jour 16.4.1

- Xib : Xcode présente un nouveau problème de rendu lors de l’utilisation de composants personnalisés

- Erreur storyboard : « Xcode est trop nouveau »

- Améliorations de stabilité pour le débogage d’applications watchOS.

- Ajoute la prise en charge du Kit de développement logiciel (SDK) Xcode 11.3.

- Correction d’un incident lorsque l’indicateur fstack-protector-strong est activé.

- Correction de comportements incohérents avec le débogueur.

Icône des Release Notes Icon Visual Studio 2019 version 16.4.2

Publication : 17 décembre 2019

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.2

- VS2019 Preview 4 a rompu les symboles de compilation conditionnelle en C#

- L’API a été déconseillée

- Le débogage Android ne fonctionne pas dans la dernière version 16.4 « Le débogué a renvoyé le code d'erreur INVALID_ARGUMENT »

- Correction d'un retard fréquent de l'interface utilisateur pouvant survenir lors de l'utilisation de l'éditeur.

- Correction d’un incident lorsqu’un constructeur d’attribut est décoré avec lui-même et que les types de référence nullables sont activés lors de l’utilisation de C#.

- Correction d’un problème qui provoquait l'échec du démarrage ou le plantage de Visual Studio lors du chargement de la solution C# sur certaines configurations de machine virtuelle.

- Correction d’un bogue dans lequel les symboles de duplication conditionnelle définis par l’utilisateur sont perdus lorsque la page propriétés de build est rouverte.

Visual Studio 2019 version 16.4.1

Visual Studio 2019 version 16.4.1

Publication : 10 décembre 2019

Principaux problèmes résolus dans Visual Studio 2019 version 16.4.1

- Correction de l’échec de l’opération d’écriture. vous devez d’abord acquérir l’accès en écriture à partir de « dataschemamodelcontroller » pour publier une base de données.

- Correction des exceptions ExecutionEngineException lors de l’utilisation de SignalR sur des appareils iOS dans certaines configurations

- Blocage du correctif runtime « CEE_RET : pile de types de valeurs » lorsque l’interpréteur a été activé avec certaines bibliothèques

- TypeScript 3.7.3 est désormais inclus par défaut, qui contient plusieurs correctifs pour les problèmes qui affectent l’expérience d’édition JavaScript et TypeScript.

- Peut autoriser l’atténuation d’un incident lié à la prise de conscience de Per-Monitor dans Visual Studio

Avis de sécurité

CVE-2019-1349 Vulnérabilité d’exécution à distance de Git pour Visual Studio en raison de restrictions trop laxistes sur les noms de sous-modules

Une vulnérabilité d’exécution de code à distance existe quand Git rencontre des collisions de noms de sous-modules pour les répertoires de sous-modules frères. Un attaquant qui a réussi à exploiter cette vulnérabilité peut exécuter à distance du code sur l’ordinateur cible. La mise à jour de sécurité résout la vulnérabilité en prenant une nouvelle version de Git pour Windows, ce qui nécessite que le répertoire du clone des sous-modules soit vide.

CVE-2019-1350 Vulnérabilité d'exécution à distance de Git pour Visual Studio en raison d'une citation incorrecte des arguments de ligne de commande

Une vulnérabilité d'exécution de code à distance existe lorsque Git interprète des arguments de ligne de commande avec certains guillemets lors d'un clone récursif en conjonction avec des URL SSH. Un attaquant qui a réussi à exploiter cette vulnérabilité peut exécuter à distance du code sur l’ordinateur cible. La mise à jour de sécurité résout la vulnérabilité en prenant une nouvelle version de Git pour Windows qui résout le problème.

CVE-2019-1351 Vulnérabilité de remplacement de fichier arbitraire pour Git dans Visual Studio causée par l’utilisation de noms de lecteurs sans lettres pendant le clonage

Une vulnérabilité d'écrasement de fichier arbitraire existe dans Git lorsque les noms de lecteurs qui ne sont pas des lettres contournent les vérifications de sécurité dans git clone. Un attaquant qui a réussi à exploiter cette vulnérabilité peut écrire dans des fichiers arbitraires sur l’ordinateur cible. La mise à jour de sécurité résout la vulnérabilité en prenant une nouvelle version de Git pour Windows qui résout le problème.

CVE-2019-1352 Vulnérabilité d’excecution à distance git pour Visual Studio en raison de l’inconscience des flux de données de remplacement NTFS

Une vulnérabilité d’exécution de code à distance existe dans Git lors du clonage et de l’écriture dans le répertoire .git/ via d’autres flux de données NTFS. Un attaquant qui a réussi à exploiter cette vulnérabilité peut exécuter à distance du code sur l’ordinateur cible. La mise à jour de sécurité résout la vulnérabilité en adoptant une nouvelle version de Git pour Windows qui prend en compte les flux de données alternatifs NTFS.

CVE-2019-1354 Vulnérabilité de remplacement arbitraire de fichier dans Git pour Visual Studio car il ne refuse pas d’écrire les fichiers suivis contenant des barres obliques inverses

Une vulnérabilité de remplacement de fichier arbitraire existe dans Git lorsque les entrées d’arborescence avec des antislashes et des liens symboliques malveillants peuvent échapper à l’arborescence de travail. Un attaquant qui a réussi à exploiter cette vulnérabilité peut écrire dans des fichiers arbitraires sur l’ordinateur cible. La mise à jour de sécurité résout la vulnérabilité en utilisant une nouvelle version de Git pour Windows qui n’autorise pas cette utilisation de barres obliques inverses.

CVE-2019-1387 Vulnérabilité d’exécution à distance Git pour Visual Studio en raison d’une validation trop laxante des noms de sous-modules dans des clones récursifs

Une vulnérabilité d’exécution de code à distance existe dans Git lors du clonage récursif avec des sous-modules. Un attaquant qui a réussi à exploiter cette vulnérabilité peut exécuter à distance du code sur l’ordinateur cible. La mise à jour de sécurité résout la vulnérabilité en prenant une nouvelle version de Git pour Windows qui renforce la validation des noms de sous-modules.

CVE-2019-1486 Vulnérabilité de redirection d’URL d’extension Live Share

Une vulnérabilité d’usurpation a été détectée dans l’extension Visual Studio Live Share, lorsqu’un invité connecté à une session Live Share a été redirigé vers une URL arbitraire spécifiée par l’hôte de session. Un attaquant aurait pu exploiter cette vulnérabilité et provoquer l’ouverture d’un navigateur par l’ordinateur de l’invité et accéder à une URL malveillante sans consentement explicite. Cela faisait partie de la fonctionnalité « Serveur partagé » de Live Share qui permettait le transfert de port automatique pendant une session Live Share active. La dernière mise à jour résout cette vulnérabilité en invitant l’invité Live Share à donner son consentement avant de parcourir l’URL spécifiée par l’hôte.

Release Notes Icon Icône Visual Studio 2019 version 16.4

Publication : 3 décembre 2019

Résumé des nouveautés de Visual Studio 2019 version 16.4

- Visual Studio prend désormais en charge le « mode de conformité FIPS »

- Le zoom/position du Concepteur XAML est désormais défini par défaut sur Ajuster tout.

- La boîte de dialogue Créer une liaison de données a été ajoutée.

- Améliorations apportées aux régions IntelliSense

- Extraits de code en XAML IntelliSense

- Éditeur XAML contextuel en tant que fenêtre distincte du concepteur

- Affichage des ressources pour les assemblies référencées

- Juste mon CODE XAML dans l’arborescence de visuels en direct

- Dictionnaire de ressources à fusionner

- Prise en charge de XAML Islands

- Modifier le modèle fonctionne désormais avec des contrôles à partir de fournisseurs tiers.

- Prise en charge de Clang-Tidy dans les projets C++ MSBuild et CMake, pour Clang et MSVC.

- Prise en charge de AddressSanitizer pour les projets compilés avec MSVC sur Windows.

- Prise en charge de la publication de référentiels Git locaux sur GitHub.

- Remplacez vos onglets de document par une disposition verticale avec des onglets de document verticaux.

- Les ajouts de productivité .NET dans cette version incluent la possibilité de configurer le niveau de gravité d’une règle de style de code directement dans la liste d’erreurs, la fonctionnalité "Rechercher toutes les références" a désormais la possibilité de regrouper par type et membre, et une refactorisation permettant de rendre une fonction locale statique et de passer les variables définies en dehors de la fonction à la déclaration et aux appels de cette fonction.

- Personnalisez rapidement la façon dont les objets sont affichés dans les fenêtres du débogueur à l’aide de la nouvelle fonctionnalité Propriétés épinglées .

- La fenêtre outil Conteneurs ajoute la possibilité d’inspecter, d’arrêter, de démarrer et de supprimer des conteneurs et des images Docker

- Option permettant d’améliorer la peformance de démarrage en masquant automatiquement les fenêtres de l’outil

- Détection automatique des chaînes de connexions SQL Server et Stockage Azure lors de la gestion des dépendances de publication ou de l’utilisation des services connectés

- Ajout de la prise en charge du développement d’Azure Functions à l’aide du runtime 64 bits.

- Ajout de la prise en charge des options de publication d’applications .NET Core 3.0 : Prêt à l’exécution (Crossgen), Liaison et SingleExe

- Les ajouts de productivité dans cette version de .NET incluent la possibilité de configurer le niveau de gravité d’une règle de style de code directement via l’éditeur, de naviguer facilement vers le haut de la chaîne d’héritage avec la nouvelle commande "Go To Base", d'ajouter des vérifications de valeur nulle pour tous les paramètres, et la documentation XML pour la redéfinition des méthodes.

- Rechargement à chaud XAML pour Xamarin.Forms

- Publication d’un bundle d’applications Android

- Assistant de Migration AndroidX

- Analyse de mise en page Android

Détails des nouveautés de Visual Studio 2019 version 16.4

Visual Studio prend désormais en charge le « mode de conformité FIPS »

À compter de la version 16.4, Visual Studio 2019 prend désormais en charge le « mode de conformité FIPS 140-2 » lors du développement d’applications et de solutions pour Windows, Azure et .NET. Lorsque vous développez des applications ou des solutions pour des plateformes non-Microsoft telles que Linux, iOS ou Android, ces plateformes peuvent ne pas utiliser d’algorithmes approuvés FIPS 140-2. Les logiciels tiers inclus dans Visual Studio ou les extensions que vous installez peuvent également ne pas utiliser les algorithmes approuvés FIPS 140-2. En outre, le développement pour les solutions SharePoint ne prend pas en charge le mode de conformité FIPS 140-2.

Pour configurer le mode de conformité FIPS 140-2 pour Visual Studio, installez .NET Framework 4.8 et activez le paramètre de stratégie de groupe Windows : « Chiffrement système : Utiliser des algorithmes conformes FIPS pour le chiffrement, le hachage et la signature ».

Outils WPF/UWP

Les clients qui créent des applications WPF/UWP verront les améliorations suivantes apportées aux outils XAML Visual Studio :

Concepteur

- Le zoom/position du Concepteur XAML est désormais défini par défaut sur Ajuster tout : En fonction des commentaires des clients, nous avons réévalué le comportement de zoom du Concepteur XAML par défaut qui se produit lorsque vous ouvrez une fenêtre/une page/contrôle XAML/etc. L’expérience précédente a stocké le niveau de zoom et la position de chaque fichier dans les sessions Visual Studio, ce qui a provoqué une confusion lorsque les clients revenaient à un fichier après un certain temps. À compter de cette version, nous allons uniquement stocker le niveau de zoom et la position pendant la durée de la session active et revenir à une valeur par défaut « ajuster tout » une fois Visual Studio redémarré.

- Boîte de dialogue Créer une liaison de données : Visual Studio a eu une boîte de dialogue de liaison de données disponible pour les développeurs WPF .NET Framework à partir du clic droit du Concepteur XAML et de l’Explorateur de propriétés, et cette boîte de dialogue était également disponible précédemment pour les développeurs UWP. Dans cette version, nous ramenons cette expérience aux développeurs UWP et ajoutons la prise en charge des applications WPF .NET Core. Cette fonctionnalité est toujours en cours de développement et continuera à s’améliorer à l’avenir pour rétablir la parité des fonctionnalités avec les fonctionnalités de boîte de dialogue .NET Framework.

Éditeur XAML

- Améliorations apportées à #regions IntelliSense : Depuis Visual Studio 2015, la prise en charge de #region est disponible pour les développeurs XAML WPF et UWP, et plus récemment pour Xamarin.Forms. Dans cette version, nous avons résolu un bogue IntelliSense, avec ce correctif #regions s’affiche maintenant correctement lorsque vous commencez à taper <!.

- Extraits de code en XAML IntelliSense : IntelliSense a été amélioré pour prendre en charge l’affichage des extraits de code XAML, cela fonctionnera pour les extraits intégrés et les extraits de code personnalisés que vous ajoutez manuellement. À compter de cette version, nous incluons également certains extraits de code XAML prêts à l’emploi : #region, définition de colonne, définition de ligne, Setter et Tag.

- Affichez l’éditeur XAML en tant que fenêtre distincte du concepteur : Il est désormais possible de fractionner facilement le Concepteur XAML et son éditeur XAML sous-jacent en fenêtres distinctes à l’aide du nouveau bouton XAML contextuel en regard de l’onglet XAML. Lorsque vous cliquez sur le concepteur XAML, réduisez son onglet XAML attaché et ouvrez une nouvelle fenêtre pour uniquement l’affichage de l’éditeur XAML. Vous pouvez déplacer cette nouvelle fenêtre vers n’importe quel groupe d’onglets ou d’affichage dans Visual Studio. Notez qu’il est toujours possible de développer la vue XAML d’origine, mais que toutes les vues XAML du même fichier restent synchronisées en temps réel.

- Affichage des ressources pour les assemblys référencés : XAML IntelliSense a été mis à jour pour prendre en charge l’affichage des ressources XAML à partir d’un assembly référencé (lorsque la source n’est pas disponible) pour les projets WPF Framework et WPF .NET Core.

Outils de débogage XAML

- Juste mon XAML dans l’arborescence de visuels en direct : L’arborescence de visuels en direct est une fonctionnalité disponible pour les développeurs UWP et WPF lorsqu’ils exécutent leur application en mode débogage et fait partie des outils d’édition en direct liés au rechargement à chaud XAML. Auparavant, la fonctionnalité affiche l’arborescence visuelle dynamique complète de l’application en cours d’exécution attachée sans filtre possible pour voir uniquement le code XAML que vous avez écrit dans votre application. Cela a rendu l'expérience très bruyante, et d’après les commentaires des clients, nous avons ajouté une nouvelle valeur par défaut appelée « Just My XAML » qui limitera l’arborescence aux contrôles que vous avez développés dans votre application. Bien qu’il s’agisse de la nouvelle valeur par défaut, il est toujours possible de revenir au comportement précédent via le bouton dans l’arborescence visuelle dynamique de tine elle-même ou via un nouveau paramètre (trouvé sous : > Options débogage > général > Activer uniquement mon XAML)

Ressources & Modèles

- Dictionnaire de ressources de fusion : Il est désormais possible de fusionner facilement un dictionnaire de ressources existant dans votre projet UWP/WPF avec n’importe quel fichier XAML valide à l’aide de la nouvelle fonctionnalité disponible via l’Explorateur de solutions. Ouvrez simplement le fichier XAML dans lequel vous souhaitez ajouter l’instruction de fusion, puis recherchez le fichier dans lequel vous souhaitez fusionner et cliquez dessus avec le bouton droit dans l’Explorateur de solutions. Dans le menu contextuel, sélectionnez l’option « Fusionner le dictionnaire de ressources dans la fenêtre active », qui ajoute le code XAML de fusion approprié avec le chemin d’accès.

- Modifier le modèle fonctionne désormais avec les contrôles des contrôles tiers : Il est désormais possible de créer une copie d’un modèle de contrôles même s’il ne fait pas partie de votre solution en tant que code source. Avec cette modification, la fonctionnalité « Modifier le modèle » sera désormais disponible et fonctionnera comme elle le fait pour les éléments tiers où la source est disponible aujourd’hui. Notez que cette fonctionnalité s'applique aux bibliothèques de contrôle tierces et aux bibliothèques de contrôle natives où le code source n'est pas disponible.

XAML Islands :

- Prise en charge améliorée de XAML Island : Nous avons ajouté la prise en charge du scénario XAML Islands pour les applications Windows Forms et WPF .NET Core 3, ce qui facilite l’ajout du contrôle XAML UWP dans ces applications. Avec ces améliorations, un projet .NET Core 3 peut faire référence à un projet UWP qui contient des contrôles XAML UWP personnalisés. Ces contrôles personnalisés peuvent être utilisés par les contrôles WindowsXamlHost fournis dans windows Community Toolkit v6 (Microsoft.Toolkit.Wpf.UI.XamlHost v6.0). Vous pouvez également utiliser le projet d’empaquetage d’applications Windows pour générer MSIX pour vous .NET Core 3 avec Islands. Pour savoir comment commencer à consulter notre documentation.

C++

- L’analyse du code prend désormais en charge en mode natif Clang-Tidy pour les projets MSBuild et CMake, que vous utilisiez un ensemble d’outils Clang ou MSVC. Les vérifications Clang-Tidy peuvent être exécutées dans le cadre de l'analyse du code d'arrière-plan, apparaître sous forme d'avertissements dans l'éditeur (soulignements ondulés) et s'afficher dans la Liste d'erreurs.

- Les projets Visual Studio CMake comprennent désormais des pages de vue d’ensemble qui vous permettent de bien démarrer avec le développement multiplateforme. Ces pages sont dynamiques et vous permettent de vous connecter à un système Linux et d’ajouter une configuration Linux ou WSL à votre projet CMake.

- Le menu déroulant de lancement pour les projets CMake affiche désormais vos cibles les plus récemment utilisées et peut être filtrée.

- C++ et l’interface CLI prennent désormais en charge l’interopérabilité avec .NET Core 3.1 et versions ultérieures sur Windows.

- Vous pouvez désormais activer ASan pour les projets compilés avec MSVC sur Windows pour l’instrumentation du runtime du code C++ qui permet de détecter les erreurs de mémoire.

- Mises à jour de la bibliothèque standard C++ de MSVC :

- C++17 : Implémentation de la précision générale

to_chars(), en installant des conversions de chaînes élémentaires P0067R5 (charconv). Cela termine l’implémentation de toutes les fonctionnalités de la bibliothèque dans la norme C++17. - C++20 : Implémentation de concepts de changement de nom P1754R1 en standard_case. Pour inclure des fonctionnalités d’aperçu à partir du dernier brouillon de travail C++, utilisez l’indicateur

/std:c++latestdu compilateur ; l’indicateur peut également être défini dans la page de propriétés du projet langage C/C++ > via la propriété C++ Language Standard.

- C++17 : Implémentation de la précision générale

- Une nouvelle collection d’outils nommés C++ Build Insights est désormais disponible. Pour plus d’informations, consultez le blog de l’équipe C++ .

Publier sur GitHub Support

- La fonctionnalité de publication sur GitHub qui faisait partie de l’extension GitHub pour Visual Studio est désormais incluse dans GitHub Essentials de Visual Studio.

- Vous pouvez maintenant publier des référentiels Git locaux sur GitHub à l’aide du bouton Publier sur GitHub sur la page synchronisation Team Explorer.

Onglets de document vertical dans Visual Studio

Gérez vos onglets de document dans une liste verticale sur le côté gauche ou droit de votre éditeur.

Outil de débogage des propriétés épinglées

Vous pouvez maintenant identifier et inspecter rapidement des objets pendant le débogage en épinglant des propriétés en haut des DataTips ou des fenêtres Espion, Variables automatiques et Variables locales à l’aide de la fonctionnalité Propriétés épinglées.

Fenêtre de l’outil Conteneurs

- Vous pouvez répertorier, inspecter, arrêter, démarrer et supprimer des conteneurs

- Vous pouvez afficher les journaux et le contenu des fichiers pour les conteneurs en cours d’exécution, ainsi que ouvrir une fenêtre de terminal dans les conteneurs

- Vous pouvez afficher, inspecter et supprimer des images

Fenêtres d'outils à masquage automatique

L’activation de cette option de fonctionnalité en préversion vous permet d’ignorer les retards de démarrage introduits en lançant Visual Studio avec plusieurs fenêtres d’outils ouvertes.

Productivité .NET

- Vous pouvez maintenant configurer le niveau de gravité d’une règle de style de code directement via la liste d’erreurs. Placez votre curseur sur l’erreur, l’avertissement ou la suggestion. Cliquez avec le bouton droit et sélectionnez Définir la gravité. Sélectionnez ensuite le niveau de gravité que vous souhaitez configurer pour cette règle. Cela met à jour votre EditorConfig existant avec la nouvelle gravité de la règle. Cela fonctionne également pour les analyseurs tiers.

- La recherche de toutes les références vous permet désormais de regrouper par type et membre.

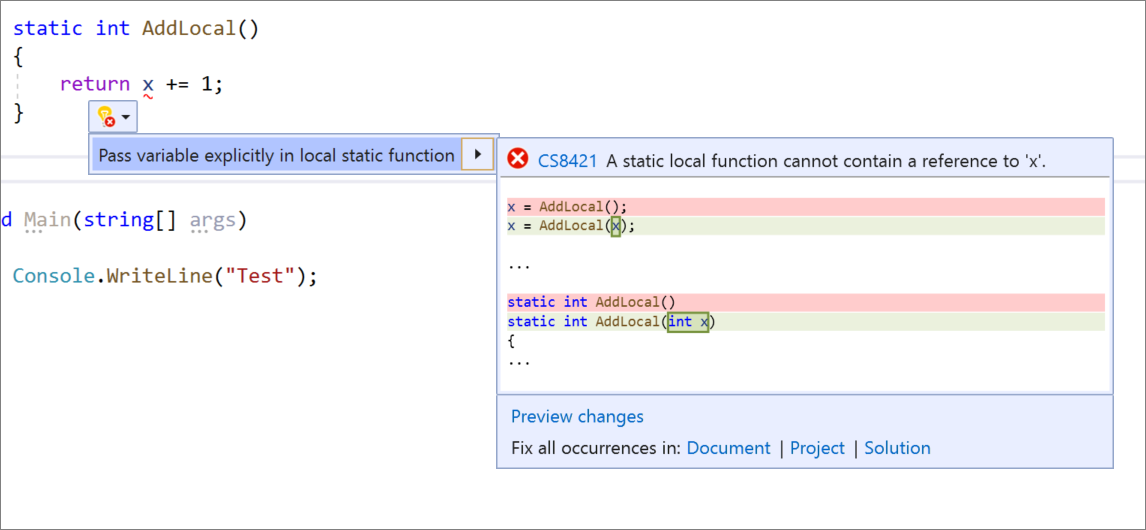

- Vous pouvez désormais rendre une fonction locale statique et passer des variables définies en dehors de la fonction à la déclaration et aux appels de la fonction. Placez votre curseur sur le nom de la fonction locale. Appuyez sur (Ctrl+.) pour déclencher le menu Actions rapides et Refactorisations . Sélectionnez Créer une fonction

staticlocale.

- Vous pouvez maintenant passer une variable explicitement dans une fonction statique locale. Placez votre curseur sur la variable dans la fonction locale statique. Appuyez sur (Ctrl+.) pour déclencher le menu Actions rapides et Refactorisations . Sélectionnez Passer une variable explicitement dans la fonction statique locale.

Productivité .NET

- Vous pouvez maintenant configurer le niveau de gravité d’une règle de style de code directement via l’éditeur. Si un utilisateur n’a pas actuellement de fichier .editorconfig, un fichier sera généré pour eux. Placez votre curseur sur l’erreur, l’avertissement ou la suggestion et le type (Ctrl+.) pour ouvrir le menu Actions rapides et refactorisations . Sélectionnez « Configurer ou supprimer les problèmes ». Sélectionnez ensuite la règle et choisissez le niveau de gravité que vous souhaitez configurer pour cette règle. Cela met à jour votre EditorConfig existant avec la nouvelle gravité de la règle. Cela fonctionne également pour les analyseurs tiers.

- Vous pouvez maintenant utiliser la commande Go To Base pour parcourir la chaîne d’héritage. La commande Atteindre la base est disponible dans le menu contextuel (clic droit) de l’élément dont vous souhaitez naviguer dans la hiérarchie d’héritage. Vous pouvez également taper (Alt+Accueil). S’il existe plusieurs résultats, une fenêtre d’outil s’ouvre avec tous les résultats auxquels vous pouvez choisir d’accéder.

- Vous pouvez maintenant ajouter des vérifications Null pour tous les paramètres. Ajoute des instructions conditionnelles pour vérifier la nullité de tous les paramètres nullables et non vérifiés. Placez votre curseur sur n’importe quel paramètre dans la méthode. Appuyez sur (Ctrl+.) pour déclencher le menu Actions rapides et Refactorisations . Sélectionnez l’option « Ajouter des vérifications Null pour tous les paramètres ».

- Les méthodes qui n’ont aucune documentation XML peuvent désormais hériter automatiquement de la documentation XML de la méthode qu’elle substitue. Placez votre curseur sur la méthode non documentée qui implémente une méthode d’interface documentée. L'information rapide affichera ensuite la documentation XML de la méthode de l'interface. Vous pouvez également hériter des commentaires xml à partir de classes de base et d’interfaces avec la

<inheritdoc>balise. Exemple de documents.

Xamarin

Rechargement XAML à chaud pour Xamarin.Forms

Le rechargement à chaud XAML pour Xamarin.Forms accélère votre développement et facilite la génération, l’expérience et l’itération sur votre interface utilisateur. Vous n’avez plus besoin de regénérer votre application chaque fois que vous ajustez votre interface utilisateur . Elle vous montre instantanément vos modifications dans votre application en cours d’exécution.

Publication d’un bundle d’applications Android

Vous pouvez maintenant créer des bundles d’applications Android lors de la publication de vos applications Android dans Visual Studio. Les bundles d’applications fournissent aux utilisateurs des API optimisées selon leurs spécifications d’appareil lors du téléchargement d’une application à partir du Google Play Store ou de divers Magasins d’applications Android.

Assistant de Migration AndroidX

Vous pouvez maintenant utiliser un Assistant migration AndroidX pour convertir votre application Android existante en AndroidX à partir de la bibliothèque de support Android.

Linting de mise en page Android

Il vous est maintenant fourni un ensemble des problèmes courants lors de la modification de vos agencements dans l’interface du concepteur Android.

Principaux problèmes résolus dans Visual Studio 2019 version 16.4

- Génération de code incorrecte avec Visual Studio 2019 16.3.0

- Impossible de se connecter à Mac-Server à l’aide de l’adresse XXX et de l’utilisateur ... Buildprocess ne peut pas continuer sans connexion.

- Bogue de compilation MSVC 14.23.28019

- System.MethodAccessException : Tentative effectuée par la méthode

- Accéder à la définition mène à une définition incorrecte dans les scénarios de CRTP

- Problème de crash / fermeture inattendue de VS2019 ComboBox-VS2019 ComboBox

- La connexion à Visual Studio Feedback échoue pour « Échec de l’acquisition du verrou de fichier sur ... AadConfiguration.lock "

- Impossible de charger le fichier projet cmake

- Le transfert FTP ne téléverse pas tous les dossiers

- Collecte obligatoire des fichiers journaux du système VS

- Le démarrage de Visual Studio 2019 à partir de la ligne de commande pour charger le projet CMake ne fonctionne pas.

- VS feedback Tool CRASHED lors de la tentative de rognage d’une capture d’écran inexistante

- La recherche et l’envoi de commentaires ne fonctionnent pas pour moi derrière un proxy

- Naviguez vers la définition Rechercher les résultats des symboles ne répertorie pas le symbole correct

- Blocage cohérent de Visual Studio 2019 lors d’un clic sur le nombre de références

- une erreur s’est produite lors de l’exécution du générateur de code sélectionné « séquence ne contient aucun élément correspondant »

- Impression d’un diagramme de classes

- Prise en charge de l'instruction "ADD SENSITIVITY CLASSIFICATION" pour SSDT

- L’outil commentaires n’applique pas de thème noir à contraste élevé

- La fenêtre de l’Explorateur de tests ne parvient pas à s’ouvrir

- Conserver l’état de test unitaire après la mise à jour du référentiel

- Bogue d’interface explicite introduit dans Mono 6.4

- Erreur de Design-Build pour Débogage/ARM lors de la configuration de votre projet pour le développement sous Linux.

- Dans le complément VSTO, VS ne me permet pas de créer une classe WPF

- La dernière mise à jour de Visual Studio a rompu l’authentification NTLM sur Android (semble être une nouvelle version de Momo serait une raison)

- Sans aucune modification apportée aux fichiers sources, « Les modifications ont été apportées qui ne peuvent pas être compilées. »

- Afficher la fenêtre Sortie lorsque la build démarre » ne fonctionne pas correctement

- Possibilité de définir des runsettings dans le fichier projet

- Le surligneur C++ cesse partiellement de fonctionner après « Une exception de type NullReferenceException »

- L’appui sur les points-virgules ferme IntelliSense au lieu de le taper réellement.

- Conversion automatique des fichiers .rc ANSI au format UTF-8 !!! (non souhaité !!)

- Les projets Azure Functions n’atteignent jamais les points d’arrêt lorsque l’option « Fermer automatiquement la console lorsque le débogage s’arrête » est activée

- Ajouter une zone à partir d’un projet Razor Pages lève « Il n’existe aucune structure prise en charge pour cet élément ».

- la fonction "Edit and Continue" de VS2017RC ne fonctionne pas

- Les fenêtres d’outils non-WPF automatiquement masquées peuvent parfois générer une erreur d’initialisation

- Exception de référence null levée par le débogueur

- Problème lié à l’utilisation de clang-tidy sur le projet à l’aide d’en-têtes précompilés

- Impossible de créer une archive iOS - Le processus ne peut pas être exécuté sur le serveur XMA (le chemin d’accès ou le nom de fichier sont trop longs)

- Visual Studio se bloque lors de l’utilisation de git blame

- « Analyse de la couverture du code » manquante dans le menu de test

- C++ IntelliSense sur VS2019 signale des erreurs incorrectes que IntelliSense sur VS2017 ne fait pas

- Un opérateur bool explicite peut être utilisé de façon implicite par des opérateurs de comparaison

- CodeLens ne fonctionne pas

- ICE très fragile

- Erreur irrécupérable C1001 : lors de l’utilisation de la fonction modèle constexpr dans la macro MFC ON_COMMAND_RANGE() avec une compilation DEBUG

- La synchronisation avec un document actif pendant la fermeture de l’Explorateur de solutions sélectionne tous les fichiers

- Alignas des liaisons structurées (C++17) ne fonctionne pas

- VS2019 C++ n'a pas réussi à spécialiser SFINAE (régression)

- C++ CLI IntelliSense avertit incorrectement que la propriété n’a pas d’accesseur « set »

- Xamarin fastlane : « Une erreur s’est produite lors de la synchronisation des informations du développeur : « La limite des demandes à iTunes Connect est atteinte ».

- Info-bulle IntelliSense coupée

- Mots clés de contrôle C++ non affichés dans les suggestions de liste de membres IntelliSense

- Outils de débogage de l’interface utilisateur XAML - Fonctionnement incorrect du bouton « Activer la sélection »

- La liste des paramètres de fonction n’est pas entièrement affichée dans une fenêtre contextuelle lors de l’appel de la fonction avec de nombreux paramètres.

- Mise en forme incorrecte du code avec l’opérateur ampersand v2

- Détection incorrecte de la prise en charge de nodiscard pour une raison spécifique

- IntelliSense ne voit pas les répertoires vcpkg include pour la configuration WSL pour le projet CMake

- erreur LNK2005 : « __cdecl Windows ::Foundation ::operator co_await(struct Windows ::Foundation ::IAsyncAction ^) » ( ?? __LFoundation@Windows@@YA@PE$AAUIAsyncAction@01@@Z) déjà défini dans pch.obj

- VS2019 #pragme message 显示异常-VS2019 #pragme message affiche une exception

- Balise d’identificateur

- Le package VCManagedPackage ne s’est pas chargé correctement lors de la jointure de session LiveShare

- Le message #pragme VS2019 16.2.1 affiche une exception

- Visual Studio 2019 Win10 1703 Modeling SDK DiagramClientView vide lors du rechargement

- C++/CLR + .Net Core plante Visual Studio

- C++ : génération de code incorrecte pour l’opération de copie de structure

- La désactivation des limites de ressources des outils de diagnostic n’est pas persistante

- L’Explorateur de tests/CMake recherche des tests avant d’exécuter des tests

- VS2019 Preview extraits de code XAML ligne et colonne fonctionnent mal avec IntelliSense

- VS2019 16.3 semble détecter incorrectement AVX512 sur Windows 7 64 bits lorsqu’il n’est pas présent

Problèmes connus

Consultez tous les problèmes et solutions de contournement disponibles dans Visual Studio 2019 version 16.4 en suivant le lien ci-dessous.

Historique des notes de publication de Visual Studio 2019

Pour plus d’informations sur les versions précédentes de Visual Studio 2019, consultez la page Historique des notes de publication de Visual Studio 2019.

Visual Studio 2019 version 16.4

Visual Studio 2019 version 16.4