適用対象: SQL Server 2019 (15.x)

Important

Microsoft SQL Server 2019 ビッグ データ クラスターは廃止されました。 SQL Server 2019 ビッグ データ クラスターのサポートは、2025 年 2 月 28 日の時点で終了しました。 詳細については、Microsoft SQL Server プラットフォーム の発表ブログ投稿 と ビッグ データ オプションを参照してください。

このガイドでは、SQL Server ビッグ データ クラスター の保存時の暗号化機能を使用してデータベースを暗号化する方法について説明します。

SQL Server Transparent Data Encryption を構成するとき、DBA の構成エクスペリエンスは SQL Server on Linux の場合と同じであり、特記されている場合を除いて、標準の TDE ドキュメントが当てはまります。 マスターで暗号化の状態を監視するには、sys.dm_database_encryption_keys と sys.certificates に加え、標準の DMV クエリ パターンをフォローします。

Unsupported features:

- データ プールの暗号化

Prerequisites

- SQL Server 2019 CU8+ ビッグ データ クラスター

- ビッグ データ ツール、具体的には Azure Data Studio

- 管理者特権 (マスター インスタンスの SQL Server システム管理者ロールのメンバー) による SQL Server ログイン

インストールされている証明書のクエリを実行する

Azure Data Studio で、ビッグ データ クラスターの SQL Server マスター インスタンスに接続します。 詳細については、「SQL Server マスター インスタンスに接続する」を参照してください。

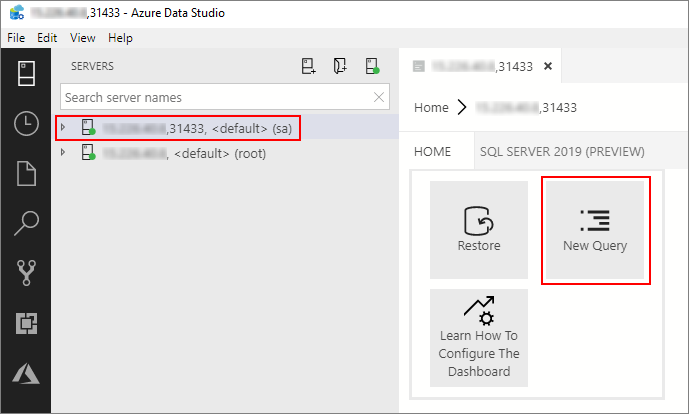

[サーバー] ウィンドウで接続をダブルクリックして、SQL Server マスター インスタンスのサーバー ダッシュボードを表示します。 [New Query] を選択します。

次の Transact-SQL コマンドを実行し、マスター インスタンスの

masterデータベースにコンテキストを変更します。USE master; GOインストールされているシステム管理証明書に対してクエリを実行します。

SELECT TOP 1 name FROM sys.certificates WHERE name LIKE 'TDECertificate%' ORDER BY name DESC;必要に応じて別のクエリ条件を使用します。

証明書名は、"TDECertificate{timestamp}" と表示されます。 TDECertificate というプレフィックスに続いてタイムスタンプが表示された場合、これがシステム管理機能によって提供される証明書です。

システム管理証明書を使用してデータベースを暗号化する

次の例では、暗号化のターゲットとして userdb という名前のデータベースと、前のセクションの出力による TDECertificate2020_09_15_22_46_27 という名前のシステム管理証明書を想定します。

提供されたシステム証明書を使用してデータベース暗号化キーを生成するには、次のパターンを使用します。

USE userdb; GO CREATE DATABASE ENCRYPTION KEY WITH ALGORITHM = AES_256 ENCRYPTION BY SERVER CERTIFICATE TDECertificate2020_09_15_22_46_27; GO次のコマンドを使用して、データベース userdb を暗号化します。

ALTER DATABASE userdb SET ENCRYPTION ON; GO

外部プロバイダーの利用時にデータベース暗号化を管理する

保存時の SQL Server ビッグ データ クラスター 暗号化でキー バージョンを使用する方法については、「SQL Server ビッグ データ クラスター のキー バージョン」を参照してください。 「SQL Server のメイン キー ローテーション」というセクションに、外部キー プロバイダーの利用時にデータベース暗号化を管理する方法に関するエンドツーエンドの例が紹介されています。

Next steps

HDFS の保存時の暗号化について学習します。