Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Jako rozwiązanie do zarządzania tożsamościami i dostępem usługa OneLogin przechowuje klucze do najbardziej krytycznych usług biznesowych w organizacji. Usługa OneLogin zarządza procesami uwierzytelniania i autoryzacji dla użytkowników. Każde nadużycie usługi OneLogin przez złośliwego aktora lub jakikolwiek błąd ludzki może narazić najbardziej krytyczne zasoby i usługi na potencjalne ataki.

Połączenie aplikacji OneLogin z Defender for Cloud Apps zapewnia lepszy wgląd w działania administratora usługi OneLogin i logowania użytkowników zarządzanych oraz zapewnia wykrywanie zagrożeń w przypadku nietypowego zachowania.

Główne zagrożenia

- Konta z naruszeniem zabezpieczeń i zagrożenia wewnętrzne

- Wyciek danych

- Niewystarczająca świadomość zabezpieczeń

- Niezarządzane przynieś własne urządzenie (BYOD)

Jak Defender for Cloud Apps pomaga chronić środowisko

Wykrywanie zagrożeń w chmurze, kont z naruszonymi zabezpieczeniami i złośliwych informacji poufnych

Korzystanie ze ścieżki inspekcji działań na potrzeby badań kryminalistycznych

Kontrolowanie aplikacji OneLogin przy użyciu zasad

| Type | Nazwa |

|---|---|

| Wbudowane zasady wykrywania anomalii |

Działanie z anonimowych adresów IP Aktywność z rzadkiego kraju Działanie z podejrzanych adresów IP Niemożliwa podróż Działanie wykonywane przez użytkownika zakończone (wymaga Microsoft Entra identyfikatora jako dostawcy tożsamości) Wiele nieudanych prób logowania Nietypowe działania administracyjne Nietypowe działania personifikowane |

| Zasady działania | Tworzenie dostosowanych zasad za pomocą działań usługi OneLogin |

Aby uzyskać więcej informacji na temat tworzenia zasad, zobacz Tworzenie zasad.

Automatyzowanie kontrolek ładu

Oprócz monitorowania potencjalnych zagrożeń można zastosować i zautomatyzować następujące akcje ładu usługi OneLogin w celu skorygowania wykrytych zagrożeń:

| Type | Akcja |

|---|---|

| Ład użytkowników | Powiadamianie użytkownika o alertie (za pośrednictwem identyfikatora Microsoft Entra) Wymagaj od użytkownika ponownego zalogowania się (za pośrednictwem identyfikatora Microsoft Entra) Wstrzymywanie użytkownika (za pośrednictwem identyfikatora Microsoft Entra) |

Aby uzyskać więcej informacji na temat korygowania zagrożeń z aplikacji, zobacz Zarządzanie połączonymi aplikacjami.

Ochrona aplikacji OneLogin w czasie rzeczywistym

Zapoznaj się z naszymi najlepszymi rozwiązaniami dotyczącymi zabezpieczania i współpracy z użytkownikami zewnętrznymi oraz blokowania i ochrony pobierania poufnych danych na urządzenia niezarządzane lub ryzykowne.

Łączenie programu OneLogin z Microsoft Defender for Cloud Apps

Ta sekcja zawiera instrukcje dotyczące łączenia Microsoft Defender for Cloud Apps z istniejącą aplikacją OneLogin przy użyciu interfejsów API łącznika aplikacji. To połączenie zapewnia wgląd w korzystanie z usługi OneLogin w organizacji i kontrolę nad jej użyciem.

Wymagania wstępne

- Konto OneLogin używane do logowania się do usługi OneLogin musi być superużytkownikiem. Aby uzyskać więcej informacji na temat uprawnień administracyjnych usługi OneLogin, zobacz ten artykuł.

Konfigurowanie usługi OneLogin

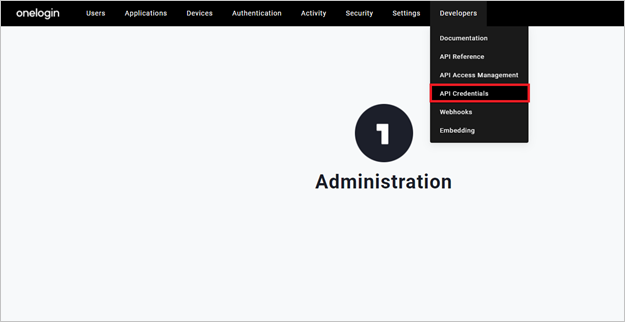

Przejdź do portalu administracyjnego usługi OneLogin. Wybierz pozycję Poświadczenia interfejsu API z menu rozwijanego Deweloperzy .

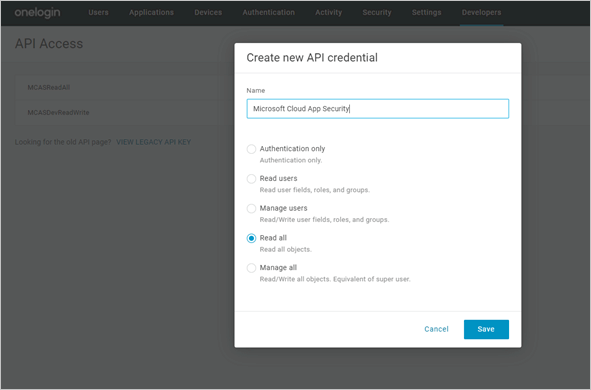

Wybierz pozycję Nowe poświadczenia.

Nadaj nowej aplikacji nazwę Microsoft Defender for Cloud Apps, wybierz pozycję Przeczytaj wszystkie uprawnienia, a następnie wybierz pozycję Zapisz.

Skopiuj identyfikator klienta i klucz tajny klienta. Będą one potrzebne w poniższych krokach.

Konfigurowanie Defender for Cloud Apps

W portalu Microsoft Defender wybierz pozycję Ustawienia. Następnie wybierz pozycję Cloud Apps. W obszarze Połączone aplikacje wybierz pozycję Łączniki aplikacji.

Na stronie Łączniki aplikacji wybierz pozycję +Połącz aplikację, a następnie pozycję OneLogin.

W następnym oknie nadaj łącznikowi opisową nazwę, a następnie wybierz pozycję Dalej.

W oknie Wprowadź szczegóły wprowadź skopiowany identyfikator klienta i klucz tajny klienta , a następnie wybierz pozycję Prześlij.

W portalu Microsoft Defender wybierz pozycję Ustawienia. Następnie wybierz pozycję Cloud Apps. W obszarze Połączone aplikacje wybierz pozycję Łączniki aplikacji. Upewnij się, że stan połączonego łącznika aplikacji to Połączony.

Pierwsze połączenie może potrwać do 4 godzin, aby uzyskać wszystkich użytkowników i ich działania po ustanowieniu łącznika.

Po oznaczeniu stanu łącznika jako Połączony łącznik jest aktywny i działa.

Następne kroki

Jeśli napotkasz jakiekolwiek problemy, jesteśmy tutaj, aby pomóc. Aby uzyskać pomoc lub pomoc techniczną dotyczącą problemu z produktem, otwórz bilet pomocy technicznej.