Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Zespoły centrum operacji zabezpieczeń (SOC) mogą łatwo zaprezentować swoje osiągnięcia w zakresie zabezpieczeń i wpływ Microsoft Defender przy użyciu ujednoliconego podsumowania zabezpieczeń. Dostępność podsumowania w portalu Microsoft Defender usprawnia proces generowania raportów zabezpieczeń przez zespoły SOC, oszczędzając czas zwykle spędzony na zbieraniu danych z różnych źródeł i tworzeniu raportów dostosowanych do odbiorców. Zespoły SOC mogą łatwo komunikować wydajność i osiągnięcia swoim uczestnikom projektu za pomocą podsumowania.

Ujednolicone podsumowanie zabezpieczeń wyróżnia następujące informacje:

-

Postawa: Stan organizacji obejmuje dane z wskaźnika bezpieczeństwa firmy Microsoft, informacje o ochronie przed zagrożeniami związane z oprogramowaniem wymuszającym okup i zapobieganiem wyłudzaniu informacji, ocenę narażenia na podstawie Zarządzanie lukami w zabezpieczeniach w usłudze Microsoft Defender oraz liczbę dołączonych urządzeń do Ochrona punktu końcowego w usłudze Microsoft Defender

-

Wykrywanie: Ta sekcja zawiera liczbę alertów i zdarzeń, w tym liczbę alertów skonsolidowanych w zdarzeniach, liczbę alertów pogrupowanych w zdarzenia oraz informacje o regułach aktywnego wykrywania i odpowiadających im akcjach reagowania utworzonych przez te

-

Ochrona: Karty w tej sekcji zawierają dane z funkcji automatycznego badania i reagowania firmy Microsoft, takie jak całkowita liczba zakłóconych ataków, lista zdarzeń zakłóceń, liczba złośliwych działań zablokowanych przez program antywirusowy Microsoft Defender oraz liczba zablokowanych złośliwych wiadomości e-mail i adresów URL

-

Badanie i reagowanie: Ta sekcja zawiera liczbę aktywnych i rozwiązanych alertów i zdarzeń, 10 najważniejszych krytycznych zdarzeń ze stanem każdego zdarzenia i liczbą zasobów, których dotyczy problem, liczbę zautomatyzowanych akcji badania i reagowania na zasoby, których dotyczy problem, oraz liczbę wiadomości e-mail, w których złośliwe pliki zostały automatycznie zidentyfikowane i wyodrębnione za pośrednictwem Microsoft Defender dla Office 365 automatycznego przeczyszczania zerogodzinnego (ZAP)

-

Badanie i odpowiedź oparta na technologii Copilot: ta sekcja zawiera liczbę analizowanych plików i skryptów, w których użyto Microsoft Copilot w usłudze Defender.

Zespoły SOC mogą używać ujednoliconego podsumowania zabezpieczeń, aby podkreślić wpływ codziennych operacji. Mogą również podkreślić, w jaki sposób zautomatyzowane działania firmy Microsoft wpływają na wydajną ochronę organizacji za pomocą funkcji, takich jak automatyczne zakłócanie ataków, zatrzymywanie ataków, zanim stanie się powszechne.

Wymagania wstępne

Ważna

Dane dotyczące ujednoliconego podsumowania zabezpieczeń są oparte na produktach i usługach firmy Microsoft w organizacji. Dane są ograniczone tylko do produktów firmy Microsoft, do których użytkownik ma aprowizowany dostęp. Jeśli na przykład organizacja ma Ochrona punktu końcowego w usłudze Microsoft Defender i Microsoft Defender dla Office 365, podsumowanie będzie zawierać tylko dane z tych dwóch produktów.

Użytkownicy muszą mieć następujące uprawnienia do wyświetlania ujednoliconego podsumowania zabezpieczeń:

- Podstawy danych zabezpieczeń (odczyt)

- Zarządzanie lukami w zabezpieczeniach (odczyt)

Ponadto użytkownicy muszą mieć uprawnienia do wyświetlania wszystkich urządzeń w organizacji.

Wyświetlanie ujednoliconego podsumowania zabezpieczeń

Aby uzyskać dostęp do ujednoliconego podsumowania zabezpieczeń i udostępnić je, wykonaj następujące kroki:

- Zaloguj się do portalu Microsoft Defender.

- W obszarze nawigacji wybierz pozycję Raporty. W obszarze Ogólne wybierz pozycję Ujednolicone podsumowanie zabezpieczeń.

- Strona raportu domyślnie automatycznie generuje dane z ostatnich 90 dni. Możesz dostosować dane tak, aby w razie potrzeby pokazywały ostatnie 30 dni.

- Po wygenerowaniu podsumowania możesz sprawdzić szczegóły każdej karty w każdej sekcji.

Porada

Wybierz tytuł karty, aby dowiedzieć się więcej o każdej karcie. Wybranie tytułu spowoduje otwarcie powiązanej strony dokumentacji firmy Microsoft.

- Podsumowanie można wyeksportować jako plik PDF lub CSV. Aby wyeksportować, wybierz menu rozwijane w prawym górnym rogu strony i wybierz format.

- Jeśli zdecydujesz się wyeksportować podsumowanie w formacie PDF, dostępna jest opcja dostosowania przez dodanie wybranego logo. Wybierz pozycję Przekaż logo, aby to zrobić. W przeciwnym razie możesz wybrać pozycję Generuj plik PDF , aby kontynuować eksportowanie podsumowania do pliku PDF.

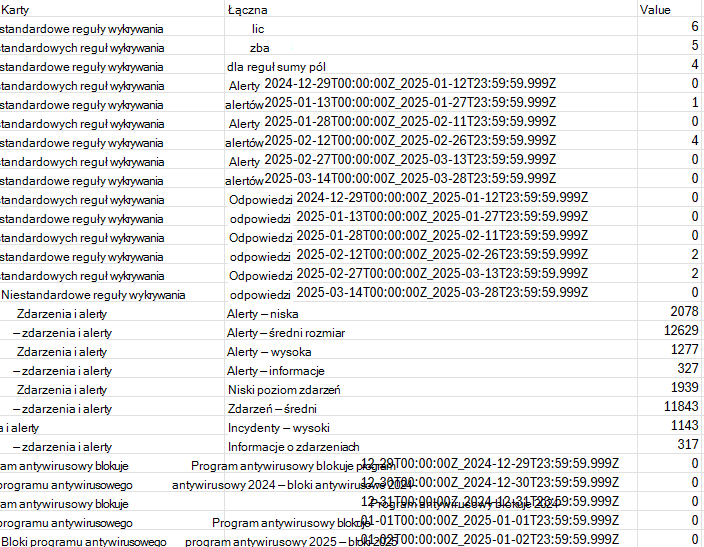

- Podczas eksportowania podsumowania jako pliku CSV plik jest automatycznie zapisywany na urządzeniu jako ujednolicone zabezpieczenia summary_{data i godzina wyeksportowane}.csv. Plik zawiera trzy kolumny nazwy karty, nazwę pola na karcie i wartość pola. Oto przykład.