Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Uwaga / Notatka

Ta wersja programu Visual Studio 2019 nie jest już obsługiwana. Najnowsza obsługiwana wersja to 16.11. Zaktualizuj instalację lub dokonaj aktualizacji do najnowszej wersji programu Visual Studio, aby zachować obsługę.

Aby uzyskać listę wszystkich informacji o wersji programu Visual Studio 2019, zobacz stronę historii wersji.

Ważne

Nie jest to najnowsza wersja programu Visual Studio. Aby pobrać najnowszą wersję, odwiedź stronę https://visualstudio.microsoft.com/downloads/ i zapoznaj się z informacjami o wersji programu Visual Studio 2022.

Wydania programu Visual Studio 2019 w wersji 16.4

- 12 października 2021 r. — Visual Studio 2019 w wersji 16.4.27

- 14 września 2021 r. — Visual Studio 2019 w wersji 16.4.26

- 10 sierpnia 2021 r. — Visual Studio 2019 w wersji 16.4.25

- 13 lipca 2021 r. — Visual Studio 2019 w wersji 16.4.24

- 8 czerwca 2021 r. — Visual Studio 2019 w wersji 16.4.23

- 11 maja 2021 r. — Visual Studio 2019 w wersji 16.4.22

- 13 kwietnia 2021 r. — Visual Studio 2019 w wersji 16.4.21

- 9 marca 2021 r. — Visual Studio 2019 w wersji 16.4.20

- 10 lutego 2021 r. — Visual Studio 2019 w wersji 16.4.19

- 9 lutego 2021 r. — Visual Studio 2019 w wersji 16.4.18

- 12 stycznia 2021 r. — Visual Studio 2019 w wersji 16.4.17

- 8 grudnia 2020 r. — Visual Studio 2019 w wersji 16.4.16

- 10 listopada 2020 r. — Visual Studio 2019 w wersji 16.4.15

- 13 października 2020 r. — Visual Studio 2019 w wersji 16.4.14

- 8 września 2020 r. — Visual Studio 2019 w wersji 16.4.13

- 11 sierpnia 2020 r. — Visual Studio 2019 w wersji 16.4.12

- 14 lipca 2020 r. — Visual Studio 2019 w wersji 16.4.11

- 9 czerwca 2020 r. — Visual Studio 2019 w wersji 16.4.10

- 27 maja 2020 r. — Visual Studio 2019 w wersji 16.4.9

- 12 maja 2020 r. — Visual Studio 2019 w wersji 16.4.8

- 14 kwietnia 2020 r. — Visual Studio 2019 w wersji 16.4.7

- 10 marca 2020 r. — Visual Studio 2019 w wersji 16.4.6

- 11 lutego 2020 r. — Visual Studio 2019 w wersji 16.4.5

- 30 stycznia 2020 r. — Visual Studio 2019 w wersji 16.4.4

- 14 stycznia 2020 r. — Visual Studio 2019 w wersji 16.4.3

- 17 grudnia 2019 r. — Visual Studio 2019 w wersji 16.4.2

- 10 grudnia 2019 r. — Visual Studio 2019 w wersji 16.4.1

- 3 grudnia 2019 r. — Visual Studio 2019 w wersji 16.4.0

Blog dotyczący programu Visual Studio 2019

Blog dotyczący programu Visual Studio 2019 to oficjalne źródło informacji o produkcie pochodzących od zespołu inżynierów ds. programu Visual Studio. Szczegółowe informacje na temat wydań programu Visual Studio 2019 można znaleźć w następujących wpisach:

- Nadeszła pora na wydanie programu Visual Studio 2019 w wersji 16.4

- Visual Studio 2019 16.4 (wersja zapoznawcza 2), sporty jesienne i przyprawa z dyni

- .NET Core Support and More in Visual Studio 2019 version 16.3 - Update Now! (Obsługa platformy .NET Core i innych w programie Visual Studio 2019 w wersji 16.3 — zaktualizuj teraz)

- Wydano program Visual Studio 2019 16.3 (wersja zapoznawcza 2) i program Visual Studio 2019 8.3 dla komputerów Mac (wersja zapoznawcza 2)!

- Program Visual Studio 2019 w wersjach 16.2 i 16.3 (wersja zapoznawcza 1) jest teraz dostępny

- Visual Studio 2019 16.2 (wersja zapoznawcza 2)

- Visual Studio 2019 w wersji 16.1 i 16.2 (wersja zapoznawcza)

- Visual Studio 2019: Szybsze tworzenie kodu. Pracuj inteligentniej. Utwórz przyszłość.

Zobacz pełną listę wszystkich elementów społeczności deweloperów wykonanych w programie Visual Studio 2019 w wersji 16.4

Visual Studio 2019 wersja 16.4.27

Visual Studio 2019 wersja 16.4.27

wydany 12 października 2021 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.27

Zalecenia dotyczące zabezpieczeń

CVE-2021-1971 Luka w zabezpieczeniach typu "odmowa usługi" openSSL

Istnieje potencjalna luka w zabezpieczeniach typu "odmowa usługi" w bibliotece OpenSSL, która jest zużywana przez usługę Git.

CVE-2021-3449 Luka w zabezpieczeniach dotycząca odmowy usługi OpenSSL

Istnieje potencjalna luka w zabezpieczeniach typu "odmowa usługi" w bibliotece OpenSSL, która jest zużywana przez usługę Git.

CVE-2021-3450 Luka w zabezpieczeniach dotycząca odmowy usługi OpenSSL

Potencjalne obejście dla flagi istnieje w bibliotece OpenSSL, która jest używana przez Git.

Visual Studio 2019 w wersji 16.4.26

Visual Studio 2019 w wersji 16.4.26

wydany 14 września 2021 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.26

Zalecenia dotyczące zabezpieczeń

CVE-2021-26434 Luka eskalacji uprawnień spowodowana nieprawidłowym przypisaniem uprawnień w programie Visual Studio

Luka w zabezpieczeniach przypisywania uprawnień istnieje w programie Visual Studio po zainstalowaniu pakietu Rozwój gier za pomocą C++ i wybraniu obciążenia Instalatora Unreal Engine. System jest podatny na LPE, ponieważ podczas instalacji tworzony jest katalog z dostępem do zapisu dla wszystkich użytkowników.

CVE-2021-36952 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu w programie Visual Studio

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje w programie Visual Studio, gdy nieprawidłowo obsługuje obiekty w pamięci. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może uruchomić dowolny kod w kontekście bieżącego użytkownika.

Visual Studio 2019 w wersji 16.4.25

Visual Studio 2019 w wersji 16.4.25

wydany 10 sierpnia 2021 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.25

- Rozwiązano problem, który dotyczył wykonywania polecenia aktualizacji w wierszu poleceń. Jeśli aktualizacja zakończy się niepowodzeniem po raz pierwszy, kolejne wydanie polecenia aktualizacji powoduje teraz wznowienie poprzedniej operacji, w której została przerwana.

Zalecenia dotyczące zabezpieczeń

CVE-2021-26423 luka w zabezpieczeniach dotycząca odmowy usługi platformy .NET Core

Istnieje luka w zabezpieczeniach umożliwiająca atak typu odmowa usługi, w której aplikacje serwera platformy .NET (Core) zapewniające punkty końcowe protokołu WebSocket mogą zostać wykorzystane w nieskończoność podczas próby odczytania pojedynczej ramki protokołu WebSocket.

CVE-2021-34485 luka w zabezpieczeniach dotycząca ujawniania informacji na platformie .NET Core

Luka w zabezpieczeniach umożliwiająca ujawnienie informacji istnieje, gdy zrzuty utworzone przez narzędzie do zbierania zrzutów awaryjnych i zrzutów na żądanie są tworzone z globalnymi uprawnieniami do odczytu w systemach Linux i macOS.

CVE-2021-34532 ASP.NET luka w zabezpieczeniach dotycząca ujawniania informacji podstawowych

Istnieje luka w zabezpieczeniach umożliwiająca ujawnienie informacji, polegająca na tym, że token JWT jest zapisany, jeśli nie można go przetworzyć.

Visual Studio 2019 w wersji 16.4.24

Visual Studio 2019 w wersji 16.4.24

wydany 13 lipca 2021 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.24

- Zestaw .NET 3.1.117 SDK wstawiony do programu Visual Studio 2019.

Visual Studio 2019 w wersji 16.4.23

Visual Studio 2019 w wersji 16.4.23

wydany 8 czerwca 2021 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.23

Zalecenia dotyczące zabezpieczeń

CVE-2021-31957 ASP.NET podatność na odmowę usługi

Luka w zabezpieczeniach typu "odmowa usługi" istnieje, gdy ASP.NET Core nieprawidłowo obsługuje rozłączenie klienta.

Visual Studio 2019, wersja 16.4.22

Visual Studio 2019, wersja 16.4.22

wydany 11 maja 2021 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.22

- Rozwiązano problem powodujący niepowodzenie aktualizacji, gdy administrator tworzy nowy układ programu Visual Studio na potrzeby wdrażania aktualizacji. Aktualizacja maszyny klienckiej zakończy się niepowodzeniem, ponieważ układ przeniósł lokalizacje.

Zalecenia dotyczące zabezpieczeń

CVE-2021-27068 Możliwe wykonanie zdalnego kodu (RCE) podczas umieszczania python.exe w podfolderze

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje podczas otwierania obszaru roboczego z kodem języka Python, a ten obszar roboczy zawiera python.exe w podfolderze skryptów.

CVE-2021-31204 Luka w zabezpieczeniach dotycząca podniesienia uprawnień na platformie .NET Core

Luka w zabezpieczeniach dotycząca podniesienia uprawnień istnieje w programach .NET 5.0 i .NET Core 3.1, gdy użytkownik uruchamia pojedynczą aplikację plików w systemach operacyjnych opartych na systemie Linux lub macOS.

Visual Studio 2019 w wersji 16.4.21

Visual Studio 2019 w wersji 16.4.21

wydany 13 kwietnia 2021 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.21

Zalecenia dotyczące zabezpieczeń

CVE-2021-27064 Luka w zabezpieczeniach dotycząca podniesienia uprawnień instalatora programu Visual Studio

** Luka w zabezpieczeniach, umożliwiająca zdalne wykonywanie kodu, występuje, gdy instalator programu Visual Studio wykonuje moduł opinii ze zwiększonymi uprawnieniami.

CVE-2021-28313 / CVE-2021-28321 / CVE-2021-28322 Luka w zabezpieczeniach dotycząca podniesienia poziomu uprawnień standardowej usługi kolektora centrum diagnostycznego

Luka w zabezpieczeniach dotycząca podniesienia uprawnień występuje, gdy standardowy moduł zbierający centrum diagnostyki nieprawidłowo obsługuje operacje na danych.

Visual Studio 2019 w wersji 16.4.20

Visual Studio 2019 w wersji 16.4.20

wydany 9 marca 2021 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.20

Zalecenia dotyczące zabezpieczeń

CVE-2021-21300 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu w usłudze Git dla programu Visual Studio

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje, gdy program Visual Studio klonuje złośliwe repozytorium.

CVE-2021-26701 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu na platformie .NET Core

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje w programach .NET 5 i .NET Core ze względu na sposób wykonywania kodowania tekstu.

Visual Studio 2019 w wersji 16.4.19

Visual Studio 2019 w wersji 16.4.19

wydany 10 lutego 2021 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.19

Visual Studio 2019 w wersji 16.4.18

Visual Studio 2019 w wersji 16.4.18

wydany 9 lutego 2021 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.18

Zalecenia dotyczące zabezpieczeń

CVE-2021-1639 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu usługi języka TypeScript

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje, gdy program Visual Studio ładuje złośliwe repozytorium zawierające pliki kodu JavaScript lub TypeScript.

CVE-2021-1721 Luka w zabezpieczeniach dotycząca odmowy usługi platformy .NET Core

Luka w zabezpieczeniach typu "odmowa usługi" istnieje podczas tworzenia żądania internetowego HTTPS podczas tworzenia łańcucha certyfikatów X509.

CVE-2021-24112 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu na platformie .NET 5 i .NET Core

Istnieje luka w zabezpieczeniach zdalnego wykonywania kodu w przypadku usuwania metaplików, jeżeli interfejs graficzny wciąż ma jego odwołanie. Ta luka w zabezpieczeniach istnieje tylko w systemach uruchomionych w systemie MacOS lub Linux.

Visual Studio 2019 wersja 16.4.17

Visual Studio 2019 wersja 16.4.17

wydany 12 stycznia 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.17

Zalecenia dotyczące zabezpieczeń

CVE-2021-1651 / CVE-2021-1680 Luka w zabezpieczeniach dotycząca podniesienia uprawnień standardowego modułu zbierającego centrum diagnostyki

Luka w zabezpieczeniach dotycząca podniesienia uprawnień występuje, gdy standardowy moduł zbierający centrum diagnostyki nieprawidłowo obsługuje operacje na danych.

CVE-2020-26870 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu instalatora programu Visual Studio

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje, gdy Instalator programu Visual Studio próbuje wyświetlić złośliwe znaczniki markdown.

CVE-2021-1723 Luka w zabezpieczeniach dotycząca odmowy usługi platformy .NET Core i programu Visual Studio

W implementacji usługi Kestrel istnieje luka w zabezpieczeniach typu "odmowa usługi".

Visual Studio 2019 w wersji 16.4.16

Visual Studio 2019 w wersji 16.4.16

wydany 8 grudnia 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.16

Zalecenia dotyczące zabezpieczeń

CVE-2020-17156 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu w programie Visual Studio

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje, gdy program Visual Studio klonuje złośliwe repozytorium.

Visual Studio 2019 wersja 16.4.15

Visual Studio 2019 wersja 16.4.15

wydany 10 listopada 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.15

Zalecenia dotyczące zabezpieczeń

CVE-2020-17100 Luka w zabezpieczeniach dotycząca manipulowania w programie Visual Studio

Luka w zabezpieczeniach umożliwiająca manipulowanie istnieje, gdy narzędzia Python Tools for Visual Studio tworzą folder python27. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może uruchamiać procesy w kontekście z podwyższonym poziomem uprawnień.

Visual Studio 2019 w wersji 16.4.14

Visual Studio 2019 w wersji 16.4.14

wydany 13 października 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.14

- Dodano flagę zgody w celu ograniczenia wpływu błędu JCC na niektóre procesory Intel.

- Przełącznik MEMMAX PGO powinien teraz zachowywać się w taki sposób, aby dane wejściowe użytkownika były bardziej respektowane.

- Ilość pamięci zarezerwowanej dla profilowania PGO została zmniejszona.

- Środowisko uruchomieniowe platformy .NET Core 2.1.13 i zestaw SDK 3.1.109 (3.1.9) zostały dodane do programu Visual Studio 2019.

Visual Studio 2019 w wersji 16.4.13

Visual Studio 2019 w wersji 16.4.13

wydany 8 września 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.13

Zalecenia dotyczące zabezpieczeń

CVE-2020-1130 Luka w zabezpieczeniach dotycząca podniesienia uprawnień standardowego modułu zbierającego centrum diagnostyki

Luka w zabezpieczeniach dotycząca podniesienia uprawnień występuje, gdy standardowy moduł zbierający centrum diagnostyki nieprawidłowo obsługuje operacje na danych. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może uruchamiać procesy w kontekście z podwyższonym poziomem uprawnień.

CVE-2020-1133 Luka w zabezpieczeniach dotycząca podniesienia uprawnień standardowego modułu zbierającego centrum diagnostyki

Luka w zabezpieczeniach dotycząca podniesienia uprzywilejowania występuje, gdy Moduł standardowy zbieracza diagnostyki niewłaściwie obsługuje operacje na plikach. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może uruchamiać procesy w kontekście z podwyższonym poziomem uprawnień.

CVE-2020-16856 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu w programie Visual Studio

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje w programie Visual Studio, gdy nieprawidłowo obsługuje obiekty w pamięci. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może uruchomić dowolny kod w kontekście bieżącego użytkownika.

CVE-2020-16874 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu w programie Visual Studio

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje w programie Visual Studio, gdy nieprawidłowo obsługuje obiekty w pamięci. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może uruchomić dowolny kod w kontekście bieżącego użytkownika.

CVE-2020-1045 Luka w zabezpieczeniach dotycząca obejścia funkcji zabezpieczeń platformy Microsoft ASP.NET Core

Luka w zabezpieczeniach dotycząca pomijania funkcji zabezpieczeń istnieje w sposób, w jaki program Microsoft ASP.NET Core analizuje zakodowane nazwy plików cookie. Analizator plików cookie ASP.NET Core dekoduje całe ciągi plików cookie, co może umożliwić złośliwemu osobie atakującej ustawienie drugiego pliku cookie o nazwie kodowanej procentem.

Dodatkowe poprawki w wersji 16.4.13

- Rozwiązano problem, który czasami powodował, że program Visual Studio lub MSBuild przestawał odpowiadać po anulowaniu kompilacji języka C++.

- Wersje programu .NET Core, niemające wsparcia, nie będą już ponownie instalowane podczas naprawy lub uaktualniania, jeśli zostały usunięte poza procesem instalacji Visual Studio.

Visual Studio 2019 w wersji 16.4.12

Visual Studio 2019 w wersji 16.4.12

wydany 11 sierpnia 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.12

Zalecenia dotyczące zabezpieczeń

CVE-2020-1597

Istnieje luka w zabezpieczeniach typu "odmowa usługi", gdy ASP.NET Core nieprawidłowo obsługuje żądania internetowe. Tę lukę w zabezpieczeniach może wykorzystać atakujący i spowodować odmowę usługi dla aplikacji internetowej platformy ASP.NET Core. Lukę w zabezpieczeniach można wykorzystać zdalnie bez uwierzytelniania.

Visual Studio 2019 w wersji 16.4.11

Visual Studio 2019 w wersji 16.4.11

wydany 14 lipca 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.11

- Usunięto sporadyczne usterkę polegającą na tym, że analiza kodu C/C++ przestaje odpowiadać.

- Usunięto usterkę, w wyniku której po wywołaniu setjmp mogły być przywracane nieprawidłowe wartości.

- Środowiska uruchomieniowe .NET Core w wersji 1.0 i 2.0 zostały oznaczone jako "poza wsparciem" w interfejsie użytkownika konfiguracji i są opcjonalne dla wszystkich scenariuszy.

Zalecenia dotyczące zabezpieczeń

CVE-2020-1393 Luka w zabezpieczeniach dotycząca podniesienia uprawnień standardowego modułu zbierającego centrum diagnostyki

Luka w zabezpieczeniach dotycząca podniesienia uprawnień występuje, gdy Standardowa Usługa Zbierająca Centrum Diagnostycznego Windows nie może prawidłowo sanityzować danych wejściowych, co prowadzi do niezabezpieczonego ładowania bibliotek.

CVE-2020-1416 Luka w zabezpieczeniach dotycząca podniesienia uprawnień w programie Visual Studio

Występuje luka w zabezpieczeniach dotycząca podniesienia poziomu uprawnień w programie Visual Studio, gdy ładuje on zależności oprogramowania.

CVE-2020-1147 Luka w zabezpieczeniach dotycząca odmowy usługi platformy .NET Core

Zdalny nieuwierzytelniony atakujący może wykorzystać tę lukę w zabezpieczeniach, wysyłając specjalnie spreparowane żądania do aplikacji ASP.NET Core lub innej aplikacji, która analizuje niektóre typy kodu XML. Aktualizacja zabezpieczeń usuwa tę lukę w zabezpieczeniach, ograniczając typy, które mogą być obecne w ładunku XML.

Visual Studio 2019 w wersji 16.4.10

Visual Studio 2019 w wersji 16.4.10

wydany 9 czerwca 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.10

- Usunięto usterkę, w wyniku której po wywołaniu setjmp mogły być przywracane nieprawidłowe wartości.

Zalecenia dotyczące zabezpieczeń

pl-PL: CVE-2020-1108 / CVE-2020-1108.NET Core Podatność na odmowę usługi

Aby kompleksowo rozwiązać problem CVE-2020-1108, firma Microsoft opublikowała aktualizacje dla platform .NET Core 2.1 i .NET Core 3.1. Klienci korzystający z dowolnej z tych wersji platformy .NET Core powinni zainstalować najnowszą wersję platformy .NET Core. Zobacz Uwagi do Wydania , aby uzyskać najnowsze numery wersji i instrukcje dotyczące aktualizowania platformy .NET Core.

CVE-2020-1202 / CVE-2020-1203 Luka w zabezpieczeniach dotycząca podniesienia uprawnień standardowego modułu zbierającego centrum diagnostyki

Luka w zabezpieczeniach dotycząca podniesienia poziomu uprawnień występuje, gdy standardowy moduł zbierający centrum diagnostyki lub standardowy moduł zbierający programu Visual Studio niepoprawnie obsługują obiekty w pamięci.

CVE-2020-1293 / CVE-2020-1278 / CVE-2020-1257 Luka w zabezpieczeniach dotycząca podniesienia uprawnień standardowego modułu zbierającego centrum diagnostyki

Luka w zabezpieczeniach dotycząca podniesienia uprawnień występuje, gdy standardowa usługa modułu zbierającego centrum diagnostyki nieprawidłowo obsługuje operacje na plikach.

Visual Studio 2019 w wersji 16.4.9

Visual Studio 2019 w wersji 16.4.9

wydany 27 maja 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.9

- To naprawia usterkę buforowania w analizie używanej przez optymalizację, co powoduje usunięcie instrukcji błędnie oznaczonych jako niepotrzebne. Poprawka polega na wykrywaniu przypadków, w których w przeciwnym razie przechowywalibyśmy nieaktualne dane w pamięci podręcznej. Trudno jest całkowicie określić, kiedy to się pojawia, ale w raporcie był to operator modulo użyty na indeksie w pętli. Dodaliśmy nieobsługiwaną flagę /d2ssa-bit-estimator-, aby całkowicie wyłączyć określoną optymalizację w przyszłości. Ta flaga została dodana z poprawką i nie jest obecna w poprzednich wersjach.

- Dodano obsługę, aby ograniczyć wpływ na wydajność spowodowany przez aktualizację mikrokodu erraty Intel Jump Conditional Code (JCC) w niektórych procesorach Intel.

- Naprawiono fałszywe ostrzeżenia C6244 i awarie w cl.exe podczas analizy kodu spowodowanej zmiennymi lokalnymi lambda.

- Wewnętrzny błąd kompilatora (ICE) w PREfast 16.5 uruchomionym dla kodu pakietu Office

Visual Studio 2019 w wersji 16.4.8

Visual Studio 2019 w wersji 16.4.8

wydany 12 maja 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.8

- Dodaj zmianę, która umożliwia administratorom IT przedsiębiorstwa i inżynierom wdrażania konfigurowanie narzędzi, takich jak klient usługi Microsoft Update i program SCCM, w celu określenia stosowania aktualizacji programu VS2019 16.4 hostowanych w katalogu usługi Microsoft Update i programie WSUS.

Zalecenia dotyczące zabezpieczeń

CVE-2020-1108 Luka w zabezpieczeniach dotycząca odmowy usługi platformy .NET Core

Zdalny nieuwierzytelniony atakujący może wykorzystać tę lukę, wysyłając do aplikacji .NET Core specjalnie przygotowane żądania. Aktualizacja zabezpieczeń usuwa tę lukę w zabezpieczeniach, poprawiając sposób obsługi żądań internetowych przez aplikację internetową platformy .NET Core.

CVE-2020-1161 Luka w zabezpieczeniach dotycząca odmowy usługi platformy .NET Core

Zdalny nieuwierzytelniony atakujący może wykorzystać tę lukę w zabezpieczeniach, wysyłając specjalnie spreparowane żądania do aplikacji ASP.NET Core. Aktualizacja zabezpieczeń usuwa tę lukę w zabezpieczeniach, poprawiając sposób obsługi żądań internetowych przez aplikację internetową ASP.NET Core.

Visual Studio 2019 w wersji 16.4.7

Visual Studio 2019 w wersji 16.4.7

wydany 14 kwietnia 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.7

Zalecenia dotyczące zabezpieczeń

CVE-2020-0899 Luka w zabezpieczeniach dotycząca podniesienia uprawnień w programie Microsoft Visual Studio

Luka w zabezpieczeniach dotycząca podniesienia uprawnień występuje, gdy usługa aktualizatora programu Microsoft Visual Studio nieprawidłowo obsługuje uprawnienia do plików. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może zastąpić dowolną zawartość pliku w kontekście zabezpieczeń systemu lokalnego.

CVE-2020-0900 Luka w zabezpieczeniach dotycząca podniesienia poziomu uprawnień w usłudze Instalatora rozszerzeń programu Visual Studio

Luka w zabezpieczeniach dotycząca podniesienia uprawnień występuje, gdy usługa Instalatora rozszerzeń programu Visual Studio nieprawidłowo obsługuje operacje na plikach. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może usunąć pliki w dowolnych lokalizacjach z podwyższonym poziomem uprawnień.

CVE-2020-5260 Luka w zabezpieczeniach dotycząca przecieku poświadczeń w usłudze Git dla programu Visual Studio spowodowana niewystarczającą weryfikacją adresów URL

Luka w zabezpieczeniach dotycząca wycieku poświadczeń istnieje, gdy specjalnie spreparowane adresy URL są analizowane i wysyłane do pomocników poświadczeń. Może to prowadzić do wysyłania poświadczeń do nieprawidłowego hosta.

Visual Studio 2019 wersja 16.4.6

Visual Studio 2019 wersja 16.4.6

wydany 10 marca 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.6

- Błąd kompilacji: warunek logiczny został błędnie uznany za zawsze prawdziwy.

- Problem z rozwijaniem pętli w kompilatorze programu Visual Studio 2019

- CL (VC v19.24) ulega awarii podczas kompilowania w folderze woluminu platformy Docker

- CL (VC v19.22) ulega awarii, gdy rozpoczyna się z parametrem /ZI w kontenerze Dockera

- Kompilowanie wewnętrznych funkcji SSE za pomocą kompilatora MSVC 19.20: skompilowany kod daje nieprawidłowe wyniki w jednym konkretnym przypadku

- Kod C++ AMP nie zostanie skompilowany w programie Visual Studio 2019 16.3.1

- Czasami coroutine_handle<>::destroy() wznawia korutynę zamiast je niszczyć.

- Nowe opcje łagodzenia skutków Spectre w kompilatorze języka C++: /Qspectre-load & /Qspectre-load-cf do hartowania spekulatywnego obciążenia.

Zalecenia dotyczące zabezpieczeń

CVE-2020-0793 i CVE-2020-0810 Luka w zabezpieczeniach dotycząca podniesienia poziomu uprawnień standardowego modułu zbierającego centrum diagnostyki

Luka związana z podniesieniem uprawnień istnieje, gdy standardowy zbieracz Centrum diagnostyki nieprawidłowo obsługuje operacje na plikach, lub gdy usługa standardowego zbieracza Centrum diagnostyki systemu Windows nie potrafi prawidłowo odfiltrować danych wejściowych.

CVE-2020-0884 Luka w zabezpieczeniach fałszowania podczas tworzenia dodatku programu Outlook Web

Luka w zabezpieczeniach fałszowania istnieje podczas tworzenia dodatku internetowego Outlook, jeśli jest włączone uwierzytelnianie wieloskładnikowe, ponieważ zawiera adres URL odpowiedzi, który nie jest chroniony protokołem SSL. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może naruszyć bezpieczeństwo i ryzyko związane z ochroną prywatności.

CVE-2020-0789 Luka w zabezpieczeniach typu odmowa usługi instalatora rozszerzeń programu Visual Studio

Visual Studio 2019 wersja 16.4.5

Visual Studio 2019 wersja 16.4.5

wydany 11 lutego 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.5

- Konflikt scalania: brakuje opcji „Take Source”/„Keep Target”

- Awarie podczas próby debugowania aplikacji platformy uwp

- Nie można wybrać docelowej platformy Azure w wersji 12 dla projektu bazy danych

- Naprawiono awarie lub błędy, które mogą wystąpić podczas uruchamiania programu Visual Studio po akcji instalacji wymagającej ponownego uruchomienia.

- Rozwiązano problem z wdrażaniem aplikacji platformy Xamarin.Android. To wcześniej wymagało ręcznego odinstalowania aplikacji z urządzenia lub emulatora.

- Ta zmiana naprawia usterkę polegającą na tym, że kompilator może czasami niepoprawnie usunąć instrukcję w kohroutynie języka C++.

Visual Studio 2019 w wersji 16.4.4

Visual Studio 2019 w wersji 16.4.4

wydany 30 stycznia 2020 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.4

- Nie znaleziono niestandardowego szablonu projektu

- msvsmon.exe zawiesza się przy trafieniu na punkt przerwania w natywnym kodzie C++

- Wyszukaj folder w Eksploratorze rozwiązań, a następnie kliknij pozycję Strona główna lub X w polu wyszukiwania. Widok jest resetowany.

- Bieżący wiersz argumentu narzędzia zewnętrznego to zawsze zero.

- Nie można utworzyć projektu funkcji w wersji 3.

- Naruszenie dostępu przy próbie odczytu lokalizacji 0xFFFFFFFFFFFFFFFF. po zaktualizowaniu do programu VS 2019 Update 16.4.3

- Nie można utworzyć aplikacji funkcjonalnej poniżej wersji 16.4

- MSVC2019 generuje instrukcje AVX-512 w trybie AVX/AVX2

- Nieprawidłowe generowanie kodu za pomocą narzędzia rsqrtss (zarejestruj clobber)

- Debuger programu Visual Studio 2019 ulega awarii podczas wyświetlania stosu wywołań FastLink.

- C#: Naprawiono awarię występującą, gdy konstruktor atrybutu dekoruje sam siebie, a włączone są typy odniesień dopuszczające wartości null.

- Usunięto usterkę analizy optymalizacji, w której gubiliśmy informacje o aliasach dla tablic o nieokreślonej długości (zadeklarowanych jako extern int a[]), gdy rozwijaliśmy pętle, co prowadziło do ewentualnego nieprawidłowego usunięcia operacji na pamięci.

Visual Studio 2019 w wersji 16.4.3

Visual Studio 2019 w wersji 16.4.3

wydany 14 stycznia 2020 r.

Zalecenia dotyczące zabezpieczeń

CVE-2020-0602 ASP.NET Core podatność odmowy usługi

Zdalny nieuwierzytelniony atakujący może wykorzystać tę lukę w zabezpieczeniach, wysyłając specjalnie spreparowane żądania do aplikacji ASP.NET Core. Aktualizacja zabezpieczeń usuwa tę lukę w zabezpieczeniach, poprawiając sposób obsługi żądań internetowych przez aplikację internetową ASP.NET Core.

CVE-2020-0603 Luka w zabezpieczeniach ASP.NET Core umożliwiająca zdalne wykonanie kodu

Zdalny nieuwierzytelniony atakujący może wykorzystać tę lukę w zabezpieczeniach, wysyłając specjalnie spreparowane żądania do aplikacji ASP.NET Core. Aktualizacja zabezpieczeń usuwa tę lukę w zabezpieczeniach, poprawiając sposób obsługi aplikacji internetowej ASP.NET Core w pamięci.

CVE-2020-0605 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu na platformie .NET Core

Wykorzystanie luki w zabezpieczeniach wymaga, aby użytkownik otworzył specjalnie spreparowany plik z wersją platformy .NET Core, której dotyczy problem. W scenariuszu ataku e-mail osoba atakująca może wykorzystać tę lukę w zabezpieczeniach, wysyłając specjalnie spreparowany plik do użytkownika i przekonując użytkownika do otwarcia pliku. Aktualizacja zabezpieczeń usuwa tę lukę w zabezpieczeniach, poprawiając sposób sprawdzania znaczników źródłowych pliku przez platformę .NET Core.

CVE-2020-0606 Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu na platformie .NET Core

Wykorzystanie luki w zabezpieczeniach wymaga, aby użytkownik otworzył specjalnie spreparowany plik z wersją platformy .NET Core, której dotyczy problem. W scenariuszu ataku e-mail osoba atakująca może wykorzystać tę lukę w zabezpieczeniach, wysyłając specjalnie spreparowany plik do użytkownika i przekonując użytkownika do otwarcia pliku. Aktualizacja zabezpieczeń usuwa tę lukę w zabezpieczeniach, poprawiając sposób sprawdzania znaczników źródłowych pliku przez platformę .NET Core.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.3

- DateTime.Now = Nie można podać wartości: nie można odnaleźć wartości hosta

- Błąd generowania kodu MSVC reverse_iterator w kompilacji debugowej x64 C++17

- Błąd C2440 podczas tworzenia pliku atlenc.h z /permissive- w programie VS 16.4 Preview 1

- Ostatnia aktualizacja programu Visual Studio złamała uwierzytelnianie NTLM w systemie Android (wygląda na to, że nowa wersja Momo byłaby powodem)

- Program Visual Studio 16.3.1 kończy się niepowodzeniem podczas kompilowania kodu szablonu (np. z zestawu Basler Pylon SDK)

- Używanie języka TypeScript 3.7 dla funkcji IntelliSense

- Program XCode 11.3 jest zbyt nowy po aktualizacji do wersji 8.4

- Przekazałeś pakiet APK lub Android App Bundle z nieprawidłowymi lub brakującymi informacjami o podpisach niektórych plików. Musisz utworzyć prawidłowy podpisany plik APK lub pakiet aplikacji systemu Android.

- Nie można uruchomić projektu platformy UWP

- Funkcja IntelliSense języka JavaScript nie działa po aktualizacji 16.4.1

- Xib: w Xcode występuje nowy problem z renderowaniem w przypadku używania składników niestandardowych

- Błąd scenorysu: "Program Xcode jest zbyt nowy"

- Ulepszenia stabilności debugowania aplikacji systemu watchOS.

- Dodaje obsługę zestawu Xcode 11.3 SDK.

- Naprawiono awarię, gdy flaga fstack-protector-strong jest włączona.

- Naprawiono pewne niespójne zachowanie z debugerem.

Visual Studio 2019 w wersji 16.4.2

Visual Studio 2019 w wersji 16.4.2

wydany 17 grudnia 2019 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.2

- Program VS2019 w wersji zapoznawczej 4 złamał symbole kompilacji warunkowej w języku C#

- Interfejs API został wycofany

- Debugowanie systemu Android nie działa w najnowszej wersji 16.4 "Debuggee zwróciło kod błędu INVALID_ARGUMENT"

- Naprawiono częste opóźnienie interfejsu użytkownika, które może wystąpić podczas korzystania z edytora.

- Naprawiono awarię, gdy konstruktor atrybutu jest ozdobiony samym sobą, a typy odwołań dopuszczane do wartości null są włączone podczas korzystania z języka C#.

- Rozwiązano problem polegający na tym, że program Visual Studio nie uruchamiał się lub ulegał awarii podczas ładowania rozwiązań w języku C# w niektórych konfiguracjach maszyn wirtualnych.

- Usunięto usterkę polegającą na tym, że symbole współzadania warunkowego zdefiniowane przez użytkownika zostały utracone po ponownym otwarciu strony właściwości kompilacji.

Visual Studio 2019 w wersji 16.4.1

Visual Studio 2019 w wersji 16.4.1

wydany 10 grudnia 2019 r.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4.1

- Naprawiono błąd "operacja zapisu nie powiodła się. Najpierw musisz uzyskać dostęp do zapisu z poziomu elementu dataschemamodelcontroller" podczas próby opublikowania bazy danych

- Usuń wyjątki ExecutionEngineException podczas używania SignalR na urządzeniach iOS w niektórych konfiguracjach

- Poprawka środowiska uruchomieniowego "CEE_RET: stos typu wartości" ulega awarii, gdy interpreter został włączony z niektórymi bibliotekami

- Język TypeScript 3.7.3 jest teraz domyślnie dołączony, który zawiera kilka poprawek problemów wpływających na środowisko edycji języka JavaScript i Języka TypeScript.

- Może pozwolić na złagodzenie awarii związanej z błędem Per-Monitor w programie Visual Studio.

Zalecenia dotyczące zabezpieczeń

CVE-2019-1349 Luka w zabezpieczeniach dotycząca zdalnego wykonywania w usłudze Git dla programu Visual Studio z powodu zbyt słabych ograniczeń nazw modułów podrzędnych

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje, gdy Git napotyka kolizje nazw podmodułów dla katalogów równorzędnych podmodułów. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może zdalnie wykonać kod na maszynie docelowej. Aktualizacja zabezpieczeń usuwa tę lukę w zabezpieczeniach przez pobranie nowej wersji narzędzia Git dla systemu Windows, która wymaga, aby katalog klonu modułów podrzędnych był pusty.

CVE-2019-1350 Luka związana ze zdalnym wykonywaniem kodu w Git dla programu Visual Studio z powodu niepoprawnego cytowania argumentów wiersza poleceń

Luka zdalnego wykonywania kodu występuje, gdy Git interpretuje argumenty wiersza polecenia z pewnym cytowaniem podczas klonowania cyklicznego w połączeniu z adresami URL SSH. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może zdalnie wykonać kod na maszynie docelowej. Aktualizacja zabezpieczeń rozwiązuje tę lukę w zabezpieczeniach, wdrażając nową wersję Git for Windows, która rozwiązuje ten problem.

CVE-2019-1351 Luka w zabezpieczeniach Git dla Visual Studio umożliwiająca dowolne nadpisywanie plików, spowodowana użyciem nazw dysków nieopartych na literach podczas klonowania

W Git istnieje luka umożliwiająca dowolne zastępowanie plików, gdy nazwy dysków, które nie są pojedynczymi literami, pomijają procedury kontroli bezpieczeństwa w git clone. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może zapisywać dowolne pliki na maszynie docelowej. Aktualizacja zabezpieczeń rozwiązuje tę lukę w zabezpieczeniach, wdrażając nową wersję Git for Windows, która rozwiązuje ten problem.

CVE-2019-1352 Luka w zabezpieczeniach zdalnego wykonywania w narzędziu Git dla programu Visual Studio spowodowana nieznajomością alternatywnych strumieni danych NTFS

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje w usłudze Git podczas klonowania i zapisywania w katalogu .git/ za pośrednictwem alternatywnych strumieni danych NTFS. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może zdalnie wykonać kod na maszynie docelowej. Aktualizacja zabezpieczeń usuwa tę lukę, wprowadzając nową wersję Git dla systemu Windows, która została zaopatrzona w obsługę alternatywnych strumieni danych NTFS.

CVE-2019-1354 Luka w zabezpieczeniach Git dla Visual Studio umożliwiająca dowolne nadpisywanie plików z powodu braku odmowy zapisu śledzonych plików zawierających ukośniki odwrotne

W usłudze Git istnieje dowolna luka w zabezpieczeniach dotycząca zastępowania plików, gdy wpisy drzewa z ukośnikami odwrotnymi i złośliwymi linkami mogą wyłamać się z drzewa roboczego. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może zapisywać dowolne pliki na maszynie docelowej. Aktualizacja zabezpieczeń usuwa tę lukę, stosując nową wersję programu Git dla systemu Windows, która nie pozwala na użycie znaków ukośnika odwrotnego.

CVE-2019-1387 Luka w zabezpieczeniach dotycząca zdalnego wykonywania w usłudze Git dla programu Visual Studio, spowodowana zbyt łagodną weryfikacją nazw modułów podrzędnych w rekursywnych klonach

Luka w zabezpieczeniach dotycząca zdalnego wykonywania kodu istnieje w Git podczas klonowania rekurencyjnego z podmodułami. Osoba atakująca, która pomyślnie wykorzystała tę lukę w zabezpieczeniach, może zdalnie wykonać kod na maszynie docelowej. Aktualizacja zabezpieczeń usuwa tę lukę w zabezpieczeniach, przyjmując nową wersję usługi Git dla systemu Windows, która zaostrza walidację nazw modułów podrzędnych.

CVE-2019-1486 Luka w zabezpieczeniach dotycząca przekierowywania adresów URL rozszerzenia live share

Wykryto lukę w zabezpieczeniach fałszowania w rozszerzeniu Visual Studio Live Share, gdy gość połączony z sesją live share został przekierowany do dowolnego adresu URL określonego przez hosta sesji. Osoba atakująca mogła pomyślnie wykorzystać tę lukę w zabezpieczeniach i spowodować otwarcie przeglądarki przez komputer gościa i przejście do złośliwego adresu URL bez wyraźnej zgody. Była to część funkcji "Serwer udostępniony" usługi Live Share, która zezwalała na automatyczne przekierowywanie portów podczas aktywnej sesji Live Share. Najnowsza aktualizacja usuwa tę lukę w zabezpieczeniach, monitując gościa live share o zgodę przed przejściem do adresu URL określonego przez hosta.

Visual Studio 2019 w wersji 16.4

Visual Studio 2019 w wersji 16.4

wydany 3 grudnia 2019 r.

Podsumowanie nowości w programie Visual Studio 2019 w wersji 16.4

- Program Visual Studio obsługuje teraz "tryb zgodności ze standardem FIPS"

- Powiększenie/położenie projektanta XAML domyślnie ustawiono na Dopasowanie całości.

- Dodano okno dialogowe Tworzenie powiązania danych.

- Ulepszenia IntelliSense dla regionów

- Fragmenty kodu w funkcji IntelliSense języka XAML

- Wyskakujące okienko edytora XAML jako osobne okno od projektanta

- Wyświetlanie zasobów dla zestawów, do których odwołania wybrano

- Tylko mój kod XAML w dynamicznym drzewie wizualnym

- Połącz słownik zasobów

- Obsługa wysp XAML

- Edytowanie szablonu działa teraz z kontrolkami od innych firm.

- Obsługa Clang-Tidy w projektach C++ z MSBuild i CMake, zarówno dla kompilatorów Clang, jak i MSVC.

- Obsługa narzędzia AddressSanitizer dla projektów skompilowanych za pomocą programu MSVC w systemie Windows.

- Obsługa publikowania lokalnych repozytoriów Git w usłudze GitHub.

- Zmień karty dokumentów na układ pionowy za pomocą pionowych kart dokumentów.

- Dodatki zwiększające produktywność platformy .NET w tej wersji obejmują możliwość konfigurowania poziomu ważności reguły stylu kodu bezpośrednio na liście błędów. Funkcja Znajdź wszystkie odwołania ma teraz możliwość grupowania według typu i elementu członkowskiego oraz refaktoryzacji w celu utworzenia funkcji lokalnej statycznej i przekazania zmiennych zdefiniowanych poza funkcją do deklaracji i wywołań funkcji.

- Szybko dostosuj sposób wyświetlania obiektów w oknach debugera przy użyciu nowej funkcji Przypięte właściwości .

- Okno narzędzia Kontenery dodaje możliwość inspekcji, zatrzymywania, uruchamiania i usuwania kontenerów i obrazów platformy Docker

- Opcja ulepszania wydajności uruchamiania przez automatyczne ukrywanie okien narzędzi

- Automatyczne wykrywanie ciągów połączeń programu SQL Server i usługi Azure Storage podczas zarządzania zależnościami publikowania lub przy użyciu połączonych usług

- Dodano obsługę tworzenia usługi Azure Functions przy użyciu 64-bitowego środowiska uruchomieniowego.

- Dodano obsługę opcji publikowania aplikacji .NET Core 3.0: Ready to Run (Crossgen), Linking i SingleExe

- Dodatki zwiększające produktywność platformy .NET w tej wersji obejmują możliwość konfigurowania poziomu ważności reguły stylu kodu bezpośrednio za pośrednictwem edytora, łatwego przechodzenia w górę łańcucha dziedziczenia za pomocą nowego polecenia Przejdź do podstawy, dodawania sprawdzania wartości null dla wszystkich parametrów i dokumentacji XML na potrzeby zastępowania metod.

- Przeładowywanie kodu XAML na gorąco dla zestawu narzędzi Xamarin.Forms

- Publikowanie pakietu aplikacji systemu Android

- Kreator migracji AndroidX

- Lintowanie układów Androida

Szczegóły nowości w programie Visual Studio 2019 w wersji 16.4

Program Visual Studio obsługuje teraz "tryb zgodności ze standardem FIPS"

Począwszy od wersji 16.4, program Visual Studio 2019 obsługuje teraz tryb zgodności ze standardem FIPS 140-2 podczas tworzenia aplikacji i rozwiązań dla systemów Windows, Azure i .NET. Podczas tworzenia aplikacji lub rozwiązań dla platform innych niż Microsoft, takich jak Linux, iOS lub Android, te platformy mogą nie używać zatwierdzonych algorytmów FIPS 140-2. Oprogramowanie innych firm dołączone do programu Visual Studio lub zainstalowanych rozszerzeń może również nie używać zatwierdzonych algorytmów FIPS 140-2. Ponadto tworzenie rozwiązań programu SharePoint nie obsługuje trybu zgodności ze standardem FIPS 140-2.

Aby skonfigurować tryb zgodności ze standardem FIPS 140-2 dla programu Visual Studio, zainstaluj program .NET Framework 4.8 i włącz ustawienie zasad grupy systemu Windows: "Kryptografia systemu: użyj zgodnych algorytmów FIPS na potrzeby szyfrowania, tworzenia skrótów i podpisywania".

Narzędzia WPF/UWP

Klienci tworzący aplikacje WPF/UWP zobaczą następujące ulepszenia w narzędziach XAML programu Visual Studio:

Projektant

- Powiększenie/położenie projektanta XAML teraz domyślnie ma wartość Dopasuj wszystko: Na podstawie opinii klientów ponownie oceniliśmy domyślne zachowanie powiększenia projektanta XAML, które występuje podczas otwierania okna/strony/kontrolki XAML itp. Poprzednie zachowanie przechowywało poziom powiększenia i położenie każdego pliku w sesjach programu Visual Studio, co powodowało zamieszanie, kiedy użytkownicy wracali do pliku po jakimś czasie. Począwszy od tej wersji będziemy przechowywać tylko poziom powiększenia i położenie przez czas trwania aktywnej sesji i wrócić do wartości domyślnej "dopasuj wszystko" po ponownym uruchomieniu programu Visual Studio.

- Okno dialogowe Tworzenie powiązania danych: Program Visual Studio miał okno dialogowe powiązania danych dostępne dla deweloperów programu WPF .NET Framework z poziomu kliknięcia prawym przyciskiem myszy projektanta XAML i Eksploratora właściwości, a to okno dialogowe było również wcześniej dostępne dla deweloperów platformy UWP. W tej wersji przywracamy to środowisko deweloperom platformy UWP i dodajemy obsługę aplikacji WPF .NET Core. Ta funkcja jest nadal w fazie rozwoju i będzie nadal ulepszana w przyszłości, aby przywrócić równoważność funkcji do możliwości okien dialogowych .NET Framework.

Edytor XAML

- Ulepszenia funkcji IntelliSense dla #regions: Począwszy od programu Visual Studio 2015, została udostępniona obsługa #region dla deweloperów korzystających z XAML w WPF i UWP, a ostatnio także dla deweloperów korzystających z Xamarin.Forms. W tej wersji naprawiliśmy usterkę w funkcji IntelliSense, dzięki czemu #regions będą teraz prawidłowo wyświetlane podczas pisania <!

- Fragmenty kodu w funkcji IntelliSense XAML: Funkcja IntelliSense została ulepszona w celu obsługi wyświetlania fragmentów kodu XAML. Będzie to działać zarówno dla wbudowanych fragmentów kodu, jak i wszystkich niestandardowych fragmentów kodu, które zostały dodane ręcznie. Począwszy od tej wersji, włączamy również kilka fragmentów kodu XAML: #region, definicja kolumny, definicja wiersza, setter oraz tag.

- Uruchamianie edytora XAML jako osobnego okna od projektanta: Teraz można łatwo podzielić projektanta XAML i związany z nim edytor XAML na oddzielne okna, używając nowego przycisku Wyskakującego XAML obok zakładki XAML. Po kliknięciu projektant XAML zminimalizuje przyłączoną do niego zakładkę, a otworzy nowe okno wyłącznie dla widoku edytora XAML. To nowe okno można przenieść do dowolnej grupy wyświetlania lub karty w programie Visual Studio. Należy pamiętać, że nadal istnieje możliwość rozszerzenia oryginalnego widoku XAML, ale wszystkie widoki XAML w tym samym pliku pozostaną zsynchronizowane w czasie rzeczywistym.

- Wyświetlanie zasobów dla odwoływanych zestawów: Funkcja IntelliSense XAML została zaktualizowana w celu obsługi wyświetlania zasobów XAML z odwoływanego zestawu (jeśli źródło nie jest dostępne) dla projektów WPF Framework i WPF .NET Core.

Narzędzia debugowania XAML

- Tylko mój kod XAML w dynamicznym drzewie wizualnym: Live Visual Tree to funkcja dostępna zarówno dla deweloperów platformy UWP, jak i WPF, gdy uruchamiają swoją aplikację w trybie debugowania i jest częścią narzędzi do edycji na żywo związanych z przeładowywaniem kodu XAML na gorąco. Wcześniej funkcja wyświetlała pełne na żywo drzewo wizualne dołączonej uruchomionej aplikacji bez możliwości filtrowania, aby zobaczyć tylko kod XAML napisany dla aplikacji. Spowodowało to bardzo hałaśliwe działanie, dlatego na podstawie opinii klientów dodaliśmy nową domyślną funkcję o nazwie „Just My XAML”, która ograniczy drzewo do kontrolek stworzonych przez Ciebie w aplikacji. Chociaż jest to nowa wartość domyślna, nadal można wrócić do poprzedniego działania za pomocą przycisku w samym drzewie wizualnym na żywo lub za pomocą nowego ustawienia (znajdowanego w obszarze: Opcje > Debugowanie > Ogólne > Włącz tylko mój XAML)

Zasoby i szablony

- Scal słownik zasobów: Teraz można łatwo scalić istniejący słownik zasobów w projekcie platformy UWP/WPF z dowolnym prawidłowym plikiem XAML przy użyciu nowej funkcji dostępnej za pośrednictwem Eksploratora rozwiązań. Po prostu otwórz plik XAML, do którego chcesz dodać instrukcję scalania, następnie znajdź w Eksploratorze rozwiązań plik, który chcesz scalić, i kliknij na nim prawym przyciskiem myszy. W menu kontekstowym wybierz opcję "Scal słownik zasobów do okna aktywnego", co spowoduje dodanie właściwego scalania kodu XAML ze ścieżką.

- Edytowanie szablonu działa teraz z kontrolkami z kontrolek innych firm: Teraz można utworzyć kopię szablonu kontrolek, nawet jeśli nie jest ona częścią rozwiązania jako kodu źródłowego. Dzięki tej zmianie funkcja "Edytuj szablon" będzie teraz dostępna i będzie działać tak samo jak w przypadku elementów 1-stronnych, dla których źródło jest już dziś dostępne. Należy pamiętać, że ta funkcja ma zastosowanie zarówno do bibliotek kontrolnych innych firm, jak i do bibliotek pierwszej firmy, gdzie źródło nie jest dostępne.

Wyspy XAML:

- Ulepszona obsługa platformy XAML: Dodaliśmy obsługę scenariusza XAML Islands dla aplikacji Windows Forms i WPF .NET Core 3, co ułatwia dodawanie kontrolki XAML platformy UWP do tych aplikacji. Dzięki tym ulepszeniom projekt platformy .NET Core 3 może odwoływać się do projektu platformy UWP zawierającego niestandardowe kontrolki XAML platformy UWP. Te kontrolki niestandardowe mogą być używane przez kontrolki WindowsXamlHost dostarczane w zestawie Narzędzi Społeczności systemu Windows w wersji 6 (Microsoft.Toolkit.Wpf.UI.XamlHost v6.0). Możesz również użyć projektu pakietowania aplikacji Windows, aby generować pakiety MSIX dla platformy .NET Core 3 za pomocą XAML Islands. Aby dowiedzieć się, jak rozpocząć pracę , odwiedź naszą dokumentację.

Język C++

- Analiza kodu obsługuje teraz natywnie język Clang-Tidy zarówno dla projektów MSBuild, jak i CMake, niezależnie od tego, czy używasz zestawu narzędzi Clang, czy MSVC. Testy zgodności z oprogramowaniem Clang mogą być uruchamiane w ramach analizy kodu w tle, wyświetlane jako ostrzeżenia w edytorze (zygzaki) i wyświetlane na liście błędów.

- Projekty Visual Studio CMake zawierają teraz strony Przegląd, które ułatwiają rozpoczęcie tworzenia aplikacji dla wielu platform. Te strony są dynamiczne i ułatwiają połączenie z systemem Linux oraz dodanie konfiguracji systemu Linux lub podsystemu WSL do projektu CMake.

- Menu rozwijane uruchamiania dla projektów CMake wyświetla teraz ostatnio używane obiekty docelowe i można je filtrować.

- Język C++/CLI obsługuje teraz międzyoperacyjność z platformą .NET Core w wersji 3.1 i wyższych w systemie Windows.

- Możesz teraz włączyć narzędzie ASan dla projektów skompilowanych przy użyciu kompilatora MSVC w systemie Windows na potrzeby instrumentacji w czasie działania kodu C++, co ułatwia wykrywanie błędów pamięci.

- Aktualizacje standardowej biblioteki języka C++ MSVC:

- C++17: Zaimplementowano

to_chars()ogólną precyzję, kończąc P0067R5 konwersje ciągów podstawowych (charconv). Stanowi to uzupełnienie implementacji wszystkich funkcji biblioteki standardu C++17. - C++20: Zaimplementowano koncepcje zmiany nazwy P1754R1 w celu standard_case. Aby uwzględnić funkcje w wersji zapoznawczej z najnowszej wersji roboczej języka C++, użyj flagi

/std:c++latestkompilatora . Flaga może być również ustawiona na stronie właściwości projektu języka C/C++ > za pośrednictwem właściwości C++ Language Standard.

- C++17: Zaimplementowano

- Dostępna jest nowa kolekcja narzędzi o nazwie C++ Build Insights. Aby uzyskać więcej informacji, zobacz blog zespołu języka C++ .

Obsługa publikowania w usłudze GitHub

- Funkcja publikowania w usłudze GitHub, która była częścią rozszerzenia GitHub dla programu Visual Studio , jest teraz dostępna w narzędziu GitHub Essentials w programie Visual Studio.

- Teraz możesz publikować lokalne repozytoria Git w usłudze GitHub przy użyciu przycisku Publikuj w usłudze GitHub na stronie Synchronizacja programu Team Explorer.

Pionowe zakładki dokumentów w Visual Studio

Zarządzaj kartami dokumentów na pionowej liście po lewej lub prawej stronie edytora.

Narzędzie do debugowania przypinanych właściwości

Teraz można szybko identyfikować i sprawdzać obiekty w czasie debugowania, przypinając właściwości do góry etykietek danych lub okna Watch, Autos i Locals przy użyciu funkcji Przypięte właściwości.

Okno narzędzi Kontenerów

- Możesz wylistować, sprawdzić, zatrzymać, uruchomić i usunąć kontenery

- Możesz wyświetlić dzienniki i zawartość pliku dla uruchomionych kontenerów, a także otworzyć okno terminalu w kontenerach

- Obrazy można wyświetlać, sprawdzać i usuwać

Automatyczne ukrywanie okien narzędzi

Włączenie tej opcji funkcji w wersji zapoznawczej pozwala pominąć opóźnienia uruchamiania wprowadzone przez uruchomienie programu Visual Studio z wieloma otwartymi oknami narzędzi.

Produktywność platformy .NET

- Teraz można skonfigurować poziom ważności reguły stylu kodu bezpośrednio za pośrednictwem listy błędów. Umieść kursor na błędzie, ostrzeżeniu lub sugestii. Kliknij prawym przyciskiem myszy i wybierz pozycję Ustaw poziom krytyczności. Następnie wybierz poziom ważności, który chcesz skonfigurować dla tej reguły. Zaktualizuje to istniejącą konfigurację EditorConfig, zmieniając surowość reguły na nową. Działa to również w przypadku analizatorów innych firm.

- Funkcja Znajdź wszystkie odwołania umożliwia teraz grupowanie według typu i członka.

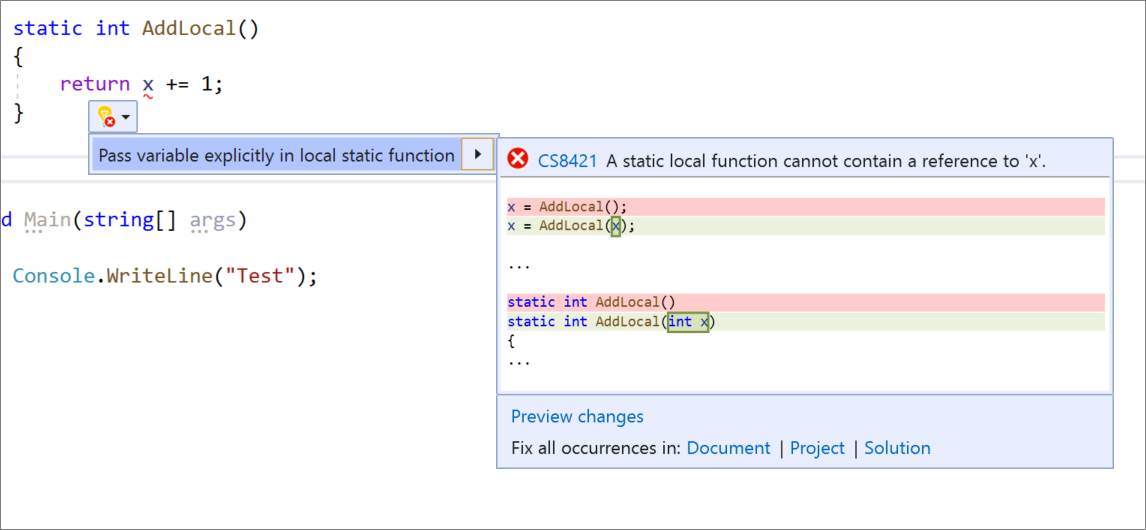

- Teraz można utworzyć funkcję lokalną statyczną i przekazać zmienne zdefiniowane poza funkcją do deklaracji i wywołań funkcji. Umieść kursor na lokalnej nazwie funkcji. Naciśnij (Ctrl+.), aby wyzwolić menu Szybkie akcje i refaktoryzacje . Wybierz Utwórz funkcję lokalną

static.

- Teraz możesz jawnie przekazać zmienną do lokalnej funkcji statycznej. Umieść kursor na zmiennej w statycznej funkcji lokalnej. Naciśnij (Ctrl+.), aby wyzwolić menu Szybkie akcje i refaktoryzacje . Wybierz opcję Przekaż zmienną jawnie w lokalnej funkcji statycznej.

Produktywność platformy .NET

- Teraz można skonfigurować poziom ważności reguły stylu kodu bezpośrednio za pośrednictwem edytora. Jeśli użytkownik nie ma obecnie pliku .editorconfig, zostanie dla nich wygenerowany. Umieść kursor na błędzie, ostrzeżeniu lub sugestii i wpisz (Ctrl+.), aby otworzyć menu Szybkie czynności i refaktoryzowanie. Wybierz „Konfiguruj lub pomiń problemy”. Następnie wybierz regułę i wybierz poziom ważności, który chcesz skonfigurować dla tej reguły. Zaktualizuje to istniejącą konfigurację EditorConfig, zmieniając surowość reguły na nową. Działa to również w przypadku analizatorów innych firm.

- Teraz możesz użyć polecenia Przejdź do bazy , aby przejść w górę łańcucha dziedziczenia. Polecenie Przejdź do bazy jest dostępne w menu kontekstowym (kliknij prawym przyciskiem myszy) elementu, który chcesz nawigować po hierarchii dziedziczenia. Możesz też wpisać (Alt+Strona główna). Jeśli istnieje więcej niż jeden wynik, zostanie otwarte okno narzędzia ze wszystkimi wynikami, do których można przejść.

- Teraz można dodać kontrole wartości null dla wszystkich parametrów. Spowoduje to dodanie instrukcji if, które sprawdzają nullowość wszystkich parametrów nullable, które nie są wcześniej sprawdzane. Umieść kursor na dowolnym parametrze w metodzie . Naciśnij (Ctrl+.), aby wyzwolić menu Szybkie akcje i refaktoryzacje . Wybierz opcję "Dodaj sprawdzanie wartości null dla wszystkich parametrów".

- Metody, które nie mają dokumentacji XML, mogą teraz automatycznie dziedziczyć dokumentację XML z metody, którą zastępują. Umieść kursor na metodzie, która nie została udokumentowana, a która implementuje udokumentowaną metodę interfejsu. Quick Info będzie następnie wyświetlać dokumentację XML dotyczącą metody interfejsu. Komentarze xml można również dziedziczyć z klas bazowych i interfejsów za pomocą tagu

<inheritdoc>. Przykład witryny Docs.

Xamarin

Przeładowywanie kodu XAML na gorąco dla zestawu narzędzi Xamarin.Forms

Przeładowywanie kodu XAML na gorąco dla zestawu narzędzi Xamarin.Forms przyspiesza programowanie i ułatwia kompilowanie, eksperymentowanie i iterowanie w interfejsie użytkownika. Nie musisz już ponownie kompilować aplikacji za każdym razem, gdy dostosujesz interfejs użytkownika — natychmiast wyświetla zmiany w uruchomionej aplikacji.

Publikowanie pakietu aplikacji systemu Android

Pakiety aplikacji systemu Android można teraz tworzyć podczas publikowania aplikacji systemu Android w programie Visual Studio. Pakiety App Bundles zapewniają użytkownikom zoptymalizowane APK zgodnie ze specyfikacjami urządzeń podczas pobierania aplikacji ze Sklepu Google Play lub różnych sklepów Android.

Kreator migracji AndroidX

Teraz możesz użyć kreatora migracji AndroidX, aby przekonwertować istniejącą aplikację systemu Android na androidX z biblioteki pomocy technicznej systemu Android.

Linting układu systemu Android

Podczas edytowania układów w projektancie systemu Android udostępniono zestaw typowych problemów.

Najważniejsze problemy rozwiązane w programie Visual Studio 2019 w wersji 16.4

- Niepoprawne generowanie kodu w programie Visual Studio 2019 16.3.0

- Nie można nawiązać połączenia z Mac-Server przy użyciu adresu XXX i użytkownika ... Nie można kontynuować przetwarzania kompilacji bez połączenia.

- Usterka kompilacji MSVC 14.23.28019

- System.MethodAccessException: Próba wywołania metody

- Przejdź do definicji prowadzi do niewłaściwej definicji w scenariuszach CRTP

- Problem z awarią w VS2019 ComboBox

- Logowanie do systemu opinii w programie Visual Studio kończy się niepowodzeniem z powodu "Nie można uzyskać blokady pliku na ... AadConfiguration.lock"

- Nie można załadować pliku projektu cmake

- Publikacja przez FTP nie przesyła wszystkich folderów

- Obowiązkowa kolekcja dzienników systemu VS

- Uruchamianie programu Visual Studio 2019 z wiersza polecenia w celu załadowania projektu CMake nie działa.

- Narzędzie opinii programu VS ULEGŁO AWARII podczas próby przycinania nieistniejącego zrzutu ekranu

- Wyszukiwanie i przesyłanie opinii nie działa dla mnie za serwerem proxy

- przejdź do definicji wyniki wyszukiwania symboli nie zawiera poprawnego symbolu

- Program Visual Studio 2019 stale ulega awarii przy kliknięciu w liczbę odwołań

- Wystąpił błąd podczas uruchamiania wybranego generatora kodu "sekwencja nie zawiera pasującego elementu"

- Drukowanie diagramu klas

- Obsługa instrukcji ADD SENSITIVITY CLASSIFICATION dla programu SSDT

- Narzędzie opinii nie stosuje motywu czarnego wysokiego kontrastu

- Nie można otworzyć okna eksploratora testów

- Zachowaj stan testu jednostkowego po aktualizacji repozytorium

- Jawna usterka interfejsu wprowadzona w rozwiązaniu Mono 6.4

- Błąd w procesie projektowania i budowy dla debugowania/ARM przy konfigurowaniu projektu do rozwoju na Linuxie.

- W dodatku VSTO, Visual Studio nie pozwala mi na utworzenie nowej klasy WPF

- Ostatnia aktualizacja programu Visual Studio złamała uwierzytelnianie NTLM w systemie Android (wygląda na to, że nowa wersja Momo byłaby powodem)

- Bez żadnych zmian w plikach źródłowych "Wprowadzono zmiany, których nie można skompilować".

- Pokaż okno wyników po uruchomieniu kompilacji nie działa poprawnie

- Możliwość ustawiania ustawień uruchamiania w pliku projektu

- Wyróżnianie składni C++ częściowo przestaje działać po wystąpieniu wyjątku typu NullReferenceException

- Naciśnięcie średnika powoduje zamknięcie funkcji IntelliSense zamiast wpisywania.

- Automatyczna konwersja pliku ANSI .rc na !! UTF8 (niepożądane !!!)

- Projekty usługi Azure Functions nigdy nie docierają do punktów przerwania, gdy opcja "Automatyczne zamykanie konsoli po zatrzymaniu debugowania" jest włączona

- Dodanie obszaru z projektu Razor Pages zgłasza błąd "Brak szkieletów obsługiwanych dla tego elementu".

- Funkcja 'Edycja i kontynuacja' w vs2017rc nie działa

- Okna narzędzi nieukrywanych automatycznie w systemie WPF mogą czasami zgłaszać błąd inicjowania

- Wyjątek odwołania o wartości null zgłaszany przez debuger

- Problem z używaniem języka clang-tidy w projekcie przy użyciu prekompilowanych nagłówków

- Nie można utworzyć archiwum systemu iOS — nie można wykonać procesu na serwerze XMA (ścieżka lub nazwa pliku są zbyt długie)

- Program Visual Studio zawiesza się podczas korzystania z narzędzia git blame

- Brak opcji "Analizuj pokrycie kodu" w menu testowym

- Funkcja IntelliSense języka C++ w programie VS2019 zgłasza błędy inkorektujące, których funkcja IntelliSense w programie VS2017 nie obsługuje

- operator jawny bool może być wywołany niejawnie przez operatory porównania

- Funkcja CodeLens nie działa

- Bardzo kruche ICE

- Błąd krytyczny C1001: w przypadku korzystania z funkcji szablonu constexpr w makrze MFC ON_COMMAND_RANGE() z kompilacją DEBUG

- Synchronizacja z aktywnym dokumentem, gdy eksplorator rozwiązań jest zamknięty, wybiera wszystkie pliki

- Funkcja Alignas powiązań strukturalnych (C++17) nie działa

- Program VS2019 C++ nie zdołał wyspecjalizować SFINAE (regresja)

- Funkcja IntelliSense interfejsu wiersza polecenia języka C++ niepoprawnie ostrzega, że właściwość nie ma metody dostępu "set"

- Xamarin fastlane: "Wystąpił błąd podczas synchronizowania informacji dla deweloperów: "Osiągnięto limit żądań do programu iTunes Connect".

- Obcięcie etykietki narzędzia IntelliSense

- Słowa kluczowe sterujące języka C++ nie są wyświetlane w propozycjach listy członków IntelliSense

- Narzędzia debugowania interfejsu użytkownika XAML — niepoprawne działanie przycisku "Włącz wybór"

- Lista parametrów funkcji nie jest w pełni wyświetlana w oknie podręcznym podczas wywoływania funkcji z licznymi parametrami.

- Nieprawidłowe formatowanie kodu z operatorem ampersand v2

- Nieprawidłowe wykrywanie obsługi atrybutu nodiscard z uzasadnieniem

- IntelliSense nie widzi katalogów uwzględniania vcpkg w konfiguracji WSL projektu CMake

- błąd LNK2005: "__cdecl Windows::Foundation::operator co_await(struct Windows::Foundation::IAsyncAction ^)" (?? __LFoundation@Windows@@YA@PE$AAUIAsyncAction@01@@Z) już zdefiniowany w pch.obj

- #pragma komunikat w VS2019 wyświetla wyjątek

- Tag identyfikatora

- Pakiet VCManagedPackage nie załadował się poprawnie podczas dołączania do sesji LiveShare

- VS2019 16.2.1 #pragma message pokazuje wyjątek

- Vs2019 Win10 1703 Modeling SDK DiagramClientView puste podczas ponownego ładowania

- C++/CLR + .Net Core ulega awarii programu Visual Studio

- C++: nieprawidłowe generowanie kodu dla operacji kopiowania struktury

- Wyłączenie limitów zasobów dla narzędzi diagnostycznych nie jest trwałe

- Eksplorator testów/CMake wyszukuje testy przed uruchomieniem testów

- Fragmenty kodu xaml w wersji preview VS2019 działają niepoprawnie z IntelliSense

- Program VS2019 16.3 wydaje się niepoprawnie wykrywać avX512 w systemie Windows 7 64-bitowym, gdy nie jest obecny

Znane problemy

Zobacz wszystkie problemy i dostępne obejścia w programie Visual Studio 2019 w wersji 16.4, korzystając z poniższego linku.

Historia uwag do wydania programu Visual Studio 2019

Więcej informacji na temat poprzednich wersji programu Visual Studio 2019 można znaleźć na stronie Historia informacji o wersji programu Visual Studio 2019.

Notatki o wydaniu Visual Studio 2019 wersja 16.4

Notatki o wydaniu Visual Studio 2019 wersja 16.4