Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

A busca de indicadores no Microsoft Sentinel ajuda a preservar as consultas e os resultados da consulta considerados relevantes. Você também pode registrar suas observações contextuais e referenciar suas descobertas adicionando anotações e marcas. Os dados com indicadores são visíveis para você e seus colegas de equipe para facilitar a colaboração. Para obter mais informações, consulte Indicadores.

Observação

Os favoritos só podem ser criados no portal do Azure. Embora não seja possível adicionar indicadores no portal do Microsoft Defender, você pode ver indicadores que já foram criados.

Importante

O Microsoft Sentinel geralmente está disponível no portal do Microsoft Defender, inclusive para clientes sem o Microsoft Defender XDR ou uma licença E5.

A partir de julho de 2026, todos os clientes que usam o Microsoft Sentinel no portal do Azure serão redirecionados para o portal do Defender e usarão apenas o Microsoft Sentinel no portal do Defender. A partir de julho de 2025, muitos novos clientes são automaticamente integrados e redirecionados para o portal do Defender.

Se você ainda estiver usando o Microsoft Sentinel no portal do Azure, recomendamos que você comece a planejar sua transição para o portal do Defender para garantir uma transição tranquila e aproveitar ao máximo a experiência de operações de segurança unificada oferecida pelo Microsoft Defender. Para obter mais informações, consulte É Hora de Mudar: Aposentando o portal Azure do Microsoft Sentinel para obter maior segurança.

Adicionar um favorito (somente portal do Azure)

Crie um indicador para preservar as consultas, os resultados, as observações e as descobertas.

Em Gerenciamento de ameaças, selecione Busca.

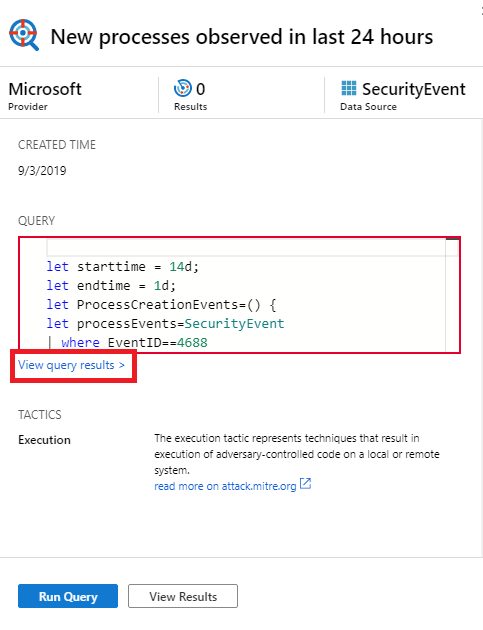

Na guia Consultas , selecione uma ou mais das consultas de busca.

Na barra de comandos superior, selecione Executar consultas selecionadas.

Selecione Exibir resultados da consulta. Por exemplo:

Essa ação abre os resultados da consulta no painel Logs .

Na lista de resultados da consulta de log, use as caixas de seleção para selecionar uma ou mais linhas que contenham as informações que você considere interessantes.

No portal do Azure, selecione Adicionar indicador:

À direita, no painel Adicionar indicador , opcionalmente, atualize o nome do indicador, adicione marcas e anotações para ajudá-lo a identificar o que era interessante sobre o item.

Os indicadores podem ser mapeados opcionalmente para técnicas ou subtécnicas MITRE ATT&CK. Os mapeamentos do MITRE ATT&CK são herdados de valores mapeados em consultas de busca, mas você também pode criá-los manualmente. Selecione a tática MITRE ATT&CK associada à técnica desejada no menu suspenso na seção Táticas & Técnicas do painel Adicionar marcador. O menu se expande para mostrar todas as técnicas MITRE ATT&CK e você poderá selecionar várias técnicas e subtécnicas nesse menu.

Agora, um conjunto expandido de entidades pode ser extraído dos resultados da consulta com indicador para investigação adicional. Na seção Mapeamento de entidade, use os menus suspensos para selecionar identificadores e tipos de entidade. Em seguida, mapeie a coluna nos resultados da consulta que contêm o identificador correspondente. Por exemplo:

Para exibir o indicador no grafo de investigação, você precisa mapear pelo menos uma entidade. Há suporte para mapeamentos de entidade para tipos de entidade de URL, IP, host e conta criados, preservando a compatibilidade com versões anteriores.

Selecione Criar para confirmar suas alterações e adicionar o marcador. Todos os dados marcados são compartilhados com outros analistas e essa é a primeira etapa para uma experiência de investigação colaborativa.

Os resultados da consulta de log oferecem suporte a indicadores sempre que esse painel é aberto do Microsoft Sentinel. Por exemplo, se você selecionar Geral>Logs na barra de navegação, selecione links de evento no grafo de investigações ou selecione uma ID de alerta nos detalhes completos de um incidente. Você não pode criar marcadores quando o painel Logs é aberto de outra localização, como diretamente do Azure Monitor.

Exibir e atualizar indicadores

Localize e atualize um indicador da guia indicador.

Para o Microsoft Sentinel no portal do Azure, em Gerenciamento de ameaças , selecione Busca.

Para o Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel>Gerenciamento de Ameaças>Caça.Selecione a guia Indicadores para exibir a lista de indicadores.

Pesquise ou filtre para localizar um indicador ou indicadores específicos.

Selecione indicadores individuais para exibir seus detalhes no painel à direita.

Faça as alterações conforme necessário. Suas alterações são salvas automaticamente.

Observação

Você só pode visualizar até 1.000 favoritos na guia de favoritos. Você pode visualizar o restante dos seus favoritos nos seus registros. Saiba mais

Exploração de indicadores no gráfico de investigação

Visualize seus dados com indicadores iniciando a experiência de investigação na qual você pode exibir, investigar e comunicar visualmente suas descobertas usando um diagrama de grafo de entidade interativo e uma linha do tempo.

Na guia Favoritos, selecione o favorito ou os favoritos que você deseja investigar.

Nos detalhes do indicador, verifique se pelo menos uma entidade está mapeada.

Selecione Investigar para exibir o marcador no grafo de investigação.

Para obter instruções para usar o grafo de investigação, consulte Usar o grafo de investigação para aprofundamento.

Adicionar marcadores a um novo ou existente incidente (somente no portal do Azure)

Adicione indicadores a um incidente da guia de indicadores na página Busca.

Na guia Indicadores, selecione o indicador ou os indicadores que você deseja adicionar a um incidente.

Selecione Ações de incidente na barra de comandos:

Selecione Criar novo incidente ou Adicionar ao incidente existente, conforme apropriado. Em seguida:

- Para um novo incidente: opcionalmente, atualize os detalhes do incidente e selecione Criar.

- Para adicionar um marcador a um incidente existente: selecione um incidente e selecione Adicionar.

Para exibir o indicador dentro do incidente,

- Vá para Microsoft Sentinel>Gerenciamento de Ameaças>Incidentes.

- Selecione o incidente com seu marcador e veja detalhes completos.

- Na página de incidentes, no painel esquerdo, selecione os Favoritos.

Exibir dados marcados em logs

Exiba consultas, resultados ou seu histórico com indicadores.

Na guia Busca>Indicadores, selecione o indicador.

No painel de detalhes, selecione os seguintes links:

Exiba a consulta de origem para exibir a consulta de origem no painel Logs .

Exibir logs de indicadores, para ver todos os metadados de indicador, que incluem quem fez a atualização, os valores atualizados e a hora da atualização.

Na barra de comando, na guia Busca>Indicadores, selecione Logs do Indicador para exibir os dados brutos do indicador para todos os indicadores.

Mostra todos os indicadores com metadados associados. Você pode usar consultas KQL (Kusto Query Language) para filtrar até chegar à versão mais recente do marcador específico que você está procurando.

Pode haver um atraso significativo (medido em minutos) entre o momento em que você cria um indicador e sua exibição na guia Indicadores.

Excluir um indicador

Excluir o marcador remove o marcador da lista na guia Marcador. A tabela HuntingBookmark para seu workspace do Log Analytics continua a conter entradas de marcadores anteriores, mas a entrada mais recente altera o valor SoftDelete para true, facilitando a filtragem de marcadores antigos. A exclusão de um indicador não remove da experiência de investigação nenhuma entidade associada a outros indicadores ou alertas.

Para excluir um indicador, conclua as etapas a seguir.

Na guia Hunting>, selecione o marcador ou os marcadores que você deseja excluir.

Clique com o botão direito do mouse e selecione a opção para excluir os indicadores selecionados.

Conteúdo relacionado

Neste artigo, você aprendeu como fazer uma investigação de busca usando indicadores no Microsoft Sentinel. Para saber mais sobre o Microsoft Sentinel, confira os seguintes artigos: