Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

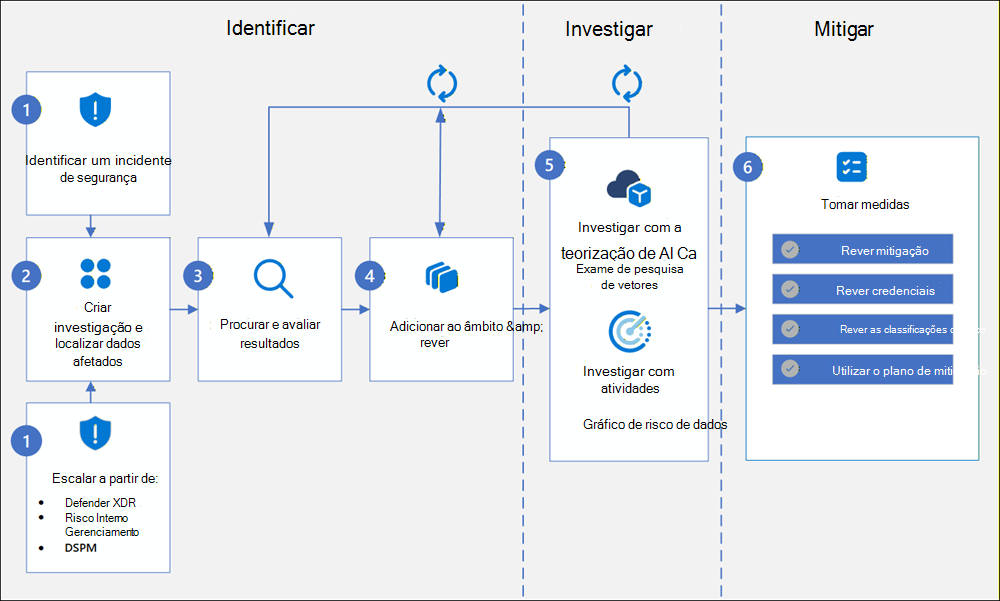

O fluxo de trabalho de Investigações de Segurança de Dados (pré-visualização) ajuda-o a identificar, investigar e tomar medidas em dados associados a incidentes de segurança e violação de dados. Este fluxo de trabalho não é um processo linear. Inclui requisitos de iteração significativos para vários dos passos para ajustar pesquisas, recolha de provas, classificação e investigação com IA e atividades.

Identificar e tomar medidas sobre dados e acesso utiliza o seguinte fluxo de trabalho:

Passo 1: identificar e escalar incidentes

Identificar um incidente de segurança de dados

As violações de dados e outros incidentes de segurança de dados requerem uma ação rápida para identificar e conter potenciais riscos para a sua organização. É fundamental que identifique rapidamente estes incidentes e simplifique uma resposta integrada. Investigar um incidente de segurança de dados pode ser assustador. Pode incluir fluxos de trabalho ineficientes em várias ferramentas, trabalho manual e complexidade extra à medida que a investigação aumenta de tamanho. Poderá enfrentar revisões intensivas da mão-de-obra dos dados afetados e aumento dos custos.

Investigações de Segurança de Dados (pré-visualização) ajuda-o a investigar e mitigar incidentes de segurança de dados e acelera o tempo de resolução. Depois de identificar um incidente de segurança de dados, crie uma nova investigação para permitir que a sua equipa de segurança de dados identifique dados relacionados com incidentes, realize análises aprofundadas de conteúdos e mitige o risco numa solução unificada.

Escalar um incidente de segurança de dados do Microsoft Defender XDR

Se já estiver a utilizar Microsoft Defender XDR na sua organização, a integração com Investigações de Segurança de Dados (pré-visualização) permite-lhe criar uma nova investigação de forma rápida e totalmente integrada. A investigação inclui automaticamente todos os itens de dados relacionados com incidentes do nó Defender XDR incidente.

Escalar um incidente de segurança de dados da Gestão de Riscos Internos

Se já estiver a utilizar a Gestão de Riscos Internos na sua organização, a integração com o Investigações de Segurança de Dados (pré-visualização) permite-lhe criar rapidamente uma nova investigação para atividades de utilizadores de risco identificadas.

Escalar a partir de informações no Gerenciamento da Postura de Segurança de Dados (pré-visualização)

Se já estiver a utilizar Gerenciamento da Postura de Segurança de Dados (pré-visualização) na sua organização, a integração com Investigações de Segurança de Dados (pré-visualização) permite-lhe criar rapidamente uma nova investigação a partir de potenciais informações e conclusões de transferência de dados não autorizadas.

Passo 2: Criar uma investigação e localizar dados afetados

Criar uma investigação no Investigações de Segurança de Dados (pré-visualização) é rápido e fácil. Consoante o seu cenário, pode criar investigações a partir de:

- Microsoft Defender XDR incidentes: crie uma investigação a partir de um incidente Defender XDR.

- Gerenciamento de Risco Interno do Microsoft Purview casos: crie uma investigação a partir da Gestão de Riscos Internos.

- Manualmente com o modo de rascunho completo: crie uma investigação com a opção de modo de rascunho completo para configurar origens de dados específicas e condições de pesquisa.

Passo 3: procurar, avaliar resultados e rever

Depois de criar uma investigação, pode rever e atualizar origens de dados. Utilize ferramentas de pesquisa para identificar itens relacionados com o incidente de segurança de dados. Esta revisão inclui itens dos seguintes serviços do Microsoft 365:

| Fonte de dados | Tipo de conteúdo pesquisado | Exemplos de conteúdo de risco |

|---|---|---|

| Exchange Online | E-mails e anexos em caixas de correio de utilizador | Credenciais ou segredos enviados por e-mail, ficheiros confidenciais partilhados externamente. |

| Microsoft Copilot | Pedidos e respostas de IA | Dados confidenciais em pedidos de Copilot ou IA. |

| Microsoft Teams | Mensagens de chat (1:1 e conversas de grupo) e mensagens de canal | Segredos incluídos em conversas, informações confidenciais em conversações do Teams. |

| OneDrive | Arquivos do usuário | Ficheiros de utilizador com chaves de acesso seguro, exportação de bases de dados e muito mais. |

| SharePoint | Documentos e ficheiros em sites | Documentos que contêm palavras-passe, dados do cliente ou planos confidenciais. |

Pode criar e executar diferentes pesquisas associadas a uma investigação. Utilize condições (como palavras-chave, tipos de ficheiro, incidentes e muito mais) no construtor de consultas para criar consultas de pesquisa personalizadas que devolvem resultados com os dados mais prováveis de serem relevantes para o incidente de segurança de dados.

Passo 4: adicionar dados ao âmbito da investigação

Depois de rever e refinar a consulta de pesquisa, adicione todos os itens de dados relevantes ao âmbito da investigação. Neste passo, vai filtrar e rever itens de dados específicos. Também identifica os itens que não pretende rever com as ferramentas de IA no Investigações de Segurança de Dados (pré-visualização).

Passo 5(a): Investigar itens

Depois de adicionar itens de dados ao âmbito da investigação, comece a refinar e a restringir os dados aos itens mais relevantes para a sua investigação. Reduzir os itens para a menor quantidade de dados aplicáveis ajuda a aumentar a velocidade e reduzir os custos associados ao processamento de IA.

Neste passo, execute as seguintes ações:

- Selecione itens específicos para adicionar diretamente ao seu plano de mitigação , se aplicável.

- Identificar ou excluir itens específicos do processamento de IA.

- Preparar os dados para o processamento de IA. Vetorize todos os itens não excluídos para ativar pesquisas semânticas e categorização de dados.

Passo 5(b): Investigar com IA

Depois de preparar itens de dados para processamento de IA e concluir o processamento, comece a utilizar ferramentas relacionadas com IA para ajudar a limitar o foco da investigação apenas aos itens mais impactantes e críticos.

Utilize as seguintes ferramentas e ações na sua revisão para identificar e tomar medidas em itens de dados específicos:

- Utilize a pesquisa de vetores para consultas de linguagem natural para identificar itens para revisão.

- Utilize Procurar com IA (pré-visualização) com consultas de linguagem natural e palavras-chave para resumir os resultados da pesquisa para revisão.

- Definir e configurar categorias condicionadas por IA para o conteúdo.

- Utilize áreas de exame incorporadas para os itens selecionados.

- Selecione os itens a adicionar ao plano de mitigação.

Importante

As considerações sobre os custos de armazenamento e de IA estão associadas à utilização de cada uma das ferramentas de IA no Investigações de Segurança de Dados (pré-visualização). Para obter mais informações, veja Modelos de faturação no Investigações de Segurança de Dados (pré-visualização) e Utilizar a análise de IA no Investigações de Segurança de Dados (pré-visualização).

Passo 5(c): Investigar com o gráfico de risco de dados (pré-visualização)

Depois de preparar os itens de dados para processamento de IA e concluir o processamento, utilize o gráfico de risco de dados para uma experiência de investigação visual que combine dados de atividade e recursos numa única vista. Esta vista ajuda-o a identificar nós e relações para utilizadores, sites e itens de dados relacionados com o incidente de segurança.

Para saber mais, confira:

Saiba mais sobre Microsoft Sentinel no Microsoft Purview (pré-visualização)Gráfico de risco de dados no Investigações de Segurança de Dados (pré-visualização)

Passo 6: Tomar medidas para mitigar

Depois de identificar os itens mais relevantes e impactantes associados ao incidente de segurança de dados, tome medidas específicas para ajudar a mitigar os riscos.

- Rever recomendações de mitigação: quando seleciona itens para análise e escolhe Mitigação como área de foco, a solução cria recomendações de mitigação. O processamento automatizado de IA identifica ameaças relacionadas e recomenda passos de mitigação.

- Rever os exames de credenciais: quando seleciona itens para exame e escolhe Credenciais como a área de foco, a solução identifica as credenciais e outros exames de recursos de acesso. O processamento da análise de IA identifica e gera automaticamente detalhes de credenciais, tipo e recomendações específicas.

- Rever os exames de risco: quando seleciona itens para exame e escolhe Riscos como a área de foco, a solução cria automaticamente uma classificação de risco de segurança e um exame. A classificação de risco ajuda-o a priorizar as ações de mitigação para os itens de dados mais impactantes e de risco.

- Utilize o plano de mitigação: depois de rever os exames e recomendações, adicione itens de dados específicos do âmbito de investigação ao plano de mitigação. Este plano ajuda-o a gerir e controlar a mitigação status para cada item de dados.

Práticas recomendadas

- Iterar e utilizar a análise de IA sabiamente: as investigações raramente terminam num passo. Utilize as sugestões de IA na categorização e na pesquisa de vetores para descobrir problemas ocultos. Valide sempre quaisquer descobertas críticas com olhos humanos. O julgamento do investigador é fundamental na tomada de decisões críticas.

- Mantenha o âmbito da investigação focado: é fácil ficar sobrecarregado à medida que descobre mais dados. Utilize a categorização para excluir informações irrelevantes e concentrar-se principalmente em itens de risco.

- Engage as equipas certas na sua organização mais cedo: os incidentes de segurança de dados abrangem frequentemente várias áreas. Estas áreas podem incluir segurança, TI e conformidade na sua organização. Partilhe com as equipas de parceiros assim que identificar as áreas que precisam de ação.

- Utilizar serviços Microsoft integrados: Investigações de Segurança de Dados (pré-visualização) faz parte do ecossistema mais amplo do Microsoft Purview e do Defender. Se a investigação sugerir um risco interno, abra um caso de Gestão de Riscos Internos. Se tiver começado a partir de um alerta de Microsoft Defender XDR, atualize esse incidente com as suas conclusões. O objetivo é uma vista ponto a ponto do incidente na sua organização.