Nota

O acesso a esta página requer autorização. Podes tentar iniciar sessão ou mudar de diretório.

O acesso a esta página requer autorização. Podes tentar mudar de diretório.

A partir do Windows Server 2022, o cliente DNS suporta DNS sobre HTTPS (DoH). Quando o DoH está habilitado, as consultas DNS entre o cliente DNS do Windows Server e o servidor DNS passam por uma conexão HTTPS segura em vez de texto sem formatação. Ao passar a consulta DNS através de uma ligação encriptada, fica protegida contra interceção por terceiros não fidedignos.

Configurar o cliente DNS para suportar DoH

Você só pode configurar o cliente Windows Server para usar DoH se o servidor DNS primário ou secundário selecionado para a interface de rede estiver na lista de servidores DoH conhecidos. Você pode configurar o cliente DNS para exigir DoH, solicitar DoH ou usar apenas consultas DNS tradicionais de texto simples. Para configurar o cliente DNS para suportar DoH no Windows Server com Experiência Desktop, execute as seguintes etapas:

No painel de controle Configurações do Windows, selecione Rede & Internet.

Na página Rede & Internet, selecione Ethernet.

Na tela Ethernet, selecione a interface de rede que você deseja configurar para DoH.

No ecrã Rede, desloque-se para baixo até às definições de DNS e selecione o botão Editar .

No ecrã Editar definições de DNS, selecione Manual no menu de configurações de IP automáticas ou manuais. Esta definição permite-lhe configurar os servidores DNS preferencial e DNS alternativo. Se os endereços desses servidores estiverem presentes na lista de servidores DoH conhecidos, a lista suspensa Criptografia de DNS preferencial será habilitada. Você pode escolher entre as seguintes configurações para definir a criptografia DNS preferida:

Apenas encriptado (DNS sobre HTTPS). Quando essa configuração for escolhida, todo o tráfego de consulta DNS passará por HTTPS. Essa configuração fornece a melhor proteção para o tráfego de consulta DNS. No entanto, isso também significa que a resolução DNS não ocorrerá se o servidor DNS de destino não puder suportar consultas DoH.

Criptografado preferencial, não criptografado permitido. Quando essa configuração for escolhida, o cliente DNS tentará usar DoH e, em seguida, voltará para consultas DNS não criptografadas, se isso não for possível. Essa configuração fornece a melhor compatibilidade para servidores DNS compatíveis com DoH, mas você não receberá nenhuma notificação se as consultas DNS forem alternadas de DoH para texto sem formatação.

Apenas não encriptado. Todo o tráfego de consulta DNS para o servidor DNS especificado não é criptografado. Essa configuração configura o cliente DNS para usar consultas DNS tradicionais de texto sem formatação.

Selecione Salvar para aplicar as configurações de DoH ao cliente DNS.

Se estiver a configurar o endereço do servidor DNS para um cliente através do PowerShell com o cmdlet Set-DNSClientServerAddress, a definição de DoH dependerá de a configuração de fallback do servidor estar presente na tabela de servidores DoH conhecidos. No momento, não é possível definir as configurações de DoH para o cliente DNS no Windows Server 2022 usando o Windows Admin Center ou sconfig.cmd.

Configurando o DoH através da Diretiva de Grupo

As definições de Política de Grupo local e de domínio do Windows Server 2022 incluem a política Configurar resolução de nomes DNS sobre HTTPS (DoH). Você pode usá-lo para configurar o cliente DNS para usar DoH. Esta política é encontrada no nó Computer Configuration\Policies\Administrative Templates\Network\DNS Client. Quando ativada, esta política pode ser configurada com as seguintes definições:

Permitir DoH. As consultas serão realizadas usando DoH se os servidores DNS especificados suportarem o protocolo. Se os servidores não suportarem DoH, consultas não criptografadas serão emitidas.

Proibir DoH. Impedirá o uso de DoH com consultas de clientes DNS.

Requer DoH. Exigirá que as consultas sejam realizadas usando DoH. Se os servidores DNS configurados não suportarem DoH, a resolução de nomes falhará.

Não habilite a opção Exigir DoH para computadores ingressados no domínio, pois os Serviços de Domínio Ative Directory dependem muito do DNS porque o serviço Servidor DNS do Windows Server não oferece suporte a consultas DoH. Se você precisar que o tráfego de consulta DNS na rede dos Serviços de Domínio Ative Directory seja criptografado, considere implementar regras de segurança de conexão baseadas em IPsec para proteger esse tráfego. Consulte Protegendo conexões IPsec de ponta a ponta usando o IKEv2 para obter mais informações.

Determinar quais servidores DoH estão na lista de servidores conhecidos

O Windows Server é fornecido com uma lista de servidores conhecidos por oferecer suporte a DoH.

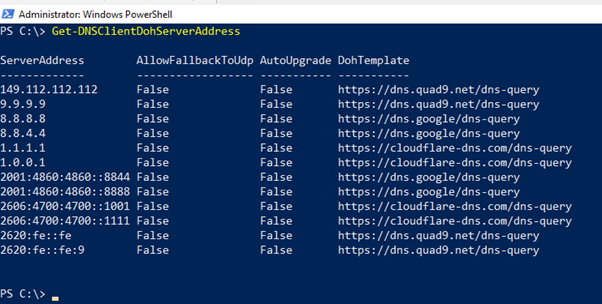

Você pode determinar quais servidores DNS estão nessa lista usando o Get-DNSClientDohServerAddress cmdlet do PowerShell.

A lista padrão de servidores DoH conhecidos é a seguinte:

| Proprietário do servidor | Endereços IP do servidor DNS |

|---|---|

| Cloudflare | 1.1.1.1 1.0.0.1 2606:4700:4700::1111 2606:4700:4700::1001 |

| 8.8.8.8 8.8.4.4 2001:4860:4860::8888 2001:4860:4860::8844 |

|

| Quad 9 | 9.9.9.9 149.112.112.112 2620:fe::fe 2620:fe::fe:9 |

Adicionar um novo servidor DoH à lista de servidores conhecidos

Você pode adicionar novos servidores DoH à lista de servidores conhecidos usando o Add-DnsClientDohServerAddress cmdlet PowerShell. Especifique a URL do modelo DoH e se você permitirá que o cliente volte para uma consulta não criptografada caso a consulta segura falhe. A sintaxe deste comando é:

Add-DnsClientDohServerAddress -ServerAddress '<resolver-IP-address>' -DohTemplate '<resolver-DoH-template>' -AllowFallbackToUdp $False -AutoUpgrade $True

Usar a tabela de políticas de resolução de nomes com DoH

Você pode usar a NRPT (Tabela de Políticas de Resolução de Nomes) para configurar consultas a um namespace DNS específico para usar um servidor DNS específico. Se o servidor DNS for conhecido por suportar DoH, as consultas relacionadas a esse domínio serão realizadas usando DoH em vez de de forma não criptografada.