注意

此功能作为Intune加载项提供。 有关详细信息,请参阅使用 Intune 套件加载项功能。

使用 Microsoft Intune Endpoint Privilege Management (EPM) 组织的用户可以作为标准用户 (运行,而无需) 管理员权限并完成需要提升权限的任务。 通常需要管理权限的任务包括应用程序安装 (例如Microsoft 365 应用程序) 、更新设备驱动程序以及运行某些 Windows 诊断。

Endpoint Privilege Management通过帮助组织实现以最低特权运行的广泛用户群,同时在必要时仍提升所选任务以保持工作效率,从而支持零信任旅程。 有关详细信息,请参阅使用Microsoft Intune零信任。

此概述提供有关 EPM 的信息,包括其优点、工作原理和入门方法。

应用于:

- Windows

主要功能和优势

✅ 了解 EPM 的主要功能和优势

- 默认情况下Standard用户。 用户无需本地管理员权限即可执行其任务。

- 支持实时提升。 用户可以触发特定的 IT 批准的二进制文件或脚本来暂时提升。

- 基于策略的控制。 管理员定义设置和规则来控制提升条件和行为,并具有细化规则创建功能来满足组织需求。

- 审核日志记录和报告。 Intune使用详细的元数据记录每个提升。

- 通过启用最小特权访问并最大程度地降低横向移动风险来符合零信任原则。

EPM 基础知识

✅ 了解 EPM 的工作原理

可以使用两种方法触发 EPM 提升:

- 自动,或;

- 用户已启动。

可以使用两种类型的策略配置 EPM,这两种策略都可以针对用户组或设备组:

- 提升设置策略 - 控制 EPM 客户端、报告级别和默认提升功能。

- 提升规则策略 - 根据条件定义二进制文件或脚本的提升行为。

为了在设备上执行提升,EPM 服务对大多数提升类型使用虚拟帐户,该帐户与登录用户的帐户隔离。 这两个帐户都不会添加到本地管理员组。 使用虚拟帐户的一个例外是 Elevate 作为当前用户 提升类型,下一部分将对此进行更详细的说明。

将 提升设置策略 分配给设备或用户时,将自动安装 EPM 客户端。 EPM 客户端使用“Microsoft EPM 代理服务”服务,并将其二进制文件 "C:\Program Files\Microsoft EPM Agent" 存储在 目录中。

此图显示了如何触发 EPM 客户端、检查规则以及促进提升的高级体系结构:

提升类型

✅ 控制 EPM 如何提升文件

EPM 允许没有管理权限的用户在管理上下文中运行进程。 创建提升规则时,该规则允许 EPM 代理该规则的目标,以在设备上以管理员权限运行。 结果是应用程序在设备上具有 完全的管理功能 。

除 将 Elevate 作为当前用户 类型外,EPM 使用 虚拟帐户 来提升进程。 使用虚拟帐户可将提升的作与用户的个人资料隔离开来,从而减少用户特定数据的风险并降低特权提升的风险。

使用Endpoint Privilege Management时,有几种提升行为选项:

自动:对于自动提升规则,EPM 无需 用户输入即可自动提升这些应用程序。 此类别中的广泛规则可能会对组织的安全状况产生广泛影响。

用户确认:使用用户确认的规则,最终用户使用新的右键单击上下文菜单 “使用提升的访问权限运行”。 管理员可以要求用户使用身份验证提示和/或业务理由执行额外的验证。

提升为当前用户:对于需要访问用户特定资源才能正常运行的应用程序,如配置文件路径、环境变量或运行时首选项,请使用此提升类型。 与使用虚拟帐户的提升不同,此模式在已登录用户自己的帐户下运行提升的进程,保持与依赖于活动用户配置文件的工具和安装程序的兼容性。 通过在提升前后保持相同的用户标识,此方法可确保一致和准确的审核跟踪。 它还支持 Windows 身份验证,要求用户在提升之前使用有效凭据重新进行身份验证。

但是,由于提升的进程继承了用户的完整上下文,因此此模式会引入更广泛的攻击面,并减少与用户数据的隔离。

关键注意事项:

- 兼容性需求:仅当虚拟帐户提升导致应用程序故障时才使用此模式。

- 严格限定范围:将提升规则限制为受信任的二进制文件和路径,以降低风险。

- 安全权衡:了解此模式会增加用户特定数据的风险。

提示

如果兼容性不是问题,则首选使用虚拟帐户提升来增强安全性的方法。

支持已批准:对于支持批准的规则,最终用户必须提交请求以使用提升的权限运行应用程序。 提交请求后,管理员可以批准该请求。 请求获得批准后,将通知最终用户他们可以在设备上重试提升。 有关使用此规则类型的详细信息,请参阅 支持批准的提升请求。

拒绝:拒绝规则标识 EPM 阻止在提升的上下文中运行的文件。 在某些情况下,拒绝规则可确保已知文件或潜在恶意软件不能在提升的上下文中运行。

可以使用默认提升响应或允许指定提升响应的特定规则配置 EPM 客户端。

规则功能

✅ 要提升的文件的精细目标

可以根据一个或多个属性(包括文件名、路径等)创建 EPM 提升规则。规则功能的一些示例包括:

子进程控件 - 当 EPM 提升进程时,可以控制 EPM 管理子进程的创建方式,这样就可以精细控制可能由提升的应用程序创建的任何子进程。

参数支持 - 仅允许提升应用程序的某些参数。

文件哈希支持 - 根据文件的哈希匹配应用程序。

发布者证书支持 - 创建基于信任应用程序的发布者证书以及其他属性的规则。

支持的文件类型

EPM 支持提升以下类型的文件:

- 扩展名为的

.exe可执行文件。 - 扩展名为的

.msiWindows 安装程序文件。 - 具有 扩展的

.ps1PowerShell 脚本。

Reporting

✅ 跟踪环境中的提升

EPM 包括用于帮助你准备、监视和使用服务的报告。 为非托管提升和托管提升提供了报告:

非托管提升:不使用Endpoint Privilege Management进行的所有文件提升。 当具有管理权限的用户使用 Windows 默认作 “以管理员身份运行”时,可能会发生这些提升。

托管提升:Endpoint Privilege Management促进的任何提升。 托管提升包括 EPM 最终为标准用户提供的所有提升。 这些托管提升可能包括由于提升规则或默认提升作的一部分而发生的提升。

Endpoint Privilege Management入门

✅ 开始使用 EPM

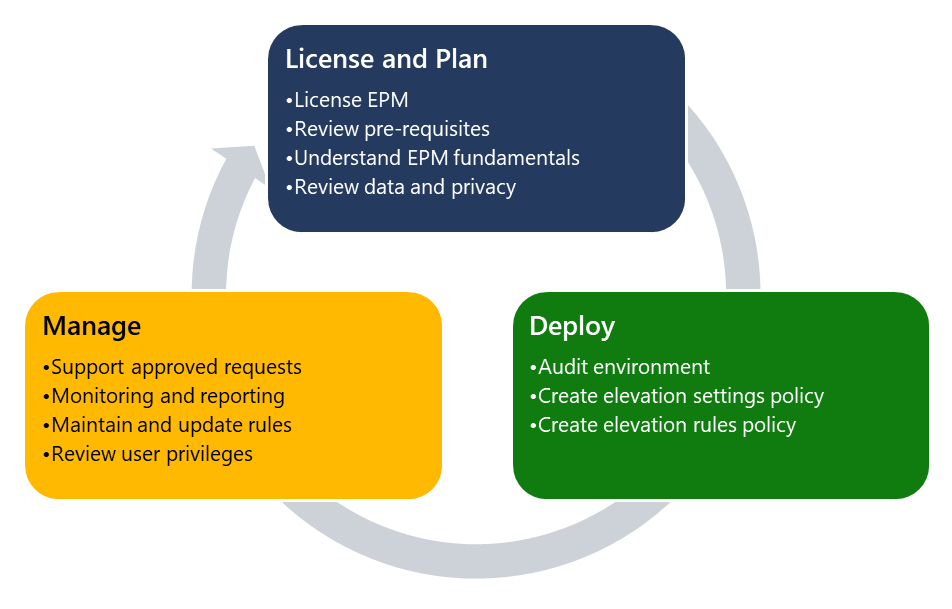

Endpoint Privilege Management (EPM) 从Microsoft Intune 管理员中心进行管理。 当组织开始使用 EPM 时,会使用以下高级流程:

许可 EPM 和计划

- 许可证 EPM - 必须先将租户中的 EPM 许可为Intune加载项,然后才能使用Endpoint Privilege Management策略。 有关许可信息,请参阅使用 Intune Suite 加载项功能。

- EPM 计划 - 在开始使用 EPM 之前,应考虑一些关键要求和概念。 有关详细信息,请参阅 EPM 计划。

部署 EPM - 若要部署 EPM,请启用审核、创建规则并监视部署。 有关详细信息,请参阅 部署 EPM。