適用於:Azure SQL 資料庫

Azure SQL 受控執行個體

本文將引導您建立 Azure 原則,當使用者建立 Azure SQL 受控執行個體或 Azure SQL 資料庫邏輯伺服器時,該原則會強制執行僅限 Microsoft Entra 驗證。 若要深入了解僅限 Microsoft Entra 驗證,請參閱在 Azure SQL 中建立啟用僅限 Microsoft Entra 驗證的伺服器。

注意

Azure Active Directory (Azure AD) 已 重新命名為 Microsoft Entra ID。

在本文中,您將學會如何:

- 建立 Azure 原則,以使用 已啟用 Azure SQL 的 Microsoft 僅限專案驗證 來強制執行邏輯伺服器或受控實例建立

- 檢查 Azure 原則合規性

先決條件

- 具有管理 Azure 原則的權限。 如需詳細資訊,請參閱 Azure 原則中的 Azure RBAC 權限。

建立 Azure 原則

從建立強制執行 SQL Database 或 SQL 受控實例布建的 Azure 原則開始,並啟用Microsoft僅限 Entra 驗證。

前往 Azure 入口網站。

搜尋服務原則。

在 [編寫] 設定下,選取 [定義]。

在 搜尋 方塊中,搜尋 僅限 Microsoft Entra 的驗證。

有一些內建原則可用於強制執行僅限 Microsoft Entra 驗證。 尋找適合您需求的服務:

- Azure SQL Database 應該啟用僅限 Microsoft Entra 驗證

- Azure SQL 受控實例應啟用 Microsoft Entra 僅限身份驗證

選取服務的原則名稱。 在本範例中,我們將使用 Azure SQL 資料庫。 選取 Azure SQL Database 應已啟用 Microsoft Entra-only 驗證。

選取新功能表中的 指派政策。

注意

功能表中的 JSON 指令碼會顯示內建原則定義,可用作範本來建置 SQL Database 的自訂 Azure 原則。 預設值會設定為

Audit。在 [基本資料] 索引標籤中,使用方塊側邊的選取器 (...) 來新增範圍。

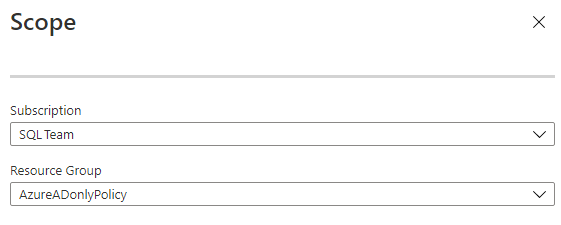

在 範圍 窗格中,從下拉選單中選取您的 訂閱,然後為此政策選取一個 資源群組 。 完成後,請使用 [選取] 按鈕儲存所選內容。

注意

如果您未選取資源群組,原則會套用至整個訂用帳戶。

回到 [基本資料] 索引標籤之後,自訂 [指派名稱],並選擇性地提供 [描述]。 確定 [原則強制執行] 為 [已啟用]。

移至 [參數] 索引標籤。取消選取 [僅顯示需要輸入的參數] 選項。

在 [效果] 下,選取 [拒絕]。 此設定可防止建立未啟用 Microsoft Entra 專屬驗證的邏輯伺服器。

在 [不合規訊息] 索引標籤中,您可以自訂原則訊息,以在違反原則時顯示。 訊息將告知使用者伺服器建立期間會強制執行的原則。

選取 [檢閱 + 建立]。 檢閱原則,然後選取 [建立] 按鈕。 新建立的原則可能需要一些時間才能強制執行。

檢查原則合規性

您可以檢查 [原則] 服務底下的 [合規性] 設定,以查看合規性狀態。

搜尋您先前為原則指定的指派名稱。

一旦使用 Microsoft Entra 唯一驗證建立邏輯伺服器,原則報告會在 依合規性狀態的資源 視覺化下增加計數器。 您將可以看到哪些資源符合規範,或不符合規範。

如果選擇要涵蓋原則的資源群組包含已建立的伺服器,原則報告將會指出符合規範且不符合規範的資源。

更新合規性報告可能需要一些時間。 與資源建立或僅適用於Microsoft Entra的驗證設定相關的變更不會即時回報。

佈建伺服器

然後,您可以嘗試在指派 Azure 原則的資源群組中佈建邏輯伺服器或受控執行個體。 如果在伺服器建立期間啟用了僅限 Microsoft Entra 驗證,布建將會成功。 當未啟用 Microsoft Entra 僅限驗證時,布建將會失敗。

如需詳細資訊,請參閱在 Azure SQL 中建立啟用僅限 Microsoft Entra 驗證的伺服器。