重要事項

部分資訊與發行前版本產品有關,在正式發行之前可能會實質上進行修改。 Microsoft 對此處提供的資訊,不提供任何明確或隱含的瑕疵擔保。

本頁說明如何建立應用程式,以代表單一使用者取得 Microsoft Defender 全面偵測回應的程式存取權限。

例如,如果你需要程式化存取Microsoft Defender 全面偵測回應但沒有明確的使用者 (,例如你正在撰寫背景應用程式或守護程序) ,請參考「建立應用程式以存取無使用者」Microsoft Defender 全面偵測回應。 如果你需要為多個租戶提供存取權限——例如,服務大型組織或一群客戶——請參閱「建立一個與合作夥伴有權限存取 Microsoft Defender 全面偵測回應 API 的應用程式」。如果你不確定需要哪種存取方式,請參閱「開始使用」。

Microsoft Defender 全面偵測回應透過一組程式化 API 公開其大部分資料與操作。 這些 API 幫助你自動化工作流程,並善用 Microsoft Defender 全面偵測回應的功能。 此 API 存取需要 OAuth2.0 認證。 欲了解更多資訊,請參閱 OAuth 2.0 授權碼流程。

一般來說,你需要採取以下步驟才能使用這些 API:

- 建立一個 Microsoft Entra 應用程式。

- 使用這個應用程式取得存取權杖。

- 使用令牌來存取 Microsoft Defender 全面偵測回應 API。

本文說明如何:

- 建立 Microsoft Entra 應用程式

- 取得 Microsoft Defender 全面偵測回應的存取權杖

- 驗證代幣

注意事項

當代表使用者存取 Microsoft Defender 全面偵測回應 API 時,你需要正確的應用程式權限和使用者權限。

提示

如果你有權限在入口網站執行某個動作,你就有權限在 API 裡執行該動作。 欲了解更多角色與權限資訊,請參閱「以 Microsoft Entra 全域角色管理 Microsoft Defender 全面偵測回應權限」。

建立應用程式

登入 Azure。

導航至 Microsoft Entra ID>應用程式註冊>新註冊。

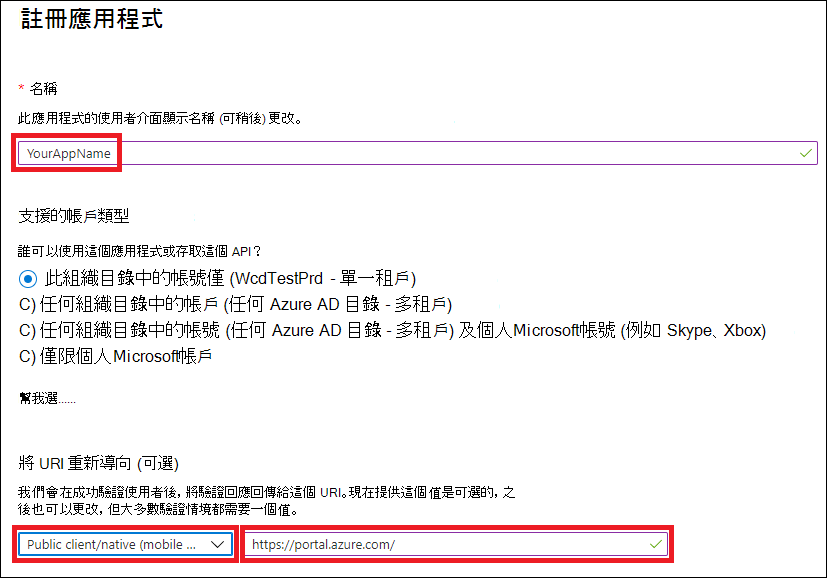

在表單中,選擇申請名稱,輸入以下資訊以申請 URI,然後選擇 註冊。

- 應用類型: 公共客戶端

- 重定向 URI:https://portal.azure.com

在你的應用程式頁面,選擇 API 權限> 新增我組織使用的>權限> API,輸入 Microsoft Threat Protection,然後選擇 Microsoft Threat Protection。 您的應用程式現在可以存取 Microsoft Defender 全面偵測回應。

提示

Microsoft Threat Protection 是 Microsoft Defender 全面偵測回應的舊稱,原本的清單中不會出現。 你需要先在文字框裡寫下它的名字,這樣它才會出現。

選擇 授予管理員同意。 每次新增權限時,必須選擇 「授予管理員同意 」才能生效。

請將你的申請ID和租戶ID記錄在安全的地方。 他們會在你申請頁面的 「概覽 」裡列出。

取得存取權杖

欲了解更多關於 Microsoft Entra 令牌的資訊,請參閱 Microsoft Entra 教學。

代表使用 PowerShell 的使用者取得存取權杖

使用 MSAL.PS 函式庫取得授權權限的存取權杖。 請執行以下指令以代表使用者取得存取權杖:

Install-Module -Name MSAL.PS # Install the MSAL.PS module from PowerShell Gallery

$TenantId = " " # Paste your directory (tenant) ID here.

$AppClientId="xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" # Paste your application (client) ID here.

$MsalParams = @{

ClientId = $AppClientId

TenantId = $TenantId

Scopes = 'https://graph.microsoft.com/User.Read.All','https://graph.microsoft.com/Files.ReadWrite','https://api.securitycenter.windows.com/AdvancedQuery.Read'

}

$MsalResponse = Get-MsalToken @MsalParams

$AccessToken = $MsalResponse.AccessToken

$AccessToken # Display the token in PS console

驗證代幣

- 將標記複製貼上到 JWT 來解碼。

- 確保解碼後的權杖中 的角色主張包含 所需的權限。

在下圖中,你可以看到一個從應用程式取得的解碼令牌,權限為 Incidents.Read.All、 Incidents.ReadWrite.AllAdvancedHunting.Read.All 、 和 :

使用該令牌存取 Microsoft Defender 全面偵測回應 API

- 選擇你想在事件 (或進階狩獵) 使用的 API。 欲了解更多資訊,請參閱支援的 Microsoft Defender 全面偵測回應 API。

- 在你即將發送的 HTTP 請求中,將授權標頭設為

"Bearer" <token>,持有者為授權方案,令牌為你已驗證的令牌。 - 該代幣將在一小時內過期。 你可以在同一段時間內用同一令牌發送多個請求。

以下範例說明如何使用 C# 發送請求以取得事件清單。

var httpClient = new HttpClient();

var request = new HttpRequestMessage(HttpMethod.Get, "https://api.security.microsoft.com/api/incidents");

request.Headers.Authorization = new AuthenticationHeaderValue("Bearer", token);

var response = httpClient.SendAsync(request).GetAwaiter().GetResult();

相關文章

- Microsoft Defender 全面偵測回應 API 概覽

- 存取 Microsoft Defender 全面偵測回應 API

- 打造一款「Hello world」應用程式

- 建立一個應用程式,無需使用者即可存取 Microsoft Defender 全面偵測回應

- 建立一個具備多租戶合作夥伴存取 Microsoft Defender 全面偵測回應 API 的應用程式

- 了解 API 限制與授權

- 了解錯誤代碼

- OAuth 2.0 授權用戶登入與 API 存取

提示

想要深入了解? 請到我們的技術社群中與 Microsoft 安全性社群互動: Microsoft Defender 全面偵測回應技術社群。