Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

AKS fournit plusieurs canaux de mise à niveau automatique dédiés aux mises à jour de sécurité du système d’exploitation au niveau du nœud en temps opportun. Ce canal est différent du canal de mise à niveau de la version de Kubernetes au niveau du cluster et le remplace.

Important

Depuis le 30 novembre 2025, Azure Kubernetes Service (AKS) ne prend plus en charge ou fournit des mises à jour de sécurité pour Azure Linux 2.0. L’image de nœud Azure Linux 2.0 est figée à la version 202512.06.0. À compter du 31 mars 2026, les images de nœud seront supprimées et vous ne pourrez pas mettre à l’échelle vos pools de nœuds. Migrez vers une version Azure Linux prise en charge en mettant à niveau vos pools de nœuds vers une version Kubernetes prise en charge ou en migrant vers osSku AzureLinux3. Pour plus d’informations, consultez [Retrait] Pools de nœuds Azure Linux 2.0 sur AKS.

Interactions entre la mise à niveau automatique du système d’exploitation du nœud et la mise à niveau automatique du cluster

Les mises à jour de sécurité du système d’exploitation au niveau du nœud sont publiées à une fréquence plus élevée que les mises à jour correctives ou les mises à jour de version mineure de Kubernetes. Le canal de mise à niveau automatique du système d’exploitation du nœud vous offre une flexibilité et permet une stratégie personnalisée pour les mises à jour de sécurité du système d’exploitation au niveau du nœud. Ensuite, vous pouvez choisir un plan distinct pour les mises à niveau automatiques des versions de Kubernetes au niveau du cluster.

Il est préférable d’utiliser les mises à niveau automatiques au niveau du cluster et le canal de mise à niveau automatique du système d’exploitation du nœud ensemble. La planification peut être affinée en appliquant deux ensembles distincts de fenêtres - aksManagedAutoUpgradeSchedule de maintenance pour le canal de mise à niveau automatique du cluster et aksManagedNodeOSUpgradeSchedule pour le canal de mise à niveau automatique du système d’exploitation du nœud.

Canaux pour les mises à niveau de l’image de système d’exploitation du nœud

Le canal sélectionné détermine la planification des mises à niveau. Lorsque vous apportez des modifications aux canaux de mise à niveau automatique du système d’exploitation du nœud, prévoyez 24 heures pour que les modifications prennent effet.

Remarque

- La mise à niveau automatique de l’image du système d’exploitation de nœud n’affecte pas la version Kubernetes du cluster.

- À compter de l’API version 2023-06-01, la valeur par défaut pour tout nouveau cluster AKS est

NodeImage.

Modifications du canal du système d'exploitation de nœud qui provoquent une réimagerie

Les transitions de canal de système d’exploitation de nœud suivantes déclenchent une nouvelle image sur les nœuds :

| À partir | À |

|---|---|

| Non géré | Aucun |

| Non spécifié | Non géré |

| Correctif de sécurité | Non géré |

| NodeImage | Non géré |

| Aucun | Non géré |

Canaux de mise à niveau du système d’exploitation de nœud disponibles

Les canaux de mise à niveau suivants sont disponibles. Vous êtes autorisé à choisir l’une des options suivantes :

| Channel | Descriptif | Comportement spécifique au système d’exploitation |

|---|---|---|

None |

Vos nœuds n’ont pas de mises à jour de sécurité appliquées automatiquement. Cela signifie que vous êtes seul responsable de vos mises à jour de sécurité. | N/A |

Unmanaged |

L’infrastructure de mise à jour corrective intégrée du système d’exploitation applique automatiquement les mises à jour du système d’exploitation. Les nouvelles machines allouées sont au départ non corrigées. L’infrastructure du système d’exploitation applique des patchs à un moment donné. | Ubuntu et Azure Linux (pools de nœuds de processeur) appliquent les correctifs de sécurité en utilisant une mise à niveau sans assistance/dnf-automatic environ une fois par jour vers 06:00 UTC. Windows n’applique pas automatiquement les correctifs de sécurité. Cette option se comporte donc de manière équivalente à None. Vous devez gérer le processus de redémarrage à l’aide d’un outil tel que kured.

Azure Linux avec OS Guard sur AKS ne prend pas en charge Unmanaged. |

SecurityPatch |

Les correctifs de sécurité de système d’exploitation, qui sont testés par AKS, entièrement gérés et appliqués avec des pratiques de déploiement sécurisées. AKS met régulièrement à jour le disque dur virtuel (VHD) du nœud avec les correctifs du gestionnaire d’images étiquetés « sécurité uniquement ». Il peut y avoir des interruptions lorsque les correctifs de sécurité sont appliqués aux nœuds. Toutefois, AKS limite les perturbations en réinitialisant uniquement vos nœuds lorsque cela est nécessaire, comme pour certains packages de sécurité de noyau. Lorsque les patchs sont appliqués, le VHD est mis à jour et les machines existantes sont mises à niveau vers ce VHD, en respectant les fenêtres de maintenance et les paramètres de surtension. Si AKS décide que la réinitialisation des nœuds n’est pas nécessaire, il corrige les nœuds en direct sans vider les pods et n’effectue aucune mise à jour de VHD. Cette option entraîne des coûts supplémentaires liés à l’hébergement des disques durs virtuels dans votre groupe de ressources de nœud. Si vous utilisez ce canal, les mises à niveau sans assistance de Linux sont désactivées par défaut. | Azure Linux ne prend pas en charge ce canal sur les machines virtuelles avec GPU.

SecurityPatch fonctionne sur les versions correctives Kubernetes qui sont déconseillées, à condition que la version mineure de Kubernetes soit toujours prise en charge.

Flatcar Container Linux pour AKS et Azure Linux avec OS Guard sur AKS ne prennent pas en charge SecurityPatch. |

NodeImage |

AKS met à jour les nœuds avec un disque dur virtuel récemment corrigé contenant des correctifs de sécurité et des correctifs de bogues à une cadence hebdomadaire. La mise à jour du nouveau disque dur virtuel entraîne une interruption suite aux fenêtres de maintenance et aux paramètres de surtension. Aucun coût de disque dur virtuel supplémentaire n’est encouru si cette option est choisie. Si vous utilisez ce canal, les mises à niveau sans assistance de Linux sont désactivées par défaut. Les mises à niveau d’images de nœud sont prises en charge tant que la version mineure du cluster Kubernetes est toujours prise en charge. Les images de nœud sont testées par AKS, complètement managées et appliquées avec des pratiques de déploiement sécurisées. |

Que choisir - Canal SecurityPatch ou Canal NodeImage ?

Il existe deux points importants à prendre en compte pour choisir entre SecurityPatch ou NodeImage canaux.

| Propriété | Canal NodeImage | Canal SecurityPatch | Canal recommandé |

|---|---|---|---|

Speed of shipping |

Les délais typiques de génération, de test, de mise en production et de déploiement d'un nouveau VHD peuvent prendre environ deux semaines en suivant des pratiques de déploiement sécurisées. Bien qu’en cas de CVE, les déploiements accélérés peuvent se produire au cas par cas. Le moment exact où un nouveau VHD atteint une région peut être surveillé via release-tracker. | Les versions securityPatch sont relativement plus rapides que NodeImage, même avec des pratiques de déploiement sécurisées. SecurityPatch présente l’avantage de « mise à jour corrective en direct » dans les environnements Linux, où la mise à jour corrective entraîne une « réinitialisation » sélective et ne reimage pas chaque fois qu’un correctif est appliqué. La remise en image, si elle se produit, est contrôlée par les fenêtres de maintenance. |

SecurityPatch |

Bugfixes |

Contient des correctifs de bogues en plus des correctifs de sécurité. | Ne comporte strictement que des correctifs de sécurité. | NodeImage |

Définir le canal de mise à niveau automatique du système d’exploitation du nœud sur un nouveau cluster

- Définissez le canal de mise à niveau automatique du système d’exploitation du nœud sur un nouveau cluster à l’aide de la commande

az aks createavec le paramètre--node-os-upgrade-channel. L’exemple suivant définit le canal de mise à niveau automatique du système d’exploitation du nœud surSecurityPatch.

export RANDOM_SUFFIX=$(openssl rand -hex 3)

export RESOURCE_GROUP="myResourceGroup$RANDOM_SUFFIX"

export AKS_CLUSTER="myAKSCluster$RANDOM_SUFFIX"

az aks create \

--resource-group $RESOURCE_GROUP \

--name $AKS_CLUSTER \

--node-os-upgrade-channel SecurityPatch \

--generate-ssh-keys

Définir le canal de mise à niveau automatique du système d’exploitation du nœud sur un cluster existant

- Définissez le canal de mise à niveau automatique du nœud os sur un cluster existant à l’aide de la commande

az aks updateavec le paramètre--node-os-upgrade-channel. L’exemple suivant définit le canal de mise à niveau automatique du système d’exploitation du nœud surSecurityPatch.

az aks update --resource-group $RESOURCE_GROUP --name $AKS_CLUSTER --node-os-upgrade-channel SecurityPatch

Résultats :

{

"autoUpgradeProfile": {

"nodeOsUpgradeChannel": "SecurityPatch"

}

}

Mettre à jour la propriété et la planification

La fréquence par défaut signifie qu’aucune fenêtre de maintenance planifiée n’est appliquée.

| Channel | Propriété des mises à jour | Fréquence par défaut |

|---|---|---|

Unmanaged |

Mises à jour de sécurité pilotées par le système d’exploitation. AKS n’a pas de contrôle sur ces mises à jour. | Toutes les nuits autour de 6 h 00 UTC pour Ubuntu et Azure Linux. Tous les mois pour Windows. |

SecurityPatch |

Les tests AKS, entièrement gérés et appliqués avec des pratiques de déploiement sécurisées. Pour plus d’informations, consultez Sécurité et résilience accrues des charges de travail canoniques sur Azure. | Généralement plus rapide qu'un rythme hebdomadaire, c'est AKS qui a déterminé la cadence. |

NodeImage |

Les tests AKS, entièrement gérés et appliqués avec des pratiques de déploiement sécurisées. Pour découvrir des informations en temps réel sur des versions, voir Images de nœud AKS dans le dispositif de suivi des mises en production | Toutes les semaines. |

Remarque

Bien que les mises à jour de sécurité Windows soient publiées tous les mois, l’utilisation du Unmanaged canal n’applique pas automatiquement ces mises à jour aux nœuds Windows. Si vous choisissez le canal Unmanaged, vous devez gérer le processus de redémarrage pour les nœuds Windows.

Limitations connues de chaîne de nœud

Actuellement, lorsque vous définissez le canal de mise à niveau automatique du cluster sur , il définit également automatiquement le canal de mise à niveau automatique du système d’exploitation sur

node-image. Vous ne pouvez pas modifier la valeur du canal de mise à niveau automatique du système d’exploitation du nœud si votre canal de mise à niveau automatique du cluster estnode-image. Pour définir la valeur du canal de mise à niveau automatique du système d’exploitation du nœud, vérifiez que la valeur du canal de mise à niveau automatique du cluster n’est pasnode-image.Le canal

SecurityPatchn’est pas pris en charge sur les pools de nœuds de système d’exploitation Windows.

Remarque

Utilisez CLI version 2.61.0 ou ultérieure pour le canal SecurityPatch.

Fenêtres de maintenance planifiée du système d’exploitation du nœud

La maintenance planifiée pour la mise à niveau automatique du système d’exploitation du nœud démarre à votre fenêtre de maintenance spécifiée.

Remarque

Pour garantir une fonctionnalité correcte, utilisez une fenêtre de maintenance de quatre heures ou plus.

Pour plus d’informations sur la maintenance planifiée, consultez Utiliser la maintenance planifiée pour planifier les fenêtres de maintenance de votre cluster Azure Kubernetes service (AKS).

FAQ sur les mises à jour automatiques du système d'exploitation de nœud

Comment puis-je vérifier la valeur nodeOsUpgradeChannel actuelle sur un cluster ?

Exécutez la commande az aks show et vérifiez « autoUpgradeProfile » pour déterminer la valeur sur laquelle nodeOsUpgradeChannel est défini :

az aks show --resource-group $RESOURCE_GROUP --name $AKS_CLUSTER --query "autoUpgradeProfile"

Résultats :

{

"nodeOsUpgradeChannel": "SecurityPatch"

}

Comment puis-je surveiller l’état des mises à niveau automatiques du système d’exploitation du nœud ?

Pour afficher l’état de vos mises à niveau automatiques du système d’exploitation du nœud, recherchez les journaux d’activité sur votre cluster. Vous pouvez également rechercher des événements liés à une mise à niveau spécifique, comme indiqué dans Mettre à niveau un cluster AKS. AKS émet également des événements Event Grid liés à la mise à niveau. Pour plus d’informations, consultez AKS en tant que source Event Grid.

Puis-je modifier la valeur du canal de mise à niveau automatique de l'OS du nœud si le canal de mise à niveau automatique de mon cluster est défini sur node-image ?

Non. Actuellement, lorsque vous définissez le canal de mise à niveau automatique du cluster sur , il définit également automatiquement le canal de mise à niveau automatique du système d’exploitation sur node-image. Vous ne pouvez pas modifier la valeur du canal de mise à niveau automatique du système d’exploitation du nœud si votre canal de mise à niveau automatique du cluster est node-image. Pour pouvoir modifier les valeurs du canal de mise à niveau automatique du système d’exploitation du nœud, vérifiez que le canal de mise à niveau automatique du cluster n’est pas node-image.

Pourquoi SecurityPatch est-il recommandé sur Unmanaged canal ?

Sur le canal Unmanaged , AKS n’a aucun contrôle sur la façon et l’heure de remise des mises à jour de sécurité. Avec SecurityPatch, les mises à jour de sécurité sont entièrement testées et suivent les pratiques de déploiement sécurisées.

SecurityPatch honore également les fenêtres de maintenance. Pour plus d’informations, consultez Sécurité et résilience accrues des charges de travail canoniques sur Azure.

Est-ce que SecurityPatch entraîne toujours une réinitialisation de mes nœuds ?

AKS limite les réimages uniquement lorsque cela est nécessaire, par exemple certains paquets de noyau qui peuvent nécessiter une réimage pour s’appliquer entièrement.

SecurityPatch est conçu pour minimiser autant que possible les perturbations. Si AKS décide que les nœuds de réinitialisation ne sont pas nécessaires, il met à jour les nœuds en direct sans drainer les pods et aucune mise à jour de disque dur virtuel n’est effectuée dans ce cas.

Pourquoi le canal SecurityPatch doit-il atteindre le point de terminaison snapshot.ubuntu.com ?

Avec le canal SecurityPatch, les nœuds de cluster Linux doivent télécharger les correctifs de sécurité et les mises à jour nécessaires à partir du service d’instantané ubuntu décrits dans ubuntu-snapshots-on-azure-ensuring-predictability-and-consistency-in-cloud-deployments.

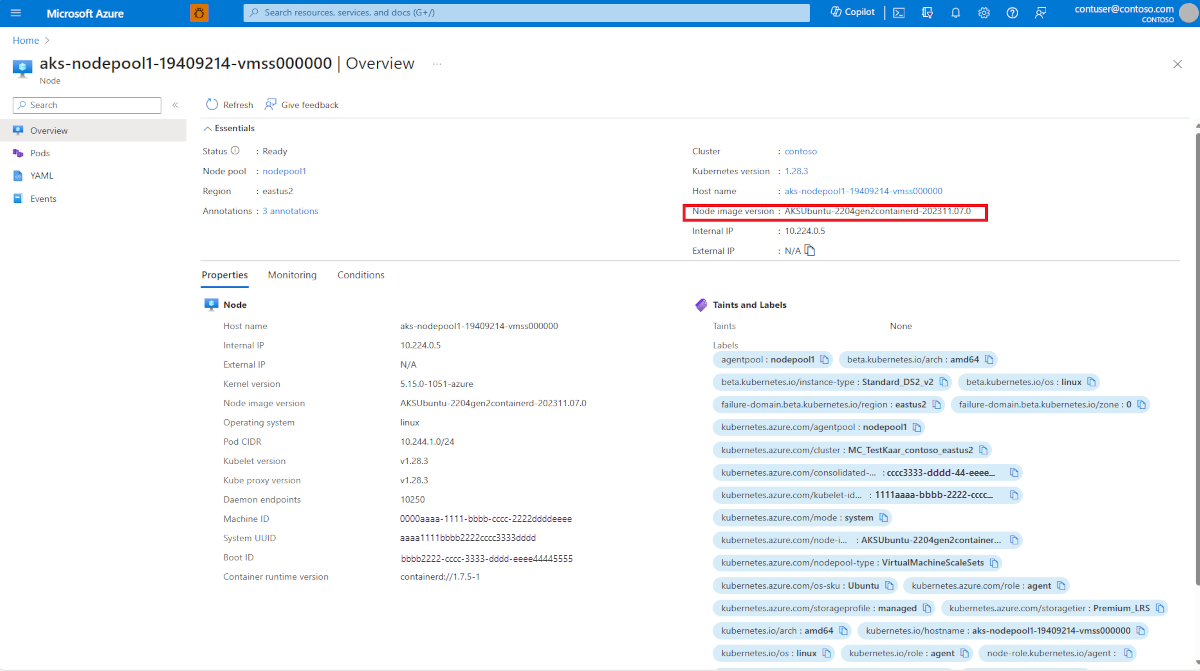

Comment savoir si une mise à niveau SecurityPatch ou NodeImage est appliquée sur mon nœud ?

Exécutez la kubectl get nodes --show-labels commande pour répertorier les nœuds de votre cluster et leurs étiquettes.

Parmi les étiquettes retournées, vous devez voir une ligne similaire à la sortie suivante :

kubernetes.azure.com/node-image-version=AKSUbuntu-2204gen2containerd-202410.27.0-2024.12.01

Ici, la version de l’image de nœud de base est AKSUbuntu-2204gen2containerd-202410.27.0. Le cas échéant, la version du correctif de sécurité suit généralement. Dans l’exemple ci-dessus, il s’agit de 2024.12.01.

Vous pouvez également accéder aux mêmes détails dans le portail Azure sous la vue des étiquettes de nœud :

Étapes suivantes

Pour obtenir une discussion détaillée sur les meilleures pratiques de mise à niveau et d’autres considérations, consultez Instructions de mise à jour corrective et de mise à niveau AKS.