Remarque

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de vous connecter ou de modifier des répertoires.

L’accès à cette page nécessite une autorisation. Vous pouvez essayer de modifier des répertoires.

Ce tutoriel explique comment sauvegarder une base de données SAP Adaptive Server Enterprise (ASE) (Sybase) qui s’exécute sur une machine virtuelle Azure à l’aide de la résilience.

Découvrez les configurations et scénarios pris en charge pour la sauvegarde de base de données SAP ASE sur des machines virtuelles Azure.

Conditions préalables

Avant de configurer la base de données SAP ASE pour la sauvegarde, passez en revue les prérequis suivants :

Identifiez ou créez un coffre Recovery Services dans la même région et avec le même abonnement que la machine virtuelle qui exécute SAP ASE.

Autorisez la connectivité à Internet de la machine virtuelle pour permettre à cette dernière d’atteindre Azure.

La longueur combinée du nom de la machine virtuelle du serveur SAP ASE et du nom du groupe de ressources doit avoir <= 84 caractères pour les machines virtuelles Azure Resource Manager (ARM) (et 77 caractères pour les machines virtuelles classiques), car le service réserve certains caractères.

La machine virtuelle doit avoir python >= 3.6.15 (recommandé - Python3.10) avec le module de requêtes installé. Le sudo python3 par défaut doit exécuter python 3.6.15 ou version ultérieure. Validez en exécutant python3 et sudo python3 dans votre système pour vérifier la version de Python. Pour modifier la version par défaut, liez python3 à python 3.6.15 ou version ultérieure.

Exécutez le script de configuration de sauvegarde SAP ASE (script de préinscription) sur la machine virtuelle qui héberge la base de données SAP ASE. Ce script prépare le système ASE pour la sauvegarde.

Attribuez les privilèges et paramètres suivants pour l’opération de sauvegarde :

Privilège/paramètre Descriptif Rôle Opérateur Activez ce rôle de base de données ASE pour l’utilisateur de base de données afin de créer un utilisateur de base de données personnalisé pour les opérations de sauvegarde et de restauration, et transmettez-le dans le script de préinscription. Privilège Map external file Activez ce rôle pour autoriser l’accès aux fichiers de base de données. Privilège Own any database Autorise les sauvegardes différentielles. Le paramètre Allow incremental dumps doit avoir la valeur True pour la base de données. Privilège Trunc log on chkpt Désactivez ce privilège pour toutes les bases de données que vous souhaitez protéger à l’aide de la sauvegarde ASE. Vous permet de sauvegarder le journal de base de données dans le coffre Recovery Services. Découvrez plus en détail l’ SAP note - 2921874 - "trunc log on chkpt" in databases with HADR - SAP ASE - SAP for Me.Remarque

Les sauvegardes de journaux ne sont pas prises en charge pour la base de données Master. Pour les autres bases de données système, les sauvegardes de journaux ne peuvent être prises en charge que si les fichiers journaux de la base de données sont stockés à des emplacements différents de ses fichiers de données. Par défaut, les bases de données système sont créées avec des fichiers de données et des fichiers journaux qui se trouvent sur le même appareil de base de données, ce qui empêche les sauvegardes de journaux. Pour permettre les sauvegardes de journaux, l’administrateur de base de données doit déplacer les fichiers journaux sur un appareil distinct.

Utilisez les rôles intégrés Azure pour configurer la sauvegarde, l’attribution des rôles et l’étendue aux ressources. Le rôle Contributeur suivant vous permet d’exécuter l’opération Configurer la protection sur la machine virtuelle de base de données :

Ressource (contrôle d’accès) Rôle Utilisateur, groupe ou principal de service Machine virtuelle Azure source exécutant la base de données ASE Contributeur de machine virtuelle Vous permet de configurer l’opération de sauvegarde.

Créer un rôle personnalisé pour Sauvegarde Azure

Pour créer un rôle personnalisé pour Sauvegarde Azure, exécutez les commandes bash suivantes :

Remarque

Après chacune de ces commandes, veillez à exécuter la commande go pour exécuter l’instruction.

Connectez-vous à la base de données à l’aide de l’utilisateur de rôle d’authentification unique (SSO).

isql -U sapsso -P <password> -S <sid> -XCréez un rôle.

create role azurebackup_roleAccordez le rôle d’opérateur au nouveau rôle.

grant role oper_role to azurebackup_roleActivez les autorisations granulaires.

sp_configure 'enable granular permissions', 1Connectez-vous à la base de données à l’aide de l’utilisateur du rôle

SA.isql -U sapsa -P <password> -S <sid> -XBasculez vers la base de données master.

use masterAccordez le privilège map external file au nouveau rôle.

grant map external file to azurebackup_roleReconnectez-vous à l’aide de l’utilisateur du rôle d’authentification unique.

isql -U sapsso -P <password> -S <sid> -XCréez un utilisateur.

sp_addlogin backupuser, <password>Accordez le rôle personnalisé à l’utilisateur.

grant role azurebackup_role to backupuserDéfinissez le rôle personnalisé comme rôle par défaut pour l’utilisateur.

sp_modifylogin backupuser, "add default role", azurebackup_roleAccordez le privilège own any database au rôle personnalisé en tant qu’utilisateur SA.

grant own any database to azurebackup_roleReconnectez-vous à la base de données en tant qu’utilisateur SA.

isql -U sapsa -P <password> -S <sid> -XActivez l’accès aux fichiers.

sp_configure "enable file access", 1Activez la sauvegarde différentielle sur la base de données.

use master go sp_dboption <database_name>, 'allow incremental dumps', true goDésactivez trunc log on chkpt sur la base de données.

use master go sp_dboption <database_name>, 'trunc log on chkpt', false go

Établir la connectivité réseau

Pour toutes les opérations, une base de données SAP ASE s’exécutant sur une machine virtuelle Azure nécessite une connectivité au service Sauvegarde Azure, à Stockage Azure et à Microsoft Entra ID. Vous pouvez obtenir cette connectivité à l’aide de points de terminaison privés ou en autorisant l’accès aux adresses IP publiques requises ou aux noms de domaine complets (FQDN). Si vous n’autorisez pas une connectivité appropriée aux services Azure requis, cela peut entraîner un échec dans les opérations, telles que la découverte de bases de données, la configuration de la sauvegarde, l’exécution de sauvegardes et la restauration des données.

Le tableau suivant répertorie les différentes alternatives que vous pouvez utiliser pour établir la connectivité :

| Choix | Avantages | Inconvénients |

|---|---|---|

| Points de terminaison privés | Autorisez les sauvegardes sur des adresses IP privées au sein du réseau virtuel. Fournissez un contrôle approfondi du côté du réseau et du coffre. |

Engendre des coûts de point de terminaison privé standard. |

| Étiquettes de service de groupe de sécurité réseau (NSG) | Plus faciles à gérer, car les modifications apportées à la plage sont fusionnées automatiquement. Aucun coût supplémentaire. |

Peuvent être utilisées uniquement avec les groupes de sécurité réseau. Fournit l’accès à l’ensemble du service. |

| Balises FQDN de Pare-feu Azure | Plus faciles à gérer, car les noms de domaine complets requis sont gérés automatiquement. | Utilisées avec Pare-feu Azure uniquement. |

| Autoriser l’accès aux FQDN/adresses IP du service | Aucun coût supplémentaire. Fonctionne avec toutes les appliances de sécurité réseau et tous les pare-feu. Vous pouvez également utiliser des points de terminaison de service pour le Stockage. Toutefois, pour la Sauvegarde Azure et pour Microsoft Entra ID, vous devez affecter l’accès aux adresses IP/noms de domaine complets correspondants. |

Il pourrait être nécessaire d’accéder à un large éventail d’adresses IP ou de FQDN. |

| Point de terminaison de service de réseau virtuel | Utilisées pour Stockage Azure. Offre un avantage important pour optimiser les performances du trafic du plan de données. |

Impossible d’utiliser Microsoft Entra ID, le service Sauvegarde Azure. |

| Appliance virtuelle réseau | Utilisées pour Stockage Azure, Microsoft Entra ID, et le service Sauvegarde Azure. Plan de données Stockage Azure : *.blob.core.windows.net, *.queue.core.windows.net, *.blob.storage.azure.net Plan de gestion - Microsoft Entra ID : autorisez l’accès aux noms de domaine complets mentionnés dans les sections 56 et 59 de Microsoft 365 Common et Office Online. - Service Sauvegarde Azure : .backup.windowsazure.com Apprenez-en davantage sur les étiquettes de service du Pare-feu Azure. |

Ajoute une surcharge au trafic du plan de données et réduit le débit/les performances. |

Les sections suivantes détaillent l’utilisation des options de connectivité.

Points de terminaison privés

Les points de terminaison privés vous permettent de vous connecter en toute sécurité à votre coffre Recovery Services à partir de serveurs situés dans un réseau virtuel. Le point de terminaison privé utilise une adresse IP de l’espace d’adressage du réseau virtuel (VNET) pour votre coffre. Le trafic réseau entre vos ressources dans le réseau virtuel et le coffre transite via votre réseau virtuel et une liaison privée sur le réseau principal de Microsoft. Cette opération élimine l’exposition à l’Internet public. Apprenez-en davantage sur les points de terminaison privés pour Sauvegarde Azure.

Remarque

- Les points de terminaison privés sont pris en charge pour Sauvegarde Azure et Stockage Azure. Microsoft Entra ID prend en charge les points de terminaison privés. Tant qu’ils ne sont pas en disponibilité générale, la sauvegarde Azure prend en charge la configuration du proxy pour Microsoft Entra ID de sorte qu’aucune connectivité sortante ne soit requise pour les machines virtuelles ASE. Pour plus d'informations, consultez la section prise en charge de proxy.

- L’opération de téléchargement pour le script de préinscription SAP ASE (scripts de charge de travail ASE) nécessite un accès Internet. En revanche, pour les machines virtuelles sur lesquelles le point de terminaison privé (PE) est activé, le script de préinscription ne peut pas télécharger directement ces scripts de charge de travail. Il est donc nécessaire de télécharger le script sur une machine virtuelle locale ou sur une autre machine virtuelle disposant d’un accès Internet, puis d’utiliser SCP ou toute autre méthode de transfert pour le déplacer vers la machine virtuelle ayant le PE activé.

Étiquettes de groupe de sécurité réseau

Si vous utilisez des groupes de sécurité réseau (NSG), utilisez l’étiquette de service AzureBackup pour autoriser l’accès sortant vers le service Sauvegarde Azure. En plus de l’étiquette Sauvegarde Azure, vous devez également autoriser la connectivité pour l’authentification et le transfert des données en créant des règles NSG similaires pour Microsoft Entra ID et Stockage Azure (Stockage).

Afin de créer une règle pour l’étiquette de Sauvegarde Azure, procédez comme suit :

- Dans le portail Azure, accédez àGroupes de sécurité réseau et sélectionnez le groupe de sécurité réseau.

- Dans le volet Paramètres , sélectionnez Règles de sécurité sortantes.

- Sélectionnez Ajouter.

- Entrez tous les détails requis pour créer une règle. Vérifiez que l’option Destination est définie sur Étiquette de service et que l’option Étiquette de service de destination est définie sur

AzureBackup. - Sélectionnez Ajouter pour enregistrer la règle de sécurité de trafic sortant que vous venez de créer.

Vous pouvez également créer des règles de sécurité sortante de groupe de sécurité réseau pour Stockage Azure et Microsoft Entra ID. En savoir plus sur les balises de service.

Balises Pare-feu Azure

Si vous utilisez Pare-feu Azure, créez une règle d’application en utilisant l’étiquette FQDN de Pare-feu Azure. Cette règle autorise tous les accès sortants à "Azure Backup".

Remarque

Sauvegarde Azure ne prend pas en charge la règle d’application Inspection TLS activée du service Pare-feu Azure.

Autoriser l’accès aux plages d’adresses IP du service

Si vous choisissez d’autoriser l’accès aux adresses IP de service, consultez les plages d’adresses IP répertoriées dans le fichier JSON. Vous devez autoriser l’accès aux adresses IP correspondant à Sauvegarde Azure, Stockage Azure et Microsoft Entra ID.

Autoriser l’accès aux FQDN du service

Vous pouvez également utiliser les FQDN suivants pour autoriser l’accès aux services requis à partir de vos serveurs :

| Service | Noms de domaine auxquels accéder | Ports maritimes |

|---|---|---|

| Sauvegarde Azure | *.backup.windowsazure.com |

443 |

| Stockage Azure | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net |

443 |

| Microsoft Entra ID (système d'identification de Microsoft) | *.login.microsoft.com Autorisez l’accès aux FQDN en vertu des sections 56 et 59 conformément à cet article. |

443 Le cas échéant. |

Utiliser un serveur proxy HTTP pour acheminer le trafic

Remarque

Actuellement, le trafic Proxy HTTP pour Microsoft Entra ID est uniquement pris en charge pour la base de données SAP ASE. Si vous devez supprimer des exigences de connectivité sortante (pour le trafic de Sauvegarde Azure et de Stockage Azure) pour les sauvegardes de base de données via Sauvegarde Azure dans des machines virtuelles ASE, utilisez d’autres options, telles que des points de terminaison privés.

Utiliser un serveur proxy HTTP pour le trafic Microsoft Entra ID

Pour utiliser un serveur proxy HTTP afin de router le trafic pour Microsoft Entra ID, effectuez ces étapes :

Dans la base de données, accédez au dossier

opt/msawb/bin.Créez un nouveau fichier JSON appelé

ExtensionSettingsOverrides.json.Ajoutez une paire clé-valeur au fichier JSON comme suit :

{ "UseProxyForAAD":true, "UseProxyForAzureBackup":false, "UseProxyForAzureStorage":false, "ProxyServerAddress":"http://xx.yy.zz.mm:port" }Modifiez les autorisations et la propriété du fichier comme suit :

chmod 750 ExtensionSettingsOverrides.json chown root:msawb ExtensionSettingsOverrides.json

Remarque

Aucun service ne doit être redémarré. Le service Sauvegarde Azure tente de router le trafic Microsoft Entra ID via le serveur proxy mentionné dans le fichier JSON.

Utiliser des règles de trafic sortant

Si le réglage du pare-feu ou du groupe de sécurité réseau bloque le domaine management.azure.com depuis la machine virtuelle Azure, les sauvegardes d'instantanés échouent.

Créez la règle de trafic sortant suivante et autorisez le nom de domaine à sauvegarder la base de données. Découvrez comment créer les règles de trafic sortant.

Source : adresse IP de la machine virtuelle.

Destination : étiquette de service.

Étiquette du service de destination :

AzureResourceManager

Créer un coffre Recovery Services

Un coffre Recovery Services est une entité de stockage qui stocke les points de récupération créés au fil du temps. Il fournit une interface permettant d’effectuer des opérations liées à la sauvegarde. Ces opérations comprennent l’exécution de sauvegardes à la demande, l’exécution de restaurations et la création de stratégies de sauvegarde.

Pour créer un archivage de Recovery Services :

Connectez-vous au portail Azure.

Recherchez résilience, puis accédez au tableau de bord résilience .

Dans le volet Coffre , sélectionnez + Coffre.

Sélectionnez Coffre Recovery Services>Continuer.

Dans le volet Coffre Recovery Services, entrez les valeurs suivantes :

Abonnement : sélectionnez l'abonnement souhaité. Si vous êtes membre d’un seul abonnement, vous voyez ce nom. Si vous ne savez pas quel abonnement utiliser, utilisez l’abonnement par défaut. Plusieurs choix s’affichent uniquement si votre compte professionnel ou scolaire est associé à plusieurs abonnements Azure.

Groupe de ressources : Utilisez un groupe de ressources existant ou créez-en un. Pour afficher la liste des groupes de ressources disponibles dans votre abonnement, sélectionnez Utiliser existant. Sélectionnez ensuite une ressource dans la liste déroulante. Pour créer un nouveau groupe de ressources, sélectionnez Créer, puis saisissez le nom. Pour plus d’informations sur les groupes de ressources, consultez Vue d’ensemble d’Azure Resource Manager.

Nom du coffre : Entrez un nom convivial pour identifier le coffre. Le nom doit être unique pour l’abonnement Azure. Spécifiez un nom composé d’au moins deux caractères, mais sans dépasser 50 caractères. Il doit commencer par une lettre et ne peut être constitué que de lettres, chiffres et traits d’union.

Région : Sélectionnez la région géographique du coffre. Pour que vous puissiez créer un coffre pour aider à protéger une source de données, le coffre doit se trouver dans la même région que la source de données.

Important

Si vous n’êtes pas sûr de l’emplacement de votre source de données, fermez la fenêtre. Accédez à la liste de vos ressources dans le portail. Si vous possédez des sources de données dans plusieurs régions, créez un coffre Recovery Services pour chaque région. Créez le coffre dans le premier emplacement avant d’en créer un autre dans un autre emplacement. Vous n’avez pas besoin de spécifier des comptes de stockage pour stocker les données de sauvegarde. Le coffre Recovery Services et Sauvegarde Azure gèrent cette étape automatiquement.

Après avoir fourni les valeurs, sélectionnez Vérifier + créer.

Pour finir de créer le coffre Recovery Services, sélectionnez Créer.

La création du coffre Recovery Services peut prendre un certain temps. Surveillez les notifications d’état dans la zone Notifications dans l’angle supérieur droit. Une fois créé, le coffre apparaît dans la liste des coffres Recovery Services. S’il n’apparaît pas, sélectionnez Actualiser.

Azure Backup prend désormais en charge des coffres-forts immuables qui vous permettent de vous assurer qu’une fois les points de récupération créés, ils ne peuvent pas être supprimés avant leur expiration conformément à la stratégie de sauvegarde. Vous pouvez rendre irréversible l’immuabilité pour une protection maximale pour protéger vos données de sauvegarde contre diverses menaces, notamment les attaques par ransomware et les acteurs malveillants. En savoir plus sur les coffres de sauvegarde immuables Azure.

Activer la restauration inter-régions

Dans le coffre Recovery Services, vous pouvez activer le Cross Region Restore, qui vous permet de restaurer la base de données dans une région secondaire. Découvrez comment activer la restauration inter-région.

Découvrir les bases de données SAP ASE

Pour découvrir les bases de données SAP ASE, effectuez ces étapes :

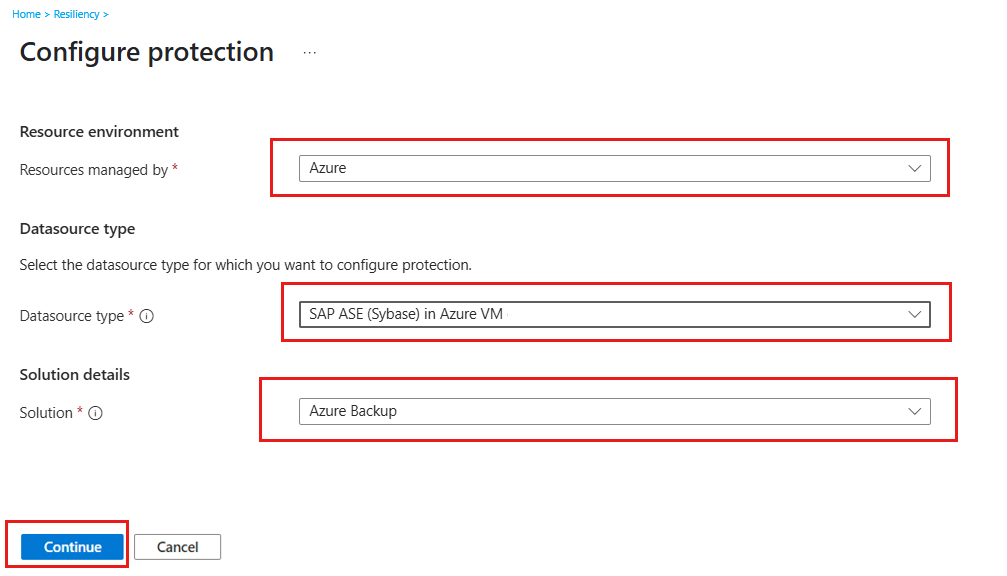

Accédez à la résilience, puis sélectionnez + Configurer la protection.

Dans le volet Configurer la protection , sélectionnez Ressource gérée parAzure, type De source de données en tant que SAP ASE (Sybase) dans une machine virtuelle Azure et Solution en tant que sauvegarde Azure.

Sélectionnez Continuer.

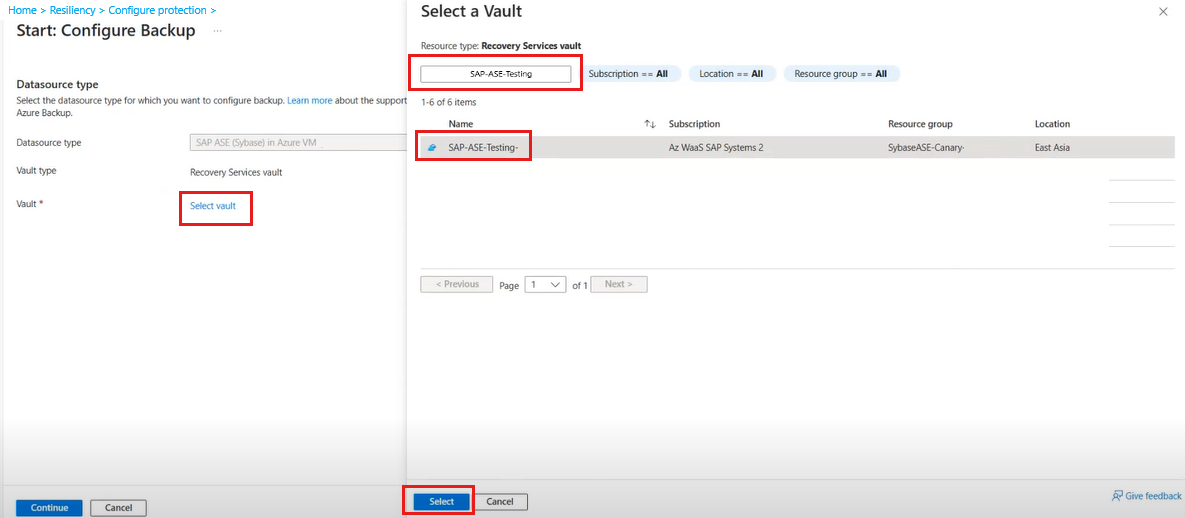

Dans le volet Démarrer : Configurer la sauvegarde , sous Coffre, cliquez sur Sélectionner un coffre.

Dans le volet Sélectionner un coffre , sous Filtrer par nom, tapez le nom du coffre qui héberge la base de données SAP ASE.

Sélectionnez le coffre dans la liste, puis cliquez sur Sélectionner.

Dans le volet Démarrer : Configurer la sauvegarde , sélectionnez Continuer.

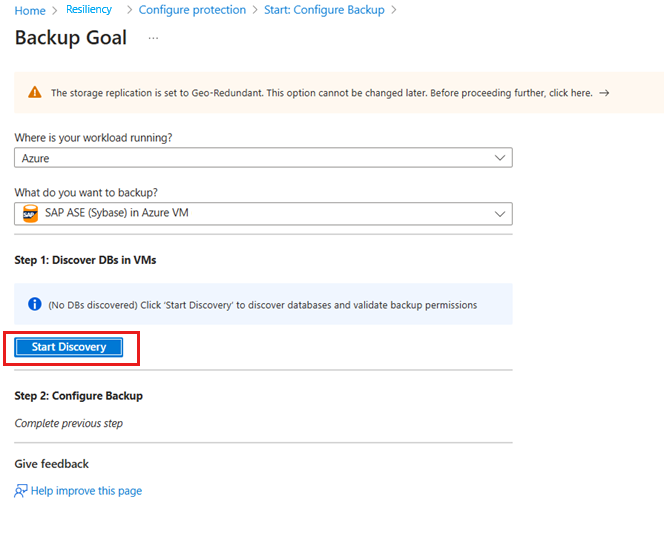

Dans le volet Objectif de sauvegarde , sélectionnez Démarrer la découverte pour lancer la découverte de machines virtuelles Linux non protégées dans la région du coffre.

Remarque

- Après la détection, les machines virtuelles non protégées apparaissent dans le portail en étant répertoriées par nom et groupe de ressources.

- Si une machine virtuelle n’est pas répertoriée alors qu’elle devrait l’être, vérifiez si elle a déjà été sauvegardée dans un coffre.

- Plusieurs machines virtuelles peuvent avoir le même nom s’ils appartiennent à différents groupes de ressources.

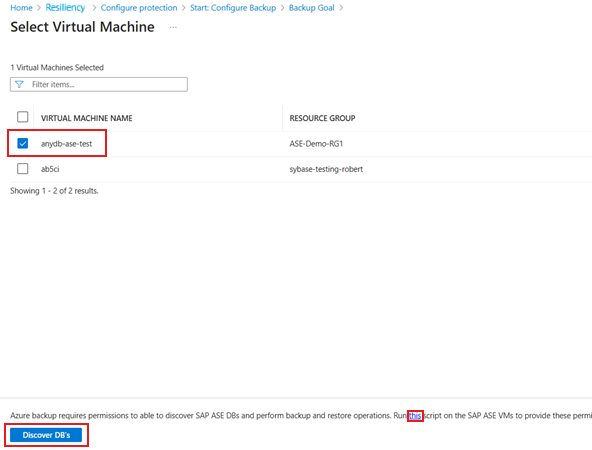

Dans le volet Sélectionner des machines virtuelles , téléchargez le script de prépostage qui fournit des autorisations pour le service Sauvegarde Azure pour accéder aux machines virtuelles SAP ASE pour la découverte de bases de données.

Exécutez le script sur chacune des machines virtuelles hébergeant les bases de données SAP ASE que vous souhaitez sauvegarder.

Après avoir exécuté le script sur les machines virtuelles, dans le volet Sélectionner des machines virtuelles , sélectionnez les machines virtuelles, puis sélectionnez Découvrir les bases de données.

Le service Sauvegarde Azure détecte toutes les bases de données SAP ASE résidant sur la machine virtuelle. Lors de la détection, le service Sauvegarde Azure inscrit la machine virtuelle auprès du coffre et y installe une extension. Aucun agent n’est installé sur la base de données.

Configurer la sauvegarde de base de données SAP ASE (Sybase)

Une fois le processus de découverte de base de données terminé, Sauvegarde Azure redirige vers le volet Objectif de sauvegarde , ce qui vous permet de configurer les paramètres de sauvegarde de la machine virtuelle sélectionnée hébergeant la base de données SAP ASE.

Pour configurer l’opération de sauvegarde pour la base de données SAP ASE, effectuez ces étapes :

Dans le volet Objectif de sauvegarde , sous l’étape 2, sélectionnez Configurer la sauvegarde.

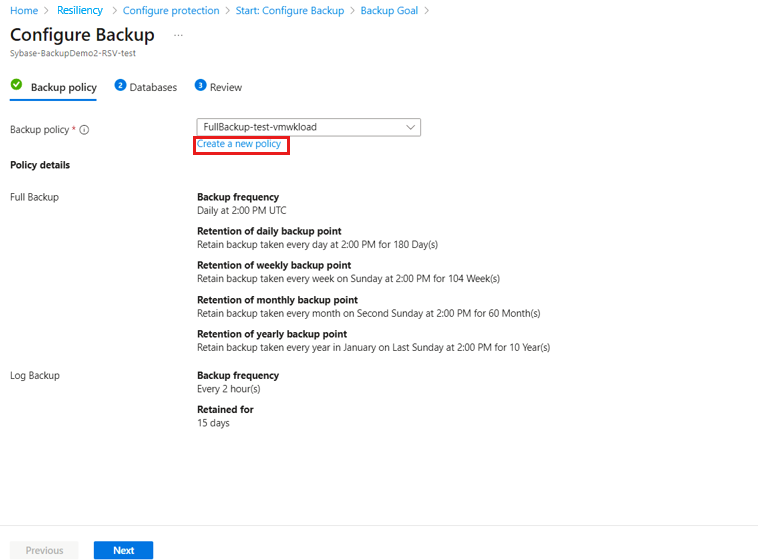

Dans le volet Configurer la sauvegarde , sous l’onglet Stratégie de sauvegarde , sous Stratégie de sauvegarde, sélectionnez Créer une stratégie pour les bases de données.

Une stratégie de sauvegarde définit le moment auquel les sauvegardes sont effectuées, ainsi que leur durée de rétention.

- Une stratégie est créée au niveau du coffre.

- Plusieurs coffres peuvent utiliser la même stratégie de sauvegarde, mais vous devez appliquer la stratégie de sauvegarde à chaque coffre.

Dans le volet Créer une stratégie, sous Nom de stratégie, entrez un nom pour la nouvelle stratégie.

Sous Sauvegarde complète, sélectionnez Modifier.

Dans le volet Stratégie de sauvegarde complète , sélectionnez une fréquence de sauvegarde, puis sélectionnez Quotidien ou Hebdomadaire en fonction des besoins.

Quotidienne : sélectionnez l’heure et le fuseau horaire de début du travail de sauvegarde.

Remarque

- Vous devez exécuter une sauvegarde complète. Vous ne pouvez pas désactiver cette option.

- Accédez à la stratégie de sauvegarde complète pour afficher les paramètres de stratégie.

- Si vous choisissez des sauvegardes complètes quotidiennes, vous ne pouvez pas créer de sauvegardes différentielles.

Hebdomadaire : sélectionnez le jour de la semaine, l’heure et le fuseau horaire de début du travail de sauvegarde.

La capture d’écran suivante montre la planification de sauvegarde pour les sauvegardes complètes.

Dans Durée de rétention, définissez la période de rétention pour la sauvegarde complète.

Remarque

- Par défaut, toutes les options sont sélectionnées. Désactivez les limites de période de rétention que vous ne souhaitez pas utiliser, et définissez celles qui vous intéressent.

- La période de rétention minimale est de sept jours pour tous les types de sauvegardes (complète/différentielle/fichier journal).

- Des points de récupération sont marqués pour la rétention et varient selon la durée de rétention. Par exemple, si vous sélectionnez une sauvegarde complète quotidienne, seule une sauvegarde complète est déclenchée chaque jour.

- La sauvegarde d’un jour spécifique est marquée et conservée conformément à la durée de rétention hebdomadaire et aux paramètres.

- Les durées de rétention mensuelle et annuelle ont le même comportement.

Sélectionnez OK pour enregistrer la configuration de la stratégie.

Dans le volet Créer une stratégie, sous Sauvegarde différentielle, sélectionnez Modifier pour ajouter une stratégie différentielle.

Dans le volet Stratégie de sauvegarde différentielle , sélectionnez Activer pour ouvrir les contrôles de fréquence et de rétention.

Remarque

- Vous pouvez déclencher au plus une sauvegarde différentielle par jour.

- Les sauvegardes différentielles peuvent être conservées jusqu’à 180 jours. Si vous avez besoin d’une durée de rétention supérieure, vous devez utiliser des sauvegardes complètes.

Sélectionnez OK pour enregistrer la configuration de la stratégie.

Dans le volet Stratégie de sauvegarde , sous Sauvegarde du journal, sélectionnez Modifier pour ajouter une stratégie de sauvegarde de journal transactionnelle.

Dans le volet Stratégie de sauvegarde de fichier journal, sélectionnez Activer et définissez les contrôles de fréquence et de rétention.

Remarque

- Les sauvegardes de fichiers journaux ne commencent à s’effectuer qu’en cas de réussite d’une sauvegarde complète.

- Chaque sauvegarde de fichier journal est chaînée à la sauvegarde complète précédente pour former une chaîne de récupération. Cette sauvegarde complète est conservée jusqu’à la fin de la durée de rétention de la dernière sauvegarde de fichier journal. Il est donc possible que la sauvegarde complète soit conservée pour une durée supplémentaire afin que tous les journaux puissent être récupérés. Supposons que l’utilisateur effectue une sauvegarde complète hebdomadaire, une sauvegarde différentielle par jour, et que les journaux enregistrent deux heures d’activité. Tous sont conservés 30 jours. Mais l’intégralité hebdomadaire peut être nettoyée/supprimée uniquement après la prochaine sauvegarde complète disponible, autrement dit, après 30 + sept jours. Par exemple, si une sauvegarde complète hebdomadaire est effectuée le 16 novembre, elle reste stockée jusqu’au 16 décembre conformément à la stratégie de rétention. La dernière sauvegarde du journal pour cette sauvegarde complète a lieu le 22 novembre, avant la prochaine sauvegarde complète planifiée. Étant donné que cette sauvegarde de journal reste accessible jusqu’au 22 décembre, la sauvegarde complète du 16 novembre ne peut pas être supprimée jusqu’à cette date. Par conséquent, la sauvegarde complète du 16 novembre est conservée jusqu’au 22 décembre.

Sélectionnez OK pour enregistrer la configuration de la stratégie de sauvegarde de journal.

Dans le volet Créer une stratégie, sélectionnez OK pour terminer la création de la stratégie de sauvegarde.

Dans le volet Configurer la sauvegarde , sous l’onglet Stratégie de sauvegarde , sous Stratégie de sauvegarde, sélectionnez la nouvelle stratégie dans la liste déroulante, puis sélectionnez Ajouter.

Sélectionnez Configurer la sauvegarde.

Dans le volet Sélectionner des éléments à sauvegarder , sélectionnez les bases de données pour la protection, puis sélectionnez Suivant.

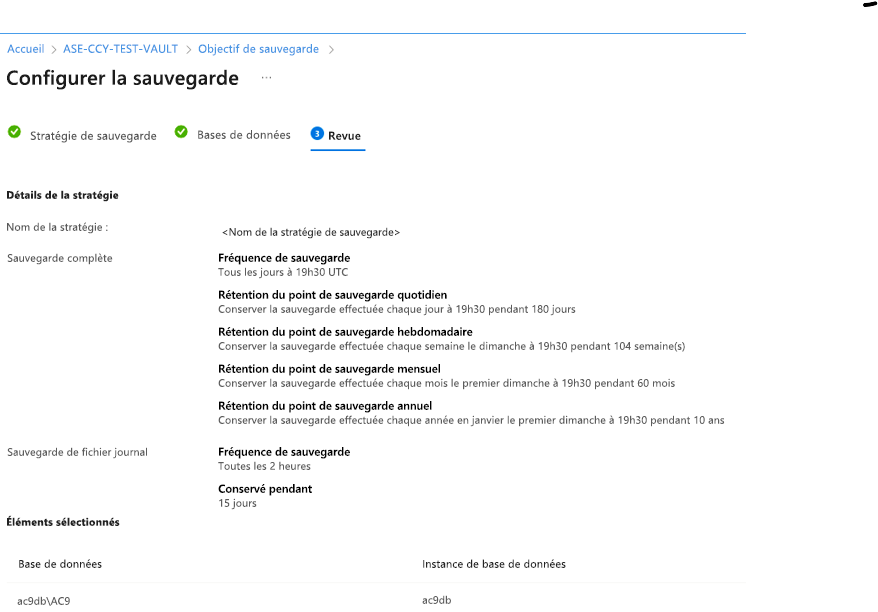

Dans le volet Configurer la sauvegarde , sous l’onglet Révision , passez en revue la configuration de la sauvegarde.

Sélectionnez Activer la sauvegarde pour démarrer l’opération de sauvegarde.

Exécuter une sauvegarde à la demande pour la base de données SAP ASE

Pour exécuter des sauvegardes à la demande pour la base de données SAP ASE, procédez comme suit :

Accédez à Résilience, puis sélectionnez Coffres.

Dans le volet Coffres , sélectionnez le coffre Recovery Services dans la liste utilisée pour configurer la sauvegarde.

Dans le coffre des services de récupération sélectionné, sélectionnez Éléments de sauvegarde.

Dans le volet Élément de sauvegarde , sélectionnez le type de gestion de sauvegarde en tant que SAP ASE (Sybase) dans la machine virtuelle Azure.

Sélectionnez Afficher les détails de la base de données pour la sauvegarde à la demande.

Sélectionnez Sauvegarder maintenant pour effectuer une sauvegarde à la demande.

Dans le volet Sauvegarder maintenant, choisissez le type de sauvegarde que vous souhaitez effectuer, puis sélectionnez OK. Le type de sauvegarde à la demande que vous choisissez détermine la période de rétention de cette sauvegarde.

- Les sauvegardes complètes à la demande sont conservées pendant un minimum de 45 jours et un maximum de 99 ans.

- Les sauvegardes différentielles à la demande sont conservées conformément au jeu de rétention de journal dans la stratégie.