Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Wskaźnik bezpieczeństwa w usłudze Microsoft Defender for Cloud może pomóc w poprawie stanu zabezpieczeń chmury. Wskaźnik bezpieczeństwa agreguje wyniki zabezpieczeń w jeden wynik, dzięki czemu można ocenić bieżącą sytuację zabezpieczeń. Im wyższy wynik, tym niższy jest zidentyfikowany poziom ryzyka.

Po włączeniu Defender dla Chmury w ramach subskrypcji standard testu porównawczego zabezpieczeń w chmurze firmy Microsoft (MCSB) jest stosowany domyślnie w ramach subskrypcji. Rozpoczyna się ocena zasobów w zakresie względem standardu MCSB.

McSB wydaje zalecenia na podstawie wyników oceny. Tylko wbudowane rekomendacje z MCSB wpływają na wskaźnik bezpieczeństwa. Obecnie priorytetyzacja ryzyka nie ma wpływu na wskaźnik bezpieczeństwa.

Uwaga

Dwa modele wskaźnika bezpieczeństwa: usługa Microsoft Defender for Cloud oferuje teraz dwa różne modele wskaźnika bezpieczeństwa. Nowy wskaźnik bezpieczeństwa chmury (oparty na ryzyku) jest dostępny w portalu usługi Microsoft Defender i uwzględnia czynniki ryzyka zasobów i krytyczność w celu dokładniejszej priorytetyzacji. Klasyczny wskaźnik bezpieczeństwa pozostaje dostępny w witrynie Azure Portal. Są to zupełnie różne modele z różnymi obliczeniami i wartościami. Aby uzyskać więcej informacji na temat nowego modelu, zobacz środowisko portalu usługi Defender w tym artykule.

Rekomendacje oflagowane jako wersja zapoznawcza nie są uwzględniane w obliczeniach wskaźnika bezpieczeństwa. Nadal należy skorygować te zalecenia wszędzie tam, gdzie to możliwe, aby po zakończeniu okresu obowiązywania wersji zapoznawczej przyczyniały się one do oceny. Zalecenia dotyczące wersji zapoznawczej są oznaczone ikoną: ![]() .

Dojrzałość rekomendacji [wersja zapoznawcza] nie modyfikuje interfejsu użytkownika wskaźnika bezpieczeństwa ani modelu wagi; klasyfikuje tylko zalecenia. Oprócz wykluczania zaleceń dotyczących wersji zapoznawczej formuły wskaźnika bezpieczeństwa i wartości interfejsu użytkownika pozostają niezmienione.

.

Dojrzałość rekomendacji [wersja zapoznawcza] nie modyfikuje interfejsu użytkownika wskaźnika bezpieczeństwa ani modelu wagi; klasyfikuje tylko zalecenia. Oprócz wykluczania zaleceń dotyczących wersji zapoznawczej formuły wskaźnika bezpieczeństwa i wartości interfejsu użytkownika pozostają niezmienione.

Wyświetlanie wskaźnika bezpieczeństwa

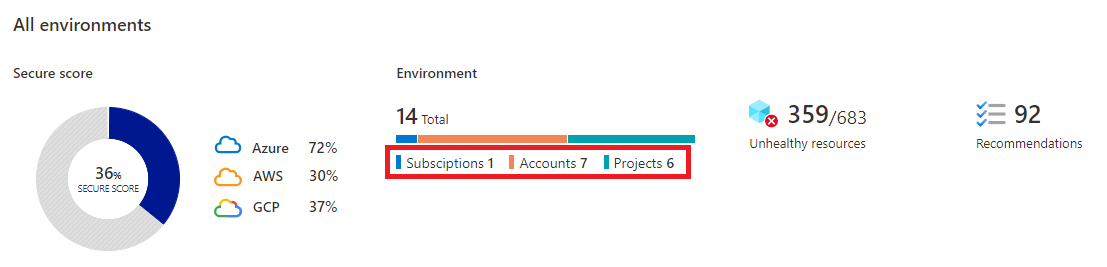

Po wyświetleniu pulpitu nawigacyjnego przegląd Defender dla Chmury można wyświetlić wskaźnik bezpieczeństwa dla wszystkich środowisk. Pulpit nawigacyjny przedstawia wskaźnik bezpieczeństwa jako wartość procentową i zawiera wartości bazowe.

Aplikacja mobilna platformy Azure wyświetla wskaźnik bezpieczeństwa jako wartość procentową. Naciśnij go, aby wyświetlić szczegóły, które wyjaśniają wynik.

Eksplorowanie stanu zabezpieczeń

Strona Stan zabezpieczeń w Defender dla Chmury pokazuje ogólny wskaźnik bezpieczeństwa dla środowisk i dla każdego środowiska oddzielnie.

Na tej stronie można zobaczyć subskrypcje, konta i projekty wpływające na ogólną ocenę, informacje o zasobach w złej kondycji i odpowiednie zalecenia. Możesz filtrować według środowiska, takiego jak Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) i Azure DevOps. Następnie możesz przejść do szczegółów poszczególnych subskrypcji platformy Azure, konta platformy AWS i projektu GCP.

Obliczanie wskaźnika bezpieczeństwa

Na stronie Zalecenia w Defender dla Chmury karta Zalecenia dotyczące wskaźnika bezpieczeństwa pokazuje, w jaki sposób mechanizmy kontroli zgodności w ramach mcSB przyczyniają się do ogólnej oceny zabezpieczeń.

Defender dla Chmury oblicza każdą kontrolkę co osiem godzin dla każdej subskrypcji platformy Azure lub dla każdego łącznika usług AWS lub GCP w chmurze.

Ważne

Rekomendacje w kontrolce są aktualizowane częściej niż sama kontrolka. Mogą wystąpić rozbieżności między liczbą zasobów a liczbą zasobów w kontrolce.

Przykładowe wyniki dla kontrolki

Poniższy przykład koncentruje się na zaleceniach dotyczących wskaźnika bezpieczeństwa dla luk w zabezpieczeniach.

W tym przykładzie przedstawiono następujące pola w zaleceniach.

| Pole | Szczegóły |

|---|---|

| Korygowanie luk w zabezpieczeniach | Grupowanie zaleceń dotyczących odnajdywania i rozwiązywania znanych luk w zabezpieczeniach. |

| Maksymalny wynik | Maksymalna liczba punktów, które można uzyskać, wykonując wszystkie zalecenia w ramach kontrolki. Maksymalny wynik dla kontrolki wskazuje względne znaczenie tej kontrolki i jest stały dla każdego środowiska. Użyj wartości w tej kolumnie, aby określić, nad którymi problemami należy najpierw pracować. |

| Bieżący wynik | Bieżący wynik dla tej kontrolki. Bieżący wynik = [Ocena na zasób] * [Liczba zasobów w dobrej kondycji] Każda kontrolka przyczynia się do całkowitego wyniku. W tym przykładzie kontrolka przyczynia się do bieżącego wyniku w wysokości 3,33 punktu. |

| Potencjalny wzrost wskaźnika | Pozostałe punkty dostępne dla Ciebie w kontrolce. Jeśli korygujesz wszystkie zalecenia w tej kontrolce, wskaźnik zwiększa się o 4%. Potencjalny wzrost wskaźnika = [Ocena na zasób] * [Liczba zasobów w złej kondycji] |

| Wyniki analiz | Dodatkowe szczegóły dla każdego zalecenia, takie jak: - - - - |

Ocenianie równań obliczeniowych

Oto jak są obliczane wyniki.

Kontrola zabezpieczeń

Równanie do określania wyniku dla kontrolki zabezpieczeń to:

Bieżący wynik dla każdej kontrolki to miara stanu zasobów w kontrolce. Każda indywidualna kontrola zabezpieczeń przyczynia się do wskaźnika bezpieczeństwa. Każdy zasób, którego dotyczy zalecenie w ramach kontrolki, przyczynia się do bieżącego wyniku kontrolki. Wskaźnik bezpieczeństwa nie uwzględnia zasobów znalezionych w zaleceniach dotyczących wersji zapoznawczej.

W poniższym przykładzie maksymalny wynik 6 jest podzielony przez 78, ponieważ jest to suma zasobów w dobrej kondycji i złej kondycji. Tak więc, 6 / 78 = 0,0769. Pomnożenie tego przez liczbę zasobów w dobrej kondycji (4) powoduje, że bieżący wynik: 0,0769 * 4 = 0,31.

Pojedyncza subskrypcja lub łącznik

Równanie do określania wskaźnika bezpieczeństwa dla pojedynczej subskrypcji lub łącznika jest następujące:

To równanie jest tym samym równaniem dla łącznika, a tylko wyraz subscription zastąpiony przez łącznik word.

Wiele subskrypcji i łączników

Równanie do określania wskaźnika bezpieczeństwa dla wielu subskrypcji i łączników jest następujące:

Łączny wynik dla wielu subskrypcji i łączników obejmuje wagę dla każdej subskrypcji i łącznika. Usługa Defender for Cloud określa względne wagi subskrypcji i łączników na podstawie modelu liniowego ważenia przy użyciu połączonej liczby zasobów zdrowych i niezdrowych na subskrypcję (z wyłączeniem zasobów 'Niedotyczy'). Bieżący wynik dla każdej subskrypcji i łącznika jest obliczany w taki sam sposób jak w przypadku pojedynczej subskrypcji lub łącznika, a następnie jest stosowana jego waga (zobacz równanie). Jeśli subskrypcja lub łącznik nie ma przypisanych ocen (brak zasobów o statusie zdrowym lub niezdrowym) dla danej kontroli, ta kontrola jest wykluczona z obliczeń wyniku dla tej subskrypcji lub łącznika. W takim przypadku ani bieżące, ani maksymalne potencjalne punkty mechanizmu kontrolnego nie są brane pod uwagę w ocenie tej subskrypcji. pl-PL: Zagregowany wskaźnik bezpieczeństwa wyświetlany w interfejsie użytkownika nie jest prostą arytmetyczną średnią procentów dla każdej subskrypcji lub wyników kontroli; jest to suma ważona pomiędzy subskrypcjami. W związku z tym nie można użyć liczby zasobów na każdy kontroler wyświetlanych w interfejsie użytkownika do ręcznego ponownego obliczenia ogólnego wskaźnika bezpieczeństwa w wielu subskrypcjach.

Podczas wyświetlania wielu subskrypcji i łączników wskaźnik bezpieczeństwa ocenia wszystkie zasoby we wszystkich włączonych zasadach i grupach. Grupowanie pokazuje, w jaki sposób wpływają one na maksymalną ocenę poszczególnych mechanizmów kontroli zabezpieczeń.

Poprawianie wskaźnika bezpieczeństwa

McSB składa się z szeregu mechanizmów kontroli zgodności. Każda kontrolka jest logiczną grupą powiązanych zaleceń dotyczących zabezpieczeń i odzwierciedla obszary podatne na ataki.

Aby zobaczyć, jak dobrze organizacja zabezpiecza poszczególne powierzchnie ataków, przejrzyj wyniki poszczególnych mechanizmów kontroli zabezpieczeń. Twój wynik poprawia się tylko wtedy, gdy korygujesz wszystkie zalecenia.

Aby uzyskać wszystkie możliwe punkty kontroli zabezpieczeń, wszystkie zasoby muszą być zgodne ze wszystkimi zaleceniami dotyczącymi zabezpieczeń w ramach kontroli zabezpieczeń. Na przykład Defender dla Chmury zawiera wiele zaleceń dotyczących zabezpieczania portów zarządzania. Należy skorygować wszystkie te elementy, aby dokonać różnicy w swoim wskaźniku bezpieczeństwa.

Wskaźnik bezpieczeństwa można poprawić przy użyciu jednej z następujących metod:

- Wykonaj rekomendacje dotyczące zabezpieczeń znajdujące się na liście rekomendacji. Każde zalecenie można skorygować ręcznie dla każdego zasobu lub użyć opcji Napraw (jeśli jest dostępna), aby szybko rozwiązać problem z wieloma zasobami.

- Wymuszanie lub odrzucanie zaleceń w celu poprawy oceny oraz upewnienie się, że użytkownicy nie tworzą zasobów, które negatywnie wpływają na ocenę.

Mechanizmy kontroli wskaźnika bezpieczeństwa

W poniższej tabeli wymieniono mechanizmy kontroli zabezpieczeń w Microsoft Defender dla Chmury. Dla każdej kontrolki można zobaczyć maksymalną liczbę punktów, które można dodać do wskaźnika bezpieczeństwa, jeśli skorygowasz wszystkie zalecenia wymienione w kontrolce dla wszystkich zasobów.

| Wskaźnik bezpieczeństwa | Kontrola zabezpieczeń |

|---|---|

| 10 |

Włącz uwierzytelnianie wieloskładnikowe: Defender dla Chmury umieszcza wysoką wartość w usłudze MFA. Użyj tych zaleceń, aby zabezpieczyć użytkowników subskrypcji. Istnieją trzy sposoby włączania uwierzytelniania wieloskładnikowego i zgodności z zaleceniami: wartości domyślne zabezpieczeń, przypisywanie poszczególnych użytkowników i zasady dostępu warunkowego. |

| 8 | Bezpieczne porty zarządzania: ataki siłowe często atakują na porty zarządzania. Skorzystaj z tych zaleceń, aby zmniejszyć narażenie na zagrożenia przy użyciu narzędzi, takich jak dostęp just in time do maszyn wirtualnych i sieciowe grupy zabezpieczeń. |

| 6 | Stosowanie aktualizacji systemowych: nie stosowanie aktualizacji pozostawia niezapoznane luki w zabezpieczeniach i powoduje ataki w środowiskach podatnych na ataki. Użyj tych zaleceń, aby zachować wydajność operacyjną, zmniejszyć luki w zabezpieczeniach i zapewnić bardziej stabilne środowisko dla użytkowników. Aby wdrożyć aktualizacje systemu, możesz użyć programu Azure Update Manager do zarządzania poprawkami i aktualizacjami maszyn. |

| 6 | Korygowanie luk w zabezpieczeniach: gdy narzędzie do oceny luk w zabezpieczeniach zgłasza luki w zabezpieczeniach do Defender dla Chmury, Defender dla Chmury przedstawia wyniki i powiązane informacje jako zalecenia. Użyj tych zaleceń, aby skorygować zidentyfikowane luki w zabezpieczeniach. |

| 100 | Korygowanie konfiguracji zabezpieczeń: Nieprawidłowo skonfigurowane zasoby IT mają większe ryzyko ataku. Użyj tych zaleceń, aby wzmocnić zidentyfikowane błędy konfiguracji w całej infrastrukturze. |

| 100 | Zarządzanie dostępem i uprawnieniami: podstawową częścią programu zabezpieczeń jest zapewnienie użytkownikom tylko niezbędnego dostępu do wykonywania zadań: modelu dostępu najmniejszego uprawnień. Skorzystaj z tych zaleceń, aby zarządzać wymaganiami dotyczącymi tożsamości i dostępu. |

| 100 | Włącz szyfrowanie magazynowane: użyj tych zaleceń, aby upewnić się, że można ograniczyć błędy konfiguracji wokół ochrony przechowywanych danych. |

| 100 | Szyfruj dane podczas przesyłania: użyj tych zaleceń, aby zabezpieczyć dane przenoszone między składnikami, lokalizacjami lub programami. Takie dane są podatne na ataki typu man-in-the-middle, podsłuchy i porwanie sesji. |

| 100 |

Ograniczanie nieautoryzowanego dostępu do sieci: platforma Azure oferuje zestaw narzędzi, które ułatwiają zapewnienie wysokich standardów zabezpieczeń dostępu w całej sieci. Skorzystaj z tych zaleceń, aby zarządzać adaptacyjnym wzmacnianiem zabezpieczeń sieci w Defender dla Chmury, upewnij się, że skonfigurowano usługę Azure Private Link dla wszystkich odpowiednich usług platformy jako usługi (PaaS), włącz usługę Azure Firewall w sieciach wirtualnych i nie tylko. |

| 3 | Stosowanie adaptacyjnej kontroli aplikacji: Adaptacyjna kontrola aplikacji to inteligentne, zautomatyzowane, kompleksowe rozwiązanie do kontrolowania, które aplikacje mogą być uruchamiane na maszynach. Pomaga również chronić maszyny przed złośliwym oprogramowaniem. |

| 2 | Ochrona aplikacji przed atakami DDoS: zaawansowane rozwiązania zabezpieczeń sieci na platformie Azure obejmują usługę Azure DDoS Protection, zaporę aplikacji internetowej platformy Azure i dodatek usługi Azure Policy dla platformy Kubernetes. Skorzystaj z tych zaleceń, aby chronić aplikacje za pomocą tych narzędzi i innych. |

| 2 |

Włącz ochronę punktu końcowego: Defender dla Chmury sprawdza punkty końcowe organizacji pod kątem aktywnych rozwiązań do wykrywania zagrożeń i reagowania na nie, takich jak Ochrona punktu końcowego w usłudze Microsoft Defender lub dowolne z głównych rozwiązań przedstawionych na tej liście. Jeśli nie jest włączone żadne rozwiązanie wykrywanie i reagowanie w punktach końcowych (EDR), użyj tych zaleceń, aby wdrożyć Ochrona punktu końcowego w usłudze Microsoft Defender. Usługa Defender for Endpoint jest uwzględniona w planie usługi Defender for Servers. Inne zalecenia w tej kontrolce ułatwiają wdrażanie agentów i konfigurowanie monitorowania integralności plików. |

| 1 | Włączanie inspekcji i rejestrowania: szczegółowe dzienniki są kluczowym elementem badania zdarzeń i wieloma innymi operacjami rozwiązywania problemów. Zalecenia w tej kontrolce koncentrują się na zapewnieniu włączenia dzienników diagnostycznych wszędzie tam, gdzie są one istotne. |

| 0 | Włącz rozszerzone funkcje zabezpieczeń: użyj tych zaleceń, aby włączyć wszystkie plany Defender dla Chmury. |

| 0 | Implementowanie najlepszych rozwiązań w zakresie zabezpieczeń: ta kolekcja zaleceń jest ważna dla bezpieczeństwa organizacji, ale nie ma wpływu na wskaźnik bezpieczeństwa. |

Śledź swój wynik bezpieczeństwa

Ogólny wskaźnik bezpieczeństwa i wskaźnik na subskrypcję można znaleźć w portalu Azure lub programowo, jak opisano w poniższych sekcjach:

Wskazówka

Aby uzyskać szczegółowy opis sposobu obliczania wyników, zobacz Obliczenia — zrozumienie wyniku.

Uzyskiwanie wskaźnika bezpieczeństwa z portalu

Usługa Defender for Cloud wyświetla swój wynik w witrynie Azure Portal. Po wybraniu kafelka wskaźnika bezpieczeństwa na stronie przeglądu zostanie wyświetlona dedykowana strona wskaźnika bezpieczeństwa, na której zostanie wyświetlona ocena podzielona według subskrypcji. Wybierz pojedynczą subskrypcję, aby wyświetlić szczegółową listę priorytetowych rekomendacji i potencjalny wpływ, jaki ich korygowanie będzie miało na wynik subskrypcji.

Wskaźnik bezpieczeństwa jest wyświetlany w następujących lokalizacjach na stronach witryny Azure Portal usługi Defender for Cloud:

Na kafelku na stronie Omówienie usługi Defender for Cloud (główny pulpit nawigacyjny):

Na dedykowanej stronie Wskaźnik bezpieczeństwa można zobaczyć wskaźnik bezpieczeństwa dla subskrypcji i grup zarządzania:

Uwaga

Wszystkie grupy zarządzania, dla których nie masz wystarczających uprawnień, będą wyświetlać ich ocenę jako "Ograniczone".

W górnej części strony Zalecenia :

Uzyskiwanie wskaźnika bezpieczeństwa z interfejsu API REST

Możesz uzyskać dostęp do wskaźnika za pośrednictwem interfejsu API wskaźnika bezpieczeństwa. Metody interfejsu API zapewniają elastyczność wykonywania zapytań dotyczących danych i tworzenia własnego mechanizmu raportowania wyników bezpieczeństwa w czasie. Na przykład, możesz użyć Secure Scores API, aby uzyskać wynik dla określonej subskrypcji. Ponadto możesz użyć API kontroli wskaźnika bezpieczeństwa, aby wyświetlić listę kontrolek bezpieczeństwa i bieżący wynik subskrypcji.

Przykłady narzędzi opartych na interfejsie API wskaźnika bezpieczeństwa można znaleźć w obszarze wskaźnika bezpieczeństwa w naszej społeczności usługi GitHub.

Uzyskiwanie wskaźnika bezpieczeństwa z usługi Azure Resource Graph

Usługa Azure Resource Graph zapewnia natychmiastowy dostęp do informacji o zasobach w środowiskach chmury z niezawodnymi funkcjami filtrowania, grupowania i sortowania. Jest to szybki i wydajny sposób programowego wykonywania zapytań dotyczących informacji w subskrypcjach platformy Azure lub z poziomu witryny Azure Portal. Dowiedz się więcej o usłudze Azure Resource Graph.

Aby uzyskać dostęp do wskaźnika bezpieczeństwa dla wielu subskrypcji za pomocą usługi Azure Resource Graph:

W witrynie Azure Portal otwórz Eksploratora usługi Azure Resource Graph.

Wprowadź zapytanie Kusto (korzystając z poniższych przykładów, aby uzyskać wskazówki).

To zapytanie zwraca identyfikator subskrypcji, bieżący wynik w punktach i jako wartość procentową oraz maksymalny wynik dla subskrypcji.

SecurityResources | where type == 'microsoft.security/securescores' | extend current = properties.score.current, max = todouble(properties.score.max) | project subscriptionId, current, max, percentage = ((current / max)*100)To zapytanie zwraca stan wszystkich mechanizmów kontroli zabezpieczeń. Dla każdej kontrolki uzyskasz liczbę zasobów w złej kondycji, bieżący wynik i maksymalny wynik.

SecurityResources | where type == 'microsoft.security/securescores/securescorecontrols' | extend SecureControl = properties.displayName, unhealthy = properties.unhealthyResourceCount, currentscore = properties.score.current, maxscore = properties.score.max | project SecureControl , unhealthy, currentscore, maxscore

Wybierz Uruchom zapytanie.

Śledź swój poziom bezpieczeństwa w czasie

Raport Wynik bezpieczeństwa w czasie na stronie skoroszytów

Strona skoroszytów usługi Defender for Cloud zawiera gotowy raport umożliwiający wizualne śledzenie wyników subskrypcji, mechanizmów kontroli zabezpieczeń i nie tylko. Dowiedz się więcej w artykule Tworzenie rozbudowanych, interaktywnych raportów dotyczących danych usługi Defender for Cloud.

Pulpity nawigacyjne usługi Power BI Pro

Jeśli jesteś użytkownikiem usługi Power BI z kontem Pro, możesz użyć pulpitu nawigacyjnego Wskaźnik bezpieczeństwa w czasie usługi Power BI, aby śledzić wskaźnik bezpieczeństwa w czasie i badać wszelkie zmiany.

Wskazówka

Ten panel i inne narzędzia do pracy programowej z oceną bezpieczeństwa można znaleźć w dedykowanej sekcji społeczności Microsoft Defender for Cloud na GitHubie: https://github.com/Azure/Azure-Security-Center/tree/master/Secure%20Score

Pulpit nawigacyjny zawiera dwa następujące raporty ułatwiające analizowanie stanu zabezpieczeń:

Podsumowanie zasobów — zawiera podsumowane dane dotyczące kondycji zasobów.

Podsumowanie wskaźnika bezpieczeństwa — zawiera podsumowane dane dotyczące postępu oceny. Użyj wykresu "Ocena bezpieczeństwa w czasie dla subskrypcji", aby wyświetlić zmiany w wyniku. Jeśli zauważysz dramatyczną zmianę w wyniku, sprawdź tabelę "wykryte zmiany, które mogą wpłynąć na wskaźnik bezpieczeństwa", pod kątem możliwych zmian, które mogły spowodować zmianę. W tej tabeli przedstawiono usunięte zasoby, nowo wdrożone zasoby lub zasoby, których stan zabezpieczeń został zmieniony dla jednej z rekomendacji.

Następne kroki

Uwaga

Dwa modele wskaźnika bezpieczeństwa: usługa Microsoft Defender for Cloud oferuje teraz dwa różne modele wskaźnika bezpieczeństwa. Nowy wskaźnik bezpieczeństwa chmury (oparty na ryzyku) jest dostępny w portalu usługi Microsoft Defender i uwzględnia czynniki ryzyka zasobów i krytyczność w celu dokładniejszej priorytetyzacji. Klasyczny wskaźnik bezpieczeństwa pozostaje dostępny w witrynie Azure Portal. Są to zupełnie różne modele z różnymi obliczeniami i wartościami. Aby uzyskać więcej informacji na temat modelu klasycznego, zobacz środowisko witryny Azure Portal tego artykułu.

Ta funkcja jest obecnie dostępna w wersji zapoznawczej. Aby uzyskać szczegółowe informacje na temat bieżących luk i ograniczeń, zobacz Znane ograniczenia.

Wskaźnik bezpieczeństwa chmury w portalu usługi Defender

Wskaźnik bezpieczeństwa chmury (oparty na ryzyku) to ocena stanu zabezpieczeń chmury. Wskaźnik pozwala obiektywnie ocenić i monitorować stan zabezpieczeń chmury oraz mierzyć nakłady pracy związane z ograniczaniem ryzyka.

Wskaźnik bezpieczeństwa chmury wprowadza czynniki ryzyka zasobów i krytyczność zasobów do obliczeń, dzięki czemu ocena jest bardziej dokładna i umożliwia inteligentniejsze priorytetyzację zaleceń wysokiego poziomu ryzyka.

Model wskaźnika bezpieczeństwa w chmurze

Wskaźnik bezpieczeństwa chmury jest oparty na liczbie i poziomie ryzyka otwartych zaleceń w usłudze Defender for Cloud. Aby poprawić swój wynik, skoncentruj się na rekomendacjach o wyższych poziomach ryzyka, ponieważ przyczyniają się one najbardziej do oceny.

Formuła wskaźnika bezpieczeństwa w chmurze

Wskaźnik bezpieczeństwa chmury waha się od 0 do 100, a 100 wskazuje optymalny stan zabezpieczeń. Wynik jest agregacją wyników wybranych zasobów.

Aby obliczyć ocenę środowiska dla danej organizacji w dowolnym zakresie, formuła ocenia ryzyko zasobu (kombinację prawdopodobieństwa i wpływu). Dla każdego zasobu formuła oblicza średnią ważoną poziomu ryzyka zaleceń na tym zasobie, uwzględniając czynniki ryzyka zasobu (np. ekspozycję internetową, wrażliwość danych itp.), a także krytyczność zasobów dla organizacji.

Legenda (formuła indeksu bezpieczeństwa chmury)

- n = liczba zasobów

- Krytyczne znaczenie = krytyczność zasobów dla organizacji

- Rec. Low = Zalecenia o niskim poziomie ryzyka

- Rekomendacje (Średni poziom ryzyka)

- Rec. High = Zalecenia o wysokim poziomie ryzyka

- Rec. Critical = Zalecenia o krytycznym poziomie ryzyka

Dostęp do wyniku bezpieczeństwa w chmurze (portal Defendera)

Wskaźniki bezpieczeństwa są konsolidowane w ujednolicone środowisko zabezpieczeń firmy Microsoft, zapewniając pojedynczy punkt wejścia umożliwiający zrozumienie stanu tożsamości, urządzeń, aplikacji w chmurze, danych i infrastruktury. Wskaźnik bezpieczeństwa chmury jest składnikiem stanu chmury w tym szerszym zestawie.

Ścieżki nawigacji do wskaźnika bezpieczeństwa chmury (inicjatywa chmury)

- Zarządzanie ekspozycją>Wskaźnik> bezpieczeństwa Wyświetl inicjatywę chmury

- Zarządzanie ekspozycją>Inicjatyw> Wyświetl inicjatywę chmury

- Infrastruktura chmury>Przegląd> karta głównych metryk lub widżet stanu zabezpieczeń. Wyświetlanie inicjatywy chmury

Pulpit nawigacyjny inicjatyw

Przejdź do Zarządzanie Ekspozycją>Inicjatywy aby uzyskać skonsolidowany widok postawy bezpieczeństwa w chmurze. Ten pulpit nawigacyjny agreguje:

- Najważniejsze inicjatywy i ich względny stan

- Historia ostatnich wyników zabezpieczeń i ekspozycji (14-dniowe trendy)

- Informacje międzydomenowe (SaaS, punkty końcowe systemu, chmura, tożsamość, ochrona przed ransomware)

- Dane dotyczące postawy specyficznej dla obciążenia do śledzenia tempa naprawy

Otwórz stronę inicjatywy Chmury

- Przejdź do Zarządzania Ekspozycją>Inicjatywy.

- Wybierz pozycję Cloud Security.

- Na panelu bocznym wybierz otwórz stronę inicjatywy.

- Przejrzyj elementy przeglądowego pulpitu nawigacyjnego:

- Bieżący wskaźnik bezpieczeństwa chmury

- Trend wskaźnika bezpieczeństwa w czasie

- Wskaźnik bezpieczeństwa według środowiska (Azure, AWS, GCP) na potrzeby szybkiego porównania wielochmurowego

- Wskaźnik bezpieczeństwa według obciążenia, aby wyróżnić różnice stanu w głównych kategoriach obciążeń

- Podsumowanie zaleceń

- Najbardziej typowe zalecenia według krytyczności, aby skoncentrować działania naprawcze, gdzie wpływa to najbardziej na ocenę i redukcję ryzyka.

Uwaga

Poprzedni (klasyczny) wskaźnik bezpieczeństwa jest nadal dostępny w witrynie Azure Portal przy użyciu klasycznego widoku zaleceń. Nawigacja: witryna Azure Portal → zalecenia usługi Microsoft Defender for Cloud → → Przełącz do widoku klasycznego.

Kontekst wskaźnika bezpieczeństwa firmy Microsoft

Wskaźnik bezpieczeństwa firmy Microsoft to szersza, ujednolicona koncepcja obejmująca wiele domen zabezpieczeń. Ta strona koncentruje się na wskaźniku bezpieczeństwa chmury (zarządzanie stanem zabezpieczeń w chmurze w usłudze Defender for Cloud). Inne wyniki bezpieczeństwa firmy Microsoft są wyświetlane w portalach zabezpieczeń firmy Microsoft.

Typy wskaźnika bezpieczeństwa

| Typ wyniku | Zakres/domena | Podstawowe produkty źródłowe i dane |

|---|---|---|

| Wskaźnik bezpieczeństwa Microsoft | Stan tożsamości | Zalecenia dotyczące usługi Microsoft Entra (Azure AD) |

| Wskaźnik zabezpieczenia ekspozycji | Stan urządzenia/punktu końcowego | Microsoft Defender for Endpoint (konfiguracja urządzenia, ochrona przed zagrożeniami) |

| Wskaźnik bezpieczeństwa chmury | Stan chmury (wielochmurowość) | Microsoft Defender for Cloud (Azure, AWS, GCP) |

Uwaga

Rekomendacje oflagowane jako wersja zapoznawcza nie są uwzględniane w obliczeniach wskaźnika bezpieczeństwa. Nadal należy skorygować te zalecenia wszędzie tam, gdzie to możliwe, aby po zakończeniu okresu obowiązywania wersji zapoznawczej przyczyniały się one do oceny. Zalecenia dotyczące wersji zapoznawczej są oznaczone ikoną: ![]() .

Dojrzałość rekomendacji [wersja zapoznawcza] nie modyfikuje interfejsu użytkownika wskaźnika bezpieczeństwa ani modelu wagi; klasyfikuje tylko zalecenia. Oprócz wykluczania zaleceń dotyczących wersji zapoznawczej formuły wskaźnika bezpieczeństwa i wartości interfejsu użytkownika pozostają niezmienione.

.

Dojrzałość rekomendacji [wersja zapoznawcza] nie modyfikuje interfejsu użytkownika wskaźnika bezpieczeństwa ani modelu wagi; klasyfikuje tylko zalecenia. Oprócz wykluczania zaleceń dotyczących wersji zapoznawczej formuły wskaźnika bezpieczeństwa i wartości interfejsu użytkownika pozostają niezmienione.