Nuta

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować się zalogować lub zmienić katalog.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Ważna

Urządzenia skonfigurowane dla ruchu tylko dla protokołu IPv6 nie są obsługiwane.

Uwaga

Aby prawidłowo używać serwera proxy, skonfiguruj te dwa różne ustawienia serwera proxy w usłudze Defender for Endpoint:

W zależności od systemu operacyjnego serwer proxy, który ma być używany do Ochrona punktu końcowego w usłudze Microsoft Defender, można skonfigurować automatycznie. Możesz użyć funkcji wykrywania automatycznego, pliku autokonfiguracyjnego lub metody statycznie specyficznej dla usług Defender for Endpoint uruchomionych na urządzeniu.

- W przypadku urządzeń z systemem Windows zobacz Konfigurowanie ustawień serwera proxy urządzeń i łączności z Internetem (w tym artykule).

- W przypadku urządzeń z systemem Linux zobacz Konfigurowanie Ochrona punktu końcowego w usłudze Microsoft Defender w systemie Linux na potrzeby odnajdywania statycznego serwera proxy.

- W przypadku urządzeń z systemem macOS zobacz Ochrona punktu końcowego w usłudze Microsoft Defender w systemie macOS.

Czujnik usługi Defender for Endpoint wymaga protokołu HTTP () systemu Microsoft Windows doWinHTTP raportowania danych czujnika i komunikowania się z usługą Defender for Endpoint. Osadzony czujnik usługi Defender for Endpoint działa w kontekście systemu przy użyciu LocalSystem konta.

Porada

Jeśli używasz serwerów proxy do przodu jako bramy do Internetu, możesz użyć ochrony sieci w celu zbadania zdarzeń połączenia występujących za serwerami proxy.

Ustawienie WinHTTP konfiguracji jest niezależne od ustawień serwera proxy przeglądania internetu systemu Windows (WinINet) (zobacz WinINet a WinHTTP). Serwer proxy można odnajdywać tylko przy użyciu następujących metod odnajdywania:

Metody wykrywania automatycznego:

Przezroczysty serwer proxy

Protokół WPAD (Web Proxy Autodiscovery Protocol)

Uwaga

Jeśli używasz przezroczystego serwera proxy lub WPAD w topologii sieci, nie potrzebujesz specjalnych ustawień konfiguracji.

Ręczna konfiguracja statycznego serwera proxy:

Konfiguracja oparta na rejestrze

WinHTTP skonfigurowane przy użyciu polecenia netsh: nadaje się tylko dla komputerów stacjonarnych w stabilnej topologii (na przykład: pulpit w sieci firmowej za tym samym serwerem proxy)

Uwaga

Microsoft Defender oprogramowanie antywirusowe i serwery proxy EDR można ustawić niezależnie. W poniższych sekcjach należy pamiętać o tych różnicach.

Ręczne konfigurowanie serwera proxy przy użyciu ustawienia statycznego serwera proxy opartego na rejestrze

Skonfiguruj oparty na rejestrze statyczny serwer proxy dla czujnika wykrywania i reagowania punktu końcowego w usłudze Defender do raportowania danych diagnostycznych i komunikowania się z usługą Defender for Endpoint, jeśli komputer nie może bezpośrednio łączyć się z Internetem.

Uwaga

Zawsze upewnij się, że są stosowane najnowsze aktualizacje, aby zapewnić pomyślne połączenie z usługą Defender for Endpoint.

Ustawienia statycznego serwera proxy można konfigurować za pomocą zasad grupy (GP), należy skonfigurować oba ustawienia w obszarze wartości zasad grupy. Zasady grupy są dostępne w szablonach administracyjnych.

Szablony > administracyjne Zbieranie danych składników > systemu Windows i kompilacje w wersji zapoznawczej konfigurują > użycie uwierzytelnionego serwera proxy dla połączonego środowiska użytkownika i usługi telemetrii.

Ustaw ją na wartość Włączone i wybierz pozycję Wyłącz użycie uwierzytelnionego serwera proxy.

Szablony > administracyjne Zbieranie danych składników > systemu Windows i kompilacje > w wersji zapoznawczej Konfigurowanie środowisk połączonych użytkowników i telemetrii:

Wprowadź informacje o serwerze proxy.

| Zasady grupy | Klucz rejestru | Wpis rejestru | Value |

|---|---|---|---|

| Konfigurowanie uwierzytelnionego użycia serwera proxy dla środowiska połączonego użytkownika i usługi telemetrii | HKLM\Software\Policies\Microsoft\Windows\DataCollection |

DisableEnterpriseAuthProxy |

1 (REG_DWORD) |

| Konfigurowanie środowisk i danych telemetrycznych połączonych użytkowników | HKLM\Software\Policies\Microsoft\Windows\DataCollection |

TelemetryProxyServer |

servername:port or ip:port Na przykład: 10.0.0.6:8080 (REG_SZ) |

Uwaga

Jeśli używasz TelemetryProxyServer ustawienia na urządzeniach, które w przeciwnym razie są całkowicie w trybie offline, co oznacza, że system operacyjny nie może nawiązać połączenia z listą odwołania certyfikatów 1online lub Windows Update, musisz dodać dodatkowe ustawienie PreferStaticProxyForHttpRequest rejestru z wartością .

Lokalizacja ścieżki rejestru nadrzędnego dla PreferStaticProxyForHttpRequest parametru to HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection.

Następujące polecenie może służyć do wstawiania wartości rejestru w prawidłowej lokalizacji:

reg add "HKLM\SOFTWARE\Policies\Microsoft\Windows Advanced Threat Protection" /v PreferStaticProxyForHttpRequest /t REG_DWORD /d 1 /f

Wspomniana wcześniej wartość rejestru ma zastosowanie tylko od wersji MsSense.exe lub nowszej 10.8210.* lub nowszej 10.8049.* .

Konfigurowanie statycznego serwera proxy dla programu antywirusowego Microsoft Defender

Microsoft Defender Ochrona antywirusowa dostarczana w chmurze zapewnia niemal natychmiastową, zautomatyzowaną ochronę przed nowymi i pojawiającym się zagrożeniami. Łączność jest wymagana dla niestandardowych wskaźników, gdy program antywirusowy Microsoft Defender jest aktywnym rozwiązaniem chroniącym przed złośliwym oprogramowaniem i EDR w trybie bloku, co zapewnia opcję rezerwową, gdy rozwiązanie inne niż Microsoft nie wykonało bloku.

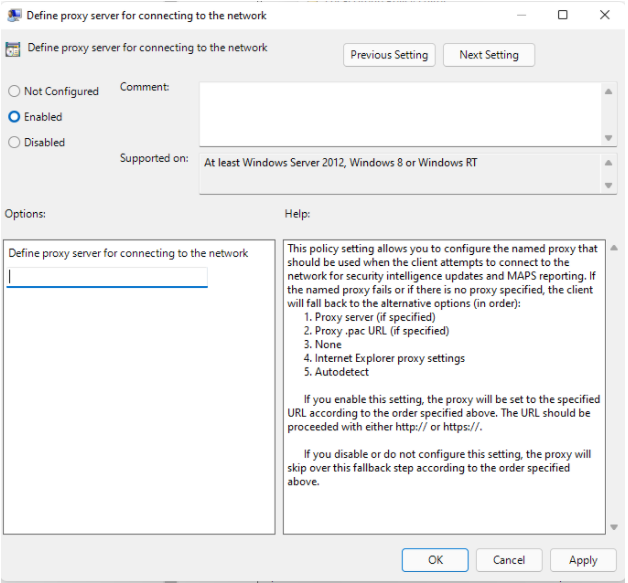

Skonfiguruj statyczny serwer proxy przy użyciu zasady grupy dostępnych w szablonach administracyjnych:

Szablony > administracyjne Składniki > systemu Windows Microsoft Defender program antywirusowy > Zdefiniuj serwer proxy na potrzeby nawiązywania połączenia z siecią.

Ustaw ją na wartość Włączone i zdefiniuj serwer proxy. Adres URL musi mieć wartość

http://lubhttps://. Aby uzyskać informacje o obsługiwanych wersjach programuhttps://, zobacz Manage Microsoft Defender Antivirus updates (Zarządzanie aktualizacjami programu antywirusowego Microsoft Defender).W obszarze klucza

HKLM\Software\Policies\Microsoft\Windows Defenderrejestru zasady ustawiają wartośćProxyServerrejestru naREG_SZ.Wartość

ProxyServerrejestru przyjmuje następujący format ciągu:<server name or ip>:<port>Na przykład

http://10.0.0.6:8080

Uwaga

Jeśli używasz statycznego ustawienia serwera proxy na urządzeniach, które w przeciwnym razie są całkowicie w trybie offline, co oznacza, że system operacyjny nie może nawiązać połączenia z listą odwołania certyfikatów online lub Windows Update, konieczne jest dodanie dodatkowego ustawienia SSLOptions rejestru z wartością DWORD o wartości 2. Lokalizacja ścieżki rejestru nadrzędnego dla SSLOptions parametru to HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Spynet. Aby uzyskać więcej informacji na SSLOptionstemat programu , zobacz Cloud Protection.

W celu zapewnienia odporności i rzeczywistego charakteru ochrony dostarczanej w chmurze program antywirusowy Microsoft Defender buforuje ostatni znany działający serwer proxy. Upewnij się, że rozwiązanie serwera proxy nie przeprowadza inspekcji protokołu SSL, ponieważ powoduje to przerwanie bezpiecznego połączenia w chmurze.

Microsoft Defender Program antywirusowy nie używa statycznego serwera proxy do nawiązywania połączenia z Windows Update ani z usługą Microsoft Update w celu pobierania aktualizacji. Zamiast tego używa ogólnosystemowego serwera proxy, jeśli jest skonfigurowany do używania Windows Update lub skonfigurowanego wewnętrznego źródła aktualizacji zgodnie ze skonfigurowaną kolejnością rezerwową.

W razie potrzeby możesz użyć szablonów administracyjnych Składniki > systemu Windows Microsoft Defender program antywirusowy >> Zdefiniuj automatyczną konfigurację serwera proxy (pac) do nawiązywania połączenia z siecią. Jeśli musisz skonfigurować zaawansowane konfiguracje z wieloma serwerami proxy, użyj szablonów administracyjnych Składników >> systemu Windows Microsoft Defender antywirusowego > definiowania adresów, aby pominąć serwer proxy i uniemożliwić programowi antywirusowemu Microsoft Defender korzystania z serwera proxy dla tych miejsc docelowych.

Aby skonfigurować następujące opcje, możesz użyć programu PowerShell z Set-MpPreference poleceniem cmdlet:

ProxyBypassProxyPacUrlProxyServer

Ręczne konfigurowanie serwera proxy przy użyciu netsh polecenia

Służy netsh do konfigurowania statycznego serwera proxy w całym systemie.

Uwaga

Ta konfiguracja ma wpływ na wszystkie aplikacje, w tym usługi systemu Windows używane WinHTTP z domyślnym serwerem proxy.

Otwórz wiersz polecenia z podwyższonym poziomem poziomu:

- Przejdź do pozycji Start i wpisz

cmd. - Kliknij prawym przyciskiem myszy wiersz polecenia i wybierz pozycję Uruchom jako administrator.

- Przejdź do pozycji Start i wpisz

Wprowadź następujące polecenie i naciśnij Enter:

netsh winhttp set proxy <proxy>:<port>Przykład:

netsh winhttp set proxy 10.0.0.6:8080Aby zresetować

winhttpserwer proxy, wprowadź następujące polecenie i naciśnij Enter:netsh winhttp reset proxy

Aby dowiedzieć się więcej , zobacz Składnia poleceń netsh, konteksty i formatowanie .

Urządzenia z systemem Windows z poprzednim rozwiązaniem opartym na programie MMA

W przypadku urządzeń z systemem Windows 7, Windows 8.1, Windows Server 2008 R2 i serwerów, które nie zostały uaktualnione do ujednoliconego agenta i używają agenta monitorowania firmy Microsoft (znanego również jako agent usługi Log Analytics) do nawiązywania połączenia z usługą Defender for Endpoint, można użyć ustawienia serwera proxy dla całego systemu lub skonfigurować agenta do nawiązywania połączenia za pośrednictwem serwera proxy lub bramy analizy dzienników.

- Konfigurowanie agenta do korzystania z serwera proxy: konfiguracja serwera proxy

- Skonfiguruj usługę Azure Log Analytics (wcześniej znaną jako brama pakietu OMS), aby działała jako serwer proxy lub centrum: Azure Agent usługi Log Analytics

Dołącz poprzednią wersję systemu Windows

Następny krok

Artykuły pokrewne

- Odłączone środowiska, serwery proxy i Ochrona punktu końcowego w usłudze Microsoft Defender

- Konfigurowanie programu antywirusowego Microsoft Defender i zarządzanie nimi za pomocą ustawień zasady grupy

- Dołączanie urządzeń klienckich z systemem Windows lub macOS

- Rozwiązywanie problemów z dołączaniem Ochrona punktu końcowego w usłudze Microsoft Defender

- Dołączanie urządzeń bez dostępu do Internetu do Ochrona punktu końcowego w usłudze Microsoft Defender

Porada

Chcesz dowiedzieć się więcej? Zaangażuj się w społeczność rozwiązań zabezpieczających firmy Microsoft w naszej społeczności technicznej Społeczność techniczna usługi Ochrona punktu końcowego w usłudze Microsoft Defender.