在本地开发期间,应用程序需要向 Azure 进行身份验证才能使用不同的 Azure 服务。 使用以下方法之一在本地进行身份验证:

- 将开发人员帐户与 Azure 标识库支持的开发人员工具之一配合使用。

- 使用 服务主体。

本文介绍如何在 Azure 标识库支持的工具中使用开发人员帐户进行身份验证。 在以下部分中,你将了解:

- 如何使用 Microsoft Entra 组有效地管理多个开发人员帐户的权限。

- 如何将角色分配给开发人员帐户以限定权限范围。

- 如何登录到受支持的本地开发工具。

- 如何使用应用代码中的开发人员帐户进行身份验证。

支持身份验证的开发人员工具

若要让应用使用开发人员的 Azure 凭据在本地开发期间向 Azure 进行身份验证,开发人员必须从以下开发人员工具之一登录到 Azure:

- Azure CLI

- Azure Developer CLI

- Azure PowerShell

Azure 标识库可以检测到开发人员已从其中一个工具登录。 然后,该库可通过工具获取 Microsoft Entra 访问令牌,以将应用作为登录用户向 Azure 进行身份验证。

此方法利用开发人员的现有 Azure 帐户来简化身份验证过程。 但是,开发人员帐户拥有的权限可能比应用需要的权限更多,因此超出了应用在生产环境中运行时使用的权限。 作为替代方法,可以创建在本地开发期间使用的应用程序服务主体,其权限范围仅限应用所需的访问权限。

创建用于本地开发的Microsoft Entra 组

创建Microsoft Entra 组来封装应用在本地开发中所需的角色(权限),而不是将角色分配给单个服务主体对象。 此方法具有以下优势:

- 每个开发人员在组级别都分配了相同的角色。

- 如果应用需要新角色,只需将角色添加到应用的组中。

- 如果新开发人员加入团队,则会为开发人员创建一个新的应用程序服务主体并将其添加到组中,确保开发人员有权处理应用。

- Azure 门户

- Azure CLI

将角色分配给组

接下来,确定您的应用在何种资源上需要哪些角色(权限),并将这些角色分配给您创建的 Microsoft Entra 组。 可以在资源、资源组或订阅范围内为组分配角色。 此示例演示如何在资源组范围内分配角色,因为大多数应用将其所有 Azure 资源分组到单个资源组中。

- Azure 门户

- Azure CLI

在 Azure 门户中,导航到包含应用的资源组的 “概述 ”页。

在左侧导航栏中,选择“访问控制(IAM)”。

在 “访问控制”(IAM) 页上,选择“ + 添加 ”,然后从下拉菜单中选择 “添加角色分配 ”。 “添加角色分配”页提供了多个选项卡来配置和分配角色。

在“ 角色 ”选项卡上,使用搜索框查找要分配的角色。 选择角色,然后选择“ 下一步”。

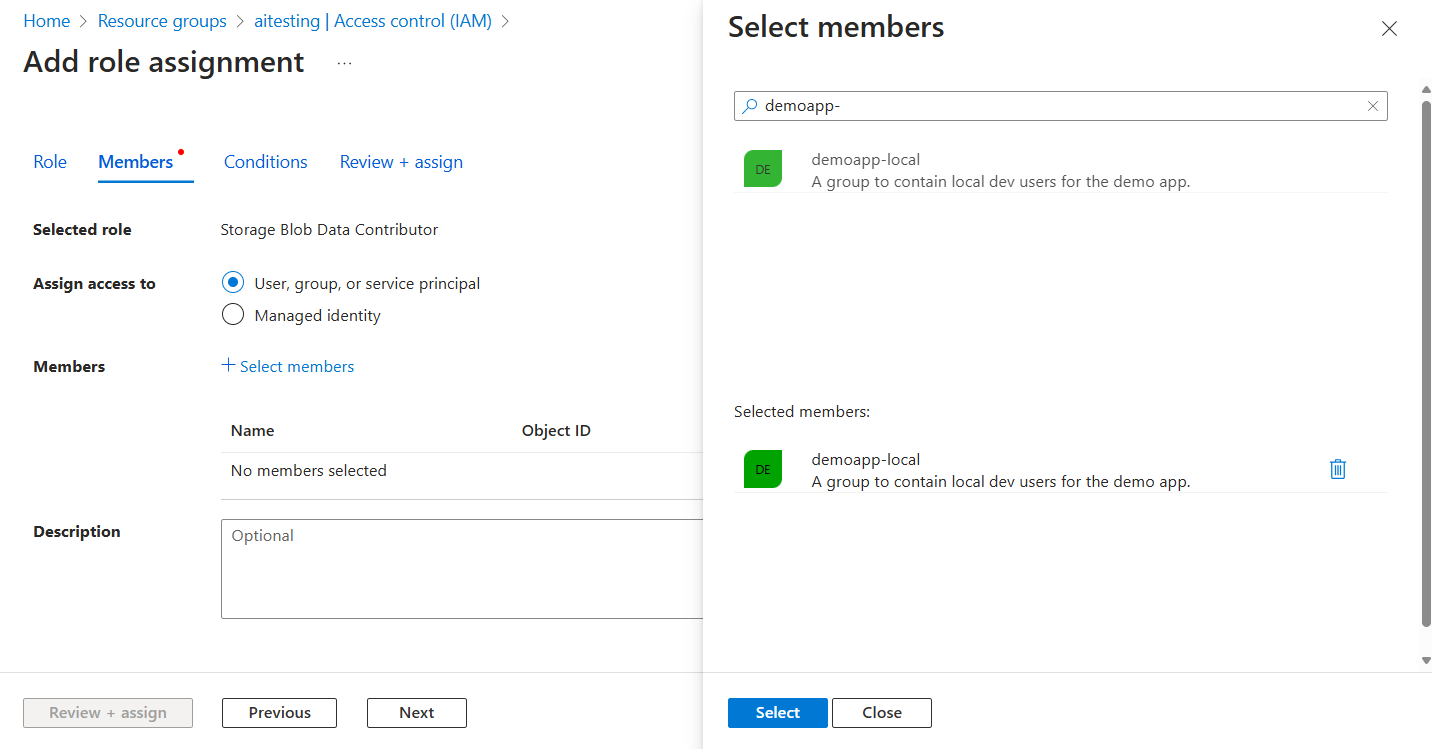

在“ 成员 ”选项卡上:

- 对于 “分配对值的访问权限 ”,请选择“ 用户”、“组”或服务主体 。

- 对于 “成员 ”值,选择 “+ 选择成员 ”以打开 “选择成员 ”浮出控件面板。

- 搜索之前创建的Microsoft Entra 组,并从筛选的结果中选择它。 选择 “选择” 以选择组并关闭浮动面板。

- 选择“成员”选项卡底部的“审阅 + 分配”。

在“ 审阅 + 分配 ”选项卡上,选择页面底部的 “审阅 + 分配 ”。

使用开发人员工具登录到 Azure

接下来,使用多个开发人员工具之一登录到 Azure,这些工具可用于在开发环境中执行身份验证。 进行身份验证的帐户也应该存在于前面创建并配置的 Microsoft Entra 组中。

开发人员可以使用 Azure CLI 进行身份验证。 然后,使用 DefaultAzureCredential 或 AzureCLICredential 的应用可以使用此帐户对应用请求进行身份验证。

若要使用 Azure CLI 进行身份验证,请 az login 运行以下命令。 在具有默认 Web 浏览器的系统上,Azure CLI 启动浏览器以对用户进行身份验证。

az login

对于没有默认 Web 浏览器的系统,az login 命令使用设备代码身份验证流。 你还可以通过指定 --use-device-code 参数来强制 Azure CLI 使用设备代码流,而不是启动浏览器。

az login --use-device-code

从应用向 Azure 服务进行身份验证

azidentity 包提供多种凭据,适用于支持不同场景和Microsoft Entra身份验证流。 以下步骤演示如何在本地和生产环境中使用服务主体时使用 DefaultAzureCredential 。

实现代码

若要向 Azure 验证 Azure SDK 客户端对象,应用程序应使用该 DefaultAzureCredential 类。 在此方案中, DefaultAzureCredential 按顺序检查开发人员是否使用 Azure CLI 或 Azure 开发人员 CLI 登录到 Azure。 如果开发人员使用这些工具之一登录到 Azure,应用将使用凭据进行身份验证。

DefaultAzureCredential 是一系列有序机制,用于向 Microsoft Entra ID 进行身份验证。 每个身份验证机制都是实现 TokenCredential 接口的类型,称为 凭据。

DefaultAzureCredential 按顺序检查开发人员是否使用 Azure CLI 或 Azure 开发人员 CLI 登录到 Azure。 如果开发人员使用这些工具之一登录到 Azure,应用将使用凭据进行身份验证。 有关自定义凭据链的详细信息,请参阅 如何自定义 DefaultAzureCredential。

将

azidentity包添加到应用程序。go get github.com/Azure/azure-sdk-for-go/sdk/azidentity对于在应用中创建 Azure SDK 客户端对象的任何 Go 代码,需要:

-

azidentity导入包。 - 使用

DefaultAzureCredential或AzureCLICredential创建凭据的实例。 例如:

若要使用

DefaultAzureCredential,请将环境变量AZURE_TOKEN_CREDENTIALS设置为dev指示应用在开发环境中运行。 有关详细信息,请参阅 如何自定义 DefaultAzureCredential。// Environment variable AZURE_TOKEN_CREDENTIALS=dev or a specific developer tool credential value cred, err := azidentity.NewDefaultAzureCredential(nil)或者使用

AzureCLICredential、AzureDeveloperCLICredential或AzurePowerShellCredential等特定凭据通过登录用户进行特定开发工具的身份验证。cred, err := azidentity.NewAzureCLICredential(nil) // or cred, err := azidentity.NewAzureDeveloperCLICredential(nil) // or cred, err := azidentity.NewAzurePowerShellCredential(nil)

- 将凭据实例传递给 Azure SDK 客户端构造函数。

-

下面的代码段显示了这些步骤的示例。

import (

"context"

"github.com/Azure/azure-sdk-for-go/sdk/azidentity"

"github.com/Azure/azure-sdk-for-go/sdk/storage/azblob"

)

const (

account = "https://<replace_with_your_storage_account_name>.blob.core.windows.net/"

containerName = "sample-container"

blobName = "sample-blob"

sampleFile = "path/to/sample/file"

)

func main() {

// create a credential

cred, err := azidentity.NewDefaultAzureCredential(nil)

// or cred, err := azidentity.NewAzureCLICredential(nil)

// or cred, err := azidentity.NewAzureDeveloperCLICredential(nil)

// or cred, err := azidentity.NewAzurePowerShellCredential(nil)

if err != nil {

// TODO: handle error

}

// create a client for the specified storage account

client, err := azblob.NewClient(account, cred, nil)

if err != nil {

// TODO: handle error

}

// TODO: perform some action with the azblob Client

// _, err = client.DownloadFile(context.TODO(), <containerName>, <blobName>, <target_file>, <DownloadFileOptions>)

}