重要事項

淘汰通知:Microsoft Defender for Cloud Apps SIEM 代理程式

作為跨 Microsoft Defender 工作負載進行的融合程式的一部分,Microsoft Defender for Cloud Apps SIEM 代理程式將從 2025 年 11 月開始被取代。

現有的 Microsoft Defender for Cloud Apps SIEM 代理程式將繼續依原樣運作,直到該時間為止。 自 2025 年 6 月 19 日起, 無法設定新的 SIEM 代理程式,但 Microsoft Sentinel 代理程式整合 (預覽版) 仍將受到支援,並且仍可新增。

建議您轉換至支援管理活動的 API,並從多個工作負載警示資料。 這些 API 可增強安全性監視和管理,並使用來自多個 Microsoft Defender 工作負載的數據提供其他功能。

若要確保持續性和存取目前透過 Microsoft Defender for Cloud Apps SIEM 代理程式提供的資料,建議您轉換至下列支援的 API:

- 如需警示和活動,請參閱:Microsoft Defender 全面偵測回應 串流 API。

- 如需 Microsoft Entra ID Protection 登入事件,請參閱進階搜捕架構中的 IdentityLogonEvents 資料表。

- 如需 Microsoft Graph 安全性警示 API,請參閱: 清單alerts_v2

- 若要檢視Microsoft Defender 全面偵測回應事件 API 中的Microsoft Defender for Cloud Apps警示資料,請參閱 Microsoft Defender 全面偵測回應事件 API 和事件資源類型

您可以將Microsoft Defender for Cloud Apps與 Microsoft Sentinel 整合 (可擴展的雲端原生 SIEM 和 SOAR) ,以集中監控警示和探索資料。 與 Microsoft Sentinel 整合可讓您更妥善地保護雲端應用程式,同時維護一般的安全性工作流程、自動化安全性程式,以及在雲端式和內部部署事件之間相互關聯。

使用 Microsoft Sentinel 的優點包括:

- Log Analytics 提供的更長資料保留時間。

- 現成可用的視覺效果。

- 使用 Microsoft Power BI 或 Microsoft Sentinel 活頁簿等工具,建立符合組織需求的探索資料視覺效果。

其他整合解決方案包括:

- 一般 SIEM - 將 Defender for Cloud Apps 與您的一般 SIEM 伺服器整合。 如需與一般 SIEM 整合的資訊,請參閱一般 SIEM 整合。

- Microsoft 安全性圖形 API - 提供單一程式設計介面來連線多個安全性提供者的中介服務 (或代理程式) 。 如需詳細資訊,請參閱使用 Microsoft Graph 安全性 API 進行安全性解決方案整合。

與 Microsoft Sentinel 整合包含 Defender for Cloud Apps 和 Microsoft Sentinel 中的設定。

必要條件

若要與 Microsoft Sentinel 整合:

- 您必須擁有有效的 Microsoft Sentinel 授權

- 您必須至少是租用戶中的安全性系統管理員。

美國政府支援

直接 Defender for Cloud Apps - Microsoft Sentinel 整合僅適用於商業客戶。

不過,所有Defender for Cloud Apps資料都以Microsoft Defender 全面偵測回應形式提供,因此可透過Microsoft Defender 全面偵測回應連接器在 Microsoft Sentinel 中使用。

我們建議有興趣在 Microsoft Sentinel 中查看Defender for Cloud Apps資料的 GCC、GCC High 和 DoD 客戶安裝Microsoft Defender 全面偵測回應解決方案。

如需詳細資訊,請參閱:

與 Microsoft Sentinel 整合

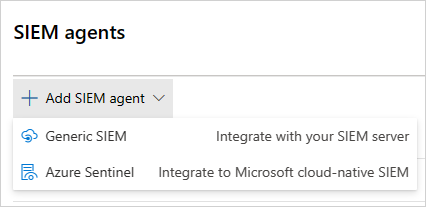

在 Microsoft Defender 入口網站中,選取 [設定>] [雲端應用程式]。

在 系統下,選取 SIEM 代理程式 新增 > SIEM 代理程式 > Sentinel。 例如:

注意事項

如果您先前已執行整合,則無法使用新增 Microsoft Sentinel 的選項。

在精靈中,選取您要轉送至 Microsoft Sentinel 的資料類型。 您可以設定整合,如下所示:

- 警示:啟用 Microsoft Sentinel 之後,警示會自動開啟。

- 探索記錄:使用滑桿來啟用和停用它們,根據預設,會選取所有內容,然後使用 [套用至 ] 下拉式清單來篩選要傳送至 Microsoft Sentinel 的探索記錄。

例如:

選取 [下一步],然後繼續前往 Microsoft Sentinel 以完成整合。 如需設定 Microsoft Sentinel 的相關資訊,請參閱適用於 Defender for Cloud Apps 的 Microsoft Sentinel 資料連接器。 例如:

![螢幕擷取畫面顯示 [設定 Microsoft Sentinel 整合] 的完成頁面。](media/siem-sentinel-configuration-complete.png)

注意事項

新的探索記錄通常會在Defender for Cloud Apps中設定後 15 分鐘內出現在 Microsoft Sentinel 中。 但是,根據系統環境條件,可能需要更長的時間。 如需詳細資訊,請參閱 在分析規則中處理擷取延遲。

Microsoft Sentinel 中的警示和探索記錄

整合完成後,您可以在 Microsoft Sentinel 中檢視Defender for Cloud Apps警示和探索日誌。

在 Microsoft Sentinel 的 [記錄] 底下的 [安全性深入解析] 下,您可以找到Defender for Cloud Apps資料類型的記錄,如下所示:

| 資料類型 | 資料表 |

|---|---|

| 探索日誌 | McasShadowIt報告 |

| 警示 | 安全警報 |

下表說明 McasShadowItReporting 架構中的每個欄位:

| 欄位 | 類型 | 描述 | 範例 |

|---|---|---|---|

| 租戶標識碼 | 字串 | 工作區識別碼 | B459B4U5-912X-46D5-9CB1-P43069212NB4 |

| 來源系統 | 字串 | 來源系統 – 靜態值 | Azure |

| 時間生成 [UTC] | DateTime | 探索資料的日期 | 2019-07-23T11:00:35.858Z |

| 串流名稱 | 字串 | 特定串流的名稱 | 市場部 |

| 事件總數 | 整數 | 每個工作階段的事件總數 | 122 |

| 封鎖事件 | 整數 | 封鎖的事件數目 | 0 |

| 上傳位元組 | 整數 | 上傳的資料量 | 1,514,874 |

| 總位元組數 | 整數 | 資料總量 | 4,067,785 |

| 下載位元組 | 整數 | 下載資料量 | 2,552,911 |

| IP位址 | 字串 | 來源 IP 位址 | 127.0.0.0 |

| UserName | 字串 | 使用者名稱 | Raegan@contoso.com |

| 擴充使用者名稱 | 字串 | 使用 Microsoft Entra 使用者名稱擴充的使用者名稱 | Raegan@contoso.com |

| 應用程式名稱 | 字串 | 雲端應用程式的名稱 | Microsoft OneDrive for Business |

| 應用程式標識 | 整數 | 雲端應用程式識別碼 | 15600 |

| 應用程式類別 | 字串 | 雲端應用程式類別 | 雲端儲存空間 |

| 應用程式標籤 | String array | 為應用程式定義的內建和自訂標籤 | [“制裁”] |

| 應用分數 | 整數 | 應用程式的風險評分範圍為 0-10,10 是無風險應用程式的分數 | 10 |

| Type | 字串 | 日誌類型 — 靜態值 | McasShadowIt報告 |

在 Microsoft Sentinel 中搭配 Defender for Cloud Apps 資料使用 Power BI

整合完成後,您也可以在其他工具中使用儲存在 Microsoft Sentinel 中的 Defender for Cloud Apps 資料。

本節說明如何使用 Microsoft Power BI 輕鬆地塑造和結合資料,以建置符合組織需求的報表和儀錶板。

若要開始使用:

在 Power BI 中,從 Microsoft Sentinel 匯入 Defender for Cloud Apps 資料的查詢。 如需詳細資訊,請參閱將 Azure 監視器記錄資料匯入 Power BI。

安裝 Defender for Cloud Apps 影子 IT 探索應用程式,並將它連線到您的探索記錄資料,以檢視內建的影子 IT 探索儀錶板。

注意事項

目前,該應用程式尚未在 Microsoft AppSource 上發布。 因此,您可能需要連絡您的 Power BI 系統管理員,以取得安裝應用程式的許可權。

例如:

或者,在 Power BI Desktop 中建置自訂儀表板,並對其進行調整,以符合組織的視覺化分析和報告需求。

連線 Defender for Cloud Apps 應用程式

在 Power BI 中,選取 [ 應用程式] [影 > 子 IT 探索 應用程式]。

在 [開始使用您的新應用程式] 頁面上,選取 [連線]。 例如:

在工作區識別碼頁面上,輸入您的 Microsoft Sentinel 工作區識別碼,如 Log Analytics 概觀頁面中所示,然後選取 [ 下一步]。 例如:

在驗證頁面上,指定驗證方法和隱私權層級,然後選取登入。 例如:

連線資料之後,請移至工作區 [資料集] 索引標籤,然後選取 [重新整理]。 這將使用您自己的資料更新報告。

如果您遇到任何問題,我們隨時為您提供協助。 若要取得產品問題的協助或支援,請 開啟支援票證。